Java Zero Day Exploit แก้ไขด้วยตนเองในการอัพเดทเวอร์ชัน 1.7.0_07

เมื่อวันอังคารที่ผ่านมาปลั๊กอิน Java ทั่วเน็ตได้รับผลกระทบด้วยการใช้ประโยชน์จาก Zero day ทำให้ระบบหลายพันระบบติดไวรัสและยังมีความเสี่ยงมากขึ้น การใช้ประโยชน์ใช้ประโยชน์จากช่องโหว่ที่ทำให้ได้รับสิทธิ์ระดับสูงภายในสภาพแวดล้อมรันไทม์ โดยปกติการได้รับสิทธิ์ดังกล่าวจะต้องมีการลงนามรหัสและระบบหรือการอนุญาตผู้ใช้ ด้วยเหตุนี้หากเว็บเบราว์เซอร์ที่ติดตั้งปลั๊กอิน Java เข้าเยี่ยมชมไซต์ที่มีการใช้ประโยชน์ระบบโฮสต์ของเบราว์เซอร์อาจติดมัลแวร์หลายชนิด

ตาม Oracle’s Security Alert สำหรับCVE-2012-4681 ทุกระบบที่รัน JRE 7 Update 6 และรุ่นก่อนหน้าอยู่ในความเสี่ยง ผู้ที่ยังใช้ JRE 6 จะต้องอัปเดตเป็นเวอร์ชัน 35 เนื่องจากเวอร์ชันก่อนหน้านี้ทั้งหมดถูกระบุว่ามีช่องโหว่ อย่างไรก็ตามการใช้ประโยชน์จะไม่ส่งผลกระทบต่อเซิร์ฟเวอร์หรือแอปเดสก์ท็อปแบบสแตนด์อโลนเฉพาะเว็บเบราว์เซอร์

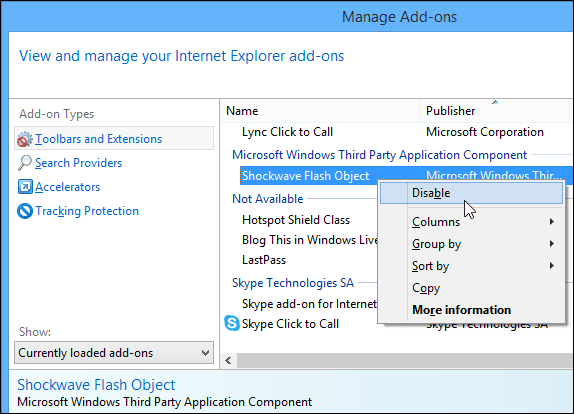

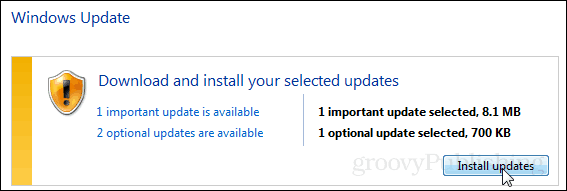

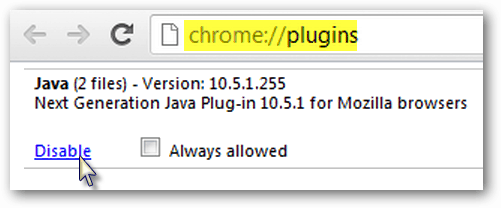

เพื่อป้องกันการบุกรุกไม่ให้เกิดขึ้นในขณะนี้และในในอนาคตมีสองขั้นตอนที่ต้องดำเนินการ อย่างแรกคือปิดใช้งานปลั๊กอิน Java สำหรับเว็บเบราว์เซอร์ทั้งหมดของคุณ ขั้นตอนที่สองคือการอัปเดตสภาพแวดล้อมรันไทม์ Java บนคอมพิวเตอร์ของคุณด้วยตนเองเพื่อสร้าง 1.7.0_07-b10 (อัพเดท 7) หรือใหม่กว่า

เวอร์ชันไม่ดี:

เวอร์ชันที่ดี:

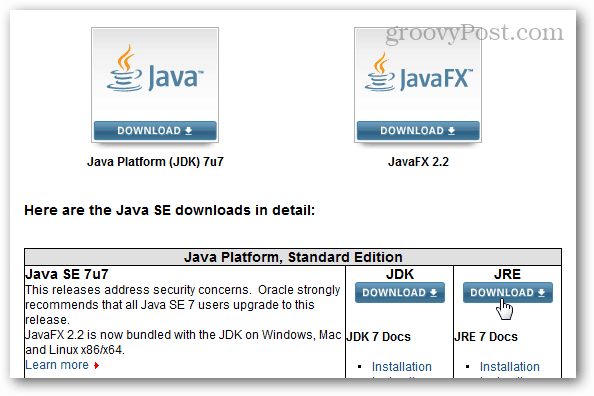

การอัปเดตสามารถพบได้ในเว็บไซต์ของ Oracle ในศูนย์ดาวน์โหลด Java อย่างเป็นทางการ ขณะอยู่ที่ไซต์ให้คลิกปุ่มดาวน์โหลดใต้คอลัมน์ JRE ของ Java Platform, Standard Edition

จากรายการดาวน์โหลดให้เลือกรายการที่ตรงกับระบบปฏิบัติการที่คุณใช้ หากคุณไม่แน่ใจว่าคุณกำลังใช้งาน 32 บิตหรือ 64 บิตโปรดดูคู่มือนี้ หากคุณใช้ Linux เราจะถือว่าคุณรู้

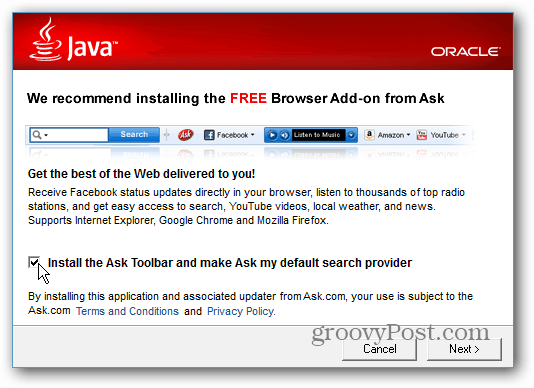

เมื่อดาวน์โหลดการอัปเดตแล้วให้เรียกใช้และคลิกติดตั้ง เป็นขั้นตอนในคลิกเดียวและใช้เวลาประมาณ 1 นาทีในการดำเนินการ

เอาล่ะหวังว่านี่จะทำให้คุณรู้สึกมากขึ้นสะดวกสบายกับความปลอดภัยของคอมพิวเตอร์ของคุณ! ฉันรู้ว่าฉันรู้สึกดีขึ้นมากที่ไม่ต้องกังวลเรื่องนี้อีกต่อไป เมื่อติดตั้งการอัปเดตและปิดใช้งานปลั๊กอินระบบของคุณควรปลอดภัยจากการใช้ประโยชน์จาก Java ในอนาคตอันใกล้

![ส่งประวัติเว็บของคุณไปที่ Yahoo! [groovyTips]](/images/security/easily-transmit-your-web-history-to-yahoo-groovytips.png)

ทิ้งข้อความไว้