Microsoft ได้แก้ไขช่องโหว่ IE Zero-Day และช่องโหว่อื่น ๆ 27 รายการ

เมื่อวานนี้เป็นปะอีกวันอังคารและนี่เวลาที่ Microsoft เปิดตัวการปรับปรุงบางอย่างที่แก้ไขข้อบกพร่องด้านความปลอดภัยขั้นสูง มีการแก้ไขทั้งหมด 28 รายการซึ่งรวมอยู่ในนั้นคือการใช้ประโยชน์จาก zero-day สำหรับ Internet Explorer 6-11 หรือที่เรียกว่า CVE-2013-3893 ชุดข้อมูลแก้ไขนี้เป็นวันครบรอบปีที่ 10 สำหรับกำหนดการของ Microsoft ในวันอังคาร แน่นอนว่าช่องโหว่ส่วนใหญ่ที่ได้รับการแก้ไขในปัจจุบันสามารถหลีกเลี่ยงได้โดยใช้สามัญสำนึกด้านความปลอดภัยของคอมพิวเตอร์ขั้นพื้นฐาน

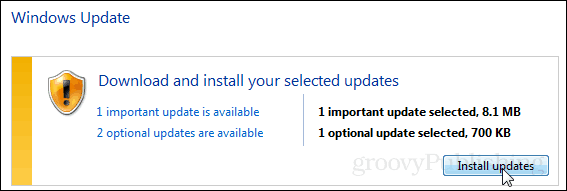

หากคุณใช้ Windows ตรวจสอบให้แน่ใจว่าคุณอัปเดตพีซีของคุณ! คำแนะนำสำหรับ Windows 7 | Windows 8 ลิงก์ไปยังบทความฐานความรู้ส่วนบุคคลสามารถพบได้ในกระดานข่าวความปลอดภัยแต่ละรายการรวมถึงคำแนะนำสำหรับการปรับใช้จำนวนมากผ่าน WSUS และเครื่องมืออื่น ๆ

นี่คือแถลงการณ์สำคัญที่เผยแพร่พร้อมกับแพทช์

- MS13-80

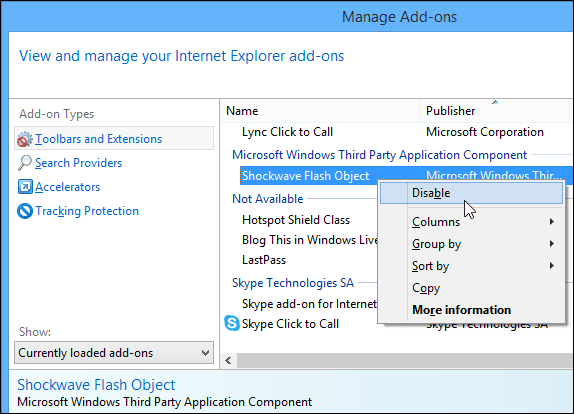

- การแก้ไขความปลอดภัยสำหรับ Internet Explorer รวมถึงแพทช์หาประโยชน์แบบ zero-day

- MS13-81

- แก้ไขช่องโหว่เคอร์เนล Windows หลายช่องเมื่อเปิดเนื้อหาที่ฝังไฟล์แบบอักษร OpenType หรือ TrueType ที่ติดไวรัส

- MS13-82

- Patch .NET Framework exploit ซึ่งอนุญาตให้เว็บไซต์ที่มีแบบอักษร OpenType ที่ถูกแฮ็กเข้าถึงระบบได้

- MS13-83

- Patch สำหรับ ASP.NET ที่อนุญาตให้รันโค้ดจากระยะไกลผ่านเว็บแอพพลิเคชั่น

- MS13-84

- แพทช์การเรียกใช้โค้ดระยะไกลของเซิร์ฟเวอร์ Microsoft SharePoint

- MS13-85

- ปิดใช้งานช่องโหว่การเรียกใช้รหัสระยะไกลใน Microsoft Excel

- MS13-86

- คล้ายกับข้างต้นสำหรับ Microsoft Word

- MS13-87

- ปัญหาความเป็นส่วนตัวใน Silverlight Cloud

รายการข่าวด้านความปลอดภัยทั้งหมดสามารถดูได้ที่เว็บไซต์ Technet @ microsoft.com แต่รายการที่เชื่อมโยงด้านบนเป็นรายการทั้งหมดที่เปิดตัวในสัปดาห์นี้

ทิ้งข้อความไว้