So schützen Sie Ihren Computer vor Ransomware

Cybersicherheitsbedrohungen können raffiniert wirken undfuturistisch. Aber sich vor ihnen zu schützen, ist weniger wie Raketentechnik, sondern eher wie sicheres Fahren auf der Autobahn. Es sind keine Fachkenntnisse auf dem Gebiet der Computersicherheit oder der digitalen Forensik erforderlich. Die Tools und Richtlinien stehen Ihnen bereits zur Verfügung - Sie müssen sie nur verantwortungsbewusst einsetzen.

Das Jahr 2017 wird zu einem unvergesslichen Jahrweitverbreitete Angriffe wie Wanacrypt und NotPetya, die Ihre Dateien blockierten, verwendeten dann Ihren Computer, um die Malware wie ein Lauffeuer zu verbreiten. Hacker verwenden fortschrittlichere Techniken, um sicherzustellen, dass ihre Angriffe den Systemen in größerem Umfang mehr Schaden zufügen. Nur weil Hacker schlauer werden, müssen die Nutzer dies nicht unbedingt tun. Wir müssen nur konsequent und gewissenhaft sein, wie wir unsere PCs warten. In diesem Artikel finden Sie alles, was Sie dazu benötigen.

Grundlegende Tipps, um Ihren Computer vor Ransomware zu schützen

So wie Sie kein Auto fahren könnenOhne Risiko können Sie einen Computer nicht ohne ein bestimmtes Risiko verwenden. Die Tatsache, dass Sie diesen Blog-Beitrag lesen, bedeutet, dass Sie dieses Risiko in Kauf genommen haben.

Die Frage ist: Wie wirst du? verwalten dieses Risiko?

Anmerkung des Herausgebers: Ich wette, Sie können bereits sagen, dass dieser Artikel lang sein wird, oder? Wenn Sie die TL; DR wollen, hier ist es:

- Halten Sie Ihr Betriebssystem, Ihre Anwendungen und Ihren Virenschutz auf dem neuesten Stand

- Sichern, sichern, sichern - Verwenden Sie BackBlaze oder CrashPlan, mit denen Sie eine frühere Version Ihrer Daten ab einem bestimmten Datum wiederherstellen können, falls Ihre synchronisierten Dateien ebenfalls verschlüsselt werden.

- Verwenden Sie für jede Site ein anderes sicheres Passwort (nicht immer wieder dasselbe)

Lassen Sie uns zunächst die Bedrohung identifizieren.

Eine der Gefahren bei der Verwendung eines Computers - insbesondere eines mit dem Internet verbundenen - besteht darin, dass Sie möglicherweise durch Ransomware infiziert werden. Ransomware ist ein Virus oder eine Malware, die die Dateien verschlüsseltIhr Computer, der Sie daran hindert, darauf zuzugreifen, es sei denn, Sie zahlen eine Gebühr, um Ihre Daten mit einem Entschlüsselungsschlüssel zurückzukaufen. Natürlich gibt es keine Garantie dafür, dass Sie Ihre Daten tatsächlich zurückerhalten, wenn Sie das Lösegeld bezahlen. Die Mechanismen für die Zustellung des Entschlüsselungsschlüssels wurden 2017 sowohl für die WannaCry- als auch für die Petya-Variante schnell abgeschaltet dazu: es wurden auch die auf ihrem computer gespeicherten anmeldeinformationen gestohlen und an den hacker zurückgesendet. Und wie bei allen Viren verbreiten infizierte Hosts den Virus schnell auf andere Computer.

Also, mit den Auswirkungen von infiziert zu werdenRansomware ist (1) der Verlust persönlicher Daten, (2) der Verlust von Geld, wenn Sie das Lösegeld zahlen, (3) die Gefährdung Ihrer Anmeldeinformationen und (4) die Verbreitung der Infektion.

Es gibt zwei Möglichkeiten, um dieses Risiko zu managen: Sie können reduzieren Ihr Risiko, indem Sie Ihren Computer weniger anfällig für Ransomware-Angriffe machen. Und du kannst mildern Ihr Risiko, indem Sie die Auswirkungen für den Fall verringern, dass Sie infiziert werden.

Welche Risikomanagementstrategie sollten Sie anwenden? Das ist richtig - beides!

Betrachten wir zunächst den Aspekt der Risikominderung.

Reduzieren Sie das Risiko einer Ransomware-Infektion

Ransomware-Angriffe nehmen zuAnspruchsvoll, aber für den alltäglichen Benutzer bleibt Ihre Antwort dieselbe: Halten Sie Ihr Betriebssystem auf dem neuesten Stand und sorgen Sie für eine gute Computerhygiene. Kurz gesagt, installieren Sie Updates, sobald sie veröffentlicht werden, und achten Sie darauf, wohin Sie klicken und was Sie herunterladen. Hier ist Ihre Ransomware-Checkliste zur Risikominderung:

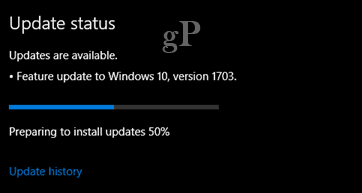

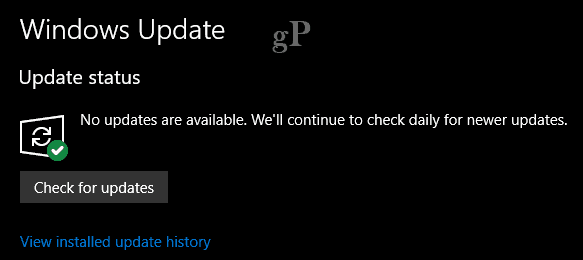

Installieren Sie Windows-Updates

Sicherheitspatches sind möglicherweise nicht so aufregend wieWindows Feature-Updates, aber sie sind genauso wichtig (wenn nicht mehr). Das Team von Microsoft arbeitet hart daran, Bedrohungen zu identifizieren und Schwachstellen zu beseitigen. Ihre Aufgabe besteht einfach darin, die Fixes zu installieren, sobald sie verfügbar sind. Ein typisches Beispiel: Das Sicherheitsupdate, das Windows-Computer vor dem WannaCrypt-Angriff schützt, wurde bereits im März 2017 veröffentlicht.

Ein anderes Beispiel: Die im Jahr 2015 gestartete erste Version der Windows 10-Software gilt bereits als veraltet. Ein Proof-of-Concept-Code demonstrierte einen Angriff, der die ersten Releases (1507 und 1511) ausschalten konnte, aber das Jubiläums-Update (Version 1607) hielt stark an.

Sobald Sie von einem Sicherheitsupdate erfahren,Dann sollten Sie es installieren. Warum? Erstens sind Schwachstellen in der Community häufig bekannt, bevor ein Fix verfügbar ist. Zweitens suchen Hacker immer nach Updates und bauen sie dann ab, um Hinweise auf Sicherheitslücken in älteren Releases zu finden. Wenn Microsoft diese neuen Updates auf den Markt bringt, müssen Sie sie sofort akzeptieren. Sicher, die Installation ist etwas umständlich, aber sicherlich weniger umständlich, als den Zugriff auf alle Ihre Daten zu verlieren.

Microsoft macht einen tollen Job mit der Veröffentlichungwird regelmäßig aktualisiert und bietet Optionen, um die Installation von Windows-Updates zu vereinfachen. In der Vergangenheit haben wir nach Möglichkeiten gesucht, Windows-Updates zu blockieren, aber dies ist heutzutage ein schlechter Rat. Installieren Sie diese Updates so schnell wie möglich!

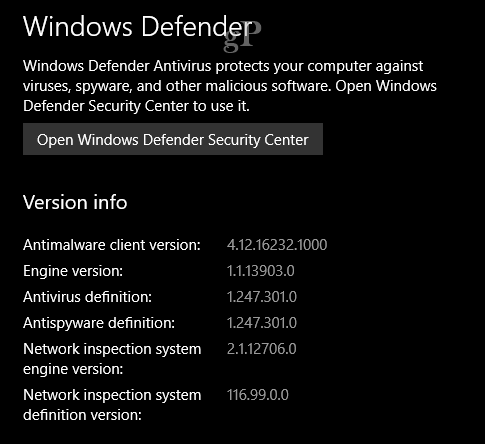

Installieren Sie die neueste Antivirensoftware und Definitionen

Wenn Sie das integrierte Schutzdienstprogramm verwenden,Das Windows Defender-Sicherheitscenter, zu dem Folgendes gehört: Antivirus, Netzwerkfirewall, Gerätezustand und -leistung sowie andere Optionen, leistet einen recht guten Beitrag zum Schutz Ihres Systems. Windows Update verteilt auch Definitionsupdates automatisch. Benutzer, die eine Lösung eines Drittanbieters bevorzugen, müssen sicherstellen, dass ihr Virenschutzprogramm auf dem neuesten Stand ist. Dies bedeutet, dass neue Versionen installiert werden, sobald sie verfügbar sind, unabhängig davon, ob es sich um kostenlose oder kostenpflichtige Abonnements handelt. Die Installation der neuesten Definitionen ist ebenfalls wichtig, da Antivirensignaturen der Schlüssel zur Verhinderung von Zero-Day-Angriffen sind.

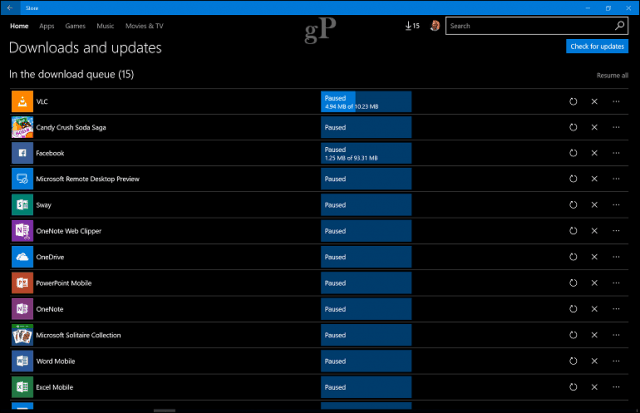

Halten Sie auch diese Anwendungen auf dem neuesten Stand

Wenn Sie viele Anwendungen installiert haben, müssen Sie eineEine davon könnte ein einfaches Ziel oder ein Angriffsvektor sein, um bösartigen Code in das System zu leiten. Wenn Sie sie auf dem neuesten Stand halten, können Sie die Wahrscheinlichkeit eines Angriffs verringern. Überprüfen Sie regelmäßig Ihre Anwendungsliste und entfernen Sie nicht benötigte Windows-Anwendungen. Wenn Ihnen dies zu mühsam erscheint, laden Sie Ihre Anwendungen aus dem Windows Store herunter, da sie ordnungsgemäß überprüft und so verpackt sind, dass sie nicht für den Zugriff auf Teile des Systems verwendet werden können.

Entfernen Sie veraltete und veraltete Apps und Dienste

In der gleichen Weise, wie alte Autos auf dem Auto unsicher sindAutobahn sollten bestimmte Apps und Dienste von Ihrem Computer entfernt werden, da sie nicht den aktuellen Sicherheitsstandards entsprechen. In unserem letzten Artikel haben wir uns eingehender mit Apps und Diensten befasst, die Sie nicht mehr verwenden müssen. Wenn Sie ältere, nicht unterstützte Technologien wie QuickTime verwenden, müssen Sie diese entfernen. Es gibt einige Technologien wie Java und Flash, die zwar noch unterstützt werden, für die Installation jedoch nicht unbedingt erforderlich sind.

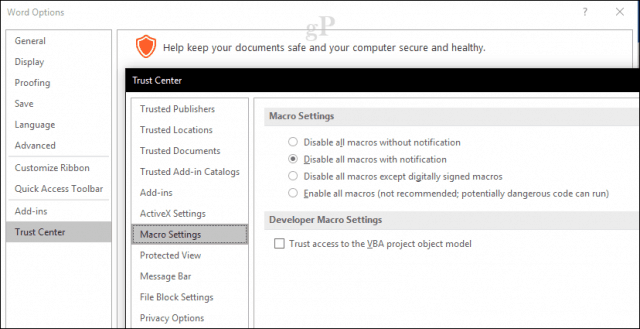

Konfigurieren Sie die Microsoft Office-Makroeinstellungen ordnungsgemäß

Manchmal können Standardeinstellungen von aktiviert werdenIhre IT-Abteilung, wenn Sie Apps wie Office besser oder schlechter nutzen. Zum Beispiel könnten Makros, die bei der Automatisierung von Aufgaben in Apps wie Word helfen, wenn sie aktiviert sind, möglicherweise zur Freigabe von infiziertem Code verwendet werden. Wenn Sie keine Makros verwenden müssen, stellen Sie sicher, dass diese in den Einstellungen Ihrer Office-Anwendungen deaktiviert sind. Klicken Sie auf Datei> Optionen, wählen Sie die Registerkarte Vertrauensstellungscenter, wählen Sie Makroeinstellungen und dann Deaktivieren Sie alle Makros mit Benachrichtigung.

Minderung des Risikos einer Ransomware-Infektion

Auf der Autobahn defensiv fahren und gehorchenVerkehrsregeln helfen Ihnen dabei, einen Absturz zu vermeiden. Wenn Sie einen Unfall haben, verringern Airbags, Sicherheitsgurte und andere Sicherheitsmerkmale in Ihrem Auto Ihre Verletzungen. Beachten Sie die folgenden Hinweise zur Risikominimierung für Ransomware, die den Airbag Ihres Computers im Falle einer Infektion betreffen.

Zahlen Sie das Lösegeld nicht

Sehen Sie diesen bösen Lösegeldschein, nachdem Sie es getan habenInfizierte können Panik auslösen. Aber vermeiden Sie es, instinktiv nach Ihrer Brieftasche zu greifen. Zum einen wurde der Schaden bereits angerichtet - Ihre Dateien wurden bereits entführt. Aber was noch wichtiger ist, es besteht die Möglichkeit, dass Sie Ihre Daten nicht zurückerhalten können, wenn Sie das Lösegeld bezahlen. Wenn Sie die verbleibenden Schritte zur Risikominderung in diesem Artikel ausgeführt haben, müssen Sie dies nicht tun.

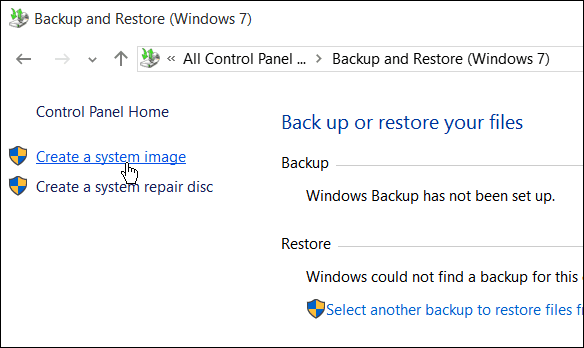

Backup, Backup, Backup

Wir sagen es immer wieder und hoffen, dass Sie folgendie Anweisungen für eine regelmäßige Sicherung. Es ist nicht mehr so schwer wie früher. Windows 10 enthält eine Reihe von Optionen, von der Dateiversion bis zum System-Image. Dies sind nicht die einzigen Tools, auf die Sie sich verlassen sollten. Ein Backup in die Cloud kann vorteilhaft sein und macht die Wiederherstellung im Falle eines Angriffs nahtlos. Es gibt eine Reihe von Lösungen wie Backblaze, CrashPlan, Microsofts OneDrive, iCloud, Google Drive und Dropbox. Sie können Ihre Backups sogar auf mehrere Dienste verteilen. Zum Beispiel verwende ich Google Drive für Fotos, OneDrive für Dokumente; Ich führe sogar mehrere Sicherungen meiner persönlichen Daten auf mehreren Cloud-Plattformen durch. Im Grunde wird ein Backup des Backups erstellt.

Mit einer Cloud - und System - Image - Sicherung, falls vorhandenDer Computer wird infiziert. Sie müssen lediglich Windows 10 neu installieren, Ihre Daten wiederherstellen und synchronisieren sowie Ihren Geschäftsbetrieb wieder aufnehmen. Mac-Benutzer können unsere Anweisungen zum Sichern ihrer Systeme mithilfe der integrierten Time Machine-Software befolgen. Wenn Sie Linux verwenden, enthalten Distributionen wie Ubuntu ein einfaches, aber praktisches Backup-Tool, das Sie in der Settings-App finden.

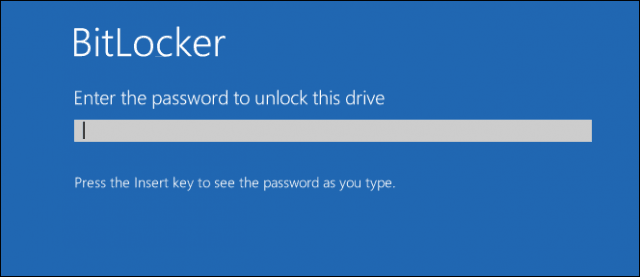

Verschlüsseln Sie Ihre Laufwerke oder Dateien

Cyber-Angriffe verwenden Verschlüsselung als Teil vonihre Waffen. Sie können Feuer mit Feuer bekämpfen, indem Sie Ihre Dateien oder Ihre gesamte Festplatte verschlüsseln. Unser BitLocker-Handbuch zeigt die Vorteile der Verschlüsselung, damit Ihre Dateien nicht manipuliert werden. Wenn Sie nicht mit Windows 10 Pro arbeiten, ist es möglicherweise an der Zeit, das Upgrade in Betracht zu ziehen, um die Vorteile zu nutzen. Mac-Benutzer können File Vault aktivieren, das Ihren privaten Ordner verschlüsselt.

Eine kurze Einschränkung: Die Sicherheit Ihrer Datei- und Laufwerkverschlüsselung hängt von der Sicherheit Ihrer Verschlüsselungsschlüssel ab. Wenn ein Ransomware-Angriff ein Konto infiziert, das Zugriff auf Ihre Dateien hat, kann es diese dennoch verschlüsseln. Das Problem ist, dass die Verschlüsselung im Hintergrund stattfindet, ohne dass Sie es merken. Wenn Sie mit entsperrten Laufwerken angemeldet sind, ist das Spiel vorbei. Das Verschlüsseln Ihrer Dateien kann sicherlich hilfreich sein, insbesondere wenn Sie bestimmte Laufwerke oder Dateien verschlüsseln und sie nur bei Bedarf entsperren. Lassen Sie sich jedoch nicht von BitLocker oder einer anderen Verschlüsselung des gesamten Laufwerks in ein falsches Sicherheitsgefühl verwandeln, wenn es um Ransomware geht.

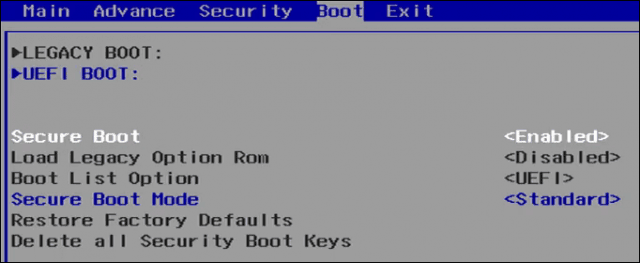

Sichern Sie Ihr BIOS

Wenn Sie einen modernen PC mit der UEFI-Firmware verwenden,Stellen Sie sicher, dass Secure Boot aktiviert ist. Manchmal kann es aus dem einen oder anderen Grund deaktiviert werden, egal ob Windows neu installiert oder Änderungen an der Firmware selbst vorgenommen werden. In unserem Handbuch finden Sie Schritte zum Laden Ihrer UEFI-Firmware-Schnittstelle. Überprüfen Sie anschließend die Sicherheitseinstellungen, um sicherzustellen, dass Secure Boot aktiviert ist.

Wenn Secure Boot aktiviert ist, wird Ihr Computer dies nicht tunBooten, wenn Ihr Bootloader manipuliert wurde. Dies ist ein Kennzeichen einiger Ransomware-Angriffe. Dies verhindert zwar nicht die Infektion Ihres PCs, verhindert jedoch möglicherweise, dass Sie die Infektion auf andere übertragen.

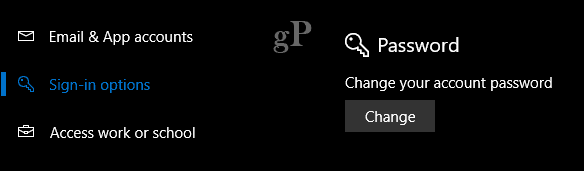

Ändern Sie Ihr Passwort alle paar Monate und verwenden Sie 2FA

Wie oben erwähnt, werden einige Ransomware-Angriffe ausgeführtstehlen Sie Anmeldeinformationen und sperren Sie Ihre Dateien. Stellen Sie sicher, dass Sie Ihre Passwörter häufig ändern, um den Schaden zu verringern. Außerdem ist es wichtig, unterschiedliche Passwörter für Websites und Anmeldungen zu verwenden. Tipps finden Sie in unserer Anleitung zur Passworterstellung. Sie können auch Dienste von Drittanbietern wie LastPass oder 1Password verwenden, um beim Erstellen und Verwalten Ihres Kennworts zu helfen.

Die Verwendung von 2FA kann bei der Reduzierung derChancen auf einen Angriff. Wenn auf Ihrem Telefon ein Popup angezeigt wird, dass jemand aus einem anderen Land versucht, sich in Ihrem Konto anzumelden, und Sie sich nicht an diesem Ort befinden, können Sie sicher Maßnahmen zum Schutz Ihres Systems ergreifen.

Weitere Tipps für eine gute Computerhygiene

Die obigen Tipps sind Ihre besten Wetten zum Reduzierenund verringern Sie Ihr Risiko für Ransomware. Wenn Sie nichts anderes tun, führen Sie die oben beschriebenen Schritte aus. Wenn Sie zusätzliches Guthaben und noch mehr Sicherheitsebenen wünschen, sollten Sie Folgendes berücksichtigen:

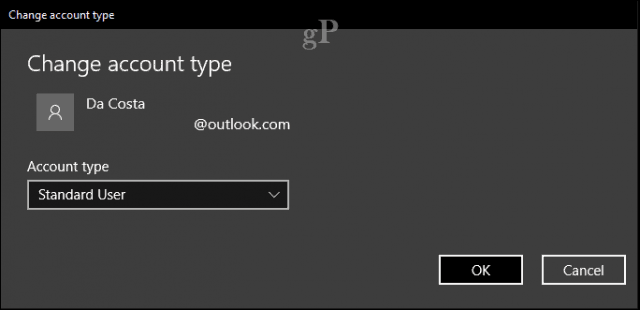

Richten Sie ein eingeschränktes Benutzerkonto für den täglichen Gebrauch ein

Standardadministratorkonto von Windows 10Privileg macht einen ziemlich guten Job und verhindert, dass bösartiger Code leicht ausgeführt werden kann und systemweiten Schaden verursacht. Darüber hinaus ist Microsofts eigener Edge-Browser in Bezug auf die Sicherheit durch die Bereitstellung einer virtualisierten Umgebung ziemlich solide, sodass Dinge wie Drive-by-Downloads Code nicht einfach ausführen können.

Ein begrenztes Benutzerkonto für den täglichen Gebrauch kann gehennoch weiter. Dieses Konto wird für die alltäglichsten Aktivitäten verwendet: E-Mail, Surfen im Internet, Produktivität im Büro, Musik hören und Fotos anzeigen. Wenn Sie Aktivitäten vom Typ Systemadministration ausführen müssen, z. B. Fehlerbehebung, Installation neuer Hardware oder Software, können Sie stattdessen das Standardadministratorkonto verwenden. Es handelt sich um eine zusätzliche Ebene von Sicherheitsbenutzern, die nicht wissen, dass Sie sie in Ihrem Arsenal haben.

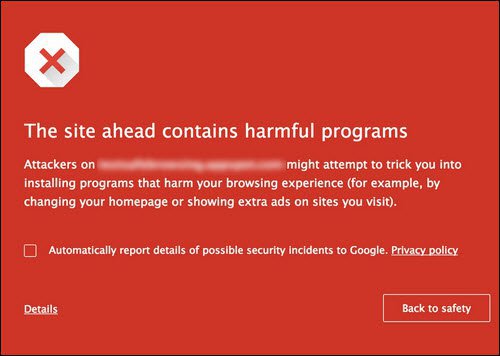

Seien Sie sich der Websites bewusst, die Sie besuchen

Das Internet ist riesig und es gibt so vieleWebsites da draußen ist es unmöglich zu wissen, was gut oder schlecht ist. Sogar die Guten können leicht kompromittiert werden oder schädlichen Code in Elementen wie Werbebannern hosten. Benutzer sollten also vorsichtig sein, auf was sie klicken oder welche Links sie öffnen. Virale Videos auf Social Media-Websites sind eine besonders leistungsstarke Methode, um Benutzer dazu zu bringen, Websites zu öffnen, die sie für harmlos halten. Vermeiden Sie sie. Wenn das Video nicht in die Social-Media-Seite eingebettet ist, vergessen Sie es und fahren Sie fort. Es gibt auch einige Seiten in sozialen Medien, die Miniaturbilder mit einem Wiedergabesymbol verwenden - achten Sie auf diese.

Pflegen Sie eine Wegwerf-E-Mail-Adresse

Es wird empfohlen, dass Sie Ihre normale nicht verwendenE-Mail-Adresse für die Kommunikation mit nahen Familienmitgliedern und Freunden zur Anmeldung und Authentifizierung auf bestimmten Websites. Schädliche Software zielt als eine ihrer ersten Maßnahmen auf Ihre Kontakte ab, indem sie E-Mails mit Sprengfallen und Anhängen unter Ihrem Kontonamen sendet. Empfänger öffnen E-Mails ohne zu zögern ahnungslos und werden infiziert.

E-Mail bleibt ein häufiger Vektor für die VerbreitungSchadcode. Ein ahnungsloser E-Mail-Anhang könnte nur die Sprengfalle sein, die den fehlerhaften Code auf Ihrem System auslöst. Wenn Sie von einem Kollegen kein angehängtes Word-Dokument erwartet haben, senden Sie eine kurze Nachricht oder rufen Sie ihn an, um zu bestätigen, dass er es gesendet hat, und erhalten Sie eine kurze Zusammenfassung, um herauszufinden, worum es geht.

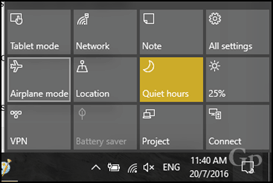

Gehe offline

Besorgt, dass das Internet voller Malware ist? Dann nutzen Sie einfach nicht das Internet!

„2017? Ja, richtig ", denken Sie wahrscheinlich.

Aber es ist kein so lächerlicher Vorschlag. Wenn Sie Aktivitäten ausführen, für die keine Internetverbindung erforderlich ist, können Sie das Netz ausgeschaltet lassen, bis Sie es wirklich benötigen. Die Verwendung der Registerkarte Flugzeugmodus ist eine schnelle Möglichkeit, offline zu gehen, ohne den Netzstecker zu ziehen. Wenn Sie den Verdacht haben, dass ein Angriff ausgeführt wird und Sie mehrere Computer haben, die möglicherweise gefährdet sind, ist dies möglicherweise der schnellste Weg, dies zu tun, bevor er sich ausbreitet.

Fazit

Die Bekämpfung der Bedrohung durch Ransomware ist eine große HerausforderungDenken Sie darüber nach, aber es lohnt sich auf jeden Fall, sich dem roten Text auf einem bedrohlichen Bildschirm zu stellen, der Bitcoins im Wert von 300 US-Dollar verlangt, um Ihre Daten zurückzubekommen. Bleiben Sie über Aktualisierungen Ihres Betriebssystems und Ihrer Anwendung auf dem Laufenden, klicken Sie nicht auf Links in unerwünschten E-Mails oder zwielichtigen Websites und sichern Sie Ihre Daten für sich selbst! Sicherheitsexperten arbeiten hart daran, uns zu schützen - leisten Sie Ihren Beitrag mit den Tools, die sie uns zur Verfügung stellen.

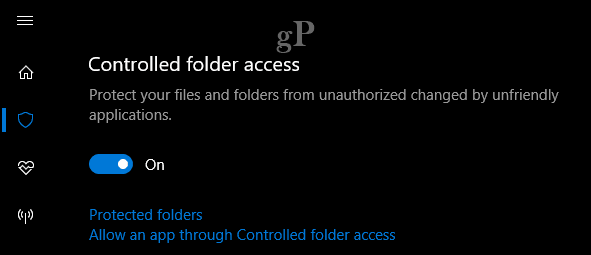

An dieser Front arbeitet Microsoft an einigenErweiterte Sicherheitsverbesserungen für die nächste Version von Windows 10, das so genannte Fall Creators Update. Zum Beispiel ist Protected Folders eine neue Funktion, die Ihre persönlichen Dateien vor Anwendungen schützt, die versuchen, sie auf böswillige Weise zu stören. Standardmäßig ist Ihr persönlicher Ordner geschützt, Sie können jedoch auch außerhalb dieser Parameter eigene Ordner hinzufügen. Dies ist definitiv ein Grund, warum Sie auf die nächste Version von Windows 10 aktualisieren möchten.

Es gibt drastische Schritte, die Sie unternehmen können, wie zVerwenden einer Mischung aus alternativen Betriebssystemplattformen wie einer Linux-Box oder einem Chromebook, aber diese Systeme sind auch nicht immun gegen Angriffe. Sie möchten nicht so weit gehen, dass Sie mit Ihrem PC das Gefühl haben, in die Matrix einzutreten. Ransomware-Angriffe sind nicht vollständig vermeidbar, aber diese einfachen Vorsichtsmaßnahmen können Ihnen mit ein wenig gesundem Menschenverstand dabei helfen, Ihre Systeme und Mitbenutzer, mit denen Sie in Kontakt bleiben, erheblich zu schützen.

Wurden Sie jemals mit Ransomware infiziert? Was hast du getan, um dich zu erholen? Was machst du jetzt, um sicher zu gehen? Teile es mit deinen groovyPost-Lesern in den Kommentaren!

Hinterlasse einen Kommentar