Microsoft veröffentlicht Notfall-Sicherheitsupdate für Wanacrypt Ransomware

Gestern liefen Computer auf der ganzen WeltFrühere Versionen von Windows wie Windows XP (ab 2001) und Windows Server 2003 waren von einer böswilligen Sicherheitsanfälligkeit namens "Wanacrypt" betroffen. Experten haben festgestellt, dass der Schadcode die Kontrolle über den Computer übernimmt und alle Daten auf der Festplatte verschlüsselt. Sie müssen dann mit Bitcoin bezahlen, um wieder auf den Computer zugreifen zu können. Es wurde ursprünglich von der NSA entwickelt und als Hintertür in Systemen verwendet.

Leider wurde der Code durchgesickert und landetein den falschen Händen, was zur heutigen Situation führt. Kritische Rettungsdienste wie Krankenhäuser und Strafverfolgungsbehörden im Vereinigten Königreich wurden weitgehend von „Wanacrypt“ betroffen. Das Endergebnis ist, dass Sie Pech haben, wenn Sie kein Backup Ihres Systems mit einer App wie Crashplan haben, die alle Versionen aller Ihrer Dateien speichert. Es sei denn, Sie verwenden ein modernes Betriebssystem wie Windows 10.

Windows XP, Windows Server 2003 und Windows 8: Sicherheitsupdate für Wanacrypt-Angriff

Die Schwere von Wanacrypt war so verheerendMicrosoft hat ein Update für veraltete Versionen seiner Windows-Betriebssysteme entwickelt. Das Update kann zwar die Auswirkungen eines infizierten Systems nicht rückgängig machen, verhindert jedoch, dass anfällige Windows-Versionen infiziert werden, zumindest aufgrund dieser spezifischen Malware.

Die in einem Blogbeitrag aufgeführte Softwarefirma ergreift Maßnahmen, mit denen Kunden die schädliche Software schützen und von ihren Systemen entfernen können.

Heute viele unserer Kunden auf der ganzen Welt undDie kritischen Systeme, von denen sie abhängen, waren Opfer von bösartiger „WannaCrypt“ -Software. Es tat weh, Unternehmen und Personen zu sehen, die von Cyberangriffen betroffen waren, wie sie heute gemeldet wurden. Microsoft hat den ganzen Tag gearbeitet, um sicherzustellen, dass wir den Angriff verstanden und alle möglichen Maßnahmen ergriffen, um unsere Kunden zu schützen. In diesem Blog werden die Schritte beschrieben, die jeder Einzelne und jedes Unternehmen unternehmen sollte, um geschützt zu bleiben. Darüber hinaus machen wir den äußerst ungewöhnlichen Schritt, ein Sicherheitsupdate für alle Kunden bereitzustellen, um Windows-Plattformen zu schützen, die nur benutzerdefiniert unterstützt werden, einschließlich Windows XP, Windows 8 und Windows Server 2003. Kunden, auf denen Windows 10 ausgeführt wird, waren von dem Angriff nicht betroffen heute.

Details sind unten.

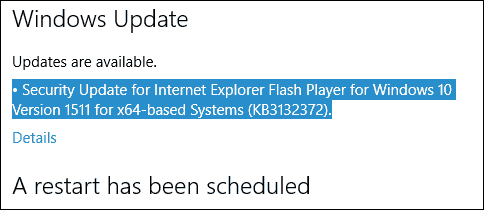

- Im März haben wir ein Sicherheitsupdate veröffentlicht, welchesBehebt die Sicherheitsanfälligkeit, die diese Angriffe ausnutzen. Diejenigen, für die Windows Update aktiviert ist, sind vor Angriffen auf diese Sicherheitsanfälligkeit geschützt. Für Organisationen, die das Sicherheitsupdate noch nicht installiert haben, wird die sofortige Bereitstellung des Microsoft Security Bulletin MS17-010 empfohlen.

- Für Kunden, die Windows Defender verwenden, haben wir freigegebenEin heute früheres Update, das diese Bedrohung als Lösegeld erkennt: Win32 / WannaCrypt. Halten Sie als zusätzliche "Tiefenverteidigungsmaßnahme" die auf Ihren Computern installierte Anti-Malware-Software auf dem neuesten Stand. Kunden, die Anti-Malware-Software von einer beliebigen Anzahl von Sicherheitsunternehmen ausführen, können bei ihrem Anbieter bestätigen, dass sie geschützt sind.

- Diese Angriffsart kann sich im Laufe der Zeit weiterentwickelnZusätzliche Tiefenverteidigungsstrategien bieten zusätzlichen Schutz. (Um sich beispielsweise weiter vor SMBv1-Angriffen zu schützen, sollten Kunden in Betracht ziehen, ältere Protokolle in ihren Netzwerken zu blockieren.)

Windows 7 und Windows Server wurden nicht erwähnt2007 oder Windows 10 sind anfällig für die Wanacrypt-Ransomware. Dies ist natürlich nur ein Grund mehr, Ihren Computer auf dem neuesten Betriebssystem zu halten. Ja, ich weiß, es ist nicht immer so, dass es ständig aktualisiert wird. Um jedoch den Bösen einen Schritt voraus zu sein, gibt Microsoft Milliarden aus. In diesem Sinne sollten Sie heute ein Upgrade auf Windows 10 in Betracht ziehen, wenn Sie noch eine ältere Version von Windows ausführen.

Benutzer älterer Versionen, die noch von Microsoft unterstützt werden, können ihren Beitrag leisten, um sicherzustellen, dass solche Angriffe minimal sind.

- Wenden Sie die Patches für Ihre Systeme an, wenn sie verfügbar sindverfügbar werden. Ich muss es nur ungern sagen, aber Microsoft hat ein Update für dieses Problem veröffentlicht, von dem die meisten angegriffen wurden. Der Microsoft Security Bulletin MS17-010-Patch wurde einfach nicht installiert.

- Backup, wir reden die ganze Zeit bei Groovypost darüber. Wenn Sie es nicht tun, ist jetzt ein guter Zeitpunkt, um anzufangen.

- Achten Sie auf Ihre E-Mail-Nachrichten und darauf, woher sie kommen. Wanacrypt war in der Lage, Systeme durch E-Mail-Anhänge zu infiltrieren, die einige Benutzer ahnungslos geöffnet hatten.

Benutzer können Patches für ihre jeweiligen Windows-Versionen unter den folgenden Links herunterladen: Windows Server 2003 SP2 x64, Windows Server 2003 SP2 x86, Windows XP SP2 x64, Windows XP SP3 x86, Windows XP Embedded SP3 x86, Windows 8 x86, Windows 8 x 64

Hinterlasse einen Kommentar