Dell levererar bärbara datorer med farligt rotcertifikat. Så här testar du din dator (uppdaterad)

Uppdatering 24/11/1015: Dell svarar på säkerhetsproblemen:

Dell har officiellt svarat på eDellRootutgåva på supportbloggen. Det släppte en manual: eDellRoot-borttagningsinstruktioner för certifikat samt ett litet verktyg (direktlänk) som tar bort det automatiskt åt dig.

Du kan testa om du har eDellRootCertifikat genom att klicka på den här länken (som vi förklarar nedan). Om du har det föreslår vi att du läser Dells blogginlägg, laddar ner PDF-filen och följer instruktionerna för att bli av med den.

Det är också värt att notera att vi idag upptäcktedet är inte bara ett problem med bärbara datorer (vilket vi ursprungligen rapporterade. Det är faktiskt ett problem med alla formfaktorer för Dell-datorer. Om du har en Dell-dator bör du kontrollera om eDellRoot finns på ditt system. rapportera nedan.

eDellRoot Certificate Security Risk

I det som visar sig vara en annan déjà vu,Dell Inc, det upptäcktes under helgen, har (sedan augusti) släppt ett rootkit-certifikat som heter eDellRoot för att hjälpa till med vad företaget hävdar att det är lättare att få tillgång till supporttjänster för sina kunder. Ett meddelande från en Reddit-affisch som heter rotorcowboy publicerade detaljer på den populära webbplatsen för sociala medier om upptäckten.

Jag fick en glänsande ny XPS 15-bärbar dator från Dell ochmedan jag försökte felsöka ett problem upptäckte jag att det kom förinstallerat med en självsignerad root CA (Certificate Authority) med namnet eDellRoot. Med den kom dess privata nyckel, markerad som icke-exporterbar. Det är dock fortfarande möjligt att få en rå kopia av den privata nyckeln med hjälp av flera tillgängliga verktyg (jag använde NCC Groups Jailbreak-verktyg). Efter att ha diskuterat detta kort med någon annan som hade upptäckt det också bestämde vi oss för att de skickar varje bärbar dator de distribuerar med exakt samma rotcertifikat och privata nyckel, mycket liknande det som Superfish gjorde på Lenovos datorer. För de som inte är bekanta är detta en stor säkerhetsproblem som hotar alla nya Dell-kunder. Källa

Bara en uppfriskning fick Lenovo enormtbakslag när det upptäcktes hade företaget laddat ett liknande rootkit-certifikat som kallas superfish på utvalda Lenovo-enheter. Företaget fick så mycket dålig press för handlingen att vissa har sagt att incidenten troligen sårade företagets långvariga rykte som ett populärt varumärke bland konsumenter och företag. Eftersom Lenovo är ett kinesisktägt företag och de senaste isiga politiska förbindelserna med Kina och USA har företaget sedan dess försökt bygga upp förtroendet hos konsumenterna. Händelsen var så dålig att Microsoft var tvungen att hjälpa till med saneringen genom att utfärda en definitionsuppdatering för Windows Defender som hjälpte till att ta bort certifikatet.

Hittills har användare hittat det sårbara certifikatet på Dell Inspiron 5000, XPS 15 och XPS 13. Eftersom detta är en ny utveckling kan det också finnas på andra Dell-datorer på marknaden.

Händelsen ansågs ha varit ordentligtvarning för andra leverantörer, men uppenbarligen verkar Dell, en av de tre bästa datortillverkarna, ha fallit igenom sprickorna. Företaget försöker redan vända saker genom att utfärda följande uttalande till media:

Kundsäkerhet och integritet är en viktig frågaoch prioritet för Dell. Den senaste situationen som uppstått är relaterad till ett on-the-box supportcertifikat som är avsett att ge en bättre, snabbare och enklare kundsupportupplevelse.

Tyvärr införde certifikatet enoavsiktlig säkerhetsproblem. För att ta itu med detta ger vi våra kunder instruktioner om att permanent ta bort certifikatet från deras system via direkt e-post, på vår supportwebbplats och teknisk support.

Vi tar också bort certifikatet från allaDells system går framåt. Observera att kommersiella kunder som avbildar sina egna system inte påverkas av detta problem. Dell förinstallerar inte någon adware eller skadlig kod. Certifikatet installeras inte igen när det har tagits bort ordentligt med den rekommenderade Dell-processen.

En representant från Dell gjorde också ett uttalande till The Verge och sa: "Vi har ett team som undersöker den aktuella situationen och kommer att uppdatera dig så snart vi har mer information."

Eftersom det inte finns några detaljer om vilka system som kan påverkas måste kunderna vara beroende av Dell för hjälp.

Är din Dell-dator i fara? Så här testar du det

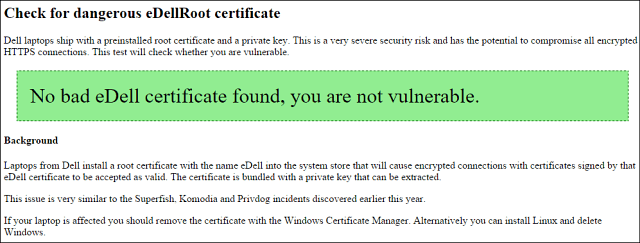

Om du vill veta om ditt system kan påverkas kan du kolla in den här webbplatsen som skapats av säkerhetsjournalisten Hanno Böck för att testa ditt system för dess närvaro.

Forskning har hittills gett bevis för konceptscenarier där eDellRoot kan manipuleras och användas för giltiga certifikat som kan utlösa attacker.

Lämna en kommentar