HTTPSおよびSSL証明書:Webサイトをセキュリティで保護する(および必要な理由)

どのタイプのオンラインビジネスやサービスを実行する場合でも、HTTPSおよびSSL証明書を使用してプライベートデータのセキュリティを確保する必要があります。完全なガイドはこちらです。

個人情報の送信に関して連絡先情報、ログイン資格情報、アカウント情報、位置情報など、悪用される可能性のあるものは何でも、インターネットを介して、一般に、ハッカーや個人情報窃盗犯に対する一般的な妄想が一般的です。そして当然のことです。あなたの情報が盗まれたり、改ざんされたり、悪用されたりする恐れは、不合理とはほど遠いものです。過去数十年にわたるリークとセキュリティ侵害に関する見出しがそれを証明しています。しかし、この恐怖にもかかわらず、人々はウェブ上で銀行、ショッピング、ジャーナリング、デート、社交、その他の個人的および専門的なビジネスを行うためにログオンし続けています。そして、これを行うための自信を彼らに与える小さなものが1つあります。見せます。

全員がその仕組みを理解しているわけではありませんが、アドレスバーの小さな南京錠は、正当なWebサイトへの信頼できる接続があることをWebユーザーに通知します。訪問者があなたのウェブサイトを開くときにアドレスバーにそれを表示しない場合、あなたは彼らのビジネスを取得しませんし、すべきではありません。

Webサイトの小さなアドレスバーの南京錠を取得するには、SSL証明書が必要です。どうやって手に入れますか?続きを読んで調べてください。

記事の概要:

- SSL / TLSとは何ですか?

- HTTPSの使用方法

- SSL証明書とは何ですか?

- SSL証明書ショッピングガイド

- 証明する機関

- ドメイン検証と拡張検証

- 共有SSLとプライベートSSL

- トラストシール

- ワイルドカードSSL証明書

- 保証

- 無料のSSL証明書と自己署名SSL証明書

- SSL証明書のインストール

- HTTPSの長所と短所

SSL / TLSとは何ですか?

Webでは、データはハイパーテキスト転送プロトコルを使用して転送されます。すべてのウェブページのURLに「http://」または「https://" 彼らの前では。

httpとhttpsの違いは何ですか?余分な小さなSには大きな意味があります:セキュリティ。

説明させてください。

HTTPは、コンピューターとサーバーは互いに通信するために使用します。この言語は普遍的に理解されており、便利ですが、欠点もあります。インターネットを介してユーザーとサーバーの間でデータが渡されると、最終目的地に到達する前に途中で停止します。これには3つの大きなリスクがあります。

- 誰かが 盗聴 会話中(デジタル盗聴のようなもの)。

- 誰かが なりすまし どちらか一方の当事者(または両方)。

- 誰かが 改ざんする メッセージが転送されます。

ハッカーとジャークは上記の組み合わせを使用しますフィッシング詐欺、中間者攻撃、古き良き時代の広告を含む多くの詐欺や強盗のため。悪意のある攻撃は、暗号化されていないCookieを傍受(盗聴)することでFacebookの資格情報を盗聴するような単純なものである場合もあれば、より高度なものである場合もあります。たとえば、銀行に「100ドルを私のISPに送金してください」と言っていると考えることができますが、中間の誰かがメッセージを変更して「送金してください」 100ドル 私のすべてのお金 に 私のISP シベリアのペギー」(データの改ざんとなりすまし)。

したがって、これらはHTTPの問題です。 これらの問題を解決するために、HTTPをセキュリティプロトコルと階層化して、HTTP Secure(HTTPS)を実現できます。最も一般的には、HTTPSのSは、Secure Sockets Layer(SSL)プロトコルまたは新しいTransport Layer Security(TLS)プロトコルによって提供されます。展開すると、HTTPSは双方向を提供します 暗号化 (盗聴を防ぐため)、 サーバ 認証 (なりすましを防ぐため)および メッセージ認証 (データの改ざんを防ぐため)。

HTTPSの使用方法

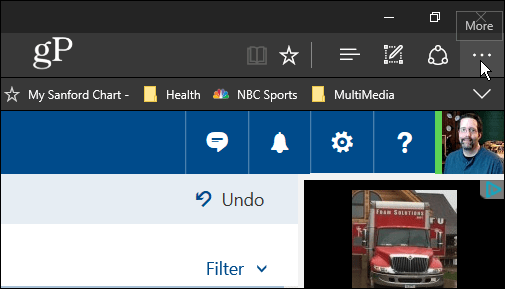

話し言葉のように、HTTPSは両方の場合にのみ機能します当事者はそれを話すことを選択します。クライアント側では、URLの前にブラウザーのアドレスバーに「https」と入力することにより、HTTPSを使用することを選択できます(たとえば、http://www.facebook.comと入力する代わりにhttps:// wwwと入力します)。 facebook.com)、またはFirefoxやChromeのHTTPS Everywhereなど、自動的にHTTPSを強制する拡張機能をインストールします。 WebブラウザーがHTTPSを使用している場合、南京錠アイコン、緑色のブラウザーバー、親指、またはサーバーとの接続が安全であることを示すその他の心強い兆候が表示されます。

ただし、HTTPSを使用するには、Webサーバーがそれをサポートします。あなたがウェブマスターであり、ウェブ訪問者にHTTPSを提供したい場合は、SSL証明書またはTLS証明書が必要です。 SSLまたはTLS証明書を取得するにはどうすればよいですか?読み続けます。

さらに読む:人気のあるWebアプリの中には、ユーザー設定でHTTPSを選択できるものがあります。 Facebook、Gmail、Twitterの記事を読んでください。

SSL証明書とは何ですか?

HTTPSを使用するには、WebサーバーにSSL証明書またはTLS証明書がインストールされている。 SSL / TLS証明書は、Webサイトの写真IDのようなものです。 HTTPSを使用するブラウザがWebページにアクセスすると、ブラウザは「ハンドシェイク」を実行します。その間に、クライアントコンピューターはSSL証明書を要求します。次に、SSL証明書は、信頼された認証局(CA)によって検証され、サーバーが本人であることを検証します。すべてがチェックアウトされると、Web訪問者は安心できる緑色のチェックマークまたはロックアイコンを取得します。何らかの問題が発生した場合、サーバーのIDを確認できなかったことを示す警告がWebブラウザーから表示されます。

SSL証明書の購入

WebサイトにSSL証明書をインストールすることになると、決定すべきパラメーターが多すぎます。最も重要なことを見てみましょう。

証明する機関

認証局(CA)は会社ですSSL証明書を発行し、訪問者がWebサイトにアクセスするたびに証明書を検証します。各SSL証明書プロバイダーは価格と機能を競いますが、認証局を審査する際に考慮すべき最も重要なことは、最も一般的なWebブラウザーにプリインストールされた証明書を持っているかどうかです。 SSL証明書を発行する認証局がそのリストにない場合、ユーザーにはサイトのセキュリティ証明書が信頼されていないという警告が表示されます。もちろん、これはあなたのウェブサイトが違法であることを意味するものではありません-それはあなたのCAがまだリストに載っていないことを意味します。ほとんどのユーザーは、警告を読んだり、認識されていないCAを調査したりしないため、これは問題です。おそらくクリックするだけです。

幸いなことに、インストール済みCAのリストは主要なブラウザはかなり大きいです。これには、いくつかの大きなブランド名と、あまり知られておらず手頃なCAが含まれています。世帯名には、Verisign、Go Daddy、Comodo、Thawte、Geotrust、およびEntrustが含まれます。

独自のブラウザの設定を調べて、どの認証局がプリインストールされているかを確認することもできます。

- Chromeの場合は、[設定]-> [詳細設定を表示...]-> [証明書の管理]に移動します。

- Firefoxの場合は、[オプション]-> [詳細]-> [証明書の表示]を実行します。

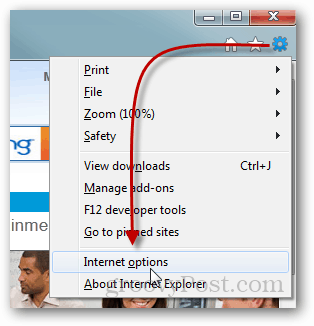

- IEの場合、[インターネットオプション]-> [コンテンツ]-> [証明書]。

- Safariの場合は、Finderに移動して[移動]-> [ユーティリティ]-> [キーチェーンアクセス]を選択し、[システム]をクリックします。

クイックリファレンスについては、このスレッドをチェックしてください。このスレッドには、Google Checkoutで受け入れ可能なSSL証明書がリストされています。

ドメイン検証と拡張検証

| 典型的な発行時間 | コスト | アドレスバー | |

| ドメイン検証 | ほぼ瞬時に | 低い | 通常のHTTPS (南京錠のアイコン) |

| 組織の検証 | 数日 | 半ば | 通常のHTTPS (南京錠のアイコン) |

| 拡張検証 | 1週間以上 | 高い | 緑のアドレスバー、会社ID確認情報 |

SSL証明書は、身元を証明するためのものです情報を送信するウェブサイトの正当に制御していないドメインの偽のSSL証明書をユーザーが取り出さないようにするために、認証局は証明書を要求する人が実際にドメイン名の所有者であることを検証します。通常、これは、ウェブサイトがアカウント確認リンクを含む電子メールを送信する場合と同様に、簡単な電子メールまたは電話の検証によって行われます。これは ドメイン検証済み SSL証明書。 これの利点は、SSL証明書をほぼ即座に発行できることです。おそらく、このブログ投稿を読むのにかかった時間よりも短い時間で、ドメイン検証済みSSL証明書を取得できます。ドメイン検証済みのSSL証明書を使用すると、南京錠とウェブサイトのトラフィックを暗号化する機能が得られます。

ドメイン検証済みSSLの利点証明書は、それらが高速で、簡単で、入手しやすいということです。これも欠点です。ご想像のとおり、生きている人間が実行するシステムよりも自動化されたシステムのほうが簡単です。高校生がバラックオバマであり、政府発行の身分証明書を取得したいと言ってDMVに足を踏み入れたようなものです。デスクの人は彼を一目見て、FRB(またはルーニービン)に電話します。しかし、ロボットが写真付きIDキオスクを操作している場合は、運が少しあるかもしれません。同様に、フィッシング詐欺師は、ドメイン検証システムをtrickすことにより、Paypal、Amazon、FacebookなどのWebサイトの「偽のID」を取得できます。 2009年に、Dan Kaminskyは、フィッシングWebサイトを安全で正当な接続のように見せるための証明書を取得するためにCAを詐欺する方法の例を公開しました。人間にとって、この詐欺は簡単に発見できます。しかし、当時の自動ドメイン検証には、このようなことを防ぐために必要なチェックが欠けていました。

SSLおよびドメイン検証済みSSL証明書の脆弱性に対応して、業界は 拡張検証 証明書。 EV SSL証明書を取得するには、会社または組織が厳しい審査を受け、政府と良好な状態にあり、申請するドメインを正当に管理していることを確認する必要があります。これらのチェックは、とりわけ人間の要素を必要とするため、時間がかかり、より高価です。

一部の業界では、EV証明書が必要です。 しかし、他の人にとっては、あなたの訪問者が認める範囲でしか利益は得られません。日常のWeb訪問者にとって、違いはわずかです。南京錠のアイコンに加えて、アドレスバーが緑色に変わり、会社の名前が表示されます。詳細情報をクリックすると、Webサイトだけでなく、会社の身元が確認されたことがわかります。

通常のHTTPSサイトの例を次に示します。

次に、EV証明書のHTTPSサイトの例を示します。

業界に応じて、EV証明書価値がないかもしれません。さらに、あなたはそれを得るためにビジネスまたは組織でなければなりません。大企業はEV認定に向かっていますが、HTTPSサイトの大部分は依然として非EV風味を誇っています。 Google、Facebook、Dropboxにとって十分であれば、おそらくあなたにとっても十分でしょう。

もう1つ:道路オプションの中央には 検証済みの組織 または ビジネス検証済み 認証。 これは、自動ドメイン検証よりも綿密な審査です。ただし、拡張検証証明書の業界規制を満たすことはできません(拡張検証の大文字と「組織検証」はそうではないことに注意してください)。 OVまたはビジネスで検証された認証はコストがかかり、時間がかかりますが、緑色のアドレスバーと会社の身元確認情報は提供されません。率直に言って、OV証明書に支払う理由を考えることはできません。考えられる場合は、コメントで教えてください。

共有SSLとプライベートSSL

一部のWebホストは、共有SSLサービスを提供します。多くの場合、プライベートSSLよりも手頃な価格です。共有SSLの利点は、価格以外に、プライベートIPアドレスや専用ホストを取得する必要がないことです。欠点は、独自のドメイン名を使用できないことです。代わりに、サイトの安全な部分は次のようになります。

https://www.hostgator.com/~yourdomain/secure.php

プライベートSSLアドレスとは対照的です:

https://www.yourdomain.com/secure.php

電子商取引サイトなどの一般向けサイトの場合ソーシャルネットワーキングサイト、これは明らかにドラッグです。メインサイトからリダイレクトされているように見えるからです。ただし、メールシステムの内部や管理者エリアなど、通常は一般に公開されていないエリアでは、共有SSLを使用することをお勧めします。

トラストシール

多くの認証局では、証明書の1つにサインアップした後、Webページのトラストシール。これにより、ブラウザウィンドウで南京錠をクリックするのとほぼ同じ情報が得られますが、視認性が高くなります。トラストシールを含める必要はありません。また、セキュリティを強化することもありませんが、SSL証明書を誰が発行したかを訪問者に温かく伝える場合は、必ずそれを捨ててください。

ワイルドカードSSL証明書

SSL証明書は、1つのIDを検証しますドメイン。したがって、groovypost.com、mail.groovypost.com、answers.groovypost.comなどの複数のサブドメインでHTTPSを使用する場合は、3つの異なるSSL証明書を購入する必要があります。ある時点で、ワイルドカードSSL証明書がより経済的になります。つまり、1つのドメインとすべてのサブドメイン、つまり* .groovypost.comをカバーする1つの証明書。

保証

どんなに長年会社が良いとしても評判は、脆弱性があります。 2010年に報告されなかったVeriSignでの違反によって証明されるように、信頼できるCAでさえハッカーの標的となる可能性があります。 。

の可能性に対する不安を和らげることこのようなSSL放ofのランダムな行為により、多くのCAは現在保証を提供しています。補償範囲は数千ドルから百万ドル以上で、証明書の誤用やその他の事故による損失が含まれます。これらの保証が実際に価値を付加するかどうか、または誰かがクレームを勝ち取ったかどうかはわかりません。しかし、彼らはあなたの検討のためにあります。

無料のSSL証明書と自己署名SSL証明書

無料のSSL証明書には2種類あります利用できます。自己署名、主にプライベートテストおよび有効なCertificat Authorityによって発行された本格的な公開SSL SSL証明書に使用されます。 2018年には、無料SSLとLet's Encryptの両方から100%無料の有効な90日間SSL証明書を取得するいくつかのオプションがあります。 SSL for Freeは、主にLet's Encrypt APIのGUIです。 SSL for Freeサイトの利点は、GUIが優れているため、使いやすいことです。ただし、Let's Encryptは、SSL証明書の要求を完全に自動化できるため便利です。複数のWebサイト/サーバーにSSL証明書が必要な場合に最適です。

自己署名SSL証明書は永久に無料です。 自己署名証明書を使用すると、独自のCAになります。ただし、Webブラウザーに組み込まれている信頼できるCAに属していないため、訪問者は、権限がオペレーティングシステムによって認識されないという警告を受け取ります。そのため、あなたが自分が本人であることを保証するものではありません(写真IDを発行して酒屋で偽装しようとするようなものです)。ただし、自己署名SSL証明書の利点は、Webトラフィックの暗号化が可能になることです。内部使用に適している場合があります。この場合、スタッフに組織を信頼できるCAとして追加して、警告メッセージを取り除き、インターネットを介した安全な接続で作業することができます。

自己署名SSL証明書のセットアップ手順については、OpenSSLのドキュメントをご覧ください。 (または、十分な需要がある場合は、チュートリアルを作成します。)

SSL証明書のインストール

SSL証明書を購入すると、あなたのウェブサイトにインストールする必要があります。優れたWebホストがこれを提供します。いくつかはあなたのためにそれを購入する限り行くかもしれません。多くの場合、これが最適な方法です。請求が簡素化され、Webサーバーに対して適切に設定されることが保証されるためです。

それでも、常にインストールするオプションがあります自分で購入したSSL証明書。その場合は、ウェブホストのナレッジベースを参照するか、ヘルプデスクチケットを開いてください。 SSL証明書をインストールするための最適な手順を紹介します。 CAが提供する指示も参照してください。これらは、ここで提供できる一般的なアドバイスよりも優れたガイダンスを提供します。

SSL証明書をインストールするための次の手順も確認してください。

- SSL証明書をインストールし、cPanelでドメインをセットアップします

- IIS(Windows Server)にSSLを実装する方法

- Apache SSL / TLS暗号化

これらのすべての指示には、SSL証明書署名要求(CSR)の作成。実際、SSL証明書を発行するためだけにCSRが必要になります。繰り返しになりますが、Webホストがこれを支援します。 CSRの作成に関するより具体的なDIY情報については、DigiCertのこの記事をご覧ください。

HTTPSの長所と短所

私達は既にしっかりと長所を確立していますHTTPS:セキュリティ、セキュリティ、セキュリティ。これは、データ侵害のリスクを軽減するだけでなく、信頼を植え付け、Webサイトに信頼性を追加します。ログインページに「http://」が表示されている場合、経験豊富な顧客はサインアップすらしません。

ただし、HTTPSにはいくつかの短所があります。特定の種類のウェブサイトにHTTPSが必要なことを考えると、これらを「短所否定よりもむしろ

- HTTPSにはお金がかかります。手始めに、購入の費用とSSL証明書を更新して、毎年有効性を確保します。ただし、専用IPアドレスや専用ホスティングプランなど、HTTPSには特定の「システム要件」もあります。これは、共有ホスティングパッケージよりもコストがかかる可能性があります。

- HTTPSはサーバーの応答を遅くする場合があります。 SSL / TLSに関連する2つの問題があります。ページの読み込み速度が低下する可能性があります。まず、ウェブサイトと初めて通信を開始するには、ユーザーのブラウザがハンドシェイクプロセスを実行する必要があります。ハンドシェイクプロセスは認証局のウェブサイトに戻って証明書を検証します。 CAのWebサーバーが遅い場合、ページの読み込みに遅延が生じます。これは主に制御できません。第二に、HTTPSは暗号化を使用するため、より多くの処理能力が必要です。これは、コンテンツを帯域幅用に最適化し、サーバーのハードウェアをアップグレードすることで対処できます。 CloudFareには、SSLがWebサイトの速度を低下させる可能性のある方法と理由に関する優れたブログ投稿があります。

- HTTPSはSEOの取り組みに影響を与える可能性があります HTTPからHTTPSに移行するとき。あなたは新しいウェブサイトに移動します。たとえば、https://www.groovypost.comはhttp://www.groovypost.comと同じではありません。貴重なリンクジュースが失われないように、古いリンクをリダイレクトし、サーバーの内部で適切なルールを作成したことを確認することが重要です。

- 混合コンテンツは黄色の旗を投げることができます。一部のブラウザでは、主な部分がある場合HTTPSから読み込まれたWebページで、HTTP URLから読み込まれた画像やその他の要素(スタイルシートやスクリプトなど)の場合、ページに安全でないコンテンツが含まれていることを警告するポップアップが表示されることがあります。もちろん、持っている 一部 後者の場合はポップアップが表示されませんが、セキュリティで保護されたコンテンツはない場合よりも優れています。それでも、ページに「混合コンテンツ」がないようにすることは価値があるかもしれません。

- サードパーティの支払いプロセッサを取得する方が簡単な場合があります。 Google Checkoutを使用することに恥ずかしさはありませんが、AmazonのPaypalまたはCheckoutが支払いを処理します。上記のすべてが行き詰まりすぎると思われる場合は、Paypalの安全なサイトまたはGoogleの安全なサイトで顧客に支払い情報を交換させ、手間を省くことができます。

HTTPSおよびSSL / TLS証明書に関する他の質問やコメントはありますか?コメントでそれを聞かせてください。

![GmailがオールアクセスをHTTPSに移行[groovyNews]](/images/news/gmail-moving-all-access-to-https-groovynews.png)

コメントを残す