Dell envia laptops com certificado de raiz perigosa, veja aqui como testar seu PC (atualizado)

Atualização 24/11/1015: a Dell responde às preocupações de segurança:

A Dell respondeu oficialmente ao eDellRootproblema em seu blog de suporte. Ele lançou um manual: Instruções para remoção de certificados eDellRoot, além de um pequeno utilitário (link direto) que o removerá automaticamente para você.

Você pode testar se possui o eDellRootCertificado clicando neste link (que explicamos abaixo). Se você o possui, sugerimos que você leia a postagem no blog da Dell, faça o download do PDF e siga as instruções para se livrar dele.

Também é importante notar que hoje descobrimosnão é apenas um problema com laptops (que relatamos originalmente. De fato, esse é um problema com todos os fatores de forma dos PCs da Dell. Se você possui um PC da Dell, deve verificar se o eDellRoot está em seu sistema. Para ler a história completa, leia nossa relatório abaixo.

Risco de segurança do certificado eDellRoot

No que está se transformando em outro déjà vu,A Dell Inc., que foi descoberta no fim de semana, (desde agosto) tem entregue um certificado de rootkit chamado eDellRoot para ajudar no que a empresa afirma ser um acesso mais fácil aos serviços de suporte para seus clientes. Uma mensagem de um pôster do Reddit com o nome rotorcowboy postou detalhes no popular site de mídia social sobre a descoberta.

Eu adquiri um novo e brilhante laptop XPS 15 da Dell eao tentar solucionar um problema, descobri que ele era pré-carregado com uma CA raiz (autoridade de certificação) autoassinada com o nome de eDellRoot. Com ele veio sua chave privada, marcada como não exportável. No entanto, ainda é possível obter uma cópia bruta da chave privada usando várias ferramentas disponíveis (usei a ferramenta Jailbreak do NCC Group). Depois de discutir brevemente isso com outra pessoa que descobriu isso, determinamos que eles estão distribuindo todos os laptops que distribuem com o mesmo certificado raiz e chave privada, muito parecidos com o que o Superfish fazia nos computadores Lenovo. Para quem não conhece, essa é uma grande vulnerabilidade de segurança que coloca em risco todos os clientes recentes da Dell. Fonte

Apenas uma atualização, a Lenovo recebeu tremendoQuando foi descoberta, a empresa estava carregando um certificado de rootkit semelhante, chamado superfish, em alguns dispositivos Lenovo. A empresa recebeu tantas críticas negativas pelo ato que alguns disseram que o incidente provavelmente manchou a reputação de longa data da empresa como uma marca popular entre consumidores e empresas. Com a Lenovo sendo uma empresa de propriedade chinesa e as recentes relações políticas geladas com a China e os EUA, a empresa vem tentando recuperar a confiança dos consumidores desde então. O incidente foi tão grave que a Microsoft teve que ajudar na limpeza emitindo uma atualização de definição para o Windows Defender que ajudou na remoção do certificado.

Até agora, os usuários encontraram o certificado vulnerável no Dell Inspiron 5000, XPS 15 e XPS 13. Como esse é um novo desenvolvimento, ele também pode estar em outros PCs da Dell no mercado.

Pensa-se que o incidente tenha sido umaviso para outros fornecedores, mas, obviamente, a Dell, uma das três principais fabricantes de PCs, parece ter caído no buraco. A empresa está tentando mudar as coisas já emitindo a seguinte declaração para a mídia:

A segurança e a privacidade do cliente são uma das principais preocupaçõese prioridade para a Dell. A situação recente levantada está relacionada a um certificado de suporte na caixa, destinado a fornecer uma experiência de suporte ao cliente melhor, mais rápida e fácil.

Infelizmente, o certificado introduziu umvulnerabilidade de segurança não intencional. Para resolver isso, estamos fornecendo aos nossos clientes instruções para remover permanentemente o certificado de seus sistemas por email direto, no site de suporte e no Suporte técnico.

Também estamos removendo o certificado de todosSistemas Dell avançando. Observe que os clientes comerciais que imaginam seus próprios sistemas não serão afetados por esse problema. A Dell não pré-instala nenhum adware ou malware. O certificado não será reinstalado depois de removido corretamente, usando o processo recomendado da Dell.

Um representante da Dell também fez uma declaração ao The Verge dizendo: "Temos uma equipe que investiga a situação atual e o atualizaremos assim que tivermos mais informações".

Como não há detalhes sobre quais sistemas podem ser afetados, os clientes terão que depender da Dell para obter assistência.

Seu PC Dell está em risco? Veja como testá-lo

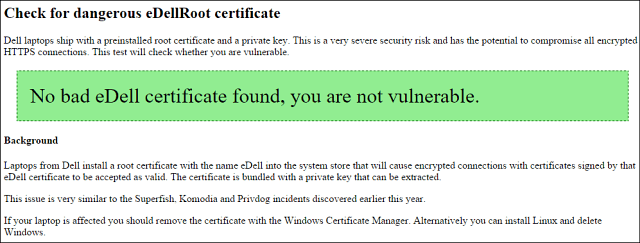

Se você deseja saber se o seu sistema pode ser afetado, consulte este site criado pelo jornalista de segurança Hanno Böck para testar sua presença no sistema.

Até o momento, a pesquisa forneceu provas de cenários conceituais em que o eDellRoot poderia ser manipulado e usado para certificados válidos que poderiam desencadear ataques.

Deixe um comentário