Apple iOS 10.2.1 –アップグレードする必要があり、何が含まれていますか?

本日、アップルは最新のポイントアップデートをリリースしましたモバイルオペレーティングシステム、iOS 10.2.1。マイナーアップデートは、iPhoneやiPadなどの一部のAppleデバイスで利用できます。いつものように、新しいアップデートは、機能の向上とバグ修正が混在した袋です。この更新は、2016年10月にリリースされたiOS 10.1および2016年12月にリリースされたiOS 10.2に基づいています。このリリースのバグ修正の大部分は、主にWebkitに影響します。 Safari Webブラウザーが使用するWebブラウザーエンジン。自動ロック解除、連絡先、カーネル、libarchive、Wi-Fiなどの他のコンポーネントも更新を受け取りました。

iPadまたはiPhoneをiOS 10.2.1にアップグレードする必要がありますか?

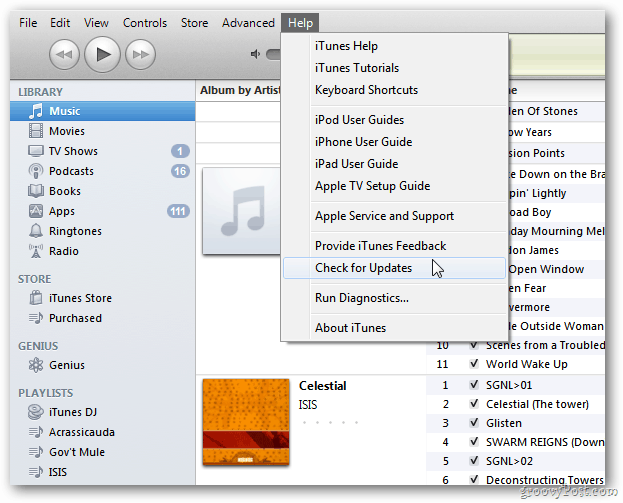

10.2.1アップデートは比較的小さく、72 Mbsで届きます。ユーザーは、起動して最新のiOSアップデートをダウンロードできます。 設定>一般>ソフトウェアの更新。これにはダウンロードに約15分かかり、iPhone 6sにインストールします。これは推奨される更新ですが、念のためバックアップを必ず実行してください。私は個人的に、アーリーアダプターがショーストッパーに出くわすかどうかを確認するために少し待つのが好きです。 AppleのモバイルOSは、デスクトップの兄弟と同じように複雑でターゲットを絞っており、同社はそれを維持するために多くの人的資源を投入しています。とはいえ、常に何かがうまくいかない可能性があります。

iOS 10.2.1の新機能と修正された機能の詳細なリストを次に示します。

自動ロック解除

対象:iPhone 5以降、iPad第4世代以降、iPod touch第6世代以降

影響:Apple Watchがユーザーの手首から外れると、自動ロック解除が解除される場合があります

説明:状態管理の改善により、ロジックの問題に対処しました。

CVE-2017-2352:raptAware Pty Ltdのアシュリーフェルナンデス

連絡先

対象:iPhone 5以降、iPad第4世代以降、iPod touch第6世代以降

影響:悪意を持って作成された連絡先カードを処理すると、アプリケーションが予期せず終了する可能性があります。

説明:連絡先カードの解析に入力検証の問題が存在しました。この問題は、入力検証を改善することで解決されました。

CVE-2017-2368:Vincent Desmurs(vincedes3)

カーネル

対象:iPhone 5以降、iPad第4世代以降、iPod touch第6世代以降

影響:アプリケーションがカーネル特権で任意のコードを実行できる可能性があります

説明:メモリ処理の改善により、バッファオーバーフローの問題に対処しました。

CVE-2017-2370:Google Project ZeroのIan Beer

カーネル

対象:iPhone 5以降、iPad第4世代以降、iPod touch第6世代以降

影響:アプリケーションがカーネル特権で任意のコードを実行できる可能性があります

説明:メモリ管理の改善により、解放後使用の問題が解決されました。

CVE-2017-2360:Google Project ZeroのIan Beer

libarchive

対象:iPhone 5以降、iPad第4世代以降、iPod touch第6世代以降

影響:悪意を持って作成されたアーカイブを解凍すると、任意のコードが実行される可能性があります。

説明:メモリ処理の改善により、バッファオーバーフローの問題に対処しました。

CVE-2016-8687:GentooのAgostino Sarubbo

WebKit

対象:iPhone 5以降、iPad第4世代以降、iPod touch第6世代以降

影響:悪意を持って作成されたWebコンテンツを処理すると、クロスオリジンのデータが流出する可能性がある

説明:プロトタイプアクセスの問題は、例外処理を改善することで解決されました。

CVE-2017-2350:Portswigger WebセキュリティのGareth Heyes

WebKit

対象:iPhone 5以降、iPad第4世代以降、iPod touch第6世代以降

影響:悪意を持って作成されたWebコンテンツを処理すると、任意のコードが実行される可能性があります。

説明:メモリ処理の改善により、複数のメモリ破損の問題に対処しました。

CVE-2017-2354:TencentのXuanwu LabのNeymar(tencent.com)は、Trend MicroのZero Day Initiativeと協力しています

CVE-2017-2362:Google Project ZeroのIvan Fratric

CVE-2017-2373:Google Project ZeroのIvan Fratric

WebKit

対象:iPhone 5以降、iPad第4世代以降、iPod touch第6世代以降

影響:悪意を持って作成されたWebコンテンツを処理すると、任意のコードが実行される可能性があります。

説明:メモリ処理の改善により、メモリ初期化の問題に対処しました。

CVE-2017-2355:PwnFest 2016でのチームPanguとlokihardt

WebKit

対象:iPhone 5以降、iPad第4世代以降、iPod touch第6世代以降

影響:悪意を持って作成されたWebコンテンツを処理すると、任意のコードが実行される可能性があります。

説明:入力検証の改善により、複数のメモリ破損の問題に対処しました。

CVE-2017-2356:PwnFest 2016でのチームPanguとlokihardt

CVE-2017-2369:Google Project ZeroのIvan Fratric

CVE-2017-2366:TencentのXuanwu LabのKai Kang(tencent.com)

WebKit

対象:iPhone 5以降、iPad第4世代以降、iPod touch第6世代以降

影響:悪意を持って作成されたWebコンテンツを処理すると、クロスオリジンのデータが流出する可能性がある

説明:ページの読み込みの処理に検証の問題が存在しました。この問題は、ロジックを改善することで解決されました。

CVE-2017-2363:Google Project Zeroのlokihardt

CVE-2017-2364:Google Project Zeroのlokihardt

WebKit

対象:iPhone 5以降、iPad第4世代以降、iPod touch第6世代以降

影響:悪意のあるWebサイトがポップアップを開く可能性があります

説明:ブロッキングポップアップの処理に問題がありました。これは、入力検証の改善により対処されました。

CVE-2017-2371:Google Project Zeroのlokihardt

WebKit

対象:iPhone 5以降、iPad第4世代以降、iPod touch第6世代以降

影響:悪意を持って作成されたWebコンテンツを処理すると、クロスオリジンのデータが流出する可能性がある

説明:変数処理の処理に検証の問題が存在しました。この問題は、検証を改善することで解決されました。

CVE-2017-2365:Google Project Zeroのlokihardt

Wi-Fi

対象:iPhone 5以降、iPad第4世代以降、iPod touch第6世代以降

影響:アクティベーションロックされたデバイスを操作して、ホーム画面を簡単に表示できます。

説明:アクティベーションがロックされていても、デバイスがホーム画面を表示する原因となるユーザー入力の処理に問題がありました。これは、入力検証の改善により対処されました。

CVE-2017-2351:Primefort PvtのSriram(@Sri_Hxor)株式会社、ヘマンス・ジョセフ

結論

特に劇的なものはありませんiOS 10.2.1などのマイナーポイントアップデートがありますが、それは良いことだと思います。 iPhoneユーザーになってから、プラットフォームの安定性、特に各更新でのパフォーマンスに関する一貫性を高く評価しています。とは言っても、少し待って後悔することはなく、仲間のユーザーがアップデートをどのように処理してから自分自身を急落させるかを見てください。

編集者のメモ: これらのセキュリティ修正の一部は、Apple Watch、macOS、およびtvOSにも適用されることに注意してください。したがって、すべてのベースをカバーしたい場合は、それらのデバイスも更新してください。

更新に飛びついた場合は、コメントであなたの考えを教えてください。隠れた宝石、問題、パフォーマンスの改善はありますか?知りたいです。

コメントを残す