はい、ビデオベビーモニターをハッキングできます。いいえ、使用をやめる必要はありません

ビデオベビーモニターのハッキングストーリーは、地元のニュースで多くのエアプレイを獲得し、年上の親relativeからすぐに私に転送されました。これらのストーリーの違いは、それらが特定するリスクが本物であることです。

確認されたこれらのインスタンスは、あなたがすぐに子供の部屋で2階を走り、ベビーモニターのプラグを抜くのに十分なほど冷えています。私はほとんどやった。

しかし、すでに設置されていたセキュリティ対策を検討した後、ベビーモニターを使い続けることは問題ないと判断しました。リスクは現実のものですが、管理可能です。

誤解しないでください。 私は少しパラノイアの影響を受けません。たとえば、ラップトップのWebカメラをカバーするポストイットがあります。 (真剣に、彼らはデフォルトでこれらに小さなプラスチック製のシャッターを置くのはいつですか?)。しかし、ベビーモニターに関する私の立場は次のとおりです。

ハッカーが赤ちゃんになる方法を理解したらモニターとウェブカメラを使用すると、セキュリティリスクが利便性に値するかどうかについて、より情報に基づいた決定を下すことができます。したがって、すべての友人や子供にベビーモニターの使用をやめるよう警告する前に、この投稿を読んでください。または、さらに良いことに、地元のニュースチャンネルのセンセーショナルなストーリーの代わりに、この記事を転送してください。

私は多くの方法でメディアに問題がありますこれらの物語をカバーしています。それらは注意の物語よりもクリックベイトであり、彼らが提供するアドバイスはせいぜい大雑把です。この投稿のポイントは、ショックを与えて怖がらせることではなく、通知して準備することです。

ハッカーがベビーモニターにアクセスする方法:ダムモニターとスマートモニター

古いトランシーバーの攻撃ベクトルトーキー/インターコムタイプのベビーモニター(今でも使用しています)は非常に簡単です。ダムモニターは、弦上の2つのブリキ缶と同等の無線機です。誰かがしなければならないのは、文字列を見つけて、缶を中央に置くことです。つまり、周波数をハイジャックし、その周波数か何かでデスメタルをプレイし始めます。ただし、ダムモニターハックには2つの大きな制限要因があります。最初はハードウェアです。現在、5歳以上のすべての子供には、インターネットプロトコル(スマートベビーモニターが使用しているもの)を使用できるデバイスがあります。しかし、愚かなベビーモニターの周波数をハイジャックするには、RadioShackで購入したいくつかのガジェットを多少便利にする必要があります。 2番目の要因は範囲です。あなたはそれが機能するためにベビーモニターにかなり物理的に近い必要があります。たとえば、私がベビーモニターの受信機と私道で立っている場合、信号が機能するには遠すぎます。

だから、誰かがあなたの「愚かな」赤ちゃんをハイジャックし始めたら監視し、庭に出て行って、それをやっているトランシーバーと小さなパンクを見つけて、彼がどこに住んでいるか知っていて、あなたは彼の両親に電話していると伝えます。

それはすべて古いニュースです。

インターネットに接続されたビデオモニターと最近すべての見出しを作っているベビーカメラ。これらは、インターネットおよびローカルエリアネットワークを使用してスマートフォンと通信するため、インターネットプロトコル(IP)カメラと呼ばれます。これらの「スマート」ベビーモニターに対する攻撃ベクトルは、はるかに広範囲です。今では、兄や近所の子供たちがあなたをいたずらしているだけではありません。ダムベビーモニターが2つのブリキ缶とひもである場合、スマートベビーカムはブリキ缶で、ひもはWorld Wide Webです。インターネットに接続されたベビーモニターは、世界中のあらゆる種類のトロール、クリープ、および犯罪者に対して潜在的に脆弱です。そして、私たちは皆、それらの人々がまったく絶対に非難できることを知っています。

インターネットプロトコルベビーモニターのセキュリティの問題

スティーブとセキュリティについて話し始めるたびに、彼はシュレックのなりすましを始めます。

「オーガ セキュリティ対策は玉ねぎのようなものです。」

すべてのレイヤーについてです。

IP対応のベビーモニターに関しては、不安定な臭い層が1つしかない場合、すべてのハッカーを招く可能性があります。そして、あなたのウェブカメラは、世界中の何百もの安全でないウェブカメラへのリンクを含む、日陰のあるフォーラムに行き着く可能性があります。それらが存在します。魂を大切にしているなら、探してはいけません。

非常に高いレベルで、ここにレイヤーがありますビデオベビーモニターに適用してください。これは、ビデオベビーモニターが自宅のワイヤレスルーターに接続することで機能するという事実に由来しています。これはインターネットに接続されていると想定しています。

- ルーターへの通常のインターネットアクセス(ファイアウォールで保護)

- ビデオベビーモニターへのアクセス(パスワードで保護されている、またはそれ以上は無効)

- リモートベビーモニターへのアクセス(パスワードで保護されている、またはそれ以上は無効)

- ルーターへのリモート管理者アクセス(パスワードで保護されているか、さらに良いのは無効)

- ビデオベビーモニターへのアクセス(パスワード保護)

- ルーターへのユーザー/管理者のローカルアクセス(パスワード保護)

- 有線(パスワード保護)

- ワイヤレス(パスワード保護)

- ビデオベビーモニターへのアクセス(パスワード保護)

ご覧のとおり、すべての場合において、攻撃者は最初にルーターにアクセスして、ベビーモニターにアクセスします。したがって、保護の最初の明白な層は、ワイヤレスルーターを保護することです。その後、もっとできることがあります。しかし、その前に、ハッカーがどのように侵入できるかを説明しましょう。

これらすべてを気にしない場合は、Video Baby Monitorセキュリティチェックリストに進んでください。

ルーターのセキュリティを侵害する

攻撃者が管理アクセスを取得したときルーター、接続されているすべてのデバイスでほぼゲームオーバーです。あなたのベビーモニターはあなたの心配の少なくともであるかもしれません。しかし、話題を維持するために、ほとんどのベビーモニターは、ルーターを介して管理用の「舞台裏」にアクセスすることで構成されています。ハッカーがルーターにアクセスすると、ベビーモニターのセキュリティ設定を手に入れ始めることができます。

参加方法は次のとおりです。

不正を介した攻撃 ルーターへのインターネットアクセス 発生する可能性が最も低いです。 すべてのルーターは、ネットワークアドレス変換(NAT)を使用して、許可されていない着信トラフィックを除外します。ここでの唯一の例外は、意図的にポートフォワーディングにアクセスしてポートフォワーディングを有効にした場合、または非武装地帯を作成した場合です。通常、これはBitTorrentクライアントや高帯域幅のオンラインビデオゲームなどのプログラムに対してのみ行います。これらが何であるかわからない場合は、ティーンエイジャーにルーターにこれらの操作を行ったかどうか尋ねてください。そうでない場合は、おそらく大丈夫です。ただし、ルーターの設定ページを確認して確認できます。

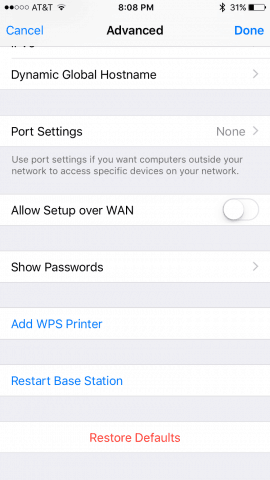

経由の攻撃 ルーターへのリモートアクセス 似ています。 インターネット経由で合法的にアクセスするようにベビーモニターを設定できるのと同じ方法で、ルーターの管理ページに広域ネットワークまたはインターネット経由でアクセスできます。これは、有線または無線接続でルーターに直接接続してルーターの設定ページにアクセスする代わりに使用します。あなたがビジネスのIT管理者でない限り、実際にこれを行う必要はありません。単に脆弱性を高めるだけです。ルーターの設定ページでこの機能を無効にしてください。有効にしたことを覚えていない場合は、おそらく既に無効になっています。通常、「リモートセットアップ」や「WAN経由のセットアップを許可」などと呼ばれます。

経由の攻撃 ルーターへのローカルアクセス ルーターへのリモートアクセスと同じです。ただし、ハッカーはWiFiの範囲内にいるか、ルーターに直接接続できる必要があります。これはまれですが、それを除外しないでください。オープンハウス、パーティー、ハウスシッターなどについて考えてください。オープンワイヤレスネットワークを持っている場合、誰もがパスワードなしで接続できることを意味します(なぜ?なぜ?なぜ?)隣人は好きなように入ることができます。ワイヤレスパスワードを有効にしている場合でも、誰かがイーサネット接続を介してルーターに接続し、ルーター管理者のパスワードを解読し(または、パスワードを変更していない場合は工場出荷時のデフォルトを使用)、町に行くことができます。

Baby Monitorのセキュリティを侵害する

ハッカーがアクセスできると仮定しましょうルーター、つまりベビーモニターの構成。ルーターに不正なトラフィックから保護するデフォルト設定があるように、通常、ベビーモニターにはこれらの保護がすぐに使用できます。しかし、多くのビデオベビーモニターにはUPnPおよびポート転送設定があり、これらを有効にしてカメラのセキュリティを低下させることができます。

また、赤ちゃんのパスワードを設定していない場合工場出荷時のデフォルトパスワードを監視または変更すると、ルーターにアクセスできるようになったため、だれかがカメラに簡単にアクセスできます。既知の工場出荷時のデフォルトパスワードを引き続き使用するか、バックドアアカウントに入れることができます。

これまで、これまでインターネットを介したルーターへの不正アクセスに対処してきました。これらのスマートベビーモニターの多くにより、合法的に インターネット経由でベビーモニターにアクセスする。つまり、仕事中またはデート中、または何か、そしてあなたはあなたの小さな眠っている天使をあなたの電話から見たいです。これは、ビデオベビーカメラのソフトウェア設定内から有効にできる機能です。 しかし、私はあなたがすべきだとは思わない。帯域幅とセキュリティへの影響何をしているのかわからない場合、この機能を有効にすることはあまりにも素晴らしいことです。そのため、リスクを回避し、ビデオベビーモニターを乳母カムとして使用しないでください。ベビーシッターにテキストを送信して、状況を尋ねてください。

インターネットへのアクセスを可能にする問題ベビーモニターは、ハッカーがしなければならない作業を大幅に簡素化することです。ルーターに侵入してからルーターへの管理アクセス権を取得し、ベビーモニターへの管理アクセス権を取得する代わりに、ベビーモニターへのリモートアクセス用に設定したパスワードを解読するだけです。玄関のドアマットの下に鍵を置くようなものです。アクセスが簡単で便利な場合、ハッカーも簡単にアクセスできます。

ビデオベビーモニターセキュリティの問題

だから、それはあなたにどのように良いアイデアを与える必要がありますハッカーはあなたのベビーモニターに入ることができます。これは、ごく単純な家庭用無線ネットワークのセキュリティ関連のものです。ベビーモニターについて本質的に危険なことはなく、ホームネットワーク上のすべてのデバイスにも当てはまりません。違いは、悪意を持っていたずらをする誘惑がはるかに高く、クリープ係数が非常に高いことです。携帯電話、ラップトップ、タブレットと同じ警戒でベビーモニターを扱うだけであれば、大丈夫です。

家にビデオベビーモニターを置くだけすぐに世界への窓が開かれるわけではありません。さらに、誰かが無線でデジタルビデオ信号を傍受することを心配する必要はありません。デジタルビデオベビーモニターは、暗号化された信号を使用します。誰かがこれらを解読するのは難しすぎるので、信号範囲内にいる必要があります。

ビデオベビーモニターのセキュリティチェックリスト

すべてを少し読むかどうかテクニカルジャンボジャンボ書いたばかりですが、ビデオベビーモニターを安全にするために実行できる非常に簡単な手順がいくつかあります。一度に1つずつ行います。特定のベビーモニターモデルまたはルーターモデルについてサポートが必要な場合は、製造元のドキュメントを確認するか、コメントを残してください。コメントを残す場合は、デバイスを接続する前に質問に回答してください。

- ワイヤレスルーターを保護します。これについての記事全体を書くことができます。しかし、幸いなことに、アンドレはすでにやったので、私はする必要はありません:これらのセキュリティのヒントで今すぐWi-Fiルーターを保護してください。それらの線に沿って:

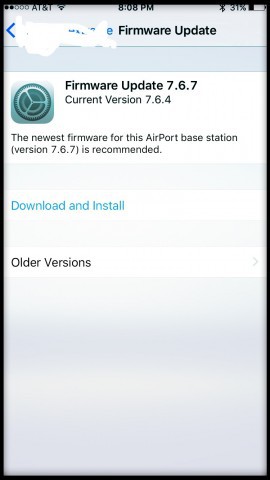

- ルーターのファームウェアを更新します。

- ルーターへのリモートアクセスを無効にします。ワイヤレスネットワークまたは有線ネットワークに接続された、家のすぐ内側以外からは設定しないでください。

- ベビーモニターのパスワードを設定します(まだ?なぜ?なぜ?なぜ?)。また、強力なパスワードを持っていることを確認する必要があります

- デフォルトのログインを変更または削除します。 一部のカメラとルーターには、デフォルトのログイン情報があります。これは、ユーザーとしての「root」とパスワードの「password」のような愚かなものです。ログイン情報を設定した場合でも、古いデフォルトのログイン認証情報が削除または変更されていることを確認する必要があります。

- カメラのファームウェアを更新します。これを行うための手順は、メーカーごとに異なります。ヘルプが必要な場合は、私にメッセージを送ってください。

- カメラのDDNSがある場合は、無効にします。

- カメラにポート転送またはUPnPがある場合は、無効にします。

- ベビーカメラへのリモートアクセスを無効にします。 便利ですが、不要です。また、無制限のデータプランがない場合は、費用もかかります。ビデオフィードをインターネット経由で電話に送信すると、大量のデータが消費されます。カメラへのリモートアクセスを使用することに固執している場合は、次のことも確認してください。

- カメラへのアクセスに使用するポートを変更します。デフォルトは80で、これがハッカーが最初にチェックするものです。可能な場合は、8100を超える値に変更します。

- 定期的にログを確認して不正を確認してくださいアクセス。ログを見ているとき、認識できないIPアドレスや奇妙なアクセス時間(家にいないときの午後1時など)のような異常なものを探します。

上記のすべての項目に対処する場合、すべての一般的な攻撃ベクトルを可能な限り保護する必要があります。

私は何かを見逃しましたか?私とあなたの仲間のgroovyPost読者にコメント欄で知らせてください。

コメントを残す