खतरनाक रूट सर्टिफिकेट के साथ डेल जहाजों के लैपटॉप, यहां बताया गया है कि अपने पीसी का परीक्षण कैसे करें (अपडेट किया गया)

अद्यतन 11/24/1015: डेल सुरक्षा प्रतिसादों का जवाब देता है:

डेल ने आधिकारिक रूप से eDellRoot को जवाब दिया हैइसके समर्थन ब्लॉग पर जारी करें। इसने एक मैनुअल जारी किया: eDellRoot सर्टिफिकेट रिमूवल निर्देश और साथ ही एक छोटी उपयोगिता (डायरेक्ट लिंक) जो इसे आपके लिए अपने आप हटा देगा।

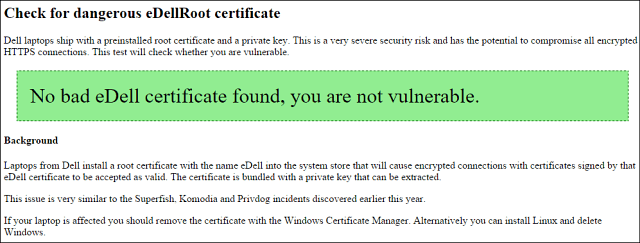

यदि आपके पास eDellRoot है तो आप परीक्षण कर सकते हैंइस लिंक पर क्लिक करके प्रमाणपत्र (जिसे हम नीचे समझाते हैं)। यदि आपके पास यह है, तो हम आपको डेल के ब्लॉग पोस्ट को पढ़ने, पीडीएफ डाउनलोड करने और इससे छुटकारा पाने के निर्देशों का पालन करने का सुझाव देते हैं।

यह भी ध्यान देने योग्य है कि आज हमने खोजायह केवल लैपटॉप के साथ एक समस्या नहीं है (जिसे हमने मूल रूप से रिपोर्ट किया था। वास्तव में, यह डेल पीसी के सभी फार्म कारकों के साथ एक समस्या है। यदि आपके पास एक डेल पीसी है, तो आपको यह जांचना चाहिए कि क्या आपके सिस्टम पर ईडेलरूट है या नहीं। पूरी कहानी के लिए पढ़ें नीचे रिपोर्ट करें।

eDellRoot प्रमाणपत्र सुरक्षा जोखिम

क्या में बदल रहा है एक और vujà वु,डेल इंक, यह सप्ताहांत में खोजा गया था, (अगस्त के बाद से) अपने ग्राहकों के लिए सेवाओं का समर्थन करने के लिए आसान पहुंच का दावा करने वाली कंपनी के साथ मदद करने के लिए eDellRoot नामक रूटकिट प्रमाण पत्र को खिसका रहा है। एक Reddit पोस्टर द्वारा एक संदेश जो नाम रोटरबैंकबॉय द्वारा चला जाता है ने खोज के बारे में लोकप्रिय सोशल मीडिया साइट पर विवरण पोस्ट किया है।

मुझे डेल से एक चमकदार नया XPS 15 लैपटॉप मिला, औरएक समस्या का निवारण करने का प्रयास करते हुए, मुझे पता चला कि यह eDellRoot के नाम से एक स्व-हस्ताक्षरित रूट CA (प्रमाणपत्र प्राधिकरण) के साथ प्री-लोडेड आया था। इसके साथ इसकी निजी कुंजी आई, जिसे गैर-निर्यात योग्य के रूप में चिह्नित किया गया। हालाँकि, उपलब्ध उपकरणों का उपयोग करके निजी कुंजी की कच्ची प्रतिलिपि प्राप्त करना अभी भी संभव है (मैंने एनसीसी समूह के जेलब्रेक टूल का उपयोग किया है)। संक्षेप में किसी और के साथ इस बारे में चर्चा करने के बाद, जिन्होंने यह भी पता लगाया था, हमने निर्धारित किया कि वे प्रत्येक लैपटॉप को उसी मूल प्रमाण पत्र और निजी कुंजी के साथ वितरित करते हैं, जो सुपरफिश ने लेनोवो कंप्यूटर पर किया था। उन लोगों के लिए जो परिचित नहीं हैं, यह एक प्रमुख सुरक्षा भेद्यता है जो सभी हाल के डेल ग्राहकों को खतरे में डालती है। स्रोत

बस एक रिफ्रेशर, लेनोवो जबरदस्त प्राप्त हुआजब यह पता चला कि कंपनी लेनोवो उपकरणों पर सुपरफिश नामक एक समान रूटकिट प्रमाणपत्र लोड कर रही थी। कंपनी को अधिनियम के लिए इतना बुरा प्रेस प्राप्त हुआ कि कुछ ने कहा कि घटना ने संभवतः उपभोक्ताओं और व्यवसायों के बीच एक लोकप्रिय ब्रांड के रूप में कंपनी की लंबे समय से चली आ रही प्रतिष्ठा को कलंकित किया है। लेनोवो एक चीनी स्वामित्व वाली कंपनी है और चीन और अमेरिका के साथ हाल के बर्फीले राजनीतिक संबंधों के बाद से, कंपनी उपभोक्ताओं के साथ विश्वास का पुनर्निर्माण करने की कोशिश कर रही है। यह घटना इतनी खराब थी कि माइक्रोसॉफ्ट को विंडोज डिफेंडर के लिए एक परिभाषा अद्यतन जारी करके सफाई में मदद करनी पड़ी जो प्रमाणपत्र को हटाने में सहायता करता है।

अब तक, उपयोगकर्ताओं ने डेल इंस्पिरॉन 5000, एक्सपीएस 15 और एक्सपीएस 13. पर असुरक्षित प्रमाण पत्र पाया है। चूंकि यह एक नया विकास है, इसलिए यह बाजार पर अन्य डेल पीसी पर भी हो सकता है।

इस घटना को एक उचित माना गया थाअन्य विक्रेताओं के लिए चेतावनी, लेकिन जाहिर है, डेल, शीर्ष तीन पीसी निर्माताओं में से एक, दरार के माध्यम से गिर गया लगता है। कंपनी मीडिया को निम्नलिखित बयान जारी करके पहले से ही चीजों को चालू करने की कोशिश कर रही है:

ग्राहक सुरक्षा और गोपनीयता एक शीर्ष चिंता का विषय हैऔर डेल के लिए प्राथमिकता। हाल ही में उठाई गई स्थिति एक बेहतर और तेज़ और आसान ग्राहक सहायता अनुभव प्रदान करने के उद्देश्य से एक ऑन-द-बॉक्स समर्थन प्रमाणपत्र से संबंधित है।

दुर्भाग्य से, प्रमाण पत्र एक शुरू कीअज्ञात सुरक्षा भेद्यता। इसे संबोधित करने के लिए, हम अपने ग्राहकों को प्रत्यक्ष ईमेल के माध्यम से अपने सिस्टम से प्रमाणपत्र को स्थायी रूप से हटाने के निर्देश प्रदान कर रहे हैं, हमारी सहायता साइट और तकनीकी सहायता पर।

हम सभी से प्रमाण पत्र भी निकाल रहे हैंडेल सिस्टम आगे बढ़ रहा है। ध्यान दें, अपने स्वयं के सिस्टम की छवि रखने वाले व्यावसायिक ग्राहक इस समस्या से प्रभावित नहीं होंगे। डेल किसी भी एडवेयर या मैलवेयर को प्री-इंस्टॉल नहीं करता है। एक बार अनुशंसित डेल प्रक्रिया का उपयोग करके इसे ठीक से हटा दिए जाने के बाद प्रमाण पत्र खुद को फिर से स्थापित नहीं करेगा।

डेल के एक प्रतिनिधि ने भी द वर्ज को एक बयान दिया, "हमारे पास मौजूदा स्थिति की जांच करने वाली एक टीम है और जैसे ही हमारे पास अधिक जानकारी होगी, हम आपको अपडेट करेंगे।"

क्योंकि इस पर कोई विवरण नहीं है कि कौन सी प्रणाली प्रभावित हो सकती है, ग्राहकों को सहायता के लिए डेल पर निर्भर रहना होगा।

क्या आपका डेल पीसी जोखिम में है? इसे कैसे टेस्ट करना है

यदि आप यह जानना चाहते हैं कि क्या आपका सिस्टम प्रभावित हो सकता है, तो आप अपनी उपस्थिति के लिए अपने सिस्टम का परीक्षण करने के लिए सुरक्षा पत्रकार हन्नो बॉक द्वारा बनाई गई इस वेबसाइट की जाँच कर सकते हैं।

अनुसंधान ने अब तक अवधारणा परिदृश्यों का प्रमाण प्रदान किया है, जहां eDellRoot को हेरफेर किया जा सकता है और वैध प्रमाणपत्रों के लिए उपयोग किया जा सकता है जो हमलों को ट्रिगर कर सकते हैं।

एक टिप्पणी छोड़ें