Apple iOS 9.3.2 - Sollten Sie ein Upgrade durchführen?

Apple iOS 9.3.2 wurde diese Woche veröffentlicht. Nach Durchsicht der Versionshinweise handelt es sich anscheinend um ein relativ einfaches Update, das hauptsächlich aus Fehlerkorrekturen und Sicherheitsupdates besteht.

Was ist in iOS 9.3.2?

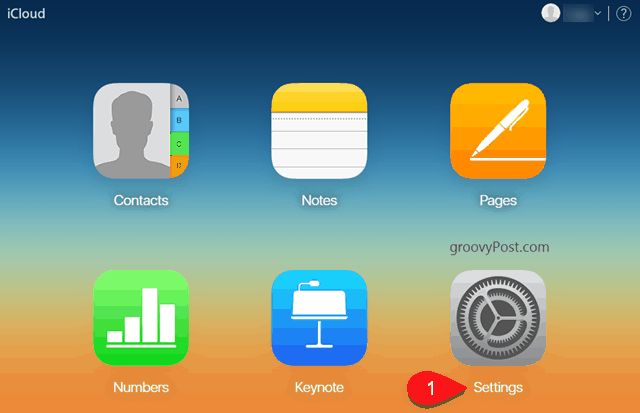

Das Update läuft auf beiden Rechnern mit weniger als 100 MBiPad und iPhone: Wenn Sie sich für den Patch entscheiden, erfolgt die Aktualisierung im Vergleich zu früheren Aktualisierungen relativ schnell. Wenn Sie jedoch wenig Platz haben, begeben Sie sich zu Einstellungen> Allgemein> Speicher & iCloud-Nutzung> Speicher verwalten um einen hervorragenden Bericht darüber zu erhalten, was Ihren gesamten Speicherplatz beansprucht.

Was ist alles im Update / Patch enthalten?

Wie bereits erwähnt, hat Apple nicht viel in das Upgrade gesteckt. Stellen Sie es sich als Wartungsversion vor.

Im 9.3.2-Update enthaltene Korrekturen:

- Behebt ein Problem, bei dem bei einigen Bluetooth-Zubehörteilen beim Koppeln mit dem iPhone SE Probleme mit der Audioqualität auftreten können

- Behebt ein Problem, bei dem das Nachschlagen von Wörterbuchdefinitionen fehlschlagen konnte

- Behebt ein Problem, durch das die Eingabe von E-Mail-Adressen bei Verwendung der japanischen Kana-Tastatur in E-Mail und Nachrichten verhindert wurde

- Behebt ein Problem für VoiceOver-Benutzer, die die Alex-Stimme verwenden, bei dem das Gerät zu einer anderen Stimme wechselt, um Satzzeichen oder Leerzeichen anzukündigen

- Behebt ein Problem, durch das MDM-Server keine benutzerdefinierten B2B-Apps installieren konnten

Sicherheitsupdates:

Wie bei den meisten iOS-Updates von Apple behebt iOS 9.3.2 mehrere Dutzend Sicherheits-Exploits, von denen viele sehr böse sind.

Mit dem 9.3.2-Update behobene Sicherheits-Exploits:

- Barrierefreiheit: Eine Anwendung kann möglicherweise das Kernel-Speicherlayout bestimmen (CVE-2016-1790)

- CFNetwork-Proxies: Ein Angreifer in einer privilegierten Netzwerkposition kann möglicherweise vertrauliche Benutzerinformationen verlieren (CVE-2016-1801)

- CommonCrypto: Eine böswillige Anwendung kann möglicherweise vertrauliche Benutzerinformationen verlieren (CVE-2016-1802)

- CoreCapture: Eine Anwendung kann möglicherweise beliebigen Code mit Kernel-Berechtigungen ausführen (CVE-2016-1803)

- Disk-Images: Ein lokaler Angreifer kann möglicherweise den Kernelspeicher lesen (CVE-2016-1807)

- Disk-Images: Eine Anwendung kann möglicherweise beliebigen Code mit Kernel-Rechten ausführen - Disk Images (CVE-2016-1808)

- ImageIO: Die Verarbeitung eines in böswilliger Absicht erstellten Bildes kann zu einem Denial-of-Service führen - (CVE-2016-1811)

- IOAcceleratorFamily: Eine Anwendung kann möglicherweise beliebigen Code mit Kernel-Berechtigungen ausführen (CVE-2016-1817 - CVE-2016-19)

- IOAcceleratorFamily: Eine Anwendung kann möglicherweise einen Denial-of-Service verursachen (CVE-2016-1814)

- IOAcceleratorFamily: Eine Anwendung kann möglicherweise beliebigen Code mit Kernel-Rechten ausführen (CVE-2016-1813)

- IOHIDFamily: Eine Anwendung kann möglicherweise beliebigen Code mit Kernel-Berechtigungen ausführen (CVE-2016-1823, CVE-2016-24)

- Kernel: Eine Anwendung kann möglicherweise beliebigen Code mit Kernel-Berechtigungen ausführen (CVE-2016-1827 - 2016-1827-31)

- Iibc: Ein lokaler Angreifer kann möglicherweise eine unerwartete Programmbeendigung oder die Ausführung von willkürlichem Code verursachen (CVE-2016-1832)

- Iibxml2 : Die Verarbeitung von in böswilliger Absicht erstelltem XML kann zu einer unerwarteten Programmbeendigung oder zur Ausführung von willkürlichem Code führen (CVE-2016-1833 - CVE-2016-40)

- Iibxslt: Der Besuch einer in böswilliger Absicht erstellten Website kann zur Ausführung von willkürlichem Code führen (CVE-2016-1841)

- MapKit : Ein Angreifer in einer privilegierten Netzwerkposition kann möglicherweise vertrauliche Benutzerinformationen verlieren (CVE-2016-1842)

- OpenGL : Die Verarbeitung von in böswilliger Absicht erstellten Webinhalten kann zur Ausführung von willkürlichem Code führen (CVE-2016-1847)

- Safari : Ein Benutzer kann den Browserverlauf möglicherweise nicht vollständig löschen (CVE-2016-1849)

- Siri : Eine Person mit physischem Zugriff auf ein iOS-Gerät kann möglicherweise Siri verwenden, um über den Sperrbildschirm auf Kontakte und Fotos zuzugreifen (CVE-2016-1852).

- WebKit : Der Besuch einer böswilligen Website kann Daten von einer anderen Website preisgeben (CVE-2016-1858)

- WebKit : Der Besuch einer in böswilliger Absicht erstellten Website kann zur Ausführung von willkürlichem Code führen (CVE-2016-1854 - CVE-2016-1857)

- WebKit Segeltuch : Der Besuch einer in böswilliger Absicht erstellten Website kann zur Ausführung von willkürlichem Code führen (CVE-2016-1859)

Wenn ich mir die Liste der Sicherheits-Exploits ansehe, weiß ich, was Sie denken.

Warten Sie, ich dachte, Apple-Produkte sind sicher und ich muss mich nicht um Sicherheitsprobleme, böswilligen Code und andere Probleme kümmern, die bei Microsoft-Software häufig auftreten.

Oh, wenn das nur die reale Welt wäre! Wie wir alle wissen, ist es leider unmöglich, perfekten Code zu schreiben. Und wenn Sie ein Gerät haben, das so anspruchsvoll ist wie ein iPhone oder ein iPad, werden Sie viele, viele Fehler und Sicherheitslücken haben. Denken Sie daran, wenn Sie überlegen, ob Sie Ihr iPhone oder iPad auf iOS 9.3.2 aktualisieren möchten.

Warnung für iPad Pro-Besitzer (9,7-Zoll-Tablet)

Mehrere Nachrichtenpublikationen berichten darüberApple hat Kompatibilitätsprobleme zwischen iOS 9.3.2 und dem iPad Pro (9,7-Zoll-Version) bestätigt. Obwohl ich nichts von Apple in gedruckter Form finden kann, hat Reuters am Freitag, den 20. Mai, einen kurzen Bericht über die Geschichte veröffentlicht.

Das Urteil

Hinterlasse einen Kommentar