Ja, Ihr Video-Babyphone kann gehackt werden. Nein, Sie müssen nicht aufhören, es zu verwenden

Hackergeschichten von Video-Babymonitoren erhalten eine Menge Informationen über lokale Nachrichten und werden von meinen älteren Verwandten sofort an mich weitergeleitet. Das Besondere an diesen Geschichten ist, dass die von ihnen identifizierten Risiken real sind.

Diese bestätigten Vorfälle sind so kalt, dass Sie sofort nach oben laufen und den Babyphone im Kinderzimmer ausstecken möchten. Ich hätte es fast getan.

Nach einer Bestandsaufnahme der Sicherheitsmaßnahmen, die ich bereits ergriffen hatte, entschied ich, dass es in Ordnung war, meine Babyphone weiter zu verwenden. Die Risiken sind real, aber überschaubar.

Versteh mich nicht falsch. Ich bin nicht immun gegen ein bisschen Paranoia. Zum Beispiel habe ich ein Post-It für die Webcam auf meinem Laptop. (Im Ernst, wann werden sie diese standardmäßig mit kleinen Plastikverschlüssen versehen?) Aber meine Position zu Babyphones ist folgende:

Sobald Sie verstehen, wie Hacker in Baby bekommenMit Monitoren und Webcams können Sie eine fundiertere Entscheidung darüber treffen, ob die Sicherheitsrisiken die Bequemlichkeit wert sind oder nicht. Lesen Sie diesen Beitrag, bevor Sie alle Ihre Freunde und Kinder warnen, keine Babyphone mehr zu verwenden. Oder, noch besser, leiten Sie sie weiter, anstatt die sensationelle Geschichte Ihres lokalen Nachrichtenkanals.

Ich habe ein Problem mit vielen Mediendeckt diese Geschichten ab. Sie sind mehr Clickbait als warnende Geschichten, und die Ratschläge, die sie anbieten, sind bestenfalls flüchtig. In diesem Beitrag geht es nicht darum, Sie zu schockieren und zu erschrecken, sondern darum, Sie zu informieren und vorzubereiten.

Wie Hacker auf Babyphone zugreifen: Dumme vs. intelligente Monitore

Der Angriffsvektor für ältere WalkiesTalkie / Intercom Typ Babyphone (die ich noch benutze) ist ziemlich einfach. Die stummen Monitore sind die Radioäquivalente von zwei Blechdosen an einer Schnur. Alles, was jemand tun muss, ist die Schnur zu finden und dann seine Dose in die Mitte zu legen. Das heißt, hijacken Sie die Frequenz und fangen Sie an, Death Metal darüber oder so zu spielen. Es gibt jedoch zwei große einschränkende Faktoren für den dummen Monitor-Hack. Erstens ist Hardware. Derzeit verfügt jedes Kind über 5 Jahre über ein Gerät, das Internetprotokoll verwenden kann (was intelligente Babyphone verwenden). Aber um eine blöde Babyphone-Frequenz zu stehlen, müssen Sie mit einigen bei RadioShack gekauften Gadgets ein wenig zurechtkommen. Der zweite Faktor ist die Reichweite. Sie müssen physisch in der Nähe des Babyphone sein, damit es funktioniert. Wenn ich zum Beispiel mit dem Empfänger für mein Babyphone in meiner Einfahrt stehe, bin ich zu weit weg, damit das Signal funktioniert.

Also, wenn jemand anfängt, Ihr "dummes" Baby zu entführenÜberwachen Sie, rennen Sie in den Garten und suchen Sie den kleinen Punk mit dem Walkie-Talkie, der das macht. Sagen Sie ihm, dass Sie wissen, wo er lebt, und dass Sie seine Eltern anrufen.

Das sind alles alte Nachrichten.

Es sind die mit dem Internet verbundenen Videomonitore undBabykameras, die in letzter Zeit für Schlagzeilen sorgen. Diese Kameras werden als IP-Kameras (Internet Protocol) bezeichnet, da sie das Internet und Ihr lokales Netzwerk für die Kommunikation mit Ihrem Smartphone verwenden. Der Angriffsvektor gegen diese "intelligenten" Babyphone ist viel breiter. Es sind nicht nur ältere Brüder und Nachbarskinder, die Ihnen einen Streich spielen. Wenn ein dummer Babyphone aus zwei Blechdosen und einer Schnur besteht, ist eine intelligente Babykamera eine Blechdose, und die Schnur ist das World Wide Web. Mit dem Internet verbundene Babyphone sind potenziell anfällig für Trolle, Gauner und Kriminelle auf der ganzen Welt. Und wir alle wissen, dass diese Leute absolut verwerflich sein können.

Sicherheitsprobleme mit Internet Protocol Baby Monitor

Jedes Mal, wenn ich mit Steve über Sicherheit spreche, fängt er an, sich als Shrek auszugeben.

“Oger Sicherheitsmaßnahmen sind wie Zwiebeln. “

Es geht nur um die Ebenen.

Wenn es um Ihr IP-fähiges Babyphone geht,Nur eine einzige stinkende Unsicherheitsschicht kann alle Hacker einladen. Dann könnte Ihre Webcam in einem schattigen Forum mit Links zu Hunderten von unsicheren Webcams auf der ganzen Welt landen. Sie existieren. Suche sie nicht, wenn du deine Seele schätzt.

Auf einem sehr hohen Niveau befinden sich hier die Schichten, diegelten für Ihr Video-Babyphone. Dies ist darauf zurückzuführen, dass Ihr Video-Babyphone eine Verbindung zu Ihrem WLAN-Router zu Hause herstellt, von dem ich annehme, dass er mit dem Internet verbunden ist.

- Normaler Internetzugang zu Ihrem Router (Firewall geschützt)

- Zugang zum Video-Babyphone (Passwort geschützt oder noch besser deaktiviert)

- Remote-Zugriff auf Babyphone (passwortgeschützt oder noch besser deaktiviert)

- Fernadministratorzugriff auf Ihren Router (Passwortgeschützt oder noch besser deaktiviert)

- Video Babyphone Zugang (Passwort geschützt)

- Lokaler Benutzer- / Administratorzugriff auf Ihren Router (passwortgeschützt)

- Kabelgebunden (Passwort geschützt)

- Wireless (Passwort geschützt)

- Video Babyphone Zugang (Passwort geschützt)

Wie Sie sehen, erhält der Angreifer in jedem FallGreifen Sie auf Ihr Babyphone zu, indem Sie zuerst auf Ihren Router zugreifen. Die erste und naheliegende Schutzstufe ist die Sicherung Ihres WLAN-Routers. Danach können Sie noch mehr tun. Aber bevor wir darauf eingehen, möchte ich Ihnen erklären, wie die Hacker hineinkommen können.

Wenn Ihnen das alles nichts ausmacht, können Sie mit der Video Baby Monitor-Sicherheits-Checkliste fortfahren.

Beeinträchtigung der Router-Sicherheit

Wenn ein Angreifer Administratorzugriff auf erhältIn Ihrem Router ist das Spiel für jedes angeschlossene Gerät so gut wie vorbei. Ihr Babyphone ist möglicherweise das am wenigsten besorgte. Um jedoch auf dem neuesten Stand zu bleiben, werden die meisten Babyphone so konfiguriert, dass sie über Ihren Router auf ihre administrativen „Backstage“ zugreifen. Wenn ein Hacker Zugriff auf Ihren Router erhält, kann er mit den Sicherheitseinstellungen Ihres Babyphone herumalbern.

So können sie einsteigen:

Ein Angriff über unbefugte Internetzugang zu Ihrem Router ist am unwahrscheinlichsten. Alle Router verwenden NAT (Network Address Translation), um nicht autorisierten eingehenden Datenverkehr herauszufiltern. Die einzige Ausnahme ist, wenn Sie die Portweiterleitung absichtlich aktiviert oder eine entmilitarisierte Zone erstellt haben. Dies wird normalerweise nur für Programme wie BitTorrent-Clients oder Online-Videospiele mit hoher Bandbreite durchgeführt. Wenn Sie nicht wissen, was das ist, fragen Sie Ihren Teenager, ob er oder sie eines dieser Dinge mit Ihrem Router getan hat. Wenn nicht, sind Sie wahrscheinlich in Ordnung. Sie können jedoch die Einstellungsseiten Ihres Routers überprüfen, um sicherzustellen, dass

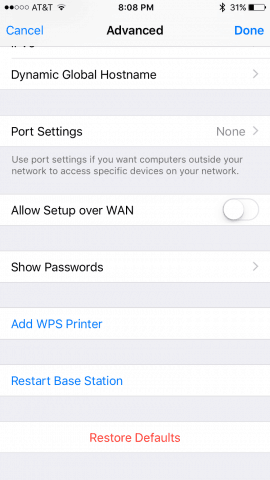

Ein Angriff über Fernzugriff auf Ihren Router ist ähnlich. So wie Sie Ihren Babyphone für den legitimen Zugriff über das Internet einrichten können, können Sie die Administrationsseite Ihres Routers über ein WAN oder das Internet aufrufen. Dies ersetzt den Zugriff auf die Konfigurationsseite Ihres Routers, indem Sie eine direkte Verbindung über eine Kabel- oder Funkverbindung herstellen. Sofern Sie kein IT-Administrator für ein Unternehmen sind, gibt es praktisch keinen Grund, dies zu tun - dies macht Sie nur anfälliger. Deaktivieren Sie diese Funktion auf der Einstellungsseite Ihres Routers. Wenn Sie sich nicht daran erinnern, es aktiviert zu haben, ist es wahrscheinlich bereits deaktiviert. Es wird normalerweise als "Remote-Setup" oder "Setup über WAN zulassen" bezeichnet.

Ein Angriff über lokaler Zugriff auf Ihren Router ist das gleiche wie der Fernzugriff auf Ihren Router,Es sei denn, ein Hacker muss sich in WiFi-Reichweite befinden oder direkt an Ihren Router angeschlossen werden können. Dies ist selten, aber schließen Sie es nicht aus - denken Sie an offene Häuser, Partys, Hausbesitzer usw. Wenn Sie ein offenes drahtloses Netzwerk haben, das bedeutet, dass jeder ohne Kennwort eine Verbindung herstellen kann (warum? Warum? Warum?), Dann Ihre Nachbar kann nach Belieben einsteigen. Selbst wenn Sie drahtlose Kennwörter aktiviert haben, kann sich jemand über eine Ethernet-Verbindung an den Router anschließen, das Kennwort Ihres Router-Administrators knacken (oder die werkseitige Standardeinstellung verwenden, falls Sie es nicht geändert haben) und dann in die Stadt gehen.

Kompromisse bei der Sicherheit Ihres Babyphone

Nehmen wir jetzt an, dass der Hacker Zugriff aufIhren Router und damit die Konfiguration Ihres Babyphone. Genau wie Ihr Router über Standardeinstellungen verfügt, die ihn vor unbefugtem Datenverkehr schützen, verfügt Ihr Babyphone normalerweise über diese Schutzfunktionen. Viele Video-Babyphone verfügen jedoch auch über UPnP- und Portweiterleitungseinstellungen, die aktiviert werden können, um die Sicherheit der Kamera zu verringern.

Auch wenn Sie noch kein Passwort für Ihr Baby festgelegt habenWenn Sie das werkseitige Standardkennwort überwachen oder ändern, kann jemand problemlos auf die Kamera zugreifen, sobald er über Routerzugriff verfügt. Sie können weiterhin das bekannte werkseitige Standardkennwort verwenden oder ihr Backdoor-Konto einrichten.

Bisher haben wir es mit unbefugtem Zugriff auf Ihren Router über das Internet zu tun. Viele dieser intelligenten Babyphone ermöglichen es Ihnen, legitim zu sein Greifen Sie über das Internet auf Ihren Babyphone zu. Das heißt, Sie sind auf der Arbeit oder an einem Datum oderetwas, und Sie möchten Ihren kleinen schlafenden Engel von Ihrem Telefon aus betrachten. Diese Funktion können Sie in den Softwareeinstellungen der Video-Babykamera aktivieren. Aber ich denke nicht, dass Sie sollten. Die Auswirkungen auf Bandbreite und Sicherheit vonDie Aktivierung dieser Funktion ist zu groß, wenn Sie nicht wissen, was Sie tun. Sparen Sie sich also das Risiko und verwenden Sie Ihren Video-Babyphone nicht als Nanny-Kamera. Sende deinem Babysitter einfach eine SMS und frage, wie es dir geht, okay?

Das Problem beim Aktivieren des Internetzugriffs auf IhreBabyphone vereinfacht die Arbeit eines Hackers erheblich. Anstatt in Ihren Router einzudringen und dann Administratorzugriff auf Ihren Router und dann Administratorzugriff auf Ihren Babyphone zu erhalten, müssen diese nur das Kennwort knacken, das Sie für den Remotezugriff auf Ihren Babyphone festgelegt haben. Es ist ein bisschen so, als würde man einen Schlüssel unter der Fußmatte vor der Haustür lassen. Wenn der Zugriff für Sie einfach und bequem ist, ist der Zugriff für Hacker einfach und bequem.

Sicherheit von Video Baby Monitor - keine Probleme

All dies sollte Ihnen eine gute Vorstellung davon geben, wieHacker können in Ihren Babyphone eindringen. Es ist ziemlich einfach, die Sicherheit von Heimnetzwerken zu gewährleisten. An Babyphone ist nichts von Natur aus gefährlich, was nicht auch für alle Geräte in Ihrem Heimnetzwerk gilt. Der Unterschied besteht darin, dass die Versuchung, böswillig zu streicheln, viel größer und der Kriechfaktor besonders hoch ist. Wenn Sie Ihr Babyphone einfach mit der gleichen Wachsamkeit behandeln wie Ihr Telefon, Ihr Laptop und Ihr Tablet, sollten Sie in Ordnung sein.

Einfach ein Video-Babyphone im Haus habenöffnet nicht sofort ein Fenster zur Welt. Außerdem müssen Sie sich keine Sorgen machen, dass jemand das digitale Videosignal drahtlos abfängt. Digitale Video-Babyphone verwenden verschlüsselte Signale. Es wäre viel zu schwer für jemanden, diese zu knacken, und er müsste sich in Signalreichweite befinden.

Video Baby Monitor-Sicherheits-Checkliste

Ob du das alles leicht liest oder nichttechnisches mumbo jumbo Ich habe gerade geschrieben, es gibt einige ziemlich einfache Schritte, die Sie unternehmen können, um Ihr Video-Babyphone sicher zu machen. Führen Sie diese Schritte nacheinander aus. Wenn Sie Hilfe bei Ihrem speziellen Babyphone- oder Routermodell benötigen, lesen Sie die Dokumentation des Herstellers oder hinterlassen Sie einen Kommentar. Wenn Sie einen Kommentar hinterlassen, stellen Sie einfach sicher, dass Ihre Frage beantwortet wurde, bevor Sie Ihr Gerät anschließen.

- Sichern Sie Ihren WLAN-Router. Ich könnte einen ganzen Beitrag dazu schreiben. Aber zum Glück hat Andre dies bereits getan. Ich muss nicht: Sichern Sie Ihren WLAN-Router jetzt mit diesen Sicherheitstipps. In diese Richtung:

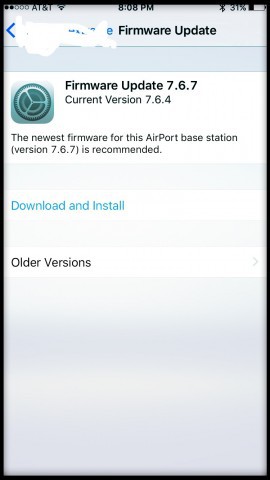

- Aktualisieren Sie die Firmware für Ihren Router.

- Deaktivieren Sie den Remotezugriff auf Ihren Router. Lassen Sie es nicht von irgendwo anders als direkt in Ihrem Haus konfigurieren und verbinden Sie es mit dem drahtlosen oder kabelgebundenen Netzwerk.

- Legen Sie ein Passwort für Ihr Babyphone fest, falls Sie dies noch nicht getan haben (warum? Warum? Warum?). Sie sollten auch sicherstellen, dass Sie ein sicheres Passwort haben

- Ändern oder entfernen Sie die Standardanmeldung. Einige Kameras und Router haben Standard-Anmeldeinformationen, so etwas wie „root“ als Benutzer und „password“ als Kennwort. Auch wenn Sie Ihre Anmeldeinformationen eingerichtet haben, sollten Sie sicherstellen, dass die alten Standardanmeldeinformationen entfernt oder geändert wurden.

- Aktualisieren Sie die Firmware für Ihre Kamera. Die Schritte dazu sind für jeden Hersteller unterschiedlich. Schieß mir eine Nachricht, wenn du Hilfe brauchst.

- Deaktivieren Sie DDNS auf Ihrer Kamera, falls vorhanden.

- Deaktivieren Sie die Portweiterleitung oder UPnP auf Ihrer Kamera, falls vorhanden.

- Deaktivieren Sie den Fernzugriff auf Ihre Babykamera. Es ist praktisch, aber unnötig. Und wenn Sie keinen unbegrenzten Datentarif haben, wird dies ebenfalls teuer. Das Senden von Video-Feeds über das Internet an ein Telefon verbraucht viele Daten. Wenn Sie unbedingt den Fernzugriff auf Ihre Kamera verwenden möchten, stellen Sie Folgendes sicher:

- Ändern Sie den Anschluss, über den auf Ihre Kamera zugegriffen wird. Der Standardwert ist 80 und der wird zuerst von Hackern überprüft. Ändern Sie es auf etwas über 8100, wenn Sie können.

- Überprüfen Sie die Protokolle regelmäßig auf UnbefugteZugriff. Suchen Sie in Ihrem Protokoll nach ungewöhnlichen Dingen, z. B. nach nicht erkannten IP-Adressen oder ungewöhnlichen Zugriffszeiten (z. B. um 13:00 Uhr, wenn Sie nicht einmal zu Hause waren).

Wenn Sie alle oben genannten Punkte ansprechen, sollten Sie alle typischen Angriffsvektoren nach besten Kräften geschützt haben.

Habe ich etwas vergessen? Lassen Sie es mich - und Ihre groovigen Post-Leser - im Kommentarbereich wissen.

Hinterlasse einen Kommentar