Microsoft släpper nödsäkerhetsuppdatering för Wanacrypt Ransomware

Igår kör datorer runt om i världentidigare versioner av Windows som Windows XP (från 2001 ...) och Windows Server 2003 påverkades av en skadlig sårbarhet som kallas 'Wanacrypt'. Experter har fastställt att den skadliga koden tar kontroll över datorn och krypterar all data på hårddisken. Det kräver sedan betalning med Bitcoin för att få åtkomst tillbaka till datorn. Det utvecklades ursprungligen av NSA och användes som en bakdörr i system.

Tyvärr läckte koden ut och hamnadei fel händer, vilket resulterar i dagens situation. Kritiska räddningstjänster som sjukhus och brottsbekämpning i Storbritannien har i stort sett påverkats av "Wanacrypt". Slutresultatet är att om du inte har en säkerhetskopia av ditt system med en app som Crashplan som behåller alla versioner av alla dina filer, har du turen. Om inte det är så kör du ett modernt operativsystem som Windows 10.

Windows XP, Windows Server 2003 och Windows 8 Få säkerhetsfix för "Wanacrypt" -attack

Svårighetsgraden av Wanacrypt har varit så förödandeatt Microsoft utvecklade en fix för föråldrade versioner av sina Windows-operativsystem. Även om fixen inte kan vända effekterna av ett infekterat system förhindrar det känsliga versioner av Windows från att infekteras, åtminstone från denna specifika skadliga programvara.

Programvaruföretaget som beskrivs i ett blogginlägg mäter kunder kan vidta för att skydda och ta bort skadlig programvara från sina system.

Idag är många av våra kunder runt om i världen ochde kritiska systemen de är beroende av var offer för skadlig programvara "WannaCrypt". Det var smärtsamt att se företag och individer som drabbades av cyberattacker, som de som rapporterats idag. Microsoft arbetade hela dagen för att säkerställa att vi förstod attacken och vidtog alla möjliga åtgärder för att skydda våra kunder. Den här bloggen beskriver stegen varje individ och företag bör vidta för att hålla sig skyddade. Dessutom tar vi det mycket ovanliga steget att tillhandahålla en säkerhetsuppdatering för alla kunder för att skydda Windows-plattformar som endast är i anpassat support, inklusive Windows XP, Windows 8 och Windows Server 2003. Kunder som kör Windows 10 riktades inte av attacken i dag.

Detaljerna finns nedan.

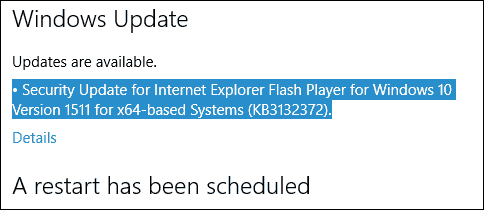

- I mars släppte vi en säkerhetsuppdatering somadresserar sårbarheten som dessa attacker utnyttjar. De som har Windows Update aktiverat är skyddade mot attacker på den här sårbarheten. För de organisationer som ännu inte har använt säkerhetsuppdateringen föreslår vi att du omedelbart distribuerar Microsofts säkerhetsbulletin MS17-010.

- För kunder som använder Windows Defender släppte vien uppdatering tidigare i dag som upptäcker detta hot som Ransom: Win32 / WannaCrypt. Som en extra "fördjupad" åtgärd, håll uppdaterad anti-malware programvara installerad på dina maskiner. Kunder som kör programvara mot skadlig programvara från valfritt antal säkerhetsföretag kan bekräfta med sin leverantör att de är skyddade.

- Denna attacktyp kan utvecklas över tid, så allaytterligare fördjupade fördjupade strategier ger ytterligare skydd. (Till exempel för att ytterligare skydda mot SMBv1-attacker bör kunder överväga att blockera äldre protokoll i sina nätverk).

Windows 7, Windows Server nämnde inget2007 eller Windows 10 är mottagliga för Wanacrypt ransomware. Uppenbarligen är detta ännu bara en anledning till att hålla din dator på det senaste operativsystemet. Ja, jag vet, det är inte alltid att fortsätta uppdatera, men för att hålla sig framför de onda, spenderar Microsoft miljarder. Med detta i åtanke, om du fortfarande kör en äldre version av Windows, kan du överväga att uppgradera till Windows 10 idag.

Användare på äldre utgåvor som fortfarande stöds av Microsoft kan göra sitt för att se till att attacker som dessa är minimala.

- Använd lapparna för dina system när de gör detbli tillgänglig. Jag hatar att säga det, men Microsoft släppte en korrigering för detta, av vilka de flesta blev attackerade, installerade helt enkelt inte Microsoft Security Bulletin MS17-010-korrigeringen.

- Säkerhetskopiering, vi talar om det hela tiden på Groovypost, om du inte gör det är det nu en bra tid att börja.

- Var medveten om dina e-postmeddelanden och var de kommer ifrån. Wanacrypt kunde infiltrera system via e-postbilagor som vissa användare öppnade intet ont.

Användare kan ladda ner korrigeringsfiler för sina respektive versioner av Windows på följande länkar: Windows Server 2003 SP2 x64, Windows Server 2003 SP2 x86, Windows XP SP2 x64, Windows XP SP3 x86, Windows XP Embedded SP3 x86, Windows 8 x86, Windows 8 x64

Lämna en kommentar