Apple iOS 10.2.1 - Bör du uppgradera och vad ingår?

Idag släppte Apple den senaste punktuppdateringen tilldess mobila operativsystem, iOS 10.2.1. Den lilla uppdateringen är tillgänglig för vissa Apple-enheter som iPhone och iPad. Som vanligt är den nya uppdateringen en blandad påse med förbättrad funktionalitet och bugfixar. Uppdateringen följer iOS 10.1, som släpptes i oktober 2016 och iOS 10.2, som släpptes i december 2016. En majoritet av bugfixer i denna utgåva påverkar främst Webkit; webbläsarmotorn som används av Safari webbläsare. Andra komponenter som Auto Unlock, Contact, Kernel, libarchive och Wi-Fi fick också uppdateringar.

Ska du uppgradera din iPad eller iPhone till iOS 10.2.1?

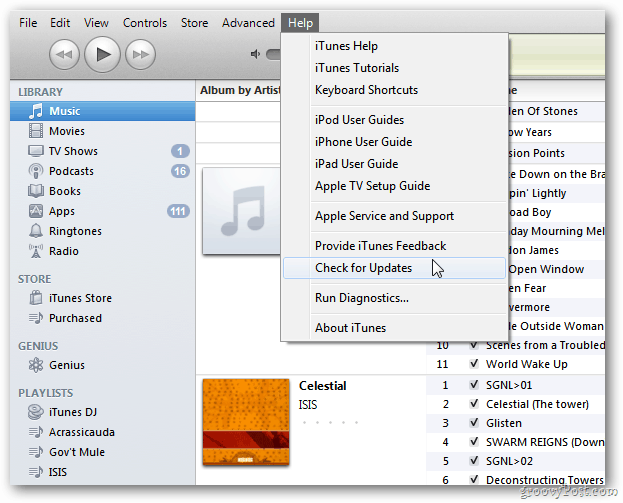

10.2.1-uppdateringen är relativt liten och kommer på 72 Mbs. Användare kan ladda ner den senaste iOS-uppdateringen genom att starta Inställningar> Allmänt> Programuppdatering. Det tog cirka 15 minuter att ladda ner ochinstallera på en iPhone 6s. Även om detta är en rekommenderad uppdatering, se till att du utför en säkerhetskopia för fall. Jag gillar personligen att vänta lite bara för att se om tidiga adoptörer stöter på några showstoppare. Apples mobila operativsystem har blivit lika komplicerat och riktat som sitt skrivbordssöskel, och företaget kastar mycket mänskliga resurser på att underhålla det. Som sagt, det finns alltid en chans att något går fel.

Här är en detaljerad lista över vad som är nytt och fixat i iOS 10.2.1.

Auto Lås upp

Finns för: iPhone 5 och senare, iPad 4: e generationen och senare, iPod touch 6: e generationen och senare

Effekt: Auto Unlock kan låsas upp när Apple Watch är avstängd från användarens handled

Beskrivning: En logisk fråga behandlades genom förbättrad statlig hantering.

CVE-2017-2352: Ashley Fernandez från raptAware Pty Ltd

Kontakter

Finns för: iPhone 5 och senare, iPad 4: e generationen och senare, iPod touch 6: e generationen och senare

Effekt: Bearbetning av ett skadligt kontaktkort kan leda till oväntat programavslut

Beskrivning: Ett inmatningsvalideringsproblem fanns i analysen av kontaktkort. Den här frågan hanterades genom förbättrad inputvalidering.

CVE-2017-2368: Vincent Desmurs (vincedes3)

Kärna

Finns för: iPhone 5 och senare, iPad 4: e generationen och senare, iPod touch 6: e generationen och senare

Effekt: En applikation kanske kan köra godtycklig kod med kärnprivilegier

Beskrivning: Ett problem med buffertöverskridning åtgärdades genom förbättrad minneshantering.

CVE-2017-2370: Ian Beer från Google Project Zero

Kärna

Finns för: iPhone 5 och senare, iPad 4: e generationen och senare, iPod touch 6: e generationen och senare

Effekt: En applikation kanske kan köra godtycklig kod med kärnprivilegier

Beskrivning: En användning efter gratisfrågan behandlades genom förbättrad minneshantering.

CVE-2017-2360: Ian Beer från Google Project Zero

libarchive

Finns för: iPhone 5 och senare, iPad 4: e generationen och senare, iPod touch 6: e generationen och senare

Effekt: Packa upp ett skadligt arkiv kan leda till körning av godtycklig kod

Beskrivning: Ett problem med buffertöverskridning åtgärdades genom förbättrad minneshantering.

CVE-2016-8687: Agostino Sarubbo från Gentoo

WebKit

Finns för: iPhone 5 och senare, iPad 4: e generationen och senare, iPod touch 6: e generationen och senare

Effekt: Bearbetning av skadligt webbinnehåll kan exportera datakorsupphov

Beskrivning: Ett prototypåtkomstproblem åtgärdades genom förbättrad hantering av undantag.

CVE-2017-2350: Gareth Heyes från Portswigger Web Security

WebKit

Finns för: iPhone 5 och senare, iPad 4: e generationen och senare, iPod touch 6: e generationen och senare

Effekt: Bearbetning av skadligt webbinnehåll kan leda till körning av godtycklig kod

Beskrivning: Flera minneskorruptionsfrågor behandlades genom förbättrad minneshantering.

CVE-2017-2354: Neymar från Tencent's Xuanwu Lab (tencent.com) som arbetar med Trend Micro's Zero Day Initiative

CVE-2017-2362: Ivan Fratric från Google Project Zero

CVE-2017-2373: Ivan Fratric från Google Project Zero

WebKit

Finns för: iPhone 5 och senare, iPad 4: e generationen och senare, iPod touch 6: e generationen och senare

Effekt: Bearbetning av skadligt webbinnehåll kan leda till körning av godtycklig kod

Beskrivning: Ett minnesinitieringsproblem åtgärdades genom förbättrad minneshantering.

CVE-2017-2355: Team Pangu och lokihardt på PwnFest 2016

WebKit

Finns för: iPhone 5 och senare, iPad 4: e generationen och senare, iPod touch 6: e generationen och senare

Effekt: Bearbetning av skadligt webbinnehåll kan leda till körning av godtycklig kod

Beskrivning: Flera minneskorruptionsproblem behandlades genom förbättrad inmatningsvalidering.

CVE-2017-2356: Team Pangu och lokihardt på PwnFest 2016

CVE-2017-2369: Ivan Fratric från Google Project Zero

CVE-2017-2366: Kai Kang från Tencent's Xuanwu Lab (tencent.com)

WebKit

Finns för: iPhone 5 och senare, iPad 4: e generationen och senare, iPod touch 6: e generationen och senare

Effekt: Bearbetning av skadligt webbinnehåll kan exportera datakorsupphov

Beskrivning: Ett valideringsproblem fanns vid hanteringen av sidlastning. Denna fråga behandlades genom förbättrad logik.

CVE-2017-2363: lokihardt av Google Project Zero

CVE-2017-2364: lokihardt av Google Project Zero

WebKit

Finns för: iPhone 5 och senare, iPad 4: e generationen och senare, iPod touch 6: e generationen och senare

Effekt: En skadlig webbplats kan öppna popup-fönster

Beskrivning: Ett problem fanns i hanteringen av blockering av popup-fönster. Detta åtgärdades genom förbättrad inmatningsvalidering.

CVE-2017-2371: lokihardt av Google Project Zero

WebKit

Finns för: iPhone 5 och senare, iPad 4: e generationen och senare, iPod touch 6: e generationen och senare

Effekt: Bearbetning av skadligt webbinnehåll kan exportera datakorsupphov

Beskrivning: Ett valideringsproblem fanns vid hanteringen av variabel hantering. Det här problemet behandlades genom förbättrad validering.

CVE-2017-2365: lokihardt av Google Project Zero

WiFi

Finns för: iPhone 5 och senare, iPad 4: e generationen och senare, iPod touch 6: e generationen och senare

Effekt: En aktiveringslåst enhet kan manipuleras för att presentera startskärmen kort

Beskrivning: Ett problem fanns med hantering av användarinmatning som fick en enhet att presentera startskärmen även när aktiveringen låstes. Detta åtgärdades genom förbättrad inmatningsvalidering.

CVE-2017-2351: Sriram (@Sri_Hxor) från Primefort Pvt. Ltd., Hemanth Joseph

Slutsats

Det finns inget särskilt dramatiskt eller måstehar en mindre punktuppdatering som iOS 10.2.1, men jag tycker att det är bra. Sedan jag blev iPhone-användare har jag uppskattat plattformens stabilitet, särskilt konsistensen vad gäller prestanda med varje uppdatering. Som sagt, du kommer inte ångra att vänta lite, och se hur andra användare hanterar uppdateringen innan du själv tar steget.

Redaktörens anteckning: Det är värt att notera att vissa av dessa säkerhetsfixar också gäller Apple Watch, macOS och tvOS. Så om du vill täcka alla dina baser, uppdatera även dessa enheter.

Om du hoppar på uppdateringen, låt oss veta vad du tycker om det i kommentarerna. Några dolda ädelstenar, problem, förbättringar av prestanda? Vi skulle gärna vilja veta.

Lämna en kommentar