Hur du säkra dina konton från sociala teknikhackar

Skydda konton från socialteknik

En socialingenjör kan vara vem som helst som kan vinnaåtkomst till enheter eller ett nätverk genom att lura människor att tillhandahålla nödvändig information för att orsaka skador. En socialingenjör kan få en anställds förtroende för att övertyga dem om att avslöja information om användarnamn och lösenord eller kan posera som anställd i ett försök att få tillgång till en anläggning. Det är därför det är viktigt för företag att informera användare om säkerhetspolicyer som att aldrig ge ditt lösenord, även om du får ett samtal från din IT-avdelning.

Vad sägs om användaren i hemmet? Tyvärr bor jag i ett land med ett världsomspännande rykte för bluff. Den viktigaste är känd som Lotteri Scam. Många äldre offer i USA harblivit lurad till att tro att de vann lotteriet; baserat på små utdrag av information som kan vara tillgängligt för scammaren; vare sig det finns i en telefonkatalog eller lämnas i en sopor utanför ditt hem eller till och med online. I likhet med den nigerianska bedrägerierna, för många år sedan, kan dåliga killar stjäla pengar utan att ens träffa sitt offer.

Scammers är ökända för att slå slumpmässigt uppnamn på Internet; poserar som agenter som informerar en vinnare. Samtalet uppmanar vanligtvis vinnaren att skicka en viss summa pengar till Jamaica med hjälp av överföringstjänster som Western Union; för att samla in sina vinster. En bedragare kommer inte att se eller identifiera sig som en typisk brottsling. De brukar använda vältalade, unga damer, som serenade offret att ge upp sina pengar.

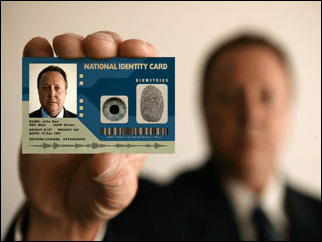

Mycket av vårt engagemang på nätet äger rum isociala nätverk, den mest populära är Facebook. Idag är Facebook bara en av de många tillgängliga möjligheter som en social ingenjör kan använda för att duplicera din identitet. Instagram, WhatsApp och andra tjänster kan alla användas som ett sätt att infiltrera ditt nätverk av vänner och kontakter. Öppna konton, fyllda med bilder av dig och din familj är de perfekta verktygen för att skapa en profil som är lika övertygande som den riktiga du. En socialingenjör kunde använda din senaste strandresa för att kontakta en vän genom att använda den perfekta historien om att ha fastnat på en ö eftersom du tappade ditt kreditkort och inte hade några pengar att återvända hem.

Vad kan du göra för att förhindra att bli offer för social teknik?

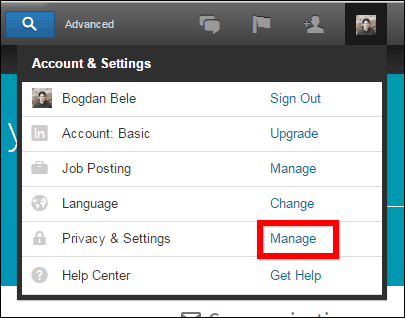

Alla sociala mediekontor, där du delarpersonlig information som familjefoton, semesterturer bör ställas in på privat; gör den tillgänglig endast för personer som du känner och kan verifiera. Vi diskuterade några av de sätt du kan låsa in ditt Facebook-konto. Det bästa alternativet är naturligtvis att ta bort ditt konto eller aldrig skapa ett konto alls. Men det är inte realistiskt för många människor.

Innan du laddar upp ett foto till sociala medier, kolla in vår artikel om hur du tar bort den information som finns i EXIF-filen som den skapar.

- Hur man tar bort personuppgifter från dina foton i Windows

Beroende på var risken finns, här är några åtgärder du kan använda för att skydda dig från social teknik.

Ge aldrig ut ett lösenord - inte ens till familjemedlemmar eller medarbetare.

Be alltid om identifiering - Om någon skickar ett e-postmeddelande till digatt du just vann Powerball, använd din sunt förnuft. Köpte du några lotter eller gick in på några lotterier? Nyligen har jag fått e-postmeddelanden från Apple till ett av mina alternativa konton; informera mig om att mitt konto kompromitterades och de behöver mig att underteckna för att lösa problemet. Meddelandet ser så riktigt ut; du tror att det faktiskt var från Apple, en enkel titt på domänen för e-postadressen och jag undrade när började Apple använda Hotmail som deras officiella adress.

Begränsa åtkomst till oväntade besökare. Om en främling besöker ditt hem eller din arbetsplats,du kan begränsa åtkomst till bara porten, verandan, verandan eller en öppen lounge. Begränsa mängden information du ger ut och hålla kontroll över mötet. Be om information som identifiering; Du kan också ta informationen och sedan ringa företaget de representerar för att söka mer information om individens eller syftet med besöket.

Escort alla besökare. Om en främling besöker ditt hem eller kontor, begränsa mängden frihet de har att ströva omkring.

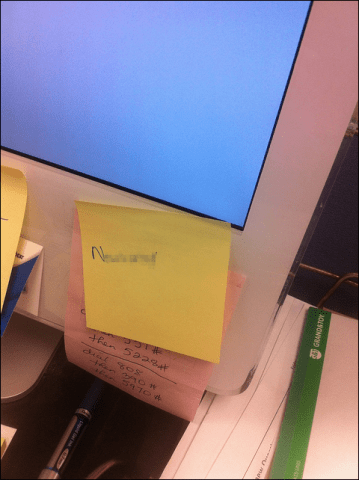

Om du arbetar i en kontorsmiljö eller till och med påhemma, undvik vanliga misstag som kan göra det enkelt för någon att bryta sig in på ditt konto. Skriv inte ett lösenord på en anteckning eller klistra det på din bildskärm eller under ditt tangentbord. Jag vet att det är svårt att memorera ett bra lösenord, men verkligheten att förlora känslig information eller få ditt konto komprometterat är en betydande förlust i jämförelse.

Skydda data

Målet för en socialingenjör är att skördavärdefull data. Att använda ett starkt lösenord kan förhindra obehörig åtkomst till din information. Här några tips du kan använda för att implementera korrekt lösenordspolicy:

Använd tvåfaktorautentisering. Detta är särskilt praktiskt i dagens värld avresor och kommunikation. Tvåfaktorsautentisering skapar flera hinder för obehörig åtkomst. Om du till exempel loggar in på ditt e-postkonto från en ovanlig plats kan e-posttjänsten använda den geografiska platsen för att bestämma din platsbaserade GPS-koordinater. E-posttjänsten kan begära en ytterligare verifieringspunkt, t.ex. fyrsiffrig pin; skickas till din mobiltelefon. Kolla in vår omfattande guide för användning av tvåfaktorautentisering.

- Se till att ditt lösenord löper ut efter en viss tid.

- Skapa ett säkert lösenord som innehåller en blandning av bokstäver, siffror och symboler.

- Lockout-regler för att begränsa antalet misslyckade försök.

Lämna aldrig datorn öppen på kontoret. Andra användare kan komma åt det. En snabb strejk från Windows + L kommandot kan låsa din datorskärm tills du kommer tillbaka.

Datakryptering. Vi tittade tidigare på att ställa in ochkonfigurera kryptering i Windows 10 både på den lokala enheten och bärbara lagringsenheter. Kryptering hjälper till att säkra dina data, vilket gör det oläsligt för användare; som inte har lämpliga koder att komma åt. Detta kan vara särskilt praktiskt om en social ingenjör är framgångsrik; stjäla din dator eller tumenhet.

Använd ett VPN. Ett virtuellt privat nätverk är en annan teknik som vi diskuterade i en ny artikel. En VPN-anslutning gör att en användare kan komma åt resurser på en annan dator på distans.

Alltid säkerhetskopiering. Att underhålla regelbundna säkerhetskopior är en användbar praxismot dataförlust. Användare bör se till att ofta säkerhetskopieras. Att säkra dina säkerhetskopior är också viktigt; detta kan göras med samma krypteringsverktyg som är inbyggda i Windows 10.

Kassera känsliga data

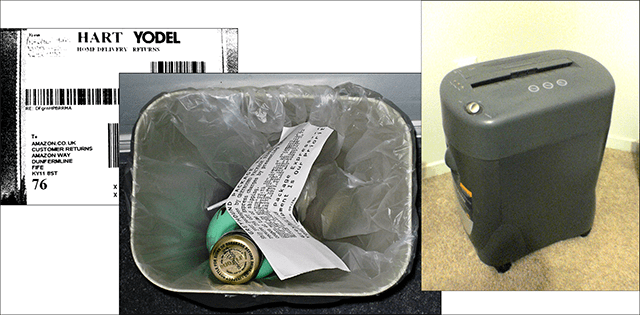

Kassera känslig information som kan varaanvänds av sociala ingenjörer för att skörda personuppgifter om dig. Något så enkelt som etiketten som innehåller din adress på en produktlåda placerad i papperskorgen utanför ditt hem.

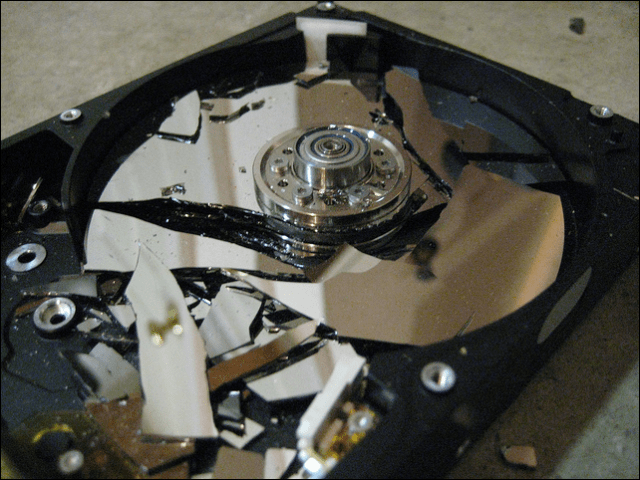

Avfallshantering av gamla datorenheter är ocksåViktig. En gammal hårddisk eller tumenhet måste förstöras ordentligt. Ett sätt att göra detta är att använda en hammare för att spränga skivorna på hårddisken eller tumenheten. Jag vet att det är lite primitivt, men det är näst bästa du kan göra. Gamla kreditkort är en annan vektor som kan användas för att skörda information om dig. Att investera i en korsare kan bidra till att förstöra både kreditkort, optiska skivor och känsliga dokument.

Online-identiteter

Att skapa en alternativ onlineidentitet kan vara enen viktig nyckel för att skydda din personliga information och integritet. Du kan ha flera e-postkonton och alias; som används för olika ändamål. Till exempel kan du ha en kasta e-post bara för nyhetsbrev och webbplatser du loggar in på; utan att behöva avslöja någon personlig information.

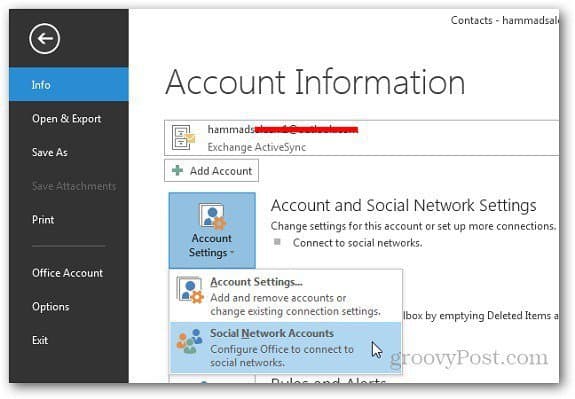

Populära webmailtjänster som Outlook.com, Googles Gmail och Apples iCloud stödjer alla att skapa alias-konton. Ett extra lager av säkerhet du kan integrera när du ställer in ett nytt konto är att ge falska svar på säkerhetsfrågor som vad är ditt favoritidrottslag eller första flickvän. Detta kommer säkert att minimera risken för att kontot äventyras om en socialingenjör vet lite om dig.

Håll ditt operativsystem och applikationer uppdaterade

Regelbundna säkerhetsuppdateringar är en viktig del avskydda din information; från angripare som letar efter nya sätt att bryta mot det. Internet har förändrat spelet hur vi närmar oss säkerhet. Vi diskuterade nyligen några av ändringarna i underhållsupplevelsen i Windows 10. När du använder enheter som surfplattor, smartphones eller stationära datorer; installation av de senaste uppdateringarna är en viktig del av att ligga i framtiden. Utveckla en vana att känna igen nya uppdateringar och korrigeringar och installera dem omedelbart när de släpps.

Mobil enheter

Vi lagrar en del av vår mest känsliga informationpå mobila enheter; till exempel smartphones och surfplattor. Att hålla dessa enheter säkert har blivit en högsta prioritet för utvecklare av mobiloperativsystem och hårdvaruförsäljare. Apple för tre år sedan introducerade Touch ID på iPhone 5s; medan Samsung och många andra märken har introducerat sina biometriska teknologier. Se till att du utnyttjar dessa inbyggda säkerhetsmekanismer. Alla som får åtkomst till din telefon kan snabbt visa dina e-postmeddelanden, kontakter och all annan känslig information du kan lagra på den.

Online beteende och aktivitet

Dina aktiviteter online har en betydande inverkanpå din säkerhet. Att ladda ner innehåll från enskilda webbplatser eller till och med använda torrentklienter kan öppna din dator för skadlig kod. Viss torrent-mjukvara gör det enkelt för rogue-programvara att piggyback på din enhet. Legitim mjukvara som JAVA eller WinZip kommer att installera tillägg som är svåra att ta bort. Läs instruktionerna på skärmen noggrant när du installerar dessa program.

Håll koll på dina kontoutdrag regelbundet och leta efter tecken på vanliga aktiviteter, till exempel utgifter som du inte känner till. Kontakta din bank omedelbart vid sådana incidenter.

Att odla beteende med skepsis och varaomvårdnad med vad du delar och tillämpar vissa strategier kommer att göra dig mindre av ett mål för socialingenjörer. Sekretess är en kritisk del av vår datoraktivitet som kan gå förlorad genom frivillig avslöjande. Det här är mycket information att ta in, så här är en sammanfattning av det vi diskuterade.

- Säkerhetshot kan komma inifrån eller utanför en organisation.

- Att utveckla och underhålla en säkerhetsplan för att skydda både data och utrustning från förlust är viktigt.

- Att hålla ditt operativsystem och applikationer uppdaterade håller dig före spelet. Sociala ingenjörer och hackare kontrollerar ständigt efter sprickor, tänk alltid på det.

Har du andra förslag? Lämna en kommentar i avsnittet nedan och dela den med oss.

Lämna en kommentar