Laptop-uri Dell Ships cu certificat rădăcină periculoasă, Iată cum să testați computerul (actualizat)

Actualizare 24.11.2015: Dell răspunde la problemele de securitate:

Dell a răspuns oficial la eDellRootnumărul de pe blogul său de asistență. A lansat un manual: Instrucțiuni de eliminare a certificatului eDellRoot, precum și un utilitar mic (link direct) care îl va elimina automat pentru dvs.

Puteți testa dacă aveți eDellRootCertificat făcând clic pe acest link (pe care îl explicăm mai jos). Dacă îl aveți, vă sugerăm să citiți postarea de pe blogul Dell, să descărcați PDF-ul și să urmați instrucțiunile pentru a scăpa de el.

De asemenea, merită remarcat faptul că astăzi am descoperitnu este doar o problemă cu laptopurile (despre care am raportat inițial. De fapt, aceasta este o problemă cu toți factorii de formă ai computerelor Dell. Dacă aveți un computer Dell, ar trebui să verificați dacă eDellRoot este pe sistemul dvs. Pentru povestea completă, citiți raport mai jos.

Riscul de securitate al certificatului eDellRoot

În ceea ce se dovedește a fi un alt déjà vu,Dell Inc, a fost descoperit în weekend, a scos (din august) un certificat rootkit numit eDellRoot pentru a ajuta la ceea ce compania susține că este un acces mai ușor la serviciile de asistență pentru clienții lor. Un mesaj al unui poster Reddit care poartă numele rotorcowboy a postat detalii pe popularul site de socializare despre descoperire.

Am primit un nou laptop XPS 15 strălucitor de la Dell șiîn timp ce încercam să depanăm o problemă, am descoperit că a venit preîncărcat cu un CA rădăcină auto-semnat (Autoritate de certificare) cu numele eDellRoot. Odată cu aceasta a venit cheia sa privată, marcată ca inexportabilă. Cu toate acestea, este încă posibil să obțineți o copie brută a cheii private utilizând mai multe instrumente disponibile (am folosit instrumentul Jailbreak al NCC Group). După ce am discutat pe scurt acest lucru cu altcineva care a descoperit și asta, am stabilit că livrează fiecare laptop pe care îl distribuie cu exact același certificat rădăcină și cheie privată, foarte asemănător cu ceea ce a făcut Superfish pe computerele Lenovo. Pentru cei care nu sunt familiarizați, aceasta este o vulnerabilitate majoră de securitate care pune în pericol toți clienții Dell recenți. Sursă

Doar o reîmprospătare, Lenovo a primit extraordinarreacție adversă când s-a descoperit că compania încărca un certificat rootkit similar numit superfish pe anumite dispozitive Lenovo. Compania a primit atât de multă presă proastă, încât unii au spus că incidentul a pătat reputația de lungă durată a companiei ca brand popular în rândul consumatorilor și al întreprinderilor. Deoarece Lenovo este o companie deținută de China și recentele relații politice înghețate cu China și SUA, compania încearcă să reconstruiască încrederea cu consumatorii de atunci. Incidentul a fost atât de grav încât Microsoft a trebuit să ajute la curățare prin emiterea unei actualizări de definiție pentru Windows Defender care a ajutat la eliminarea certificatului.

Până în prezent, utilizatorii au găsit certificatul vulnerabil pe Dell Inspiron 5000, XPS 15 și XPS 13. Deoarece aceasta este o nouă dezvoltare, ar putea fi și pe alte computere Dell de pe piață.

Se credea că incidentul a fost unul corectavertisment pentru alți furnizori, dar evident, Dell, unul dintre primii trei producători de PC-uri, pare să fi căzut printre crăpături. Compania încearcă să întoarcă lucrurile deja prin emiterea următoarei declarații către mass-media:

Securitatea și confidențialitatea clienților este o preocupare de topși prioritate pentru Dell. Situația recentă ridicată este legată de un certificat de asistență la domiciliu destinat să ofere o experiență mai bună, mai rapidă și mai ușoară de asistență pentru clienți.

Din păcate, certificatul a introdus unvulnerabilitate de securitate neintenționată. Pentru a soluționa acest lucru, oferim clienților noștri instrucțiuni pentru a elimina definitiv certificatul din sistemele lor prin e-mail direct, pe site-ul nostru de asistență și asistență tehnică.

De asemenea, eliminăm certificatul din toateSistemele Dell merg înainte. Rețineți, clienții comerciali care își imaginează propriile sisteme nu vor fi afectați de această problemă. Dell nu preinstalează niciun adware sau malware. Certificatul nu se va reinstala singur după ce este eliminat corect utilizând procesul Dell recomandat.

Un reprezentant Dell a făcut, de asemenea, o declarație către The Verge spunând: „Avem o echipă care investighează situația actuală și vă vom actualiza de îndată ce vom avea mai multe informații”.

Deoarece nu există detalii cu privire la sistemele care ar putea fi afectate, clienții vor trebui să depindă de Dell pentru asistență.

Este computerul dvs. Dell în pericol? Iată cum să-l testați

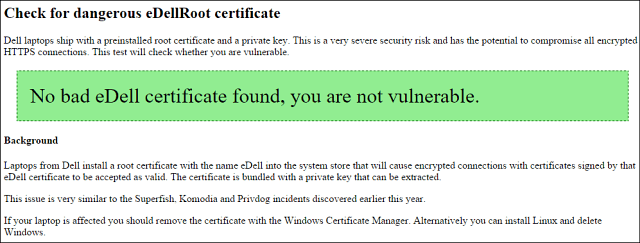

Dacă doriți să știți dacă sistemul dvs. ar putea fi afectat, puteți verifica acest site web creat de jurnalistul de securitate Hanno Böck pentru a testa sistemul dvs. pentru prezența sa.

Cercetările de până acum au oferit dovezi ale scenariilor conceptuale în care eDellRoot ar putea fi manipulat și utilizat pentru certificate valide care ar putea declanșa atacuri.

Lasa un comentariu