Co to jest phishing i jak się przed nim chronić?

Oszustwa związane z phishingiem niestety nie znikają, ale są rzeczy, które możesz zrobić, aby się zabezpieczyć. Oto jak wykryć próby wyłudzenia informacji w celu zapewnienia bezpieczeństwa tożsamości i danych.

Co 99 otrzymanych wiadomości e-mail to tak zwane wyłudzanie informacjiatak. Te niebezpieczne uciążliwości co roku kosztują firmy i użytkowników końcowych tysiące szkód. Chociaż żadne rozwiązanie nie jest w 100% w pełni odporne, istnieją rzeczy, które możesz zrobić, aby rozpoznać i uniknąć oszustw typu phishing. Zróbmy to.

Co to jest atak phishingowy?

Phishing jest atakiem inżynierii społecznejw celu kradzieży danych użytkownika, takich jak dane logowania, numery kart kredytowych i inne dane osobowe. Oszustwo, które może przychodzić w postaci wiadomości e-mail, wiadomości tekstowej lub wiadomości błyskawicznej, podszywa się pod zaufaną jednostkę. Ma nadzieję, że ugryziesz i chętnie przekażesz swoje informacje, klikając złośliwy link. Większość tych oszustw (51 procent) prowadzi do ataku złośliwego oprogramowania, zgodnie z trendami Small Business Trends.

Po ataku złośliwym oprogramowaniem dostaje się ukryty plikzainstalowany na twoim komputerze. Plik wykonuje takie zadania, jak dokonywanie nieautoryzowanych zakupów, kradzież funduszy lub inicjowanie kradzieży tożsamości. Niektóre ataki złośliwego oprogramowania utrzymują również zakładnika urządzenia. W takich przypadkach przed odzyskaniem dostępu do komputera musisz zapłacić nagrodę.

Jak wykrywać oszustwa?

Jeśli chodzi o oszustwa związane z wyłudzaniem informacji, pierwszą rzeczą, którą musisz uwzględnić i zapamiętać, jest idiom, jeśli coś wydaje się zbyt piękne, aby mogło być prawdziwe, prawdopodobnie tak jest. Mówiąc dokładniej, jeśli otrzymasz SMSlub e-mailem obiecującym szybką gotówkę lub nagrodę, to prawie na pewno oszustwo. Niestety, te oszustwa stają się coraz bardziej wyraźne z każdym rokiem.

Oszustwa związane z wyłudzaniem informacji mogą obejmować między innymi następujące przykłady:

- Wiadomości obiecujące refundacje rządowe

- Gratisy dostępne za pomocą jednego kliknięcia

- Powiadomienia o podejrzanej aktywności lub próbach logowania

- Fałszywe faktury wymagające zapłaty

- Zwróć uwagę, że Twoja ostatnia płatność nie została zaakceptowana

Przykłady

Phishing.org opublikował zrzuty ekranu z prawdziwych przykładów oszustw. Należą do nich między innymi fałszywe powiadomienie dotyczące bezpieczeństwa Paypal, fałszywe powiadomienie Microsoft, atak na LinkedIn.

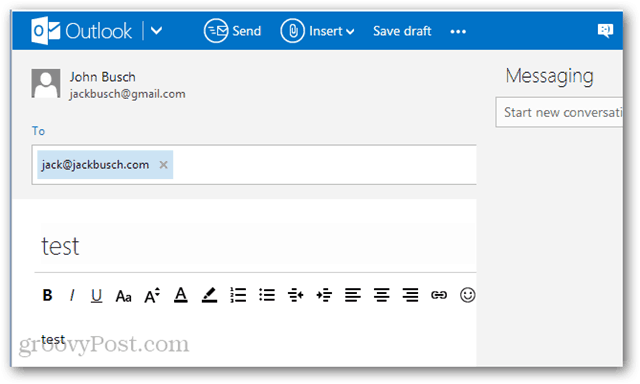

Oto przykład wiadomości phishingowej Microsoft:

Jak chronić się przed phishingiem

Aby uniknąć stania się ofiarą programu phishingowego, wykonaj następujące niezbędne kroki:

Aktualizacje oprogramowania

Pierwszą rzeczą, którą możesz zrobić, aby się chronićprzed oszustwami polegającymi na wyłudzaniu informacji jest instalowanie oprogramowania zabezpieczającego na urządzeniu. I tak, dotyczy to komputerów Mac, nie tylko Windows. Należy również upewnić się, że system operacyjny komputera jest zawsze aktualny. Upewnij się, że automatyczne aktualizacje są włączone, aby tak się stało.

Coraz częściej urządzenia mobilne nie są już odpornedo ataków phishingowych. Dlatego włącz także automatyczne aktualizacje na urządzeniach z systemem iOS i Android. Firmy takie jak Apple i Google świetnie sobie radzą z identyfikowaniem i udaremnianiem ataków. Jednak to od Ciebie zależy, czy aktualizacje zostaną natychmiast zainstalowane na urządzeniach.

Należy również rozważyć zainstalowanie bezpłatnego narzędzia phishingowego Google, które ostrzega, jeśli podasz hasło do konta Google w innym miejscu niż accounts.google.com.

Użyj uwierzytelniania wieloskładnikowego

Coraz częściej firmy oferują lub wymagająuwierzytelnianie wieloskładnikowe w celu ochrony informacji o koncie. Po włączeniu tego typu uwierzytelniania musisz wprowadzić dwa lub więcej poświadczeń, aby zalogować się na swoje konto.

Na przykład z uwierzytelnianiem wieloskładnikowym -zwany także uwierzytelnianiem dwuskładnikowym lub weryfikacją dwuetapową, może być konieczne dodanie kodu dostępu otrzymanego za pośrednictwem wiadomości e-mail, wiadomości tekstowej lub aplikacji uwierzytelniającej. W zależności od organizacji może być również wymagane skanowanie odcisku palca, siatkówki oka lub twarzy.

Zawsze używaj uwierzytelniania wieloskładnikowego, jeśli jest oferowane; jeśli nie masz wyboru, zapytaj, czy powinieneś robić interesy z tą organizacją.

Tak, użyj silnego hasła

Musisz także utworzyć silne hasła i zapewnić im bezpieczeństwo. Aby lepiej chronić swoje hasła, rozważ:

- Używanie 10-12 znaków jako hasła

- Nie używaj nazw, dat ani wspólnych słów w swoich hasłach. Zamiast tego użyj kombinacji liczb, znaków i symboli. Użyj także kombinacji wielkich i małych znaków

- Nie używaj tego samego hasła do różnych kont

- Zastanów się nad zakupem aplikacji / usługi generującej hasła, takiej jak 1Password lub Dashlane.

- Nie udostępniaj haseł przez telefon ani przez e-mail / SMS.

- Jeśli musisz zapisać hasło, upewnij się, że jest zablokowane i niewidoczne.

Dokonuj zakupów tylko w bezpiecznych witrynach

W 2019 roku nikt nie powinien kupować przedmiotów naniezabezpieczona strona internetowa. Niestety nadal tak się dzieje. Aby upewnić się, że witryna, którą odwiedzasz, jest bezpieczna, poszukaj https na początku adresu internetowego.

Utwórz kopię zapasową danych

Na koniec regularnie wykonuj kopie zapasowe danych za pomocą zewnętrznego dysku twardego lub magazynu w chmurze. W ten sposób, jeśli pojawią się problemy, możesz szybko wrócić do trybu online.

To prawdopodobnie oszustwo, co teraz?

Jeśli podejrzewasz, że wiadomość e-mail lub otrzymana wiadomość tooszustwo, należy najpierw zadać sobie pytanie, czy rozpoznajesz konto lub firmę, która nawiązała kontakt. Jeśli odpowiedź brzmi „nie”, zgłoś wiadomość, a następnie usuń ją z urządzenia. Jeśli odpowiedź brzmi „tak”, należy skontaktować się bezpośrednio z firmą, korzystając z numeru telefonu lub strony internetowej uznanej za uzasadnioną.

Martwisz się, że już odpowiedziałeś na program phishingowy? W takim przypadku odwiedź stronę IdentifyTheft.gov i postępuj zgodnie z instrukcjami, które należy podjąć w oparciu o informacje, których się boisz, że straciłeś.

Powinieneś także pójść o krok dalej i zgłosić władzom phishing. Dobrym punktem wyjścia jest skontaktowanie się z FTC.

Na stronie FTC zostaniesz poproszony o wybraniekategoria i podkategoria reklamacji. Jeśli nie możesz znaleźć dopasowania, wybierz opcję „Coś innego”. Stamtąd musisz odpowiedzieć na kilka pytań związanych ze skargą i powiedzieć im, co wydarzyło się w twoich słowach.

Oszustwa związane z phishingiem niestety nie znikają,ale są rzeczy, które możesz zrobić, aby się chronić. Wykonanie tych kroków znacznie przyczyni się do zwiększenia poziomu bezpieczeństwa urządzenia. Nastąpi spokój ducha!

zostaw komentarz