Ноутбуки Dell Ships з небезпечним кореневим сертифікатом, ось як протестувати свій ПК (оновлено)

Оновлення 24.11.105: Dell відповідає на проблеми безпеки:

Dell офіційно відповіла на eDellRootвипуск у своєму блозі підтримки. Він випустив посібник: Інструкції з видалення сертифікату eDellRoot, а також невелику утиліту (пряме посилання), яка видалить його автоматично для вас.

Ви можете перевірити, чи є у вас eDellRootСертифікат, натиснувши це посилання (що ми пояснюємо нижче). Якщо у вас це є, радимо вам прочитати допис у блозі Dell, завантажити PDF-файл та дотримуватися інструкцій щодо його позбавлення.

Варто також зазначити, що сьогодні ми виявилице не лише проблема з ноутбуками (про які ми спочатку повідомляли. Насправді це проблема з усіма форм-факторами комп'ютерів Dell. Якщо у вас Dell PC, вам слід перевірити, чи eDellRoot є у вашій системі. Для повної історії прочитайте наш Звіт нижче.

eDellRoot ризик безпеки сертифіката

У тому, що виявляється ще одним дежавю,Компанія Dell Inc, яку було виявлено у вихідні, (з серпня) пропускає сертифікат rootkit, який називається eDellRoot, щоб допомогти у тому, що компанія стверджує простіший доступ до служб підтримки для своїх клієнтів. Повідомлення афіші Reddit, яке походить за прізвищем rotorcowboy, розмістило деталі на популярному сайті соціальних медіа про відкриття.

У мене з'явився новий блискучий ноутбук XPS 15 від Dell, інамагаючись вирішити проблему, я виявив, що вона була попередньо завантажена самопідписаним коренем CA (Certificate Authority) під назвою eDellRoot. З ним з'явився його приватний ключ, позначений як неекспортний. Однак все-таки можна отримати необроблену копію приватного ключа, скориставшись декількома доступними інструментами (я використовував інструмент в'язниці в'язниці NCC Group). Коротко обговоривши це з кимось іншим, хто виявив це теж, ми визначили, що вони доставляють кожен ноутбук, який вони розповсюджують, точно таким же кореневим сертифікатом та приватним ключем, дуже схожим на те, що Superfish робив на комп’ютерах Lenovo. Для тих, хто не знайомий, це головна вразливість безпеки, яка ставить під загрозу всіх останніх клієнтів Dell. Джерело

Щойно освіжаючий, Lenovo отримав приголомшливелюфт, коли його виявили, компанія завантажувала аналогічний сертифікат rootkit під назвою superfish на вибраних пристроях Lenovo. Компанія отримала стільки поганої преси за вчинок, що, на думку деяких, інцидент, ймовірно, погіршив давню репутацію компанії як популярного бренду серед споживачів та бізнесу. Оскільки Lenovo є китайською компанією та останні крижані політичні відносини з Китаєм та США, компанія намагається відновити довіру до споживачів з тих пір. Інцидент був настільки поганим, що Microsoft довелося допомогти з очищенням, випустивши оновлення визначення для Windows Defender, яке допомогло зняти сертифікат.

Поки що користувачі знайшли вразливий сертифікат на Dell Inspiron 5000, XPS 15 та XPS 13. Оскільки це нова розробка, вона може бути і на інших комп'ютерах Dell на ринку.

Інцидент вважався належнимпопередження для інших постачальників, але очевидно, Dell, один з трьох найкращих виробників ПК, схоже, провалився через тріщини. Компанія вже намагається повернути справи, видаючи в ЗМІ таку заяву:

Безпека та конфіденційність клієнтів - це головна проблемаі пріоритет для Dell. Нещодавно піднята ситуація пов'язана із сертифікатом підтримки на місці, призначеним для кращого, швидшого та легшого досвіду підтримки клієнтів.

На жаль, сертифікат запровадивненавмисна вразливість безпеки. Для вирішення цього питання ми надаємо нашим клієнтам інструкції щодо постійного видалення сертифіката зі своїх систем за допомогою прямої електронної пошти, на нашому веб-сайті служби технічної підтримки.

Ми також видаляємо сертифікат з усіхСистеми Dell рухаються вперед. Зауважте, комерційні клієнти, які зображують власні системи, це питання не зачіпають. Dell не попередньо встановлює рекламне та зловмисне програмне забезпечення. Сертифікат не буде перевстановлюватися після його належного видалення за допомогою рекомендованого процесу Dell.

Представник Dell також виступив із заявою до The Verge, кажучи: "У нас є команда, яка розслідує поточну ситуацію, і ми оновлюємо вас, як тільки ми отримаємо більше інформації".

Оскільки немає деталей, на які системи можуть впливати, клієнтам доведеться залежати від Dell про допомогу.

Чи ризикує ваш комп'ютер Dell? Ось як це перевірити

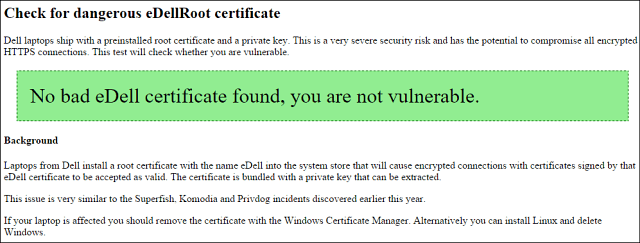

Якщо ви хочете знати, чи може це вплинути на вашу систему, ви можете перевірити цей веб-сайт, створений журналістом із безпеки Ханно Бьоком, щоб перевірити вашу систему на наявність.

Дослідження поки що підтвердили концептуальні сценарії, де eDellRoot можна було маніпулювати та використовувати для дійсних сертифікатів, які можуть викликати атаки.

Залишити коментар