HTTPS і SSL сертифікати: зробіть свій веб-сайт захищеним (і чому це потрібно)

Незалежно від того, яким типом онлайн-бізнесу чи послуги ви керуєте, вам потрібно забезпечити захист приватних даних за допомогою сертифікатів HTTPS та SSL. Ось наш повний посібник.

Якщо мова йде про надсилання особистої інформаціїчерез Інтернет - будь то контактна інформація, реєстраційні дані для входу, інформація про акаунти, інформація про місцеположення чи будь-що інше, що може бути зловживано - громадськість, як правило, прямо-параноїчна щодо хакерів та злодіїв особи. І це правильно. Побоювання, що ваша інформація може бути викрадена, підроблена або присвоєна незаконним шляхом, далеко не ірраціональна. Про це свідчать заголовки про витоки та порушення безпеки протягом останніх кількох десятиліть. Але, незважаючи на цей страх, люди продовжують входити в Інтернет, щоб робити свої банківські, шопінг, журнали, побачення, спілкування та інший особистий та професійний бізнес. І є одна маленька річ, яка дає їм впевненість у цьому. Я покажу це вам:

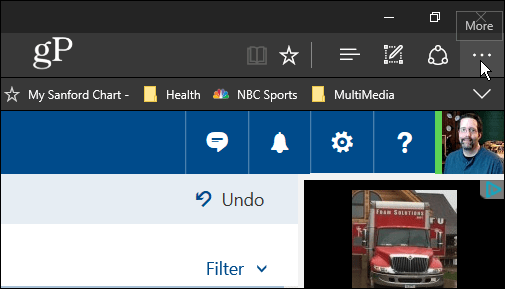

Хоча не всі вони розуміють, як це працює,той маленький замок в адресному рядку сигналізує веб-користувачам про те, що вони мають надійне підключення до законного веб-сайту. Якщо відвідувачі не бачать цього в адресному рядку, коли переходять на ваш веб-сайт, ви не будете і не повинні займатися своїм бізнесом.

Щоб отримати маленький замок адресного рядка для вашого веб-сайту, вам потрібен сертифікат SSL. Як ви дістаєте його? Читайте далі, щоб дізнатися.

Структура статті:

- Що таке SSL / TLS?

- Як користуватися HTTPS?

- Що таке сертифікат SSL та як його отримати?

- Посібник із покупки сертифікатів SSL

- Орган сертифікації

- Перевірка домену порівняно з розширеною валідацією

- Спільний SSL проти приватного SSL

- Довіряйте печатки

- Wildcard SSL сертифікати

- Гарантії

- Безкоштовні SSL-сертифікати та самопідписані SSL-сертифікати

- Встановлення SSL-сертифіката

- Плюси і мінуси HTTPS

Що таке SSL / TLS?

В Інтернеті дані передаються за допомогою протоколу передачі гіпертексту. Ось чому всі URL-адреси веб-сторінок мають "http: //" або "httpс: // ”перед ними.

Яка різниця між http та https? Цей додатковий маленький S має великі наслідки: безпека.

Дозволь пояснити.

HTTP - це "мова", якою користуються ваш комп'ютер івикористання сервера для розмови один з одним. Ця мова є загальновизнаною, що зручно, але вона має і свої недоліки. Коли дані передаються між вами та сервером через Інтернет, вони будуть робити деякі зупинки по дорозі, перш ніж досягти кінцевого пункту призначення. Це створює три великі ризики:

- Щоб хтось міг підслуховування у вашій розмові (на зразок цифрового прослуховування).

- Щоб хтось міг зневажати одна (або обидві) сторони на будь-якому кінці.

- Щоб хтось міг підробляти при цьому повідомлення передаються.

Хакери та придурки використовують комбінацію вищезазначеногоза низку шахрайств та грабежів, включаючи фішинг-махінації, атаки "посередника" та старомодну рекламу. Зловмисні атаки можуть бути такими простими, як винюхування облікових даних Facebook шляхом перехоплення незашифрованих файлів cookie (підслуховування), або вони можуть бути більш досконалими. Наприклад, ви можете подумати, що говорите своєму банку: «Будь ласка, перекажіть 100 доларів моєму провайдеру», але хтось посередині може змінити повідомлення, щоб прочитати: «Будь ласка, перекажіть 100 доларів всі мої гроші до мій провайдер Пеггі в Сибіру”(Фальсифікація даних та видавання себе за іншу особу).

Отже, це проблеми з HTTP. Для вирішення цих проблем HTTP може бути шаруватим за допомогою протоколу безпеки, в результаті чого HTTP Secure (HTTPS). Найчастіше S в HTTPS забезпечується протоколом Secure Sockets Layer (SSL) або новішим протоколом Transport Layer Security (TLS). При розгортанні HTTPS пропонує двонаправлений шифрування (для запобігання прослуховуванню), сервер автентифікація (щоб запобігти видаванню себе за іншу особу) та автентифікація повідомлення (для запобігання фальсифікації даних).

Як користуватися HTTPS

Як і розмовна мова, HTTPS працює лише в тому випадку, якщо обидвапартії вирішили говорити на ньому. На стороні клієнта вибір HTTPS можна зробити, ввівши “https” в адресному рядку браузера перед URL-адресою (наприклад, замість введення http://www.facebook.com, введіть https: // www. facebook.com), або встановивши розширення, яке автоматично примушує HTTPS, наприклад HTTPS Everywhere для Firefox та Chrome. Коли ваш веб-браузер використовує протокол HTTPS, ви побачите значок замка, зелену панель браузера, великі пальці вгору або якийсь інший обнадійливий знак того, що ваш зв’язок із сервером надійний.

Однак, щоб використовувати HTTPS, веб-сервер повиненпідтримайте це. Якщо ви веб-майстер і хочете запропонувати HTTPS своїм веб-відвідувачам, вам знадобиться сертифікат SSL або сертифікат TLS. Як отримати сертифікат SSL або TLS? Продовжуйте читати.

Подальше читання: Деякі популярні веб-програми дозволяють вибирати HTTPS у налаштуваннях користувача. Прочитайте наші статті на Facebook, Gmail та Twitter.

Що таке сертифікат SSL та як його отримати?

Щоб використовувати HTTPS, ваш веб-сервер повинен мативстановлений сертифікат SSL або сертифікат TLS. Сертифікат SSL / TLS є як би ідентифікатором фотографії для вашого веб-сайту. Коли браузер, що використовує HTTPS, отримує доступ до вашої веб-сторінки, він виконує "рукостискання", під час якого клієнтський комп'ютер запитує сертифікат SSL. Потім сертифікат SSL перевіряється довіреним центром сертифікації (CA), який перевіряє, що сервер є тим, ким він є. Якщо все перевіряється, ваш веб-відвідувач отримує обнадійливу зелену галочку або піктограму замка. Якщо щось піде не так, вони отримають попередження від веб-браузера про те, що особу сервера не вдалося підтвердити.

Покупка сертифіката SSL

Коли мова заходить про встановлення SSL-сертифіката на вашому веб-сайті, існує безліч параметрів, на які слід вирішити. Розглянемо найважливіше:

Орган сертифікації

Орган сертифікації (CA) - це компаніяякий видає ваш SSL-сертифікат і перевіряє його щоразу, коли відвідувач заходить на ваш веб-сайт. Хоча кожен постачальник сертифікатів SSL буде конкурувати між собою за ціною та функціями, перш за все, слід враховувати, перевіряючи органи сертифікації, - чи є у них сертифікати, попередньо встановлені в найпопулярніших веб-браузерах. Якщо центр сертифікації, який видає ваш сертифікат SSL, відсутній у цьому списку, тоді користувачеві буде запропоновано попередження про те, що сертифікат безпеки веб-сайту не є надійним. Звичайно, це не означає, що ваш веб-сайт нелегітимний - це просто означає, що ваша ЦС не входить до списку (поки що). Це проблема, оскільки більшість користувачів не потурбуються прочитати попередження або дослідити невизнаний центр сертифікації. Можливо, вони просто натиснуть.

На щастя, список попередньо встановлених ЦС наосновних браузерів досить великий. Він включає деякі великі торгові марки, а також менш відомі та доступніші CA. Назви домогосподарств включають Verisign, Go Daddy, Comodo, Thawte, Geotrust та Entrust.

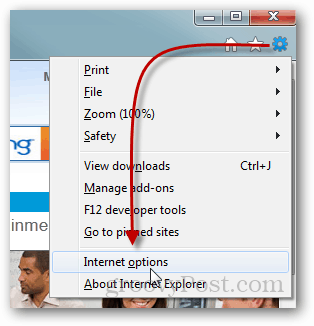

Ви також можете заглянути в налаштування власного веб-переглядача, щоб дізнатись, які органи сертифікації попередньо встановлені.

- Для Chrome перейдіть у Налаштування -> Показати розширені налаштування ... -> Керування сертифікатами.

- Для Firefox виконайте Параметри -> Додатково -> Переглянути сертифікати.

- Для IE, Властивості браузера -> Вміст -> Сертифікати.

- Для Safari перейдіть у Finder і виберіть Go -> Utilities -> KeyChain Access і натисніть System.

Для швидкого ознайомлення перегляньте цю тему, де перелічено допустимі сертифікати SSL для Google Checkout.

Перевірка домену порівняно з розширеною валідацією

| Типовий час видачі | Вартість | Адресний рядок | |

| Перевірка домену | Майже миттєво | Низький | Звичайний HTTPS (піктограма замка) |

| Перевірка організації | Кілька днів | Середній | Звичайний HTTPS (піктограма замка) |

| Розширена перевірка | Тиждень і більше | Високий | Зелений адресний рядок, інформація про підтвердження ідентифікатора компанії |

Сертифікат SSL призначений для підтвердження особивеб-сайту, на який ви надсилаєте інформацію. Щоб гарантувати, що люди не видаляють фальшиві сертифікати SSL для доменів, які вони не мають належного контролю, орган сертифікації підтвердить, що особа, яка вимагає сертифікат, справді є власником доменного імені. Як правило, це робиться за допомогою швидкої перевірки електронної пошти або телефонного дзвінка, подібно до того, як веб-сайт надсилає вам електронний лист із посиланням для підтвердження облікового запису. Це називається a домен перевірено SSL-сертифікат. Перевага цього полягає в тому, що він дозволяє майже негайно видавати сертифікати SSL. Можливо, ви можете піти та отримати сертифікат SSL, підтверджений доменом, за менший час, ніж вам знадобилося для прочитання цього допису в блозі. За допомогою сертифікованого домену сертифіката SSL ви отримуєте замок і можливість шифрувати трафік веб-сайту.

Переваги перевіреного доменом SSLсертифікат свідчить про те, що їх швидко, легко та дешево отримати. Це також їх недолік. Як ви можете собі уявити, легше викрутити автоматизовану систему, ніж систему, якою керують живі люди. Це як би, якщо якийсь старшокласник зайшов до DMV, сказавши, що він Барак Обама і хоче отримати державне посвідчення особи. людина, що стоїть за столом, один раз подивиться на нього і зателефонує федералам (або самотній смітник). Але якби це був робот, який працював у кіоску з посвідченням фотографії, йому, можливо, повезло б. Подібним чином фішери можуть отримати "підроблені посвідчення особи" для таких веб-сайтів, як Paypal, Amazon або Facebook, обманувши системи перевірки домену. У 2009 році Ден Камінський опублікував приклад способу обману сертифікаційних центрів, щоб отримати сертифікати, які дозволять зробити фішинговий веб-сайт схожим на безпечний, законний зв’язок. Для людини цю аферу було б легко помітити. Але автоматизована перевірка домену на той час не мала необхідних перевірок, щоб запобігти щось подібне.

У відповідь на вразливості SSL та сертифікати SSL, підтверджені доменом, галузь представила Розширена перевірка сертифікат. Щоб отримати сертифікат EV SSL, ваша компанія або організація повинна пройти ретельну перевірку, щоб переконатись, що вона має добру репутацію у вашому уряді та по праву контролює домен, на який ви претендуєте. Ці перевірки, серед іншого, вимагають людського елемента, а отже, займають більше часу і є дорожчими.

У деяких галузях вимагається сертифікат електромобіля. Але для інших користь сягає лише того, що визнають ваші відвідувачі. Для щоденних відвідувачів Інтернету різниця незначна. На додаток до піктограми навісного замка, адресний рядок стає зеленим і відображає назву вашої компанії. Якщо натиснути для отримання додаткової інформації, ви побачите, що особу компанії підтверджено, а не лише веб-сайт.

Ось приклад звичайного сайту HTTPS:

Ось приклад сайту HTTPS із сертифікатом EV:

Залежно від вашої галузі, сертифікат електромобіляможе бути не варто. Крім того, ви повинні бути бізнесом або організацією, щоб отримати її. Незважаючи на те, що великі компанії прагнуть до сертифікації електромобілів, ви помітите, що більшість сайтів HTTPS все ще мають не-електричний аромат. Якщо це достатньо для Google, Facebook та Dropbox, можливо, це достатньо для вас.

Ще одне: є варіант середини дороги, який називається організація перевірена або бізнес підтверджено сертифікація. Це більш ретельна перевірка, ніж автоматизована перевірка домену, але вона не заходить так далеко, як відповідати галузевим правилам щодо сертифіката розширеної перевірки (зауважте, як розширена перевірка використовується великими літерами, а “організаційна перевірка” - ні?). Сертифікація, підтверджена компанією OV, або компанія, що підтверджена бізнесом, коштує дорожче та займає більше часу, але вона не надасть вам зелений адресний рядок та інформацію про підтвердження ідентифікації компанії. Чесно кажучи, я не можу придумати причину оплати сертифіката ОВ. Якщо ви можете подумати про це, будь ласка, просвітліть мене в коментарях.

Спільний SSL проти приватного SSL

Деякі веб-хости пропонують спільну послугу SSL, якачасто є більш доступним, ніж приватний SSL. Крім ціни, перевага спільного SSL полягає в тому, що вам не потрібно отримувати приватну IP-адресу або виділений хост. Недоліком є те, що ви не можете використовувати своє власне доменне ім’я. Натомість захищеною частиною вашого сайту буде щось на зразок:

https://www.hostgator.com/~yourdomain/secure.php

Порівняйте з приватною SSL-адресою:

https://www.yourdomain.com/secure.php

Для громадських сайтів, таких як сайти електронної комерціїта сайти соціальних мереж, це, очевидно, затягує, оскільки здається, що вас переспрямовано з головного сайту. Але для областей, які зазвичай не переглядаються широкою громадськістю, таких як внутрішня частина поштової системи або адміністративна область, тоді спільний SSL може бути гарною угодою.

Довіряйте печатки

Багато органів сертифікації дозволяють розміщуватидовіряйте друку на своїй веб-сторінці після того, як ви підписали один із їхніх сертифікатів. Це дає майже ту ж інформацію, що і натискання на замок у вікні браузера, але з більшою видимістю. Включення печати про довіру не потрібно, а також не посилює вашу безпеку, але якщо це дасть вашим відвідувачам теплі пухнасті знання, хто видав сертифікат SSL, неодмінно киньте його туди.

Wildcard SSL сертифікати

Сертифікат SSL підтверджує його особудомен. Отже, якщо ви хочете мати HTTPS на декількох субдоменах - наприклад, groovypost.com, mail.groovypost.com та answer.groovypost.com - вам потрібно буде придбати три різні сертифікати SSL. У певний момент сертифікат підстановки SSL стає більш економічним. Тобто один сертифікат на один домен та усі субдомени, тобто * .groovypost.com.

Гарантії

Незалежно від того, наскільки давно благо компаніїрепутація є, є вразливості. Навіть довірені ЦС можуть бути націлені хакерами, про що свідчить порушення у VeriSign, про яке не повідомлялося ще в 2010 році. Крім того, статус ЦС у списку довірених може бути швидко скасовано, як ми це бачили із заїздом DigiNotar ще в 2011 році. .

Щоб заспокоїти тривогу щодо потенціалуподібні випадкові дії розпусти SSL, багато CA зараз пропонують гарантії. Покриття коливається від декількох тисяч доларів до понад мільйона доларів і включає збитки, спричинені неправильним використанням вашого сертифіката чи іншими випадками. Я не маю уявлення, чи ці гарантії насправді додають вартість чи ні, чи хтось колись успішно вигравав претензію. Але вони там для вашого розгляду.

Безкоштовні SSL-сертифікати та самопідписані SSL-сертифікати

Існує два види безкоштовних сертифікатів SSLдоступні. Самопідпис, який використовується в основному для приватного тестування та повномасштабних публічних сертифікатів SSL, виданих діючим органом сертифікації. Хороша новина полягає в тому, що у 2018 році є кілька варіантів отримати 100% безкоштовний, дійсний 90-денний сертифікат SSL від обох SSL безкоштовно або Let’s Encrypt SSL for Free - це насамперед графічний інтерфейс для API Let’s Encrypt. Перевагою веб-сайту SSL for Free є просте використання, оскільки він має приємний графічний інтерфейс. Давайте шифрувати, однак, приємно, оскільки ви можете повністю автоматизувати запит SSL-сертифікатів від них. Ідеально, якщо вам потрібні сертифікати SSL для декількох веб-сайтів / серверів.

Самоподписаний сертифікат SSL є безкоштовним назавжди. Маючи самопідписаний сертифікат, ви - власний сертифікат. Однак, оскільки ви не входите до числа надійних центрів сертифікації, вбудованих у веб-браузери, відвідувачі отримають попередження про те, що операційна система не визнає повноваження. Таким чином, насправді немає впевненості в тому, що ти є тим, ким ти кажешся (це як би видавати собі посвідчення особи з фотографією та намагатися передати його у винному магазині). Однак перевага самопідписаного сертифіката SSL полягає в тому, що він забезпечує шифрування для веб-трафіку. Це може бути добре для внутрішнього використання, коли ви можете попросити співробітників додати свою організацію як надійний центр сертифікації, щоб позбутися попереджувального повідомлення та працювати над захищеним з’єднанням через Інтернет.

Щоб отримати вказівки щодо налаштування самопідписаного сертифіката SSL, перегляньте документацію до OpenSSL. (Або, якщо буде достатньо попиту, я напишу підручник.)

Встановлення SSL-сертифіката

Після придбання сертифіката SSL випотрібно встановити його на своєму веб-сайті. Хороший веб-хостинг запропонує зробити це за вас. Деякі можуть навіть зайти так далеко, як придбати його для вас. Часто це найкращий спосіб, оскільки він спрощує виставлення рахунків та гарантує, що він правильно налаштований для вашого веб-сервера.

Тим не менш, у вас завжди є можливість встановитиSSL-сертифікат, який ви придбали самостійно. Якщо ви зробите це, можливо, ви захочете почати консультування з базою знань веб-хостингу або відкривши квиток довідкової служби. Вони направлять вас до найкращих інструкцій щодо встановлення вашого SSL-сертифіката. Вам також слід звернутися до інструкцій, наданих ЦС. Вони дадуть вам кращі вказівки, ніж будь-які загальні поради, які я можу вам дати тут.

Ви також можете переглянути наступні вказівки щодо встановлення SSL-сертифікату:

- Встановіть сертифікат SSL та налаштуйте домен у cPanel

- Як реалізувати SSL у IIS (Windows Server)

- Шифрування Apache SSL / TLS

Всі ці інструкції включатимутьстворення запиту на підписання сертифіката SSL (CSR). Насправді вам потрібен CSR, щоб отримати сертифікат SSL. Знову ж таки, ваш веб-хостинг може вам у цьому допомогти. Щоб отримати більш конкретну інформацію про створення CSR, зробіть сам, перегляньте цей запис від DigiCert.

Плюси та мінуси HTTPS

Ми вже твердо встановили плюсиHTTPS: захист, захист, безпека. Це не тільки зменшує ризик порушення даних, але і вселяє довіру та підвищує репутацію вашого веб-сайту. Кмітливі клієнти можуть навіть не турбуватись реєстрацією, якщо побачать на сторінці входу "http: //".

Однак у HTTPS є кілька мінусів. Враховуючи необхідність HTTPS для певних типів веб-сайтів, є більш розумним вважати їх такими:мінусиідеації », а не негативи.

- HTTPS коштує грошей. Для початку є вартість придбання тапоновлення вашого SSL-сертифіката для забезпечення чинності з року в рік. Але існують також певні “системні вимоги” до HTTPS, такі як виділена IP-адреса або виділений план хостингу, які можуть бути дорожчими, ніж пакет загального хостингу.

- HTTPS може сповільнити реакцію сервера. Є дві проблеми, пов'язані з SSL / TLSможе уповільнити швидкість завантаження сторінки. По-перше, щоб вперше почати спілкуватися з вашим веб-сайтом, браузер користувача повинен пройти процес рукостискання, який повертається до веб-сайту центру сертифікації для перевірки сертифіката. Якщо веб-сервер ЦС працює мляво, завантаження вашої сторінки затримується. Це значною мірою не залежить від вашого контролю. По-друге, HTTPS використовує шифрування, яке вимагає більшої обробної потужності. Цю проблему можна вирішити, оптимізувавши вміст для пропускної здатності та оновивши апаратне забезпечення на сервері. CloudFare має хороший допис у блозі про те, як і чому SSL може уповільнити ваш веб-сайт.

- HTTPS може вплинути на зусилля щодо SEO При переході з HTTP на HTTPS; ти єперехід на новий веб-сайт. Наприклад, https://www.groovypost.com не буде таким, як http://www.groovypost.com. Важливо переконатись, що ви перенаправили свої старі посилання та написали належні правила під капотом вашого сервера, щоб уникнути втрати будь-якого дорогоцінного соку посилань.

- Змішаний вміст може кинути жовтий прапор. Для деяких браузерів, якщо у вас основна частинавеб-сторінка, завантажена з HTTPS, але зображення та інші елементи (наприклад, таблиці стилів або сценарії), завантажені з URL-адреси HTTP, тоді може з’явитися спливаюче попередження про те, що сторінка містить незахищений вміст. Звичайно, маючи деякі захищений вміст краще, ніж його відсутність, хоча останній не призводить до спливаючого вікна. Але все-таки, можливо, варто переконатися, що на ваших сторінках не буде жодного «змішаного вмісту».

- Іноді простіше отримати сторонній платіжний процесор. Не соромно дозволяти Google Checkout,Paypal або Checkout від Amazon обробляють ваші платежі. Якщо все вищезазначене здається вам занадто суперечливим, ви можете дозволити своїм клієнтам обмінюватися платіжною інформацією на захищеному веб-сайті Paypal або захищеному веб-сайті Google і позбавити себе проблем.

Є інші запитання чи коментарі щодо сертифікатів HTTPS та SSL / TLS? Дайте мені почути це в коментарях.

![Переміщення повного доступу до HTTPS [groovyNews]](/images/news/gmail-moving-all-access-to-https-groovynews.png)

Залишити коментар