Phisher invadiu a autenticação de dois fatores do Gmail - veja como ele fez isso

A verificação em duas etapas torna sua conta do Google exponencialmente mais segura. Mas você ainda não é invencível para hackers.

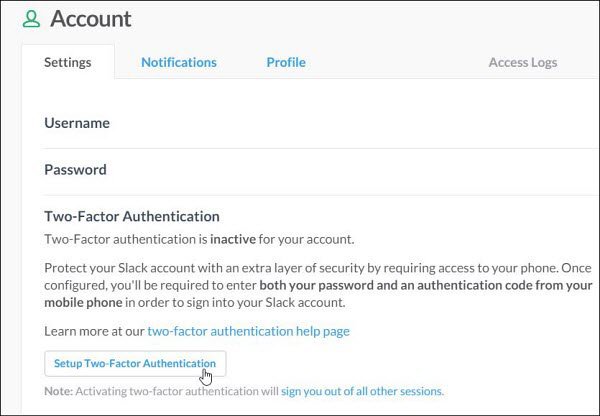

Aqui no groovyPost, estamos constantemente pressionandoAutenticação em duas etapas como forma de proteger suas contas online. Uso a autenticação de dois fatores do Gmail há algum tempo e devo dizer que isso me faz sentir muito seguro. Para quem não usa, a autenticação em duas etapas significa que você deve usar sua senha para fazer login e outro código único (normalmente enviado por texto, telefonema ou aplicativo como o Google Authenticator). É verdade que é um pouco doloroso, mas parece valer a pena para mim. Na verdade, eu vi casos em que isso impediu uma tentativa de hackers (ou seja, recebi textos de dois fatores no meu telefone quando não estava tentando fazer login, o que significa que alguém digitou minha senha corretamente).

Então, na outra semana, fiquei chocado quando ouvi sobreo podcast Reply All que um hacker havia fraudado com êxito alguém usando a verificação em duas etapas do Gmail. Isso foi no episódio intitulado Que tipo de idiota é enganado? É um ótimo episódio, então não vou estragar tudo contando quem era o "idiota", mas vou contar alguns truques que eles usaram.

O hacker teve permissão do programaprodutores para tentar hackear o pessoal. Mas eles não tiveram acesso interno a seus servidores. Mas o primeiro passo para atingir seus alvos foi falsificar o endereço de e-mail de um colega de trabalho. Veja, a pessoa cujo email eles falsificaram era:

phia@gimletmedia.com

O endereço de email que o phisher usou foi este:

phia@gimletrnedia.com

Você pode dizer a diferença? Dependendo da fonte, você pode não ter percebido que a palavra “mídia” no nome de domínio está realmente escrita r-n-e-d-i-a. O re n esmagado juntos parece um m. O domínio era legítimo, portanto, não teria sido escolhido por um filtro de spam.

2. Anexos convincentes e texto do corpo

A parte mais complicada do email de phishing foi queparecia extremamente legítimo. Na maioria das vezes, é possível identificar um e-mail obscuro a uma milha de distância, por seus caracteres estranhos e inglês incorreto. Mas este phisher fingiu ser um produtor enviando um pedaço de áudio para uma equipe para edição e aprovação. Juntamente com o convincente nome de domínio, parecia muito crível.

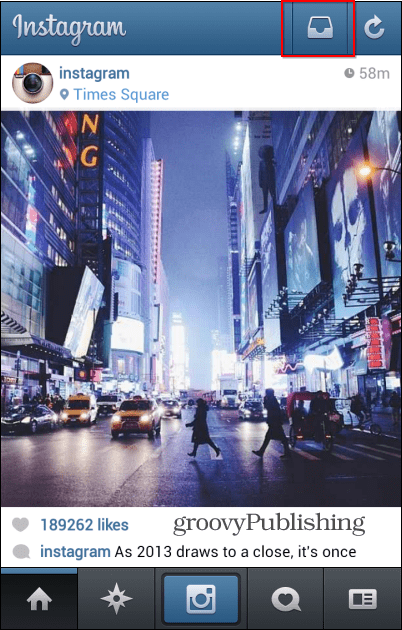

3. Página de login falsa do Gmail em duas etapas

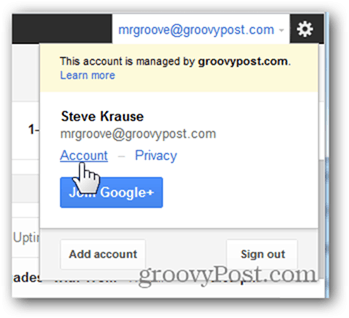

Este foi o mais complicado. Portanto, um dos anexos enviados foi um PDF no Google Docs. Ou assim parecia. Quando a vítima clicou no anexo, ela foi solicitada a fazer login no Google Docs, como às vezes é necessário, mesmo quando você já está logado no Gmail (ou ao que parece).

E aqui está a parte inteligente.

O phisher criou uma página de login falsa que enviou um real Solicitação de autenticação de dois fatores para o real do Googleservidor, mesmo que a página de login fosse completamente falsa. Portanto, a vítima recebeu uma mensagem de texto como normalmente e, quando solicitado, coloque-a na página de login falsa. O phisher então usou essas informações para obter acesso à conta do Gmail.

Phishing.

Então, isso significa que a autenticação de 2 fatores está quebrada?

Não estou dizendo que a autenticação em duas etapas nãofaça o seu trabalho. Ainda me sinto mais seguro e com o fator 2 ativado, e continuarei assim. Mas ouvir esse episódio me fez perceber que ainda estou vulnerável. Portanto, considere isso um conto preventivo. Não fique confiante demais e aplique medidas de segurança para se proteger do inimaginável.

Ah, a propósito, o hacker genial da história é: @DanielBoteanu

Você usa autenticação em duas etapas? Que outras medidas de segurança você usa?

Deixe um comentário