Apple iOS 10.3 - Você deve atualizar e o que está incluído?

A Apple lançou o mais recente e o que provavelmente éa atualização de manutenção final para seu sistema operacional móvel, iOS 10.3. O lançamento é uma revisão importante, que inclui um novo sistema de arquivos. Só por esse motivo, recomendamos que você faça backup antes de instalar. Além da nova melhoria do sistema de arquivos - que move todos os seus dados do antigo HFS + para APFS (leia nosso post anterior se você estiver se perguntando “O que é APFS?”) - o iOS 10.3 também inclui suporte aprimorado para os sofisticados fones de ouvido sem fio da Apple, tornando-os mais fáceis de encontrar usando o novo recurso Encontre meus AirPods função.A atualização inclui uma grande coleção de mudanças nos bastidores que afetam principalmente os criadores de aplicativos. A App Store, por exemplo, agora permitirá que os desenvolvedores respondam aos comentários dos clientes pela primeira vez. Os fãs de críquete podem usar o Siri para verificar os resultados e estatísticas esportivas da Indian Premier League e do International Cricket Council.

A última atualização para o iOS 10 veio com o 10.2.1 atualização em janeiro de 2017; precedido por 10.2 em dezembro de 2016 e 10.1 em outubro de 2016. Partes proeminentes do sistema operacional foram modificadas na versão 10.3, como suas configurações de Perfil de ID da Apple, que agora têm uma lista mais detalhada para armazenamento iCloud. A nova versão também informará os usuários sobre aplicativos desatualizados que não são mais compatíveis com o sistema operacional. Casas inteligentes também ganham atenção com a capacidade de programar interruptores de luz. Além disso, há adições ao Sirikit, como pagamento de contas, status e programação de viagens futuras.

Você deve atualizar seu iPad ou iPhone para iOS 10.3?

Agora, a parte que todos vocês estavam esperando: você deve atualizar? Sim, é uma atualização de manutenção e todos nós sabemos a importância delas, especialmente para segurança.

Mas….

Os usuários iOS precisam abordar este com um poucoum pouco de cautela devido às alterações principais, como a atualização do sistema de arquivos. Para mudar seu dispositivo para APFS, seu dispositivo iOS terá que essencialmente se limpar e se reformatar. Isso tudo acontecerá nos bastidores, mas o risco de perder seus dados é maior com esta atualização.

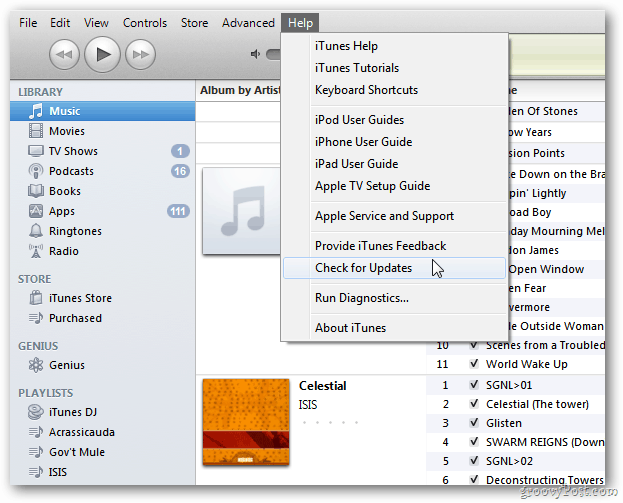

A atualização do iOS 10.3 é bastante robusta, pesando cerca de 611 MBs.Os usuários podem baixar a atualização mais recente do iOS iniciando Ajustes> Geral> Atualização de software. Levei 15 minutos para baixar e instalar o iOS 10.3 em um iPhone 6s. Embora esta seja uma atualização recomendada, certifique-se de fazer um backup para o caso.

Como sempre, não custa esperar um pouco para verquão bem o grande ecossistema da Apple lida com o lançamento mais recente. Os processos de desenvolvimento interno da Apple estão alinhados entre os grupos de produtos atualmente. A Apple também lançou atualizações para outras plataformas da empresa, como macOS, watchOS, tvOS e CarPlay. Portanto, certifique-se de pegar esses também para ter a experiência ideal se você investe pesadamente no ecossistema da Apple. Enquanto isso, aqui está a lista comum de correções de bugs e atualizações de segurança incluídas:

O iOS 10.3 apresenta novos recursos, incluindo a capacidade de localizar AirPods usando Find my iPhone e mais maneiras de usar o Siri com aplicativos de pagamento, reserva de viagem e montadora.

Encontre meu iphone

Visualize a localização atual ou a última localização conhecida de seus AirPods

Toque um som em um ou ambos os AirPods para ajudá-lo a encontrá-los

Siri

Suporte para pagamento e verificação de status de contas com aplicativos de pagamento

Suporte para agendamento com aplicativos de reserva de viagem

Suporte para verificar o nível de combustível do carro, o status do bloqueio, acender as luzes e ativar a buzina com aplicativos da montadora

Estatísticas e resultados esportivos de críquete para a Indian Premier League e o International Cricket Council

CarPlay

Atalhos na barra de status para fácil acesso aos últimos aplicativos usados

A tela do Apple Music Now Playing dá acesso ao Up Next e ao álbum da música atualmente em reprodução

Playlists com curadoria diária e novas categorias de música no Apple Music

Outras melhorias e correções

Alugue uma vez e assista a seus filmes do iTunes em seus dispositivos

Nova visualização unificada de configurações para as informações, configurações e dispositivos de sua conta Apple ID

Clima de hora em hora no Maps usando 3D Touch na temperatura atual exibida

Suporte para pesquisar “carro estacionado” no Maps

O Agenda adiciona a capacidade de excluir um convite indesejado e denunciá-lo como lixo

Suporte de aplicativo doméstico para acionar cenas usando acessórios com interruptores e botões

Suporte de aplicativo doméstico para status de nível de bateria de acessório

Suporte a podcasts para 3D Touch e widget Hoje para acessar programas atualizados recentemente

Programas de podcast ou episódios são compartilháveis com mensagens com suporte total de reprodução

Corrige um problema que pode impedir que o Maps exiba sua localização atual após redefinir o Local e Privacidade

Melhorias de estabilidade do VoiceOver para telefone, Safari e Mail

A lista de patches e correções de segurança é mais longa e menos interessante. Aqui estão eles:

Contas

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um usuário pode ver um ID Apple na tela de bloqueio

Descrição: um problema de gerenciamento de prompt foi resolvido removendo os prompts de autenticação do iCloud da tela de bloqueio.

CVE-2017-2397: Suprovici Vadim da equipe UniApps, um pesquisador anônimo

Áudio

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de um arquivo de áudio criado com códigos maliciosos pode levar à execução arbitrária de códigos

Descrição: um problema de corrupção de memória foi solucionado através de uma validação de entrada aprimorada.

CVE-2017-2430: um pesquisador anônimo que trabalha com a Zero Day Initiative da Trend Micro

CVE-2017-2462: um pesquisador anônimo que trabalha com a Zero Day Initiative da Trend Micro

Carbono

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de um arquivo .dfont criado com códigos maliciosos pode causar a execução arbitrária de códigos

Descrição: Ocorreu um estouro de buffer no manuseio de arquivos de fonte. Esse problema foi solucionado por meio de melhorias na verificação de limites.

CVE-2017-2379: John Villamil, Doyensec, riusksk (泉 哥) do Departamento de Plataforma de Segurança Tencent

CoreGraphics

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de uma imagem criada com códigos maliciosos pode levar a uma negação de serviço

Descrição: uma recursão infinita foi resolvida por meio de gerenciamento de estado aprimorado.

CVE-2017-2417: riusksk (泉 哥) do Departamento de Plataforma de Segurança Tencent

CoreGraphics

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da Web criado com códigos maliciosos pode levar à execução arbitrária de códigos

Descrição: vários problemas de corrupção de memória foram solucionados através de uma validação de entrada aprimorada.

CVE-2017-2444: Mei Wang da 360 GearTeam

CoreText

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de um arquivo de fonte criado com códigos maliciosos pode causar a execução arbitrária de códigos

Descrição: um problema de corrupção de memória foi solucionado através de uma validação de entrada aprimorada.

CVE-2017-2435: John Villamil, Doyensec

CoreText

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de uma fonte criada com códigos maliciosos pode resultar na divulgação da memória do processo

Descrição: uma leitura fora dos limites foi tratada por meio de validação de entrada aprimorada.

CVE-2017-2450: John Villamil, Doyensec

CoreText

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de uma mensagem de texto criada com códigos maliciosos pode levar à negação de serviço do aplicativo

Descrição: um problema de exaustão de recursos foi solucionado através de uma validação de entrada aprimorada.

CVE-2017-2461: Isaac Archambault de IDAoADI, um pesquisador anônimo

Acesso de dados

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: configurar uma conta do Exchange com um endereço de e-mail digitado incorretamente pode resultar em um servidor inesperado

Descrição: existia um problema de validação de entrada no tratamento de endereços de e-mail do Exchange. Esse problema foi solucionado por meio de melhorias na validação de entrada.

CVE-2017-2414: Ilya Nesterov e Maxim Goncharov

FontParser

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de um arquivo de fonte criado com códigos maliciosos pode causar a execução arbitrária de códigos

Descrição: vários problemas de corrupção de memória foram solucionados através de uma validação de entrada aprimorada.

CVE-2017-2487: riusksk (泉 哥) do Departamento de Plataforma de Segurança Tencent

CVE-2017-2406: riusksk (泉 哥) do Departamento de Plataforma de Segurança Tencent

FontParser

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: analisar um arquivo de fonte criado com códigos maliciosos pode causar o encerramento inesperado de aplicativos ou a execução arbitrária de códigos

Descrição: vários problemas de corrupção de memória foram solucionados através de uma validação de entrada aprimorada.

CVE-2017-2407: riusksk (泉 哥) do Departamento de Plataforma de Segurança Tencent

FontParser

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de uma fonte criada com códigos maliciosos pode resultar na divulgação da memória do processo

Descrição: uma leitura fora dos limites foi tratada por meio de validação de entrada aprimorada.

CVE-2017-2439: John Villamil, Doyensec

HomeKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o controle residencial pode aparecer inesperadamente no Centro de controle

Descrição: existia um problema de estado no manuseio do controle residencial. Esse problema foi solucionado por meio de melhorias na validação.

CVE-2017-2434: Suyash Narain da Índia

HTTPProtocol

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um servidor HTTP / 2 malicioso pode causar um comportamento indefinido

Descrição: vários problemas existiam no nghttp2 antes de 1.17.0. Isso foi resolvido com a atualização do LibreSSL para a versão 1.17.0.

CVE-2017-2428

ImageIO

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de uma imagem criada com códigos maliciosos pode causar a execução arbitrária de códigos

Descrição: um problema de corrupção de memória foi solucionado através de uma validação de entrada aprimorada.

CVE-2017-2416: Qidan He (何 淇 丹, @flanker_hqd) de KeenLab, Tencent

ImageIO

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: visualizar um arquivo JPEG criado com códigos maliciosos pode causar a execução arbitrária de códigos

Descrição: um problema de corrupção de memória foi solucionado através de uma validação de entrada aprimorada.

CVE-2017-2432: um pesquisador anônimo que trabalha com a Zero Day Initiative da Trend Micro

ImageIO

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de um arquivo criado com códigos maliciosos pode causar o encerramento inesperado de aplicativos ou a execução arbitrária de códigos

Descrição: um problema de corrupção de memória foi solucionado através de uma validação de entrada aprimorada.

CVE-2017-2467

ImageIO

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de uma imagem criada com códigos maliciosos pode causar o encerramento inesperado de aplicativos

Descrição: uma leitura fora do limite existia nas versões LibTIFF anteriores a 4.0.7. Isso foi resolvido com a atualização do LibTIFF no ImageIO para a versão 4.0.7.

CVE-2016-3619

loja Itunes

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um invasor em uma posição de rede privilegiada pode ser capaz de adulterar o tráfego de rede do iTunes

Descrição: as solicitações de serviços da web sandbox do iTunes foram enviadas em texto não criptografado. Isso foi resolvido habilitando o HTTPS.

CVE-2017-2412: Richard Shupak (linkedin.com/in/rshupak)

Núcleo

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um aplicativo pode executar código arbitrário com privilégios de kernel

Descrição: um problema de corrupção de memória foi solucionado através de uma validação de entrada aprimorada.

CVE-2017-2398: Lufeng Li da equipe Qihoo 360 Vulcan

CVE-2017-2401: Lufeng Li da equipe Qihoo 360 Vulcan

Núcleo

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um aplicativo pode executar código arbitrário com privilégios de kernel

Descrição: um estouro de número inteiro foi resolvido por meio de validação de entrada aprimorada.

CVE-2017-2440: um pesquisador anônimo

Núcleo

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um aplicativo malicioso pode ser capaz de executar código arbitrário com privilégios de root

Descrição: uma condição de corrida foi resolvida por meio de manipulação de memória aprimorada.

CVE-2017-2456: lokihardt do Google Project Zero

Núcleo

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um aplicativo pode executar código arbitrário com privilégios de kernel

Descrição: um problema após o uso gratuito foi solucionado através de um gerenciamento de memória aprimorado.

CVE-2017-2472: Ian Beer do Google Project Zero

Núcleo

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um aplicativo mal-intencionado pode executar código arbitrário com privilégios de kernel

Descrição: um problema de corrupção de memória foi solucionado através de uma validação de entrada aprimorada.

CVE-2017-2473: Ian Beer do Google Project Zero

Núcleo

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um aplicativo pode executar código arbitrário com privilégios de kernel

Descrição: um problema aleatório foi resolvido por meio de uma verificação aprimorada dos limites.

CVE-2017-2474: Ian Beer do Google Project Zero

Núcleo

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um aplicativo pode executar código arbitrário com privilégios de kernel

Descrição: uma condição de corrida foi resolvida através de um bloqueio aprimorado.

CVE-2017-2478: Ian Beer do Google Project Zero

Núcleo

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um aplicativo pode executar código arbitrário com privilégios de kernel

Descrição: um problema de estouro de buffer foi solucionado através de um aprimoramento do processamento da memória.

CVE-2017-2482: Ian Beer do Google Project Zero

CVE-2017-2483: Ian Beer do Google Project Zero

Teclados

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um aplicativo pode ser capaz de executar código arbitrário

Descrição: um estouro de buffer foi solucionado através da verificação aprimorada de limites.

CVE-2017-2458: Shashank (@cyberboyIndia)

libarchive

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um invasor local pode alterar as permissões do sistema de arquivos em diretórios arbitrários

Descrição: existia um problema de validação no tratamento de links simbólicos. Esse problema foi solucionado através de melhorias na validação de links simbólicos.

CVE-2017-2390: Omer Medan da enSilo Ltd

libc ++ abi

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: a remoção de um aplicativo C ++ malicioso pode levar à execução arbitrária de código

Descrição: um problema após o uso gratuito foi solucionado através de um gerenciamento de memória aprimorado.

CVE-2017-2441

Papelão

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: uma pessoa com acesso físico a um dispositivo iOS pode ler a área de trabalho

Descrição:A área de transferência foi criptografada com uma chave protegida apenas pelo UID de hardware. Esse problema foi resolvido criptografando a área de trabalho com uma chave protegida pelo UID de hardware e a senha do usuário.

CVE-2017-2399

telefone

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um aplicativo de terceiros pode iniciar uma chamada telefônica sem interação do usuário

Descrição: existia um problema no iOS que permitia chamadas sem aviso. Esse problema foi solucionado solicitando que um usuário confirmasse o início da chamada.

CVE-2017-2484

Perfis

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um invasor pode explorar as fraquezas do algoritmo criptográfico DES

Descrição: o suporte para o algoritmo criptográfico 3DES foi adicionado ao cliente SCEP e o DES foi descontinuado.

CVE-2017-2380: um pesquisador anônimo

Uma olhadela

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: tocar em um link tel em um documento PDF pode acionar uma chamada sem avisar o usuário

Descrição: existia um problema ao verificar o URL tel antes de iniciar chamadas. Este problema foi resolvido com a adição de um prompt de confirmação.

CVE-2017-2404: Tuan Anh Ngo (Melbourne, Austrália), Christoph Nehring

Safári

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: visitar um site mal-intencionado pode causar falsificação na barra de endereço

Descrição: foi resolvido um problema de gerenciamento de estado desativando a entrada de texto até a página de destino carregar.

CVE-2017-2376:um pesquisador anônimo, Michal Zalewski do Google Inc, Muneaki Nishimura (nishimunea) da Recruit Technologies Co., Ltd., Chris Hlady do Google Inc, um pesquisador anônimo, Yuyang Zhou do Departamento de Plataforma de Segurança Tencent (security.tencent.com)

Safári

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um usuário local pode descobrir sites que ele visitou na navegação privada

Descrição: existia um problema na exclusão do SQLite. Esse problema foi solucionado por meio de melhorias na limpeza do SQLite.

CVE-2017-2384

Safári

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da web criado com códigos maliciosos pode apresentar folhas de autenticação em sites arbitrários

Descrição: existia um problema de falsificação e negação de serviço no tratamento da autenticação HTTP. Esse problema foi solucionado tornando as folhas de autenticação HTTP não modais.

CVE-2017-2389: ShenYeYinJiu do Tencent Security Response Center, TSRC

Safári

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: visitar um site mal-intencionado clicando em um link pode levar à falsificação da interface do usuário

Descrição: existia um problema de falsificação no processamento de prompts do FaceTime. Esse problema foi solucionado por meio de melhorias na validação de entrada.

CVE-2017-2453: xisigr of Tencent’s Xuanwu Lab (tencent.com)

Safari Reader

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: a ativação do recurso Safari Reader em uma página da web criada com códigos maliciosos pode resultar em um cross site scripting universal

Descrição: Vários problemas de validação foram resolvidos por meio de sanitização de entrada aprimorada.

CVE-2017-2393: Erling Ellingsen

SafariViewController

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o estado do cache não é devidamente sincronizado entre o Safari e o SafariViewController quando um usuário limpa o cache do Safari

Descrição: existia um problema ao limpar as informações de cache do Safari do SafariViewController. Esse problema foi solucionado com a melhoria do tratamento do estado do cache.

CVE-2017-2400: Abhinav Bansal of Zscaler, Inc.

Segurança

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: a validação de assinaturas vazias com SecKeyRawVerify () pode ser bem-sucedida inesperadamente

Descrição: existia um problema de validação com chamadas de API criptográficas. Esse problema foi solucionado por meio de melhorias na validação de parâmetros.

CVE-2017-2423: um pesquisador anônimo

Segurança

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um invasor com uma posição de rede privilegiada pode capturar ou modificar dados em sessões protegidas por SSL / TLS

Descrição: sob certas circunstâncias, o Transporte Seguro não conseguiu validar a autenticidade dos pacotes OTR. Esse problema foi solucionado com a restauração das etapas de validação ausentes.

CVE-2017-2448: Alex Radocea da Longterm Security, Inc.

Segurança

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um aplicativo pode ser capaz de executar código arbitrário com privilégios de root

Descrição: um estouro de buffer foi solucionado através da verificação aprimorada de limites.

CVE-2017-2451: Alex Radocea da Longterm Security, Inc.

Segurança

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de um certificado x509 criado com códigos maliciosos pode causar a execução arbitrária de códigos

Descrição: existia um problema de corrupção de memória na análise de certificados. Esse problema foi solucionado por meio de melhorias na validação de entrada.

CVE-2017-2485: Aleksandar Nikolic da Cisco Talos

Siri

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o Siri pode revelar o conteúdo da mensagem de texto enquanto o dispositivo está bloqueado

Descrição: um problema de bloqueio insuficiente foi resolvido com o gerenciamento de estado aprimorado.

CVE-2017-2452: Hunter Byrnes

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: arrastar e soltar um link criado com códigos maliciosos pode causar spoofing de favoritos ou execução arbitrária de códigos

Descrição: existia um problema de validação na criação do marcador. Esse problema foi solucionado por meio de melhorias na validação de entrada.

CVE-2017-2378: xisigr of Tencent’s Xuanwu Lab (tencent.com)

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: visitar um site mal-intencionado pode causar falsificação na barra de endereço

Descrição: um problema de interface de usuário inconsistente foi resolvido por meio de gerenciamento de estado aprimorado.

CVE-2017-2486: redefinir a liberdade light4

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da Web criado com códigos maliciosos pode filtrar dados com origem cruzada

Descrição: um problema de acesso ao protótipo foi solucionado através de um tratamento aprimorado de exceções.

CVE-2017-2386: André Bargull

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da Web criado com códigos maliciosos pode levar à execução arbitrária de códigos

Descrição: vários problemas de corrupção de memória foram solucionados através de uma validação de entrada aprimorada.

CVE-2017-2394: Apple

CVE-2017-2396: Apple

CVE-2016-9642: Gustavo Grieco

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da Web criado com códigos maliciosos pode levar à execução arbitrária de códigos

Descrição: vários problemas de corrupção de memória foram solucionados por meio de melhorias no tratamento da memória.

CVE-2017-2395: Apple

CVE-2017-2454: Ivan Fratric do Google Project Zero

CVE-2017-2455: Ivan Fratric do Google Project Zero

CVE-2017-2457: lokihardt do Google Project Zero

CVE-2017-2459: Ivan Fratric do Google Project Zero

CVE-2017-2460: Ivan Fratric do Google Project Zero

CVE-2017-2464: Jeonghoon Shin, Natalie Silvanovich do Google Project Zero

CVE-2017-2465: Zheng Huang e Wei Yuan do Baidu Security Lab

CVE-2017-2466: Ivan Fratric do Google Project Zero

CVE-2017-2468: lokihardt do Google Project Zero

CVE-2017-2469: lokihardt do Google Project Zero

CVE-2017-2470: lokihardt do Google Project Zero

CVE-2017-2476: Ivan Fratric do Google Project Zero

CVE-2017-2481: 0011 trabalhando com a Zero Day Initiative da Trend Micro

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da Web criado com códigos maliciosos pode levar à execução arbitrária de códigos

Descrição: um problema de confusão de tipo foi resolvido por meio de melhorias no processamento de memória.

CVE-2017-2415: Kai Kang do Laboratório Xuanwu da Tencent (tentcent.com)

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da web criado com códigos maliciosos pode levar a uma política de segurança de conteúdo não reforçada inesperadamente

Descrição: existia um problema de acesso na Política de segurança de conteúdo. Esse problema foi solucionado por meio de melhorias nas restrições de acesso.

CVE-2017-2419: Nicolai Grødum da Cisco Systems

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da web criado com códigos maliciosos pode causar alto consumo de memória

Descrição: um problema de consumo descontrolado de recursos foi resolvido por meio de melhorias no processamento de regex.

CVE-2016-9643: Gustavo Grieco

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da web criado com códigos maliciosos pode resultar na divulgação da memória do processo

Descrição: existia um problema de divulgação de informações no processamento de sombreadores OpenGL. Esse problema foi solucionado por meio de melhorias no gerenciamento de memória.

CVE-2017-2424: Paul Thomson (usando a ferramenta GLFuzz) do Grupo de Programação Multicore, Imperial College London

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da Web criado com códigos maliciosos pode levar à execução arbitrária de códigos

Descrição: um problema de corrupção de memória foi solucionado através de uma validação de entrada aprimorada.

CVE-2017-2433: Apple

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da Web criado com códigos maliciosos pode filtrar dados com origem cruzada

Descrição: existiam vários problemas de validação no manuseio do carregamento da página. Esse problema foi solucionado por meio de uma lógica aprimorada.

CVE-2017-2364: lokihardt do Google Project Zero

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: um site mal-intencionado pode filtrar dados com origem cruzada

Descrição: havia um problema de validação no tratamento do carregamento da página. Esse problema foi solucionado através de uma lógica aprimorada.

CVE-2017-2367: lokihardt do Google Project Zero

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da Web criado com códigos maliciosos pode levar a scripts entre sites universais

Descrição: existia um problema lógico no manuseio de objetos de quadro. Esse problema foi solucionado com um gerenciamento de estado aprimorado.

CVE-2017-2445: lokihardt do Google Project Zero

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da Web criado com códigos maliciosos pode levar à execução arbitrária de códigos

Descrição: existia um problema lógico no tratamento das funções do modo estrito. Esse problema foi solucionado com um gerenciamento de estado aprimorado.

CVE-2017-2446: Natalie Silvanovich do Google Project Zero

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: visitar um site criado com códigos maliciosos pode comprometer as informações do usuário

Descrição: um problema de corrupção de memória foi solucionado através de melhorias no manuseio da memória.

CVE-2017-2447: Natalie Silvanovich do Google Project Zero

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da Web criado com códigos maliciosos pode levar à execução arbitrária de códigos

Descrição: um problema após o uso gratuito foi solucionado através de um gerenciamento de memória aprimorado.

CVE-2017-2471: Ivan Fratric do Google Project Zero

WebKit

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da Web criado com códigos maliciosos pode levar a scripts entre sites universais

Descrição: existia um problema lógico no tratamento de quadros. Esse problema foi solucionado por meio de melhorias no gerenciamento de estado.

CVE-2017-2475: lokihardt do Google Project Zero

Vinculações WebKit JavaScript

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da Web criado com códigos maliciosos pode filtrar dados com origem cruzada

Descrição: existiam vários problemas de validação no manuseio do carregamento da página. Esse problema foi solucionado por meio de uma lógica aprimorada.

CVE-2017-2442: lokihardt do Google Project Zero

WebKit Web Inspector

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: fechar uma janela durante uma pausa no depurador pode causar o encerramento inesperado do aplicativo

Descrição: um problema de corrupção de memória foi solucionado através de uma validação de entrada aprimorada.

CVE-2017-2377: Vicki Pfau

WebKit Web Inspector

Disponível para: iPhone 5 e posterior, iPad 4ª geração e posterior, iPod touch 6ª geração e posterior

Impacto: o processamento de conteúdo da Web criado com códigos maliciosos pode levar à execução arbitrária de códigos

Descrição: um problema de corrupção de memória foi solucionado através de uma validação de entrada aprimorada.

CVE-2017-2405: Apple

Conclusão

Com esta atualização final e importante, a Apple provavelmentedefinir seu foco no próximo grande lançamento, iOS 11; não obstante quaisquer possíveis problemas imprevistos com a atualização APFS. Provavelmente veremos nossa primeira prévia do iOS 11 na conferência anual de desenvolvedores da empresa WWDC. Como eu disse antes, pessoalmente estou satisfeito com o iOS desde que mudei para o iPhone. A plataforma “simplesmente funciona” como pretendido e a estabilidade acompanhou cada revisão do sistema operacional. Tenho certeza de que isso vai mudar à medida que meu iPhone envelhece e recursos mais novos e sofisticados começam a aparecer em revisões futuras. Por enquanto, está tudo bem.

Sua experiência pode ser o oposto, então deixe-nos saber o que você acha da nova atualização. Alguma joia oculta, problema ou melhoria de desempenho?

Deixe um comentário