Zwiększ moc swoich haseł: lekcje od ślusarza

Weź głęboki oddech i zaakceptuj, że twoje hasło nie zapewnia dobrej ochrony. Twoje hasło jest jak zamek do drzwi, a 2FA jest jak zasuwka, aby powstrzymać włamanie.

Weź głęboki oddech i zaakceptuj swoje hasło samnie ma dużej ochrony. Twoje podejście 2FA jest lepsze, ale nadal nie w 100% skuteczne. Twoje hasło jest zamkiem do drzwi, a 2FA jest ryglem. Zamek drzwi i zasuwka powstrzymują, ale nie zapobiegają włamaniom. Dopóki firmy nie wdrożą pomysłów, o których ostatnio pisałem, możesz zrobić kilka rzeczy, aby się chronić. Są to rzeczy, które robimy, aby chronić nasze domy - gdzie zwykle znajdują się wszystkie nasze nie-cyfrowe rzeczy.

Dlaczego przednie drzwi są otwarte?

Mój dom nigdy nie był włamany, ale mój samochód byłkilka lat temu. Widziałem wystarczająco dużo filmów, aby wiedzieć, gdzie zaczyna się historia. Wkładasz klucz do drzwi, a potem zdajesz sobie sprawę, że drzwi są już otwarte. Coś jest nie tak.

Podobnie jak w przypadku konta internetowego, musiszuważaj na wszystko, co nie na miejscu. Jasne, że Facebook cały czas się zmienia, ale wciąż powinieneś uważać na rzeczy, które nie mają sensu. Oto kilka przykładów: nowego znajomego, którego nie pamiętasz, lub dodania do grupy, do której nie pamiętasz, że dołączyłeś. Facebook faktycznie ostrzega przed podejrzanym dostępem, ale ludzie zbyt często ignorują te wiadomości e-mail jako spam. Phishing próbuje naśladować legalne strony internetowe, ale zwykle jest to „powiedzieć”. Coś jest nie tak, ale zbyt często ignorujesz to, ponieważ jesteś zajęty.

To tak jak osoba, która mówi: „No cóż, jamusiał zostawić otwarte drzwi ”. Nie, nie zrobiłeś! Jeśli coś wygląda nie tak, wtedy bardzo ostrożnie otwierasz drzwi i stajesz się bardzo świadomy. W filmach i telewizji osoba ignoruje instynkt, a fabuła gęstnieje. Tak, połączenie przychodzi z domu, ale następnym razem nie wchodź!

Problem dotyczy kont internetowychokreślenie różnicy między próbą wyłudzenia informacji a uzasadnionym zagrożeniem bezpieczeństwa. Najlepszym rozwiązaniem jest zmiana hasła, gdy coś wygląda nie na miejscu, nawet jeśli masz pewność, że to phishing. To powinno być ostrzeżenie: „Hej, ktoś może kraść hasła, czas zmienić moje”. Oczywiście nie należy podążać za linkiem w wiadomości e-mail wyłudzającej informacje. Traktuj to jak połączenie, które twierdzi, że pochodzi od firmy wydającej karty kredytowe, i potrzebujesz twoich prywatnych informacji, takich jak Twój SSN lub numer konta. Nigdy nie ufaj osobie dzwoniącej. Zamiast tego zadzwoń pod numer z tyłu karty. Jeśli otrzymasz wiadomość e-mail od Yahoo z prośbą o zmianę hasła, zignoruj linki w tym e-mailu. Uzyskaj dostęp do swojego konta w zwykły sposób i zmień hasło.

Ściana jest bezpieczniejsza niż drzwi lub okno

Zdjęcie: lavocado@sbcglobal.net

To powiedzenie, które powiedział mi ślusarz. Jeśli są drzwi lub okno, oznacza to, że można je włamać. Ściany są nieco trudniejsze do przełamania. Jeśli nie używasz drzwi na zewnątrz, czas je usunąć. Cyfrowy odpowiednik tego to ogranicz liczbę tworzonych kont online. Im więcej masz kont, tym więcejjesteś narażony. Za każdym razem, gdy tworzysz konto internetowe, nieco bardziej narażasz swoją tożsamość cyfrową. Jeśli nie masz pewności, że znowu zamierzasz kupić od firmy, skorzystaj z kasy dla gości. Im mniej baz danych używasz, tym mniej narażasz swoją tożsamość. Jasne, zawsze będziesz potrzebować niektórych kont, ale pamiętaj, że za każdym razem musisz je utworzyć.

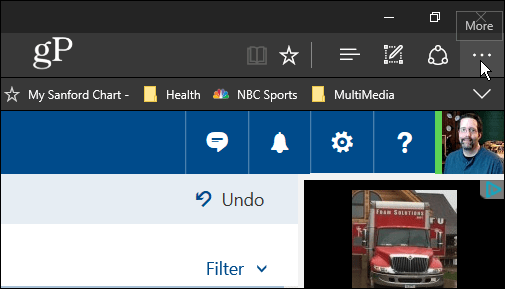

Sprawdź te blokady: Audyt hasła cyfrowego

Zdjęcie od momentcaptured1

Każdego roku próbuję przeprowadzić audyt cyfrowy. Robię to wokół czasu podatkowego - w tym samym czasie sprawdzam mój raport kredytowy. Przeglądam menedżera haseł i robię porządki, szukając następujących rzeczy.

1 - Usuń konta, których już nie używam: Próbowałem czegoś, nie podobało mi się, więc czas zamknąć konto. Przed zamknięciem konta zmieniam hasło na wypadek, gdyby zostało włamane. Mamy przewodniki na temat opuszczania najpopularniejszych serwisów internetowych, takich jak Facebook, Instagram, Twitter i LinkedIn, które należy śledzić za każdym razem, gdy chcesz je zamknąć.

2 - Zmień hasła do wszystkich witryn, z których korzystam. To ból, ale kiedy włamie się do tej bazy danych, będzie to większy ból. Znów mój przyjaciel ślusarza przypomina mi, że co jakiś czas zmieniam domowe zamki. Nie pamiętam, komu dałem klucze, więc czas zacząć od zera.

3 - Sprawdź opcje bezpieczeństwa: wraz ze wzrostem zagrożeń bezpieczeństwa w Internecie firmy dodają dodatkowe opcje. Dwuskładnikowy jest również rzeczą oczywistą, której należy szukać. Włącz ją w każdej usłudze online, która ją oferuje.

4 - Wyłącz nieużywane autoryzacje: Dropbox, Facebook i mnóstwo innych usług w chmurze umożliwiają stronom trzecim dostęp do ich usług lub korzystanie z nich za pośrednictwem interfejsu API. Oznacza to, że mogą stanowić zagrożenie dla Twojego konta Gmail bez dostępu do Twojego hasła. Niektóre z nich są konieczne (jestem wielkim fanem IFTTT), ale kontroluję te uprawnienia i usuwam usługi, z których już nie korzystam.

Zaczekaj przed zainstalowaniem nowej aplikacji lub oprogramowania

Zdjęcie od mag3737

Lubię wypróbowywać nowe programywszyscy inni. Nieuczciwe programy prześlizgują się po różnego rodzaju sklepach z aplikacjami, więc czekam kilka tygodni przed umieszczeniem oprogramowania na zaufanym urządzeniu (mam sprzęt testowy, no cóż, do testowania). To samo dotyczy usług internetowych. Nie ma żadnej realnej szkody w oczekiwaniu na sprawdzenie, czy program jest legalny i nie jest pełen luk w zabezpieczeniach. Testowanie jest w porządku, ale test na maszynie testowej, a nie na sprzęcie produkcyjnym.

Dopóki technologia nie uwolni nas całkowicie od haseł, odrobina należytej staranności może zapobiec lub przynajmniej powstrzymać nieuniknione naruszenia bezpieczeństwa.

zostaw komentarz