Apple iOS 9.3.2 - Czy należy uaktualnić?

Apple iOS 9.3.2 zostało wydane w tym tygodniu i po przejrzeniu informacji o wydaniu wydaje się być stosunkowo prostą aktualizacją, w większości wypełnioną poprawkami błędów i aktualizacjami bezpieczeństwa.

Co zawiera iOS 9.3.2?

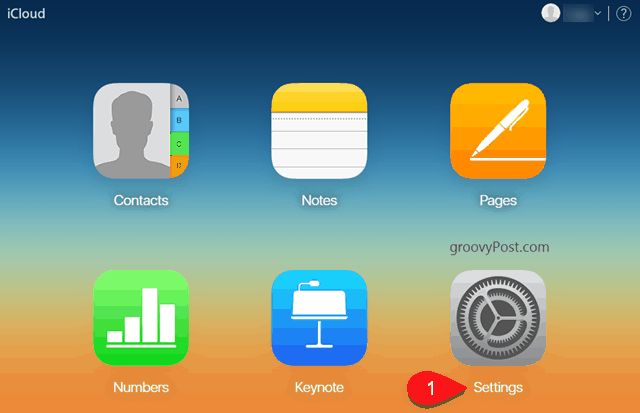

Aktualizacja osiąga poniżej 100 MB na obuiPad i iPhone, więc jeśli zdecydujesz się na łatkę, aktualizacja zostanie przeprowadzona stosunkowo szybko w porównaniu do poprzednich aktualizacji. Biorąc to pod uwagę, jeśli masz mało miejsca, przejdź do Ustawienia> Ogólne> Pamięć i użycie iCloud> Zarządzaj pamięcią aby uzyskać doskonały raport na temat tego, co zajmuje całą Twoją przestrzeń.

Co jest zawarte w aktualizacji / łatce?

Jak wspomniałem, Apple nie wrzuciło zbyt wiele w aktualizację. Pomyśl o tym jako o wydaniu serwisowym.

Poprawki zawarte w aktualizacji 9.3.2:

- Naprawiono problem, w wyniku którego niektóre akcesoria Bluetooth mogły mieć problemy z jakością dźwięku po sparowaniu z iPhone SE

- Naprawiono problem, w wyniku którego wyszukiwanie definicji słownika mogło się nie powieść

- Rozwiązuje problem, który uniemożliwiał wpisywanie adresów e-mail podczas korzystania z japońskiej klawiatury Kana w programie Mail and Messages

- Rozwiązuje problem dla użytkowników VoiceOver korzystających z głosu Alex, w którym urządzenie przełącza się na inny głos, aby ogłosić interpunkcję lub spacje

- Naprawiono problem, który uniemożliwiał serwerom MDM instalację niestandardowych aplikacji B2B

Aktualizacje bezpieczeństwa:

Podobnie jak w przypadku większości aktualizacji Apple na iOS, iOS 9.3.2 rozwiązuje kilkadziesiąt exploitów bezpieczeństwa, z których wiele jest bardzo nieprzyjemnych.

Exploity bezpieczeństwa naprawione przez aktualizację 9.3.2:

- Dostępność: Aplikacja może określić układ pamięci jądra (CVE-2016-1790)

- CFNetwork Proxy: Osoba atakująca w uprzywilejowanej pozycji sieciowej może być w stanie ujawnić poufne informacje o użytkowniku (CVE-2016-1801)

- CommonCrypto: Złośliwa aplikacja może być zdolna do wycieku poufnych informacji użytkownika (CVE-2016-1802)

- CoreCapture: Aplikacja może wykonywać dowolny kod z uprawnieniami jądra (CVE-2016-1803)

- Obrazy dysku: Lokalny atakujący może odczytać pamięć jądra (CVE-2016-1807)

- Obrazy dysku: Aplikacja może wykonywać dowolny kod z uprawnieniami jądra - obrazy dysków (CVE-2016-1808)

- ImageIO: Przetwarzanie złośliwie spreparowanego obrazu może doprowadzić do odmowy usługi - (CVE-2016-1811)

- IOAcceleratorFamily: Aplikacja może wykonywać dowolny kod z uprawnieniami jądra (CVE-2016-1817 - CVE-2016-19)

- IOAcceleratorFamily: Aplikacja może spowodować odmowę usługi (CVE-2016-1814)

- IOAcceleratorFamily: Aplikacja może wykonywać dowolny kod z uprawnieniami jądra (CVE-2016-1813)

- IOHIDFamily: Aplikacja może wykonywać dowolny kod z uprawnieniami jądra (CVE-2016-1823, CVE-2016-24)

- Jądro: Aplikacja może wykonywać dowolny kod z uprawnieniami jądra (CVE-2016-1827 - 2016-1827-31)

- Iibc: Lokalny atakujący może spowodować nieoczekiwane zakończenie działania aplikacji lub wykonanie dowolnego kodu (CVE-2016-1832)

- Iibxml2 : Przetwarzanie złośliwie spreparowanego kodu XML może spowodować nieoczekiwane zakończenie działania aplikacji lub wykonanie dowolnego kodu (CVE-2016-1833 - CVE-2016-40)

- Iibxslt: Odwiedzenie złośliwie spreparowanej strony internetowej może doprowadzić do wykonania dowolnego kodu (CVE-2016-1841)

- MapKit : Osoba atakująca w uprzywilejowanej pozycji sieciowej może być w stanie ujawnić poufne informacje o użytkowniku (CVE-2016-1842)

- OpenGL : Przetwarzanie złośliwie spreparowanej treści internetowej może spowodować wykonanie dowolnego kodu (CVE-2016-1847)

- Safari : Użytkownik może nie być w stanie całkowicie usunąć historii przeglądania (CVE-2016-1849)

- Siri : Osoba z fizycznym dostępem do urządzenia z systemem iOS może mieć dostęp do kontaktów i zdjęć z ekranu blokady za pomocą Siri (CVE-2016-1852)

- WebKit : Odwiedzanie złośliwej witryny może ujawnić dane z innej witryny (CVE-2016-1858)

- WebKit : Odwiedzenie złośliwie spreparowanej witryny może spowodować wykonanie dowolnego kodu (CVE-2016-1854 - CVE-2016-1857

- WebKit Brezentowy : Odwiedzenie złośliwie spreparowanej witryny może spowodować wykonanie dowolnego kodu (CVE-2016-1859)

Przeglądając listę exploitów bezpieczeństwa, myślę, że wiem, co myślisz.

Ale poczekaj, myślałem, że produkty Apple są bezpieczne i nie muszę się martwić problemami bezpieczeństwa, złośliwym kodem i innymi problemami typowymi dla oprogramowania Microsoft.

Och, gdyby to był prawdziwy świat! Niestety, jak wszyscy wiemy, nie można napisać doskonałego kodu. A jeśli masz urządzenie tak wyrafinowane jak iPhone lub iPad, będziesz mieć wiele, wiele błędów i luk w zabezpieczeniach. Pamiętaj o tym, myśląc „Czy powinienem zaktualizować iPhone'a lub iPada do iOS 9.3.2”.

Ostrzeżenie dla właścicieli iPadów Pro (tablet 9,7 cala)

Zgłaszają to liczne publikacje informacyjneFirma Apple potwierdziła problemy ze zgodnością między iOS 9.3.2 a iPadem Pro (wersja 9,7 cala). Chociaż nie jestem w stanie znaleźć niczego drukowanego od Apple, Reuters opublikował krótką relację z tej historii w piątek 5/20.

Werdykt

zostaw komentarz