Wyciskanie soku: dlaczego nigdy nie należy korzystać z publicznych stacji ładowania

Ale pomyśl o tym przez chwilę.

To jest twój smartfon. Zawiera wszystkie Twoje zdjęcia, kontakty, wiadomości, hasła i dane osobowe. Czy naprawdę chcesz włożyć stary kabel do portu danych?

Hakerzy i eksperci infosec udowodnili, że tak jestmożliwe jest przejęcie publicznej stacji ładowania za pomocą złośliwego urządzenia. Słyszałeś o przeglądaniu kart kredytowych przy pompie gazu, prawda? To jest odpowiednik technologii mobilnej. To, co może wydawać się łagodnym, ogólnym portem USB lub kablem ładującym, może być podłączone do małego urządzenia, które instaluje złośliwe oprogramowanie w telefonie lub, co gorsza, kradnie dane z telefonu.

Czekaj, czy ludzie naprawdę włamują się do kiosków ładujących telefon?

Nie mogę powiedzieć, że natknąłem się na najnowsze wiadomościartykuł opisujący rzeczywisty przypadek tak zwanego „podbijania soków”. Ale koncepcja ta została udowodniona w ubiegłej dekadzie przez badaczy bezpieczeństwa. Niedawno demonstracja na targach DEF CON w sierpniu ubiegłego roku pokazała, że aparat telefonu może zostać przejęty przez stację ładującą USB w przebraniu („jacking wideo”). I szczerze mówiąc, podobnie jak przeglądanie kart kredytowych, większość przypadków włamań lub nieautoryzowanego dostępu do smartfona pozostaje niewykryta.

Więc tak, przeciskanie soków jest prawdziwe.

Jak wrażliwy jest mój telefon?

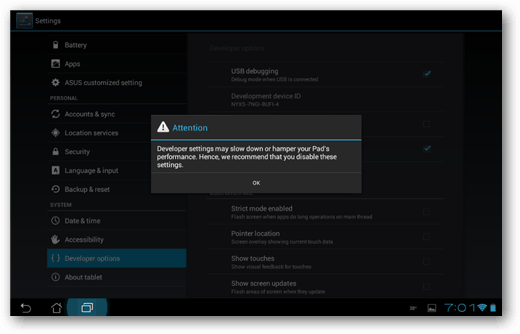

Dobrą wiadomością jest to, że twórcy telefonów komórkowychpracowali nad tym problemem, a telefony są teraz bezpieczniejsze. Jak niewątpliwie zauważyłeś, urządzenia Apple, takie jak iPhone i iPad, wyświetlają teraz okno dialogowe „Ufasz temu komputerowi” za każdym razem, gdy podłączasz telefon do nowego komputera lub urządzenia. Teoretycznie, jeśli powiesz „nie ufaj”, którekolwiek urządzenie, z którym się łączysz, nie powinno mieć dostępu do twoich danych. Telefony z Androidem mają również podobne funkcje bezpieczeństwa i uwierzytelniania.

Jeśli podłączasz do stacji ładującej, żejest naprawdę tylko do zasilania (np. po podłączeniu zasilacza do ściany), nie powinieneś być monitowany o „Ufaj temu komputerowi”. Jeśli podłączysz się do publicznej stacji ładującej i zobaczysz taki komunikat, to duża czerwona flaga. Odłącz swój telefon JAK NAJSZYBCIEJ i poinformuj osoby w pobliżu, że coś jest nie tak.

Co mogę zrobić, aby zapobiec przeciskaniu soku?

Okej, tytuł tego postu mógł być nieco ekstremalny. Istnieją sposoby publicznego bezpiecznego ładowania telefonu.

Tylko dlatego, że można przeprowadzać ataki teoretyczneprzez porwaną publiczną stację ładowania nie oznacza, że musisz zrezygnować z wygody. Oprócz zwracania uwagi na monit „Ufasz temu komputerowi” istnieje kilka innych środków bezpieczeństwa, które możesz podjąć. I jak w przypadku każdej kwestii bezpieczeństwa, zawsze najlepiej jest mieć warstwy ochrony - sprytni hakerzy mogą ominąć środki uwierzytelniania zaufanego urządzenia.

- Przynieś własną ładowarkę. Wrzuć zasilacz lub zasilacz sieciowy do torebkilub teczkę i użyj tego zamiast tego. Ponieważ jest to Twoje urządzenie, możesz być pewien, że będziesz z niego czerpał tylko energię. Ponadto można podłączyć do dowolnego gniazdka elektrycznego, co czyni go jeszcze wygodniejszym.

- Uzyskaj tylko kabel zasilający USB. Na złączu USB są pewne styki, które przesyłają moc, i pewne styki, które przesyłają dane. Na poniższym schemacie pinów piny 3 i 2 służą do przesyłania danych. Pin 1 służy do zasilania 5 V DC.

Oznacza to, że możesz kupić specjalny kabel USB, którypo prostu nie ma połączeń pinout dla pinów 3 i 2. Dlatego nie można przesyłać danych przez to. Na przykład oto kabel ładujący iPhone'a PortaPow tylko do zasilania za około 7 USD. Ta sama firma produkuje kabel micro USB tylko do ładowania, który będzie działał na telefonach Samsung, HTC i Google. Te kable będą tylko naładuj telefon i uniemożliwi to przesyłanie danych.

- Użyj prezerwatywy USB. Czekaj, co? Tak, tak naprawdę to nazywają. Firma o nazwie Syncstop tworzy urządzenie, które przechodzi między zwykłym kablem do ładowania danych a portem USB i blokuje przesyłanie danych. W porównaniu z kablem tylko zasilającym, to naprawdę o tej samej cenie. Możesz kupić oryginalną prezerwatywę USB na Amazon za około 7 USD. Syncstop sprzedaje także masowo urządzenia Syncstop w obudowach na swojej stronie internetowej. Możesz je wygrawerować laserowo dla swojej firmy lub jako technologiczny łup promocyjny.

PortaPow sprzedaje własne prezerwatywy USB za mniej więcej tę samą cenę: adapter USB PortaPow Fast Charge + Data Block z chipem SmartCharge.

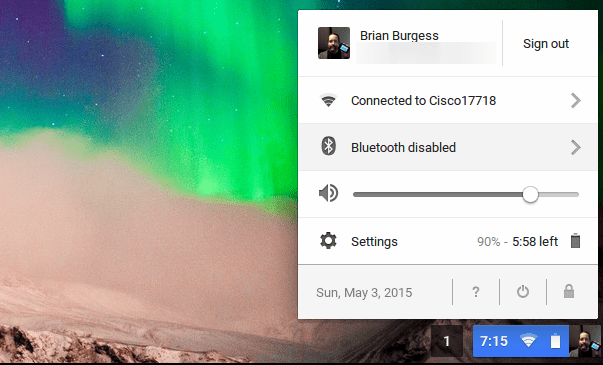

- Zdobądź przenośny power bank. Ta opcja jest nieco droższa niż wszystkiepowyższe opcje, ale o wiele wygodniejsze. Power bank to w zasadzie akumulator z wtyczką USB. W ten sposób możesz podłączyć się gdziekolwiek jesteś, nie będąc przykuty do ściany. Jeden z nich dostałem za darmo jako pięcioletni prezent rocznicowy z farmy kabin, ale możesz kupić przenośne banki energii przez Internet za około 15-30 USD (w zależności od pojemności).

Wniosek

Masz to. Wyciskanie soku jest prawdziwe. Ale jeśli będziesz ostrożny, możesz znacznie zmniejszyć swoją podatność. Co więcej, niektóre rozwiązania - takie jak kabel do szybkiego ładowania lub przenośny power bank - przydają się z powodów innych niż bezpieczeństwo urządzenia.

Czy kiedykolwiek martwiłeś się o bezpieczeństwo publicznych stacji ładowania? W komentarzach poniżej powiedz nam, co robisz, aby bezpiecznie się naładować w podróży.

Kredyt obrazujący schemat pinów USB:

Autor: Simon Eugster - Simon /?! 19:02, 7 stycznia 2008 r. (UTC) (własne malowanie / grafika) [GFDL (http://www.gnu.org/copyleft/fdl.html), CC-BY-SA-3.0 (http: // creativecommons. org / licencje / by-sa / 3.0 /) lub CC BY-SA 2.5-2.0-1.0 (http://creativecommons.org/licenses/by-sa/2.5-2.0-1.0)], za pośrednictwem Wikimedia Commons

zostaw komentarz