Tak, włamywacz może być zhakowany. Nie, nie musisz przestać go używać

Historie o hakowaniu wideomonitorów zyskują dużą popularność w lokalnych wiadomościach i są natychmiast przekazywane mi przez moich starszych krewnych. Te historie różnią się tym, że zidentyfikowane przez nich ryzyko jest realne.

Te potwierdzone przypadki są wystarczająco mrożące, abyś chciał pobiec na górę i odłączyć monitor dziecka w pokoju dziecka. Prawie zrobiłem.

Ale po zapoznaniu się ze środkami bezpieczeństwa, które już wprowadziłem, zdecydowałem, że nadal mogę korzystać z nianie. Ryzyko jest realne, ale można je kontrolować.

Nie zrozum mnie źle. Nie jestem odporny na małą paranoję. Na przykład mam na laptopie naklejkę przykrywającą kamerę internetową. (Poważnie, kiedy domyślnie zakładają na nie małe plastikowe okiennice?). Ale moje stanowisko w sprawie monitorów dziecięcych jest następujące:

Kiedy zrozumiesz, jak hakerzy dostają się do dzieckamonitory i kamery internetowe, możesz podjąć bardziej świadomą decyzję, czy zagrożenia bezpieczeństwa są warte wygody. Zanim zaczniesz ostrzegać wszystkich swoich znajomych i dzieci, aby przestały używać nianie, przeczytaj ten post. Lub jeszcze lepiej, przekaż im tę zamiast sensacyjnej historii z lokalnego kanału informacyjnego.

Mam problem z wieloma sposobami mediówobejmuje te historie. Są bardziej przynętami na kliknięcie niż przestrogami, a ich porady są w najlepszym razie pobieżne. Celem tego postu nie jest szokowanie i straszenie, ale informowanie i przygotowanie.

Jak hakerzy uzyskują dostęp do niania elektronicznego: głupi vs.

Wektor ataku dla starszych walkieelektroniczne nianie talkie / domofony (których nadal używam) jest dość proste. Głupie monitory to radiowe odpowiedniki dwóch puszek na sznurku. Wystarczy, że ktoś znajdzie sznurek, a następnie umieści puszkę na środku. Oznacza to, że przejmij kontrolę nad częstotliwością i zacznij grać na niej death metal czy coś. Istnieją jednak dwa duże czynniki ograniczające hack głupiego monitora. Pierwszy to sprzęt. W tej chwili każde dziecko w wieku powyżej 5 lat ma urządzenie, które może korzystać z protokołu internetowego (z czego korzystają inteligentne elektroniczne nianie). Ale aby przejąć głupią częstotliwość monitorowania dziecka, musisz być nieco przydatny z niektórymi gadżetami kupionymi w RadioShack. Drugi czynnik to zakres. Aby działało, musisz być fizycznie blisko niani elektronicznej. Na przykład, jeśli stoję na podjeździe z odbiornikiem mojej niani, jestem zbyt daleko, aby sygnał zadziałał.

Więc jeśli ktoś zacznie porywać twoje „głupie” dzieckomonitoruj, wybiegnij na podwórze i znajdź małego punk z walkie talkie, który to robi i powiedz mu, że wiesz, gdzie on mieszka, a ty dzwonisz do jego rodziców.

To wszystkie stare wiadomości.

To podłączone do Internetu monitory wideo ikamery dla dzieci, które ostatnio robią wszystkie nagłówki. Są to tak zwane kamery z protokołem internetowym (IP), ponieważ używają Internetu i sieci lokalnej do komunikowania się ze smartfonem. Wektor ataku na te „inteligentne” elektroniczne nianie jest znacznie szerszy. Teraz nie tylko psikają ci starsi bracia i dzieci z sąsiedztwa. Jeśli głupia niania ma dwie puszki i sznurek, inteligentna kamera dla dziecka to puszka, a sznurek to sieć WWW. Elektroniczne nianie są potencjalnie narażone na działanie całej gamy trolli, creepów i przestępców na całym świecie. Wszyscy wiemy, że ci ludzie mogą być absolutnie naganni.

Problemy z bezpieczeństwem elektronicznej niania

Za każdym razem, gdy zaczynam rozmawiać o bezpieczeństwie ze Stevem, zaczyna on podszywać się pod Shreka.

„Ogry Środki bezpieczeństwa są jak cebula. ”

Chodzi o warstwy.

Jeśli chodzi o nianie z obsługą IP,posiadanie tylko jednej śmierdzącej warstwy niepewności może zaprosić wszystkich hakerów. Następnie kamera internetowa może skończyć na podejrzanym forum z linkami do setek niepewnych kamer internetowych na całym świecie. Oni istnieją. Nie szukaj ich, jeśli cenisz swoją duszę.

Na bardzo wysokim poziomie, oto warstwy, którezastosuj do monitora wideo dla dziecka. Wynika to z faktu, że wideo-niania działa po podłączeniu do domowego routera bezprzewodowego, który, jak zakładam, jest podłączony do Internetu.

- Normalny dostęp do Internetu do routera (chroniony zaporą ogniową)

- Dostęp do elektronicznej nianie (chroniony hasłem lub jeszcze lepiej, wyłączony)

- Zdalny dostęp do niania (chroniony hasłem lub jeszcze lepiej, wyłączony)

- Zdalny dostęp administratora do routera (chroniony hasłem lub jeszcze lepiej, wyłączony)

- Dostęp do elektronicznej niani (chroniony hasłem)

- Lokalny dostęp użytkownika / administratora do routera (chroniony hasłem)

- Przewodowy (chroniony hasłem)

- Bezprzewodowy (chroniony hasłem)

- Dostęp do elektronicznej niani (chroniony hasłem)

Jak widać, we wszystkich przypadkach atakujący dostajedostęp do niani, najpierw uzyskując dostęp do routera. Tak więc pierwszą i oczywistą warstwą ochrony jest zabezpieczenie routera bezprzewodowego. Potem możesz zrobić więcej. Ale zanim przejdziemy do tego, pozwól, że wyjaśnię ci, jak hakerzy mogą się dostać.

Jeśli nie przejmujesz się tym wszystkim, przejdź do Listy kontrolnej zabezpieczeń Video Baby Monitor.

Naruszenie bezpieczeństwa routera

Gdy atakujący uzyska dostęp administracyjny dorouter, to prawie koniec gry na każdym podłączonym do niego urządzeniu. Niania może być najmniejszym z twoich problemów. Ale aby pozostać na ten temat, większość nianie jest skonfigurowanych poprzez dostęp do ich administracyjnej „kulisy” za pośrednictwem routera. Jeśli haker uzyska dostęp do routera, może następnie zacząć małpować z ustawieniami zabezpieczeń Twojego niani elektronicznej.

Oto jak mogą się dostać:

Atak za pośrednictwem nieautoryzowanego dostęp do Internetu do routera jest najmniej prawdopodobne. Wszystkie routery używają translacji adresów sieciowych (NAT) w celu odfiltrowania nieautoryzowanego ruchu przychodzącego. Jedynym wyjątkiem jest sytuacja, gdy celowo wszedłeś i włączyłeś przekierowanie portów lub utworzyłeś strefę zdemilitaryzowaną. Zwykle robisz to tylko w przypadku programów takich jak klienci BitTorrent lub gry wideo o wysokiej przepustowości. Jeśli nie wiesz, co to jest, zapytaj nastolatka, czy zrobił to na twoim routerze. Jeśli nie, prawdopodobnie wszystko jest w porządku. Możesz jednak sprawdzić strony ustawień routera, aby się upewnić.

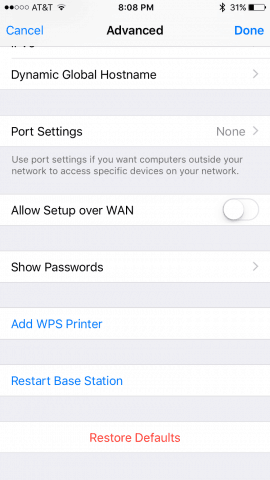

Atak przez zdalny dostęp do routera jest podobny. W ten sam sposób, w jaki możesz skonfigurować dostęp do elektronicznej niani, aby uzyskać legalny dostęp przez Internet, możesz mieć dostęp do strony administracyjnej routera za pośrednictwem sieci rozległej lub Internetu. Zamiast tego uzyskuje się dostęp do strony konfiguracji routera, łącząc się z nią bezpośrednio za pomocą połączenia przewodowego lub bezprzewodowego. O ile nie jesteś administratorem IT dla firmy, praktycznie nie ma powodu, aby to robić - to po prostu zwiększa podatność na zagrożenia. Śmiało i wyłącz tę funkcję na stronie ustawień routera. Jeśli nigdy nie pamiętasz, aby ją włączyć, prawdopodobnie jest już wyłączona. Zwykle nazywa się to „zdalną konfiguracją” lub „Zezwól na konfigurację przez sieć WAN”.

Atak przez lokalny dostęp do routera jest taki sam jak zdalny dostęp do routera,z wyjątkiem tego, że haker będzie musiał znajdować się w zasięgu Wi-Fi lub być w stanie podłączyć bezpośrednio do routera. Jest to rzadkie, ale nie wykluczaj - pomyśl o otwartych domach, imprezach, opiekunach itp. Jeśli masz otwartą sieć bezprzewodową, co oznacza, że każdy może połączyć się bez hasła (dlaczego? Dlaczego? Dlaczego?), A następnie sąsiad może wejść tak, jak im się podoba. Nawet jeśli masz włączone hasła bezprzewodowe, ktoś może podłączyć się do routera za pośrednictwem połączenia Ethernet, złamać hasło administratora routera (lub użyć domyślnych ustawień fabrycznych, jeśli go nie zmieniłeś), a następnie udać się do miasta.

Narażając bezpieczeństwo Twojego niania

Załóżmy teraz, że haker ma dostęp doroutera, a tym samym konfiguracja niania. Podobnie jak router ma domyślne ustawienia, które chronią go przed nieautoryzowanym ruchem, niania zwykle będzie miała te zabezpieczenia natychmiast po wyjęciu z pudełka. Ale wiele nianie ma również ustawienia UPnP i przekierowania portów, które można włączyć, aby kamera była mniej bezpieczna.

Ponadto, jeśli nie ustawiłeś hasła dla swojego dzieckamonitorować lub zmienić fabryczne hasło, ktoś może łatwo uzyskać dostęp do kamery teraz, gdy ma dostęp do routera. Mogą nadal używać znanego domyślnego hasła fabrycznego lub założyć konto backdoor.

Do tej pory mieliśmy do czynienia z nieautoryzowanym dostępem do routera przez Internet. Wiele z tych inteligentnych monitorów dziecięcych pozwala ci to legalnie uzyskaj dostęp do niani elektronicznej przez Internet. To znaczy, powiedz, że jesteś w pracy, na randce lubcoś, a chcesz spojrzeć na swojego małego śpiącego anioła z telefonu. Jest to funkcja, którą można włączyć w ustawieniach oprogramowania kamery wideo dla dziecka. Ale nie sądzę, że powinieneś. Wpływ na przepustowość i bezpieczeństwowłączenie tej funkcji jest zbyt wspaniałe, jeśli nie wiesz, co robisz. Więc po prostu oszczędzaj sobie ryzyka i nie używaj niani wideo jako kamery dla niani. Po prostu napisz do opiekunki i zapytaj, jak się sprawy mają, dobrze?

Problem z włączeniem dostępu do Internetu do twojegoelektroniczna niania znacznie upraszcza pracę hakera. Zamiast przenikać do routera, a następnie uzyskiwać dostęp administracyjny do routera, a następnie dostęp administracyjny do niania, muszą jedynie złamać hasło ustawione dla zdalnego dostępu do niania. To trochę tak, jakby zostawić klucz pod wycieraczką przy drzwiach wejściowych. Jeśli dostęp jest łatwy i wygodny, dostęp dla hakerów jest łatwy i wygodny.

Zabezpieczenia Video Baby Monitor Brak problemów

Wszystko to powinno dać ci dobry pomysłhakerzy mogą dostać się do niania. To bardzo proste rzeczy związane z bezpieczeństwem domowej sieci bezprzewodowej. W nianie nie ma nic niebezpiecznego, co nie dotyczy również wszystkich urządzeń w sieci domowej. Różnica polega na tym, że pokusa złośliwego psikusa jest znacznie większa, a współczynnik pełzania jest wyjątkowo wysoki. Jeśli po prostu traktujesz nianię z taką samą czujnością jak telefon, laptop i tablet, powinieneś być w porządku.

Po prostu posiadanie w domu wideo elektronicznej nianienie od razu otwiera okno na świat. Ponadto nie musisz się martwić, że ktoś przechwyci cyfrowy sygnał wideo przez sieć bezprzewodową. Cyfrowe nianie elektroniczne wykorzystują zaszyfrowane sygnały. Byłoby to zbyt trudne dla kogoś, aby je złamać i musieliby znajdować się w zasięgu sygnału.

Lista kontrolna bezpieczeństwa monitora wideo

Niezależnie od tego, czy czytasz wszystko nieznacznietechniczne mumbo jumbo Właśnie napisałem, jest kilka prostych kroków, które możesz zrobić, aby zabezpieczyć swoją elektroniczną nianie. Zrób je pojedynczo, a jeśli potrzebujesz pomocy z konkretnym modelem niani lub modelu routera, sprawdź dokumentację producenta lub zostaw komentarz. Jeśli zostawiasz komentarz, upewnij się, że otrzymałeś odpowiedź na pytanie przed podłączeniem urządzenia.

- Zabezpiecz router bezprzewodowy. Mógłbym napisać o tym cały post. Ale na szczęście Andre już to zrobił, więc nie muszę: Zabezpiecz routera Wi-Fi teraz, korzystając z tych wskazówek dotyczących bezpieczeństwa. Wzdłuż tych linii:

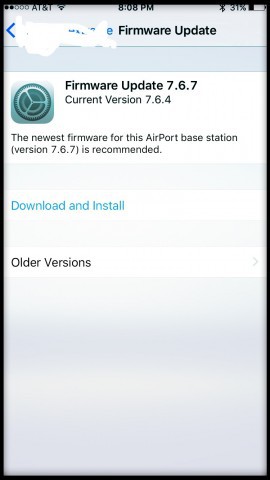

- Zaktualizuj oprogramowanie wewnętrzne routera.

- Wyłącz zdalny dostęp do routera. Nie należy go konfigurować z dowolnego miejsca poza domem, podłączonego do sieci bezprzewodowej lub przewodowej.

- Ustaw hasło do niani, jeśli jeszcze tego nie zrobiłeś (dlaczego? Dlaczego? Dlaczego?). Upewnij się również, że masz silne hasło

- Zmień lub usuń domyślny login. Niektóre kamery i routery mają domyślne dane logowania, coś głupiego jak „root” jako użytkownik i „hasło” do hasła. Nawet jeśli skonfigurowałeś swoje dane logowania, upewnij się, że stare domyślne dane logowania zostały usunięte lub zmienione.

- Zaktualizuj oprogramowanie wewnętrzne aparatu. Kroki tego są różne dla każdego producenta. Wyślij mi wiadomość, jeśli potrzebujesz pomocy.

- Wyłącz DDNS w kamerze, jeśli go ma.

- Wyłącz przekierowanie portów lub UPnP w kamerze, jeśli go ma.

- Wyłącz zdalny dostęp do kamery dla dziecka. Jest to wygodne, ale niepotrzebne. A jeśli nie masz nieograniczonego abonamentu danych, również będzie on drogi. Wysyłanie kanałów wideo przez Internet do telefonu pochłania dużo danych. Jeśli jesteś nieugięty w używaniu zdalnego dostępu do kamery, upewnij się, że wykonujesz również następujące czynności:

- Zmień port używany do uzyskania dostępu do kamery. Domyślnie jest to 80 i właśnie to hakerzy sprawdzą w pierwszej kolejności. Zmień to na coś powyżej 8100, jeśli możesz.

- Okresowo sprawdzaj dzienniki pod kątem nieautoryzowanego dostępudostęp. Kiedy patrzysz na swój dziennik, szukaj niezwykłych rzeczy, takich jak adresy IP, których nie rozpoznajesz, lub dziwne czasy dostępu (na przykład 13 po południu, gdy nie było cię nawet w domu).

Jeśli odniesiesz się do wszystkich powyższych elementów, powinieneś chronić wszystkie typowe wektory ataku, najlepiej jak potrafisz.

Czy coś przegapiłem? Daj mi - i innym czytelnikom groovyPost - znać w sekcji komentarzy.

zostaw komentarz