Dell sender bærbare datamaskiner med farlig rotsertifikat. Slik tester du PC-en din (oppdatert)

Oppdatering 24.11.1015: Dell svarer på sikkerhetsbekymringene:

Dell har offisielt svart på eDellRootutgave på Support-bloggen. Den ga ut en manual: eDellRoot Certificate Removal Instructions, så vel som et lite verktøy (direkte lenke) som vil fjerne det automatisk for deg.

Du kan teste om du har eDellRootSertifikat ved å klikke på denne lenken (som vi forklarer nedenfor). Hvis du har det, foreslår vi at du leser Dells blogginnlegg, laster ned PDF-filen og følger instruksjonene for å bli kvitt den.

Det er også verdt å merke seg at i dag oppdaget videt er ikke bare et problem med bærbare datamaskiner (som vi opprinnelig rapporterte. Faktisk er dette et problem med alle formfaktorer for Dell-PCer. Hvis du har en Dell-PC, bør du sjekke om eDellRoot er på systemet ditt. For hele historien kan du lese vår rapporter nedenfor.

eDellRoot Certificate Security Risk

I det som viser seg å være en annen déjà vu,Dell Inc, ble det oppdaget i løpet av helgen, har (siden august) sluppet et rootkit-sertifikat kalt eDellRoot for å hjelpe med det selskapet hevder å ha lettere tilgang til supporttjenester for sine kunder. En melding fra en Reddit-plakat som går under navnet rotorcowboy, la ut detaljer på det populære sosiale mediasiden om oppdagelsen.

Jeg fikk en skinnende ny XPS 15 bærbar PC fra Dell, ogmens jeg prøvde å feilsøke et problem, oppdaget jeg at det kom forhåndslastet med en selvsignert rot CA (Certificate Authority) med navnet eDellRoot. Med den fulgte den private nøkkelen, merket som ikke-eksporterbar. Imidlertid er det fremdeles mulig å skaffe en rå kopi av den private nøkkelen ved å bruke flere tilgjengelige verktøy (jeg brukte NCC Groups Jailbreak-verktøy). Etter å ha diskutert dette kort med noen andre som også hadde oppdaget dette, bestemte vi oss for at de sender hver bærbare datamaskin de distribuerer med nøyaktig samme rotsertifikat og private nøkkel, veldig lik det Superfish gjorde på Lenovo-datamaskiner. For de som ikke er kjent, er dette et stort sikkerhetsproblem som truer alle nyere Dell-kunder. Kilde

Bare en oppfriskning, Lenovo fikk enormttilbakeslag da det ble oppdaget at selskapet hadde lastet inn et lignende rootkit-sertifikat kalt superfish på utvalgte Lenovo-enheter. Selskapet fikk så mye dårlig press for handlingen at noen har sagt at hendelsen sannsynligvis sverte selskapets mangeårige rykte som et populært merke blant forbrukere og bedrifter. Med Lenovo som et kinesisk-eid selskap og de nylige iskalde politiske forbindelsene med Kina og USA, har selskapet prøvd å gjenoppbygge tilliten til forbrukerne siden den gang. Hendelsen var så ille at Microsoft måtte hjelpe til med oppryddingen ved å utstede en definisjonsoppdatering for Windows Defender som hjalp til med å fjerne sertifikatet.

Så langt har brukere funnet det sårbare sertifikatet på Dell Inspiron 5000, XPS 15 og XPS 13. Siden dette er en ny utvikling, kan det også være på andre Dell-PCer på markedet.

Hendelsen ble antatt å ha vært en ordentligadvarsel for andre leverandører, men åpenbart synes Dell, en av de tre viktigste PC-produsentene, å ha falt gjennom sprekkene. Selskapet prøver å snu ting allerede ved å utstede følgende uttalelse til media:

Kundesikkerhet og personvern er et viktig temaog prioritet for Dell. Den nylige situasjonen som ble reist, er relatert til et on-the-box supportsertifikat som skal gi en bedre, raskere og enklere kundesupportopplevelse.

Dessverre introduserte sertifikatet enutilsiktet sikkerhetsproblem. For å løse dette gir vi våre kunder instruksjoner om å fjerne sertifikatet permanent fra systemene deres via direkte e-post, på vårt supportside og teknisk support.

Vi fjerner også sertifikatet fra alleDell-systemer går fremover. Merk at kommersielle kunder som avbilder sine egne systemer ikke vil bli berørt av dette problemet. Dell forhåndsinstallerer ikke adware eller skadelig programvare. Sertifikatet vil ikke installeres på nytt når det er fjernet riktig ved hjelp av den anbefalte Dell-prosessen.

En Dell-representant uttalte også til The Verge og sa: "Vi har et team som undersøker den nåværende situasjonen, og vil oppdatere deg så snart vi har mer informasjon."

Fordi det ikke er noen detaljer om hvilke systemer som kan bli berørt, må kundene være avhengige av Dell for å få hjelp.

Er din Dell-PC i fare? Slik tester du det

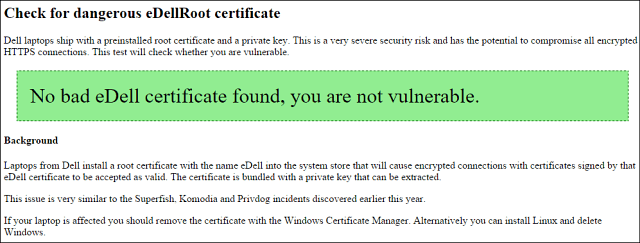

Hvis du vil vite om systemet ditt kan bli berørt, kan du sjekke dette nettstedet opprettet av sikkerhetsjournalisten Hanno Böck for å teste systemet for dets tilstedeværelse.

Forskning så langt har gitt bevis på konseptscenarier der eDellRoot kan manipuleres og brukes til gyldige sertifikater som kan utløse angrep.

Legg igjen en kommentar