Pikšķerētājs nolaupīja Gmail divu faktoru autentifikāciju - lūk, kā viņš to izdarīja

Divpakāpju verifikācija padara jūsu Google kontu eksponenciāli drošāku. Bet jūs joprojām neesat neuzvarams hakeriem.

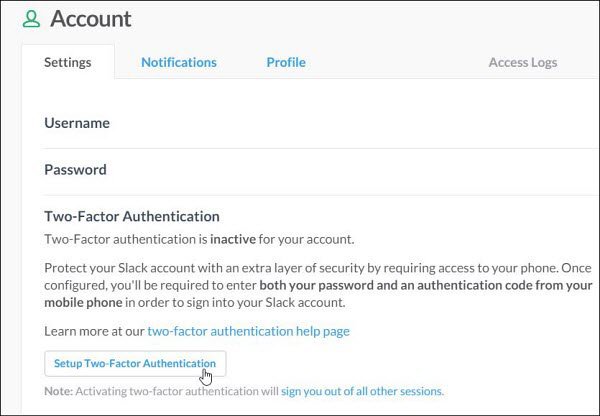

Šeit, vietnē groovyPost, mēs pastāvīgi virzāmiesDivpakāpju autentifikācija kā veids, kā nodrošināt tiešsaistes kontu drošību. Es jau labu laiku izmantoju 2 faktoru Gmail autentifikāciju, un jāsaka, ka tas man liek justies ļoti droši. Tiem, kas to neizmanto, divpakāpju autentifikācija nozīmē, ka, lai pieteiktos, ir jāizmanto parole un viens cits unikāls kods (parasti tiek nosūtīts pa īsziņu, tālruņa zvanu vai izmantojot tādu lietotni kā Google Authenticator). Tiesa, tas sagādā nedaudz sāpju, bet man šķiet, ka tas ir tā vērts. Es faktiski esmu redzējis gadījumus, kad tas ir sašutis ar uzlaušanas mēģinājumu (tas ir, man telefonā bija divfaktoru teksti, kad nemēģināju pieteikties, kas nozīmē, ka kāds ir pareizi ievadījis manu paroli).

Tātad, otro nedēļu tas mani šokēja, kad dzirdējupodcast Atbildēt visiem, ka hakeris ir veiksmīgi izvilcis kādu, izmantojot divpakāpju Gmail verifikāciju. Tas bija epizodē Kāda veida idiots saņem pikšķerēšanu? Tā ir lieliska epizode, tāpēc es jūs par to nesabojāšu, sakot, kurš bija “idiots”, bet es jums pastāstīšu dažus trikus, ko viņi izmantoja.

Hakerim bija atļauja no šovaražotāji, lai mēģinātu uzlauzt darbiniekus. Bet viņiem nebija iekšējas piekļuves saviem serveriem. Bet pirmais solis viņu mērķu sasniegšanai bija darba kolēģa e-pasta adreses viltošana. Skatiet, persona, kuras e-pastu viņi viltoja:

phia@gimletmedia.com

Pikšķerētāja izmantotā e-pasta adrese bija šāda:

phia@gimletrnedia.com

Vai varat pateikt atšķirību? Atkarībā no fonta, iespējams, nemanījāt, ka vārds “media” domēna nosaukumā faktiski ir uzrakstīts r-n-e-d-i-a. R un n sasmalcinātie izskatās kā m. Domēns bija likumīgs, tāpēc mēstuļa filtru tas nebūtu izvēlējies.

2. Pārliecinoši pielikumi un pamatteksts

Pikšķerēšanas e-pasta sarežģītākā daļa bija tātas izklausījās ārkārtīgi likumīgi. Lielāko daļu laika jūs varat pamanīt ēnainu e-pastu no jūdzes tālu ar tā dīvainajām rakstzīmēm un salauztajām angļu valodām. Bet šis pikšķerētājs izlikās, ka ir producents, kurš nosūta audio materiālu komandai rediģēšanai un apstiprināšanai. Kopā ar pārliecinošo domēna vārdu tas šķita ļoti ticams.

3. Viltus divpakāpju Gmail pieteikšanās lapa

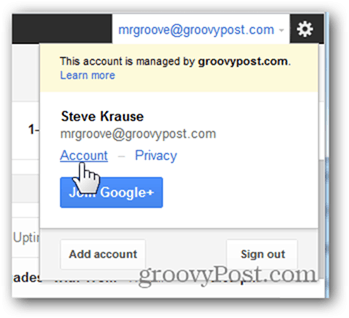

Tas bija grūts. Tātad, viens no nosūtītajiem pielikumiem bija PDF fails pakalpojumā Google dokumenti. Vai arī tā likās. Kad upuris noklikšķināja uz aresta, tas pamudināja viņu pieteikties pakalpojumā Google dokumenti, kā tas jums dažkārt jādara, pat ja esat jau pieteicies Gmail (vai šķiet, ka tā).

Un šeit ir gudrā daļa.

Pikšķerētājs izveidoja viltus pieteikšanās lapu, kurā nosūtīja īsts Divfaktoru autentifikācijas pieprasījums Google reālajamserverī, kaut arī pieteikšanās lapa bija pilnīgi viltota. Tātad, upuris saņēma īsziņu tāpat kā parasti, un pēc tam, kad tas tika uzaicināts, ievietojiet to viltus pieteikšanās lapā. Pēc tam pikšķerētājs izmantoja šo informāciju, lai piekļūtu viņu Gmail kontam.

Pikšķināts.

Tātad, vai tas nozīmē, ka ir bojāta 2 faktoru autentifikācija?

Es nesaku, ka divpakāpju autentifikācija to nedaradarīt savu darbu. Es joprojām jūtos drošāks un drošāks, ja ir iespējots 2-koeficients, un es to turpināšu saglabāt. Bet, dzirdot šo epizodi, es sapratu, ka joprojām esmu neaizsargāts. Tāpēc apsveriet šo piesardzības stāstu. Neuzliecieties par pārlieku pārliecību un apslāpējiet drošības pasākumus, lai pasargātu sevi no neiedomājama.

Ak, starp citu, ģeniālais hakeris no stāsta ir: @DanielBoteanu

Vai jūs izmantojat divpakāpju autentifikāciju? Kādus citus drošības pasākumus jūs izmantojat?

Atstājiet savu komentāru