Timthumb 취약점으로 인해 Google이 차단 한 많은 WordPress 사이트 렌더링

문제가 있는지 확인하는 방법

Chrome에서 사이트를 방문하는 동안 위와 유사한 경고를 보는 것 외에 WordPress 설치가 감염되었는지 확인하는 두 가지 쉬운 방법이 있습니다.

첫 번째는 Sucuri가 설계 한 외부 워드 프레스 스캐너입니다 : http://sitecheck.sucuri.net/scanner/

두 번째는 서버 측 스크립트입니다.사이트에 업로드 한 다음 웹 브라우저에서로드하십시오. http://sucuri.net/tools/sucuri_wp_check.txt에서 다운로드 할 수 있으며 다운로드 후 아래의 Sucuri 지침에 따라 이름을 변경해야합니다.

- 위의 링크를 마우스 오른쪽 버튼으로 클릭하여 링크를 다른 컴퓨터에 저장하여 로컬 컴퓨터에 스크립트를 저장하십시오.

- sFTP 또는 FTP를 통해 사이트에 로그인하십시오 (sFTP / SSH 권장)

- 스크립트를 루트 WordPress 디렉토리에 업로드

- sucuri_wp_check.txt를 sucuri_wp_check.php로 이름을 바꿉니다.

- 선택한 브라우저를 통해 스크립트를 실행하십시오 – yourdomain.com/sucuri_wp_check.php – 도메인의 URL 경로를 변경하고 파일을 업로드 한 위치를 확인하십시오

- 결과 확인

스캐너가 감염된 것을 잡아 당기면감염된 파일을 즉시 제거하고 싶습니다. 그러나 스캐너에 "모두 클리어"가 표시 되더라도 실제 timthumb 설치에 여전히 문제가있을 수 있습니다.

어떻게 고치나요?

먼저, 아직 수행하지 않은 경우 – WordPress 디렉토리 및 MySQL 데이터베이스의 사본을 백업하고 다운로드하십시오. MySQL 데이터베이스 백업에 대한 지침은 워드 프레스 코덱스. 백업에 정크가 포함되어있을 수 있지만 처음부터 다시 시작하는 것보다 낫습니다.

다음으로 http://timthumb.googlecode.com/svn/trunk/timthumb.php에서 최신 버전의 timthumb을 가져옵니다.

이제 새로운 timbthumb .php를 확보하고 외부 사이트가 실행 스크립트를 활성화 할 수 없도록해야합니다. 이렇게하려면 다음 단계를 수행하십시오.

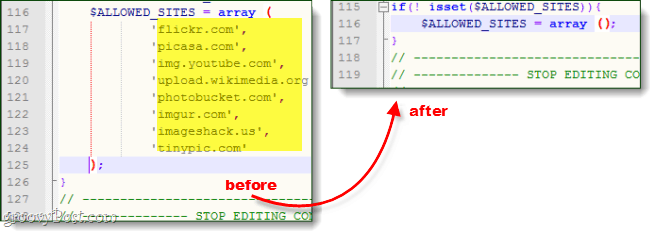

- 메모장 ++와 같은 텍스트 편집기를 사용하고 timbthumb.php의 27 행으로 가십시오 – 읽어야합니다 $ allowedSites = 배열 (

- “imgur.com”및“tinypic.com”과 같이 나열된 모든 사이트를 제거하십시오.

- 모든 것을 제거한 후 괄호를 비우고 다음과 같이 닫아야합니다. $ allowedSites = 배열();

- 변경 사항을 저장하다.

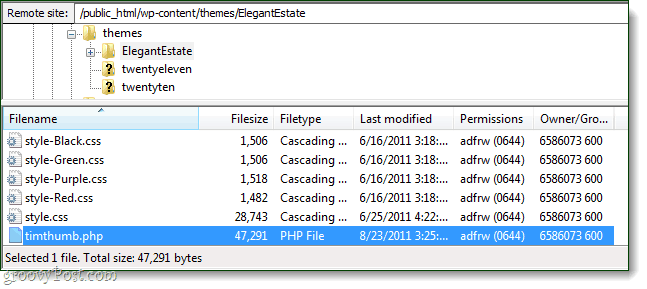

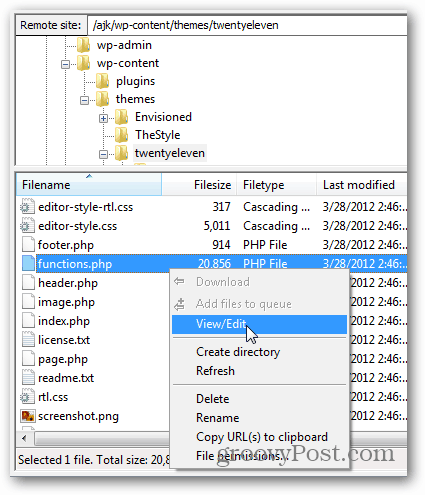

이제 새 timbthumb 스크립트가 안전하므로 FTP 또는 SSH를 통해 웹 사이트 서버에 연결해야합니다. timbthumb을 사용하는 대부분의 WordPress 사용자 정의 테마에서 wp-contentthemes [themename] 폴더. 오래된 팀 버브를 삭제하십시오.PHP로 바꾸고 새로운 것으로 교체하십시오. 서버에 둘 이상의 timbthumb 사본이있는 경우 모든 사본을 교체해야합니다. 때로는 호출되기도합니다. thumb.php.

웹에서 timbthumb을 업데이트하면서버로 검색하고 위 스캐너에서 감지 한 파일을 지 웁니다. 약간 늦게 업그레이드 중이고 이미 감염된 것으로 생각되면 즉시 웹 호스트에 연락하여 웹 서버의 전체 AV 스캔을 수행하도록 요청해야합니다. 바라건대 나중에 수정하는 데 도움이 될 수 있습니다. 그렇지 않으면 백업으로 되돌려 야 할 수도 있습니다.

![워드 프레스 로그인 페이지 사용자 정의 [빠른 팁]](/images/geek-stuff/customize-wordpress-login-page-quick-tip.png)

코멘트를 남겨주세요