Apple iOS 10.3 - Frissítsen és mit tartalmaz?

Az Apple kiadta a legújabb, és mi valószínűa mobil operációs rendszer, az iOS 10.3 utolsó karbantartási frissítése. A kiadás egy nagyszabású változat, amely egy vadonatúj fájlrendszert is tartalmaz. Csak emiatt javasoljuk a biztonsági mentést a telepítés előtt. Az új fájlrendszer-fejlesztésen túl - amely minden adatát áthelyezi a régi HFS + -ről az APFS-re (olvassa el az előző bejegyzésünket, ha kíváncsi vagy az „Mi az APFS?”) -, az iOS 10.3 az Apple képzeletbeli vezeték nélküli fülhallgatóinak jobb támogatását is tartalmazza, így megkönnyítik az új szolgáltatás használatának megtalálását Keresse meg az AirPod-ot funkció. A frissítés a színfalak mögött bekövetkező változások nagy gyűjteményét tartalmazza, amelyek elsősorban az alkalmazás készítőit érintik. Az App Store például most először engedi a fejlesztőknek válaszolni az ügyfelek véleményeire. A krikett rajongók várják a Siri használatát az Indiai Premier Liga és a Nemzetközi Krikett Tanács sportértékeinek és statisztikáinak ellenőrzésére.

Az iOS 10 utoljára frissített verziója a 10.2.1 frissítés 2017. januárban; előzte meg a 2016. december 10.2-ig és a 2016. október 10.1-ig. Az operációs rendszer prominens részeit módosították a 10.3 kiadásban, például az Apple ID profil beállításait, amelyek most részletesebb felsorolást tartalmaznak az iCloud tárolására. Az új verzió a felhasználókat is értesíti elavult alkalmazásokról, amelyek már nem kompatibilisek az operációs rendszerrel. Az intelligens otthonok is szeretik a fénykapcsolók programozását. Ezen felül vannak olyan kiegészítések a Sirikitnél, mint például a számlafizetés, az állapot és a jövőbeni menetrend ütemezése.

Frissítenie kell iPadjét vagy iPhone-ját iOS 10.3-ra?

Most arra a részre, amelyre mindannyian várt: Fel kellene frissítenie? Igen, ez egy karbantartási frissítés, és mindannyian tudjuk, mennyire fontosak ezek, különösen a biztonság szempontjából.

De….

Az iOS-felhasználóknak egy kicsit kell megközelíteni eztkis óvatossággal olyan alapvető változások miatt, mint például a fájlrendszer frissítése. Az eszköz APFS-re történő átváltásához az iOS-eszköznek alapvetően meg kell törölnie magát, és újra kell formáznia. Mindez a színfalak mögött fog történni, de ezzel a frissítéssel nagyobb az adatvesztés kockázata.

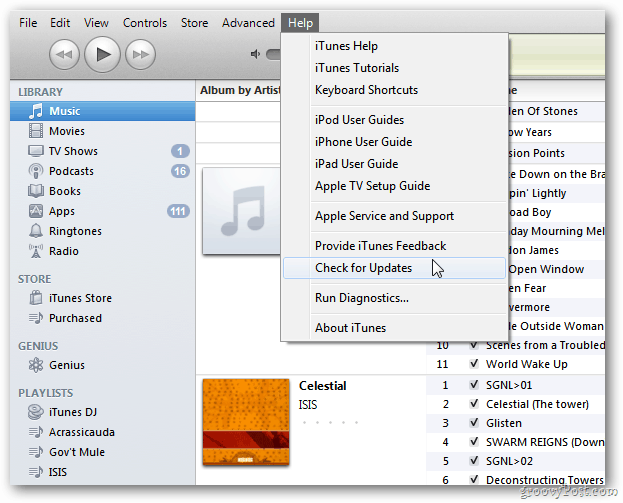

Az iOS 10.3 frissítése meglehetősen izmos, kb. 611 súlyt jelent MB. A felhasználók letölthetik a legújabb iOS-frissítést a Beállítások> Általános> Szoftverfrissítés indításával. 15 percbe telt az iOS 10.3 letöltése és telepítése iPhone 6s-ra. Bár ez egy ajánlott frissítés, mindenképpen készítsen biztonsági másolatot.

Mint mindig, nem árt egy kicsit várni a látásrahogy a nagy Apple ökoszisztéma mennyire képes kezelni a legújabb kiadást. Az Apple belső fejlesztési folyamata manapság a termékcsoportok között van. Az Apple frissítéseket is kiadott a vállalat más platformjaihoz, például a macOS-hoz, a watchOS-hoz, a tvOS-hoz és a CarPlay-hez. Tehát ne felejtse el ezeket is megkapni az optimális élmény érdekében, ha komoly beruházásokat hajt végre az Apple ökoszisztémájában. Addig is itt van a hibajavítások és a biztonsági frissítések szokásos mosodai listája:

Az iOS 10.3 új funkciókat mutat be, beleértve az AirPod-ok megkeresésének lehetőségét a Find my iPhone használatával, valamint a Siri fizetéssel, utazásfoglalással és autógyártó alkalmazásokkal történő további használatának lehetőségeit.

Találd meg az iPhone-omat

Megtekintheti az AirPod-k jelenlegi vagy utolsó ismert helyét

Játsszon hangot az egyik vagy mindkét AirPod-on, hogy könnyebben megtalálja őket

Siri

Támogatás a számlák fizetéséhez és állapotának ellenőrzéséhez fizetési alkalmazásokkal

Támogatás az ütemezéshez menetfoglalási alkalmazásokkal

Támogatás az autó üzemanyagszintjének, a zár állapotának ellenőrzéséhez, a lámpák bekapcsolásához és a kürt aktiválásához az autógyártó alkalmazásokkal

Krikett sporteredmények és statisztikák az indiai Premier Ligában és a Nemzetközi Kriketttanácsban

CarPlay

Parancsikonok az állapotsorban az utoljára használt alkalmazások könnyű eléréséhez

Az Apple Music Now Playing képernyő hozzáférést biztosít az Up Next-hez és az éppen lejátszott dal albumához

Napi kurált lejátszási listák és új zenei kategóriák az Apple Music-ban

Egyéb fejlesztések és javítások

Béreljen egyszer, és nézze meg iTunes filmjeit az összes eszközén

Új beállítások egységes nézet az Apple ID-fiókadatokhoz, a beállításokhoz és az eszközökhöz

Óránkénti időjárás a Térképen a 3D Touch használatával a megjelenített aktuális hőmérsékleten

Támogatás a „parkoló autó” keresésére a Maps alkalmazásban

A Naptár lehetőséget ad arra, hogy törölje a nem kívánt meghívókat és jelentse őket szemétként

Otthoni alkalmazás támogatása a jelenetek elindításához a kapcsolókkal és gombokkal ellátott kiegészítők használatával

Otthoni alkalmazás támogatása a kiegészítő akkumulátor töltöttségi állapotához

A podcastok támogatják a 3D Touch és a Today widgetet a nemrégiben frissített műsorok eléréséhez

A podcast-műsorok vagy epizódok teljes lejátszási támogatással megoszthatók az Messages szolgáltatásban

Kijavít egy problémát, amely megakadályozhatja, hogy a Térkép a Hely és adatvédelem visszaállítása után jelenítse meg az Ön tartózkodási helyét

A VoiceOver stabilitási fejlesztései a Telefonhoz, a Safarihoz és a Mailhez

A biztonsági javítások és javítások listája hosszabb és kevésbé érdekes. Itt vannak:

Fiókok

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Lehetséges, hogy a felhasználó megtekintheti az Apple ID-t a zárolási képernyőről

Leírás: Azonnali kezelési problémát orvosoltak az iCloud-hitelesítési felszólítások eltávolításával a lezárási képernyőről.

CVE-2017-2397: Suprovici Vadim, az UniApps csapatának névtelen kutatója

Hang

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított audio fájl feldolgozása önkényes kódfuttatást eredményezhet

Leírás: A memória-megsérüléssel kapcsolatos problémát a jobb bemeneti validálás révén oldottuk meg.

CVE-2017-2430: egy névtelen kutató, aki a Trend Micro Zero Day Initiative kezdeményezésével dolgozik

CVE-2017-2462: egy névtelen kutató, aki a Trend Micro Zero Day Initiative kezdeményezésével dolgozik

Szén

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatúan készített .dfont fájl feldolgozása tetszőleges kódfuttatáshoz vezethet

Leírás: A betűtípusfájlok kezelésében puffertúlcsordulás volt. Ezt a kérdést javított határellenőrzéssel oldották meg.

CVE-2017-2379: John Villamil, Doyensec, riusksk (泉 哥), a Tencent Biztonsági Platform Osztálya

CoreGraphics

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan elkészített kép feldolgozása szolgáltatásmegtagadást eredményezhet

Leírás: Végtelen rekurzióval javult az állapotmenedzsment.

CVE-2017-2417: riusksk (泉 哥), a Tencent Biztonsági Platform Osztálya

CoreGraphics

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított webtartalom feldolgozása önkényes kódfuttatáshoz vezethet

Leírás: Több memória-megsérüléssel kapcsolatos problémát javított bemeneti validálás révén oldottak meg.

CVE-2017-2444: Mei Wang, 360 GearTeam

CoreText

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatúan létrehozott betűtípusfájl feldolgozása önkényes kódfuttatáshoz vezethet

Leírás: A memória-megsérüléssel kapcsolatos problémát a jobb bemeneti validálás révén oldottuk meg.

CVE-2017-2435: John Villamil, Doyensec

CoreText

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatúan elkészített betűtípus feldolgozása a folyamatmemória felfedését eredményezheti

Leírás: A határon túli olvasást javítottuk a bemeneti ellenőrzéssel.

CVE-2017-2450: John Villamil, Doyensec

CoreText

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított szöveges üzenet feldolgozása az alkalmazás szolgáltatásmegtagadását eredményezheti

Leírás: Az erőforrások kimerülésével kapcsolatos kérdést a jobb bemeneti validálás révén oldottuk meg.

CVE-2017-2461: Isaac Archambault, az IDAoADI névtelen kutatója

Adat hozzáférés

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Az Exchange-fiók hibásan beírt e-mail címmel történő konfigurálása váratlan kiszolgálóval oldódhat fel

Leírás: Az Exchange e-mail címek kezelésében bemeneti ellenőrzési probléma merült fel. Ezt a problémát javított bemeneti ellenőrzéssel oldották meg.

CVE-2017-2414: Ilya Nesterov és Maxim Goncharov

FontParser

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatúan létrehozott betűtípusfájl feldolgozása önkényes kódfuttatáshoz vezethet

Leírás: Több memória-megsérüléssel kapcsolatos problémát javított bemeneti validálás révén oldottak meg.

CVE-2017-2487: riusksk (泉 哥), a Tencent Biztonsági Platform Osztálya

CVE-2017-2406: riusksk (泉 哥), a Tencent Biztonsági Platform Osztálya

FontParser

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatúan készített fontfájl elemzése az alkalmazás váratlan leállításához vagy tetszőleges kódfuttatáshoz vezethet

Leírás: Több memória-megsérüléssel kapcsolatos problémát javított bemeneti validálás révén oldottak meg.

CVE-2017-2407: riusksk (泉 哥), a Tencent Biztonsági Platform Osztálya

FontParser

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatúan elkészített betűtípus feldolgozása a folyamatmemória felfedését eredményezheti

Leírás: A határon túli olvasást javítottuk a bemeneti ellenőrzéssel.

CVE-2017-2439: John Villamil, Doyensec

HomeKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Az otthoni vezérlés váratlanul megjelenhet a Vezérlőközpontban

Leírás: Állapotprobléma volt a Home Control kezelésében. Ezt a kérdést javított validálás útján sikerült megoldani.

CVE-2017-2434: Suyash Narain, India

HTTPProtocol

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatú HTTP / 2 szerver meghatározatlan viselkedést okozhat

Leírás: Az nghttp2 1.17.0 előtt több probléma is létezett. Ezeket a LibreSSL 1.17.0 verzióra történő frissítésével oldottuk meg.

CVE-2017-2428

ImageIO

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatúan készített kép feldolgozása önkényes kódfuttatáshoz vezethet

Leírás: A memória-megsérüléssel kapcsolatos problémát a jobb bemeneti validálás révén oldottuk meg.

CVE-2017-2416: Qidan He (何 淇 丹, @flanker_hqd), KeenLab, Tencent

ImageIO

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatúan készített JPEG fájl megtekintése tetszőleges kódfuttatáshoz vezethet

Leírás: A memória-megsérüléssel kapcsolatos problémát a jobb bemeneti validálás révén oldottuk meg.

CVE-2017-2432: egy névtelen kutató, aki a Trend Micro Zero Day Initiative kezdeményezésével dolgozik

ImageIO

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatúan létrehozott fájl feldolgozása az alkalmazás váratlan leállításához vagy tetszőleges kódfuttatáshoz vezethet

Leírás: A memória-megsérüléssel kapcsolatos problémát a jobb bemeneti validálás révén oldottuk meg.

CVE-2017-2467

ImageIO

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatúan készített kép feldolgozása az alkalmazás váratlan leállításához vezethet

Leírás: A 4.0.7 előtti LibTIFF verziókban nem kötött olvasás volt. Ezt úgy oldottuk meg, hogy az ImageIO-ban a LibTIFF-et frissítettük a 4.0.7-es verzióra.

CVE-2016-3619

iTunes áruház

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Előnyben részesített hálózati helyzetben lévő támadó képes lehet arra, hogy megváltoztassa az iTunes hálózati forgalmát

Leírás: Az iTunes homokozó webszolgáltatásaira vonatkozó kéréseket világos szöveggel küldték el. Ezt a HTTPS engedélyezésével sikerült megoldani.

CVE-2017-2412: Richard Shupak (linkedin.com/in/rshupak)

mag

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy alkalmazás tetszőleges kódot képes végrehajtani kerneljogosultságokkal

Leírás: A memória-megsérüléssel kapcsolatos problémát a jobb bemeneti validálás révén oldottuk meg.

CVE-2017-2398: Lufeng Li, Qihoo 360 Vulcan Team

CVE-2017-2401: Lufeng Li, Qihoo 360 Vulcan Team

mag

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy alkalmazás tetszőleges kódot képes végrehajtani kerneljogosultságokkal

Leírás: Egy egész szám túlcsordulással javítottuk a bemeneti ellenőrzést.

CVE-2017-2440: névtelen kutató

mag

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatú alkalmazás képes lehet tetszőleges kód futtatására root jogosultságokkal

Leírás: A versenyfeltételeket javítottuk a memória kezelésével.

CVE-2017-2456: a Google Project Zero lokihardt

mag

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy alkalmazás tetszőleges kódot képes végrehajtani kerneljogosultságokkal

Leírás: Az ingyenes kiadás utáni felhasználás javított memóriakezelés révén oldódott meg.

CVE-2017-2472: Ian Beer, a Google Project Zero munkatársa

mag

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatú alkalmazás képes önkényes kód végrehajtására kerneljogosultságokkal

Leírás: A memória-megsérüléssel kapcsolatos problémát a jobb bemeneti validálás révén oldottuk meg.

CVE-2017-2473: Ian Beer, a Google Project Zero munkatársa

mag

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy alkalmazás tetszőleges kódot képes végrehajtani kerneljogosultságokkal

Leírás: A határok továbbfejlesztésével javított egy-egy problémát.

CVE-2017-2474: Ian Beer, a Google Project Zero munkatársa

mag

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy alkalmazás tetszőleges kódot képes végrehajtani kerneljogosultságokkal

Leírás: A verseny feltételeit javított reteszeléssel kezelték.

CVE-2017-2478: Ian Beer, a Google Project Zero munkatársa

mag

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy alkalmazás tetszőleges kódot képes végrehajtani kerneljogosultságokkal

Leírás: A puffer túlcsordulási problémát a memória jobb kezelése révén oldottuk meg.

CVE-2017-2482: Ian Beer, a Google Project Zero munkatársa

CVE-2017-2483: Ian Beer, a Google Project Zero munkatársa

Billentyűzet

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Az alkalmazás képes lehet tetszőleges kód futtatására

Leírás: A puffer túlcsordulására a határok javításának javításával került sor.

CVE-2017-2458: Shashank (@cyberboyIndia)

libarchive

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Érintett terület: Lehetséges, hogy egy helyi támadó megváltoztathatja a fájlrendszer engedélyeit tetszőleges könyvtárakon

Leírás: Validációs probléma lépett fel a szinkronizált linkek kezelésében. Ezt a kérdést a szimplaink továbbfejlesztett validálásával kezelték.

CVE-2017-2390: Omer Medan, az enSilo Ltd.

libc ++ abi

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatú C ++ alkalmazás kibontása tetszőleges kódfuttatáshoz vezethet

Leírás: Az ingyenes kiadás utáni felhasználás javított memóriakezelés révén oldódott meg.

CVE-2017-2441

Karton

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Az iOS-eszközhöz fizikai hozzáféréssel rendelkező személy elolvashatja a kartont

Leírás:A kartont csak egy hardveres UID által védett kulccsal titkosították. Ezt a problémát úgy oldották meg, hogy a kartont a hardver UID és a felhasználó jelszavával védett kulccsal titkosították.

CVE-2017-2399

Telefon

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy harmadik féltől származó alkalmazás felhasználói beavatkozás nélkül kezdeményezhet telefonhívást

Leírás: Olyan probléma merült fel az iOS rendszerben, amely felszólítás nélkül engedélyezte a hívásokat. Ezt a problémát úgy oldották meg, hogy arra kérték a felhasználót, hogy erősítse meg a híváskezdeményezést.

CVE-2017-2484

profilok

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A támadó kihasználhatja a DES kriptográfiai algoritmus gyengeségeit

Leírás: A 3DES kriptográfiai algoritmus támogatása hozzáadódott az SCEP klienshez, és a DES elavult.

CVE-2017-2380: névtelen kutató

Gyors pillantást

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Tel-link megérintése egy PDF-dokumentumban hívást indíthat a felhasználó felszólítása nélkül

Leírás: Probléma lépett fel a tel URL ellenőrzésekor a hívások kezdeményezése előtt. Ezt a kérdést megerősítő felszólítás hozzáadásával kezelték.

CVE-2017-2404: Tuan Anh Ngo (Melbourne, Ausztrália), Christoph Nehring

Szafari

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatú webhely látogatása a címsor hamisítását eredményezheti

Leírás: Az állapotkezelési problémát úgy oldottuk meg, hogy letiltottuk a szövegbevitelt, amíg a céloldal betöltődik.

CVE-2017-2376:névtelen kutató, Michal Zalewski a Google Inc-től, Muneaki Nishimura (nishimunea) a Recruit Technologies Co., Ltd.-től, Chris Hlady a Google Inc-től, névtelen kutató, Yuyang Zhou a Tencent Biztonsági Platform Osztályától (security.tencent.com)

Szafari

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy helyi felhasználó képes lehet felfedezni azokat a webhelyeket, amelyeket a felhasználó a privát böngészésben meglátogatott

Leírás: Probléma lépett fel az SQLite törlésével kapcsolatban. Ezt a problémát az SQLite továbbfejlesztett tisztításával sikerült megoldani.

CVE-2017-2384

Szafari

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Az ártó szándékkal létrehozott webes tartalom feldolgozása hitelesítési lapokat jeleníthet meg tetszőleges webhelyeken

Leírás: A HTTP-hitelesítés kezelésében hamisítási és szolgáltatásmegtagadási probléma lépett fel. Ezt a problémát azzal oldották meg, hogy a HTTP-hitelesítési lapokat nem modálissá tették.

CVE-2017-2389: ShenYeYinJiu, a Tencent Biztonsági Válaszközpont, TSRC

Szafari

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Ha egy rosszindulatú webhelyet linkre kattintva látogat meg, a felhasználói felület hamisíthat

Leírás: A FaceTime-felszólítások kezelése során hamisítási probléma lépett fel. Ezt a problémát javított bemeneti ellenőrzéssel oldották meg.

CVE-2017-2453: a Tencent's Xuanwu Lab xisigr-je (tencent.com)

Safari Reader

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A Safari Reader szolgáltatás engedélyezése egy rosszindulatúan készített weboldalon univerzális, több helyszíni parancsfájlokhoz vezethet.

Leírás: Több érvényesítési problémát orvosoltunk a bemenetek jobb fertőtlenítésével.

CVE-2017-2393: Erling Ellingsen

SafariViewController

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Érintett terület: A gyorsítótár állapota nincs megfelelően szinkronban a Safari és a SafariViewController között, amikor a felhasználó törli a Safari gyorsítótárát

Leírás: Probléma lépett fel a Safari gyorsítótár-információk törlésével a SafariViewController programból. A problémát a gyorsítótár állapotának kezelésével javítottuk.

CVE-2017-2400: Abhinav Bansal, Zscaler, Inc.

Biztonság

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Az üres aláírások érvényesítése a SecKeyRawVerify () segítségével váratlanul sikeres lehet

Leírás: A kriptográfiai API-hívásokkal kapcsolatban érvényesítési probléma lépett fel. Ezt a problémát a továbbfejlesztett paraméterellenőrzéssel oldották meg.

CVE-2017-2423: névtelen kutató

Biztonság

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A kiváltságos hálózati pozícióval rendelkező támadó az SSL / TLS által védett munkamenetekben adatokat gyűjthet vagy módosíthat

Leírás: Bizonyos körülmények között a Biztonságos szállítás nem ellenőrizte az OTR csomagok hitelességét. Ezt a problémát a hiányzó ellenőrzési lépések helyreállításával oldották meg.

CVE-2017-2448: Alex Radocea, a Longterm Security, Inc.

Biztonság

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy alkalmazás képes lehet tetszőleges kód futtatására root jogosultságokkal

Leírás: A puffer túlcsordulására a határok javításának javításával került sor.

CVE-2017-2451: Alex Radocea, a Longterm Security, Inc.

Biztonság

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatúan létrehozott x509 tanúsítvány feldolgozása tetszőleges kódfuttatáshoz vezethet

Leírás: A tanúsítványok elemzése során memóriasérülési probléma lépett fel. Ezt a problémát javított bemeneti ellenőrzéssel oldották meg.

CVE-2017-2485: Aleksandar Nikolic, a Cisco Talos

Siri

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A Siri az eszköz zárolásakor felfedheti a szöveges üzenetek tartalmát

Leírás: Javított állapotkezeléssel elégtelen zárolási problémát oldottak meg.

CVE-2017-2452: Hunter Byrnes

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatúan létrehozott hivatkozás áthúzása könyvjelző-hamisításhoz vagy tetszőleges kódfuttatáshoz vezethet.

Leírás: A könyvjelzők létrehozása során érvényesítési probléma lépett fel. Ezt a problémát javított bemeneti ellenőrzéssel oldották meg.

CVE-2017-2378: a Tencent Xuanwu Lab xisigr-je (tencent.com)

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatú webhely látogatása a címsor hamisítását eredményezheti

Leírás: Inkonzisztens felhasználói felület problémát javítottak az állapotmenedzsment javításával.

CVE-2017-2486: a fény4szabadság átalakítása

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kidolgozott webtartalom feldolgozása kiszűrheti az adatok kereszt eredetét

Leírás: A prototípushoz való hozzáférés kérdésével a kivételek jobb kezelése révén oldódtak meg.

CVE-2017-2386: André Bargull

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított webtartalom feldolgozása önkényes kódfuttatáshoz vezethet

Leírás: Több memória-megsérüléssel kapcsolatos problémát javított bemeneti validálás révén oldottak meg.

CVE-2017-2394: Apple

CVE-2017-2396: Apple

CVE-2016-9642: Gustavo Grieco

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított webtartalom feldolgozása önkényes kódfuttatáshoz vezethet

Leírás: A memória sérüléseivel kapcsolatos több problémát a jobb memóriakezelés révén oldották meg.

CVE-2017-2395: Apple

CVE-2017-2454: Ivan Fratric, a Google Project Zero munkatársa

CVE-2017-2455: Ivan Fratric, a Google Project Zero munkatársa

CVE-2017-2457: a Google Project Zero lokihardt

CVE-2017-2459: Ivan Fratric, a Google Project Zero munkatársa

CVE-2017-2460: Ivan Fratric, a Google Project Zero munkatársa

CVE-2017-2464: Jeonghoon Shin, Natalie Silvanovich, a Google Project Zero munkatársa

CVE-2017-2465: Zheng Huang és Wei Yuan, a Baidu Security Lab munkatársai

CVE-2017-2466: Ivan Fratric, a Google Project Zero munkatársa

CVE-2017-2468: a Google Project Zero lokihardt

CVE-2017-2469: a Google Project Zero lokihardt

CVE-2017-2470: a Google Project Zero lokihardt

CVE-2017-2476: Ivan Fratric, a Google Project Zero munkatársa

CVE-2017-2481: 0011 a Trend Micro Zero Day Initiative kezdeményezésével dolgozik

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított webtartalom feldolgozása önkényes kódfuttatáshoz vezethet

Leírás: A típuszavarral kapcsolatos probléma a memória kezelésének javításával került megoldásra.

CVE-2017-2415: Kai Kang, a Tencent Xuanwu Lab munkatársa (tentcent.com)

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Az ártó szándékkal létrehozott webtartalom feldolgozása váratlanul érvénytelenített tartalombiztonsági irányelvekhez vezethet

Leírás: Hozzáférési probléma merült fel a tartalombiztonsági irányelvekben. A problémát a hozzáférési korlátozások javításával kezelték.

CVE-2017-2419: Nicolai Grødum, Cisco Systems

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Az ártó szándékkal létrehozott webtartalom feldolgozása magas memóriafelhasználást eredményezhet

Leírás: A szabályozatlan erőforrás-felhasználási problémát a továbbfejlesztett regex feldolgozással hárították el.

CVE-2016-9643: Gustavo Grieco

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Az ártó szándékkal létrehozott webes tartalom feldolgozása a folyamatmemória felfedését eredményezheti

Leírás: Információközlési probléma merült fel az OpenGL árnyékolók feldolgozása során. Ezt a kérdést javított memóriakezeléssel oldották meg.

CVE-2017-2424: Paul Thomson (a GLFuzz eszköz használatával), a londoni Imperial College többmagos programozó csoportjától

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított webtartalom feldolgozása önkényes kódfuttatáshoz vezethet

Leírás: A memória-megsérüléssel kapcsolatos problémát a jobb bemeneti validálás révén oldottuk meg.

CVE-2017-2433: Apple

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kidolgozott webtartalom feldolgozása kiszűrheti az adatok kereszt eredetét

Leírás: Az oldalbetöltés kezelésében több ellenőrzési probléma merült fel. Ezt a kérdést továbbfejlesztett logikával kezelték.

CVE-2017-2364: a Google Project Zero lokihardt

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatú webhely kiszűrheti az adatok kereszt eredetét

Leírás: Érvényesítési probléma merült fel az oldal betöltése során. Ezt a kérdést javított logika segítségével oldottuk meg.

CVE-2017-2367: a Google Project Zero lokihardt

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított webtartalom feldolgozása általános webhelyközi szkriptekhez vezethet

Leírás: Logikai probléma merült fel a keretobjektumok kezelésében. Ezt a kérdést az állam javított irányításával kezelték.

CVE-2017-2445: a Google Project Zero lokihardt

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított webtartalom feldolgozása önkényes kódfuttatáshoz vezethet

Leírás: Logikai probléma merült fel a szigorú módfüggvények kezelésében. Ezt a kérdést az állam javított irányításával kezelték.

CVE-2017-2446: Natalie Silvanovich, a Google Project Zero munkatársa

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatúan készített webhely meglátogatása veszélyeztetheti a felhasználói információkat

Leírás: A memória sérülésével kapcsolatos problémát a memória jobb kezelésével javították.

CVE-2017-2447: Natalie Silvanovich, a Google Project Zero munkatársa

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított webtartalom feldolgozása önkényes kódfuttatáshoz vezethet

Leírás: Az ingyenes kiadás utáni felhasználás javított memóriakezelés révén oldódott meg.

CVE-2017-2471: Ivan Fratric, a Google Zero projektje

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított webtartalom feldolgozása általános webhelyközi szkriptekhez vezethet

Leírás: Logikai probléma lépett fel a keretkezelés során. Ezt a kérdést az államigazgatás javításával kezelték.

CVE-2017-2475: a Google Project Zero lokihardt

WebKit JavaScript-összerendelések

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kidolgozott webtartalom feldolgozása kiszűrheti az adatok kereszt eredetét

Leírás: Az oldalbetöltés kezelésében több ellenőrzési probléma merült fel. Ezt a kérdést továbbfejlesztett logikával kezelték.

CVE-2017-2442: a Google Project Zero lokihardt

WebKit webellenőr

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Ablak bezárása a hibakeresőben szüneteltetéskor az alkalmazás váratlan leállításához vezethet

Leírás: A memória-megsérüléssel kapcsolatos problémát a jobb bemeneti validálás révén oldottuk meg.

CVE-2017-2377: Vicki Pfau

WebKit webellenőr

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított webtartalom feldolgozása önkényes kódfuttatáshoz vezethet

Leírás: A memória-megsérüléssel kapcsolatos problémát a jobb bemeneti validálás révén oldottuk meg.

CVE-2017-2405: Apple

Következtetés

Ezzel az utolsó, jelentős frissítéssel az Apple valószínűleg megteszia következő nagy kiadásra, az iOS 11-re fókuszált; az APFS-frissítés esetleges előre nem látható problémái ellenére. Valószínűleg a vállalat éves fejlesztői konferenciáján, a WWDC-n láthatjuk az iOS 11 első előzetesét. Mint korábban mondtam, személy szerint örülök az iOS-nek, mióta átálltam egy iPhone-ra. A platform a rendeltetésszerűen „csak úgy működik”, és a stabilitás az operációs rendszer minden egyes felülvizsgálatakor lépést tartott. Biztos vagyok benne, hogy ez változni fog, ahogy az iPhone elöregszik, és az újabb, rajongói funkciók megjelennek a jövőbeni verziókban. Egyelőre minden jó.

Tapasztalata ellentétes lehet, ezért tudassa velünk, mit gondol az új frissítésről. Van rejtett drágakő, probléma vagy teljesítményjavulás?

Szólj hozzá