Apple iOS 10.2.1 - Frissítsen és mit tartalmaz?

Ma az Apple kiadta a legfrissebb pontfrissítéstmobil operációs rendszere, iOS 10.2.1. A kisebb frissítés elérhető egyes Apple eszközökre, például az iPhone és az iPad. Mint általában, az új frissítés egy javított funkcionalitású és hibajavító vegyes tasak. A frissítés az iOS 10.1 verziót követi, amelyet 2016 októberében jelentettek meg, és az iOS 10.2 verziót, amely 2016 decemberében jelent meg. A kiadásban szereplő hibajavítások többsége elsősorban a Webkit-et érinti; a Safari böngésző által használt webböngésző. Más összetevők, például az automatikus feloldás, a névjegyek, a kernel, a libarchív és a Wi-Fi szintén frissültek.

Frissítse iPadjét vagy iPhone-ját iOS 10.2.1 verzióra?

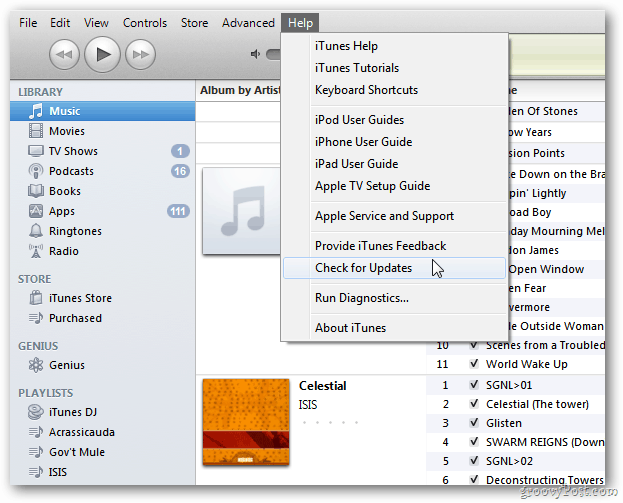

A 10.2.1 frissítés viszonylag kicsi, 72 MB sebességgel érkezik be. A felhasználók az indításkor letölthetik a legújabb iOS-frissítést Beállítások> Általános> Szoftverfrissítés. A letöltés és a letöltés körülbelül 15 percig tartotttelepítés iPhone 6s-ra. Noha ez egy ajánlott frissítés, mindenképpen készítsen biztonsági másolatot. Én személy szerint szeretek egy kicsit csak arra várni, hogy megnézzem, a korai alkalmazók találkoznak-e a show-dugókkal. Az Apple mobil operációs rendszere ugyanolyan összetett és célzott lett, mint az asztali testvére, és a vállalat sok emberi erőforrást igényel annak fenntartására. Ennek ellenére mindig van esély arra, hogy valami rosszul járjon.

Az alábbiakban bemutatjuk az iOS 10.2.1 újdonságainak és újdonságainak részletes listáját.

Automatikus feloldás

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Az automatikus feloldás feloldódhat, ha az Apple Watch nincs a felhasználó csuklóján

Leírás: A logikai kérdést a jobb állapotkezelés révén oldották meg.

CVE-2017-2352: Ashley Fernandez, a raptAware Pty Ltd

Kapcsolatok

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított névjegykártya feldolgozása az alkalmazás váratlan leállásához vezethet

Leírás: A névjegykártyák elemzése során bemeneti érvényesítési probléma létezett. Ezt a kérdést javított bemeneti validálás révén oldottuk meg.

CVE-2017-2368: Vincent Desmurs (vincedes3)

mag

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy alkalmazás tetszőleges kódot képes végrehajtani kerneljogosultságokkal

Leírás: A puffer túlcsordulási problémát a memória jobb kezelése révén oldottuk meg.

CVE-2017-2370: Ian Beer, a Google Zero Project

mag

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy alkalmazás tetszőleges kódot képes végrehajtani kerneljogosultságokkal

Leírás: Az ingyenes kiadás utáni felhasználás javított memóriakezelés révén oldódott meg.

CVE-2017-2360: Ian Beer, a Google Zero Project

libarchive

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúlag készített archívum kicsomagolása önkényes kódfuttatást eredményezhet

Leírás: A puffer túlcsordulási problémát a memória jobb kezelése révén oldottuk meg.

CVE-2016-8687: Agostino Sarubbo, Gentoo

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kidolgozott webtartalom feldolgozása kiszűrheti az adatok kereszt eredetét

Leírás: A prototípushoz való hozzáférés kérdésével a kivételek jobb kezelése révén oldódtak meg.

CVE-2017-2350: Gareth Heyes, Portswigger internetes biztonság

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított webtartalom feldolgozása önkényes kódfuttatáshoz vezethet

Leírás: A memória sérüléseivel kapcsolatos több problémát a jobb memóriakezelés révén oldották meg.

CVE-2017-2354: Neymar, a Tencent Xuanwu Lab (tencent.com) munkatársa a Trend Micro Zero Day Initiative programjával

CVE-2017-2362: Ivan Fratric a Google Zero Project-ből

CVE-2017-2373: Ivan Fratric a Google Zero Project-ből

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított webtartalom feldolgozása önkényes kódfuttatáshoz vezethet

Leírás: A memória inicializálási problémájával a memória jobb kezelése révén oldódtak meg.

CVE-2017-2355: Pangu csapat és lokihardt a PwnFest 2016-ban

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kialakított webtartalom feldolgozása önkényes kódfuttatáshoz vezethet

Leírás: Több memória-megsérüléssel kapcsolatos problémát javított bemeneti validálás révén oldottak meg.

CVE-2017-2356: Pangu csapat és lokihardt a PwnFest 2016-ban

CVE-2017-2369: Ivan Fratric a Google Zero Project-ből

CVE-2017-2366: Kai Kang, a Tencent Xuanwu Lab laboratóriumából (tencent.com)

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kidolgozott webtartalom feldolgozása kiszűrheti az adatok kereszt eredetét

Leírás: Érvényesítési probléma merült fel az oldal betöltése során. Ezt a kérdést javított logika segítségével oldottuk meg.

CVE-2017-2363: a Google Project Zero lokihardt

CVE-2017-2364: a Google Project Zero lokihardt

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Egy rosszindulatú webhely felbukkanó ablakokat nyithat meg

Leírás: Probléma merült fel a felbukkanó pop-upok kezelésével kapcsolatban. Erre a javított bemeneti validálás révén került sor.

CVE-2017-2371: a Google Project Zero lokihardt

WebKit

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: A rosszindulatúan kidolgozott webtartalom feldolgozása kiszűrheti az adatok kereszt eredetét

Leírás: Érvényesítési probléma létezett a változó kezelések kezelésében. Ezt a kérdést javított érvényesítés révén oldottuk meg.

CVE-2017-2365: a Google Project Zero lokihardt

WiFi

Elérhető: iPhone 5 és újabb, 4. és újabb iPad készülékek, iPod touch 6. és újabb generációk számára

Hatás: Az aktiválással zárolt eszköz manipulálható a kezdőképernyő rövid bemutatására

Leírás: Probléma merült fel a felhasználói bevitel kezelése miatt, amely miatt az eszköz a kezdőképernyőt is megjeleníti, még akkor is, ha az aktiválás zárolva van. Erre a javított bemeneti validálás révén került sor.

CVE-2017-2351: Sriram (@Sri_Hxor), a Primefort Pvt. Ltd., Hemanth Joseph

Következtetés

Nincs semmi drámai vagy kötelezővan egy kisebb pont frissítés, például az iOS 10.2.1, de szerintem ez jó dolog. Azóta, hogy iPhone-felhasználó lettem, nagyra értékeltem a platform stabilitását, különös tekintettel az egyes frissítések teljesítményének következetességére. Ennek ellenére nem fogja megbánni, hogy egy kicsit várakozik rá, és megnézheti, hogy a többi felhasználó hogyan kezeli a frissítést, mielőtt magától belevetette magát.

A szerkesztő megjegyzése: Érdemes megjegyezni, hogy ezeknek a biztonsági javításoknak egy része az Apple Watch-ra, a macOS-ra és a tvOS-ra is vonatkozik. Tehát, ha az összes alapját le szeretné fedni, frissítse ezeket az eszközöket is.

Ha ugrik a frissítésre, tudassa velünk, mit gondol erről a megjegyzésekben. Van rejtett gyöngyszem, probléma, teljesítményjavítás? Szeretnénk tudni.

Szólj hozzá