Microsoft objavljuje hitnu sigurnosnu nadogradnju za Wanacrypt Ransomware

Jučer su računala širom svijeta radilana ranije verzije sustava Windows, poput Windows XP (od 2001.…) i Windows Server 2003, utjecala je zlonamjerna ranjivost nazvana „Wanacrypt“. Stručnjaci su utvrdili da zlonamjerni kod preuzima kontrolu nad računalom i šifrira sve podatke na tvrdom disku. Zatim je potrebno plaćanje putem Bitcoina da bi se dobio pristup računalu. Izvorno ga je razvila NSA i koristila kao backdoor u sustave.

Nažalost, kôd je procurio i završiou pogrešnim rukama, što je rezultiralo današnjom situacijom. "Wanacrypt" je u velikoj mjeri utjecao na kritične hitne službe kao što su bolnice i službe za provođenje zakona u Velikoj Britaniji. Krajnji je rezultat taj što ako nemate sigurnosnu kopiju sustava s aplikacijom poput Crashplana koja čuva sve verzije svih datoteka, nemate sreće. Osim ako to niste, koristite moderni operativni sustav poput Windows 10.

Windows XP, Windows Server 2003 i Windows 8 Nabavite sigurnosni popravak za napad "Wanacrypt"

Ozbiljnost Wanacrypta bila je tako poražavajućada je Microsoft razvio popravak zastarjelih verzija svojih operativnih sustava Windows. Iako popravak ne može poništiti učinke zaraženog sustava, sprječava zaražavanje ranjivih verzija sustava Windows, barem ovim specifičnim zlonamjernim softverom.

Softverska tvrtka detaljno opisana u postu na blogu mjeri koju korisnici mogu poduzeti kako bi zaštitili i uklonili zlonamjerni softver iz svojih sustava.

Danas mnogi naši kupci širom svijeta ikritični sustavi o kojima ovise bili su žrtve zlonamjernog softvera "WannaCrypt". Bilo je bolno vidjeti tvrtke i pojedince pogođene kibernetičkim napadima, poput onih danas prijavljenih. Microsoft je tijekom cijelog dana radio kako bismo osigurali da razumijemo napad i poduzimamo sve moguće mjere kako bismo zaštitili svoje kupce. Ovaj blog opisuje korake koje bi svaki pojedinac i poduzeće trebali poduzeti da bi ostali zaštićeni. Uz to, poduzimamo vrlo neobičan korak pružanja sigurnosnog ažuriranja za sve kupce kako bismo zaštitili Windows platforme koje su samo u prilagođenoj podršci, uključujući Windows XP, Windows 8 i Windows Server 2003. Korisnici koji rade pod Windowsom 10 nisu bili meta napada danas.

Pojedinosti su u nastavku.

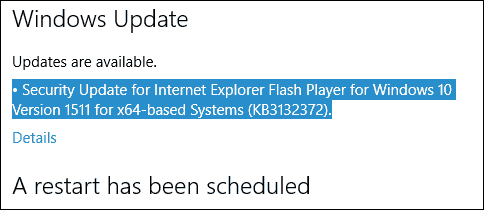

- U ožujku smo izdali sigurnosno ažuriranje kojerješava ranjivost koju ovi napadi koriste. Oni koji imaju omogućeno ažuriranje sustava Windows zaštićeni su od napada na ovu ranjivost. Za one organizacije koje još nisu primijenile sigurnosno ažuriranje, predlažemo da odmah implementirate Microsoftov sigurnosni bilten MS17-010.

- Za korisnike koji koriste Windows Defender izdali smoažuriranje ranije danas koje ovu prijetnju otkriva kao Ransom: Win32 / WannaCrypt. Kao dodatnu mjeru "dubinske obrane", ažurirajte softver za zaštitu od zlonamjernog softvera instaliran na vašim računalima. Kupci koji koriste anti-malware softver iz bilo kojeg broja zaštitarskih tvrtki mogu kod svog davatelja usluga potvrditi da su zaštićeni.

- Ova vrsta napada može se vremenom razviti, pa tako i bilo kojadodatne dubinske strategije obrane pružit će dodatnu zaštitu. (Na primjer, za daljnju zaštitu od SMBv1 napada, kupci bi trebali razmotriti blokiranje naslijeđenih protokola na svojim mrežama).

Nije spomenut sustav Windows 7, Windows Server2007. ili Windows 10 podložni su Wanacrypt ransomwareu. Očito je ovo još samo jedan razlog da vaše računalo ostane na najnovijem operativnom sustavu. Da, znam, nije uvijek potrebno redovito ažurirati, međutim, kako bi išao ispred negativaca, Microsoft troši milijarde. Imajući ovo na umu, ako i dalje koristite stariju verziju prozora, razmislite o nadogradnji na Windows 10 već danas.

Korisnici starijih izdanja koja i dalje podržava Microsoft mogu učiniti svoj dio kako bi osigurali da su napadi poput ovih minimalni.

- Primijenite zakrpe za svoje sustave kad onipostati dostupni. Mrzim to reći, ali Microsoft je objavio popravak za ovo, od kojih je većina napadnuta, jednostavno nije instalirao zakrpu Microsoftovog sigurnosnog biltena MS17-010.

- Sigurnosna kopija, o tome cijelo vrijeme razgovaramo u Groovypostu, ako to ne radite, sada je dobro vrijeme za početak.

- Budite svjesni svojih e-mail poruka i odakle dolaze. Wanacrypt se uspio infiltrirati u sustave putem privitaka e-pošte koje su neki korisnici otvorili nesumnjivo.

Korisnici mogu preuzeti zakrpe za svoje verzije sustava Windows na sljedećim poveznicama: Windows Server 2003 SP2 x64, Windows Server 2003 SP2 x86, Windows XP SP2 x64, Windows XP SP3 x86, Windows XP ugrađeni SP3 x86, Windows 8 x86, Windows 8 x64

Ostavite komentar