Ranjivost Timthumb čini da je Google blokirao mnoge WordPress web stranice

Kako provjeriti imate li problem

Osim pregledavanja upozorenja u Chromeu sličnog onoj gore tijekom posjeta vašoj web stranici, postoje dva jednostavna načina da provjerite je li vaša WordPress instalacija zaražena.

Prvi je vanjski wordpress skener koji je dizajnirao Sucuri: http://sitecheck.sucuri.net/scanner/

Druga je skripta na strani poslužitelja koju viučitajte na svoju web lokaciju i zatim se učitajte iz web preglednika. Ovo je dostupno na http://sucuri.net/tools/sucuri_wp_check.txt i morat ćete ga preimenovati nakon preuzimanja prema uputama Sucurija u nastavku:

- Spremite skriptu na lokalni stroj desnim klikom na gornju vezu i vezu spremite kao

- Prijavite se na svoju web lokaciju putem sFTP-a ili FTP-a (preporučujemo sFTP / SSH)

- Prenesite skriptu u svoj root WordPress direktorij

- Preimenujte sucuri_wp_check.txt u sucuri_wp_check.php

- Pokrenite skriptu preko odabranog preglednika - yourdomain.com/sucuri_wp_check.php - Obavezno promijenite putanju URL-a u svoju domenu i gdje god ste učitali datoteku

- Provjerite rezultate

Ako skeneri povuku bilo što zaraženo, imat ćeteželite odmah ukloniti zaražene datoteke. Ali čak i ako skeneri prikazuju "sve jasno", vjerojatno još uvijek imate problema s vašom stvarnom instalacijom timthumb-a.

Kako to popraviti?

Prvo, ako to još niste učinili - sigurnosno kopirajte i preuzmite kopiju svog WordPress direktorija i svoje MySQL baze podataka. Za upute o sigurnosnom kopiranju MySQL baze podataka pogledajte odjeljak WordPress Codex. Vaša sigurnosna kopija može sadržavati smeće, ali bolje je nego početi iz ničega.

Zatim uzmite najnoviju verziju timthumb na http://timthumb.googlecode.com/svn/trunk/timthumb.php

Sada moramo osigurati novi timbthumb .php i učiniti ga tako da vanjske web stranice ne mogu aktivirati skripte za pokretanje. Da biste to učinili slijedite ove korake:

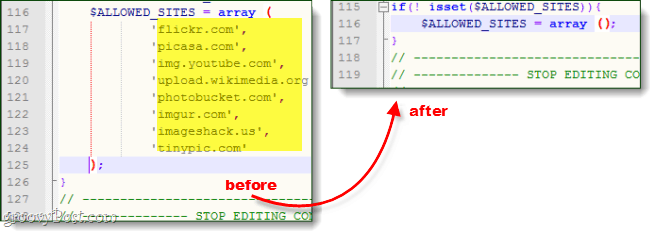

- Upotrijebite uređivač teksta kao što je Notepad ++ i idite na red 27 na timbthumb.php - trebao bi čitati $ dozvoljenoSites = niz (

- Uklonite sve navedene web lokacije poput "imgur.com" i "tinypic.com"

- Nakon što uklonite sve zagrade, sada bi trebalo biti prazno i zatvoreno: $ dozvoljenoSites = niz();

- Spremi promjene.

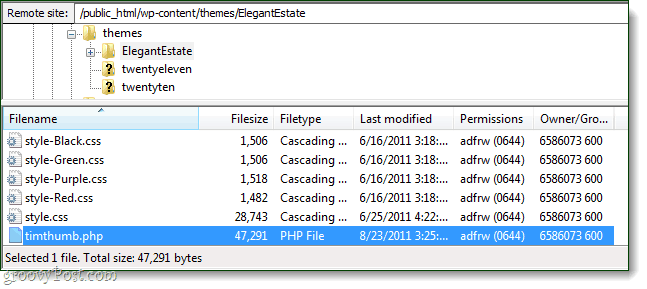

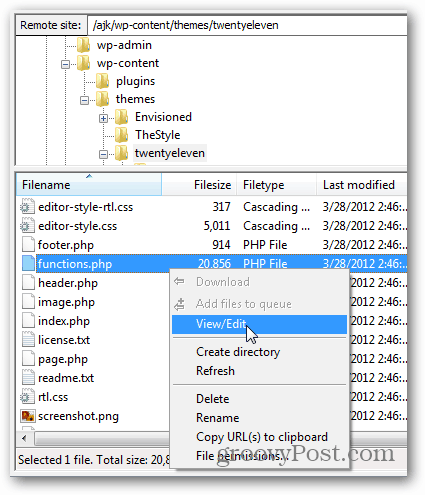

U redu, sada kada je vaša nova skripta za Timbthumb sigurna, morat ćete se povezati s poslužiteljem vaše web stranice putem FTP-a ili SSH-a. U većini WordPress prilagođenih tema koje se koriste timbthumb nalazi se u WP-contentthemes [THEMENAME] mapu. Izbriši stari timbumb.php i zamijenite ga novim. Ako na poslužitelju imate više primjeraka palice, morat ćete biti sigurni da zamijenite SVE - napominjemo da će ih se ponekad jednostavno nazvati thumb.php.

Nakon što ažurirate timbthumb na svom webuposlužitelju i očistili bilo koju datoteku koju su otkrili gornji skeneri, manje je dobro za ići. Ako mislite da možda nadograđujete do kasno i možda ste već zaraženi, odmah se obratite svom web domaćinu i zamolite ih da izvrše potpuno AV skeniranje vašeg web poslužitelja. Nadamo se da će vam tada pomoći popraviti, inače ćete se možda trebati vratiti na sigurnosnu kopiju.

![Prilagodite stranicu za prijavu na WordPress [Brzi savjeti]](/images/geek-stuff/customize-wordpress-login-page-quick-tip.png)

Ostavite komentar