NotPetya: Ce que vous devez savoir sur la dernière attaque de Ransomware

Ce malware est encore plus malveillant que WannaCrypt. Découvrez-le si vous êtes vulnérable et ce que vous devriez faire.

En mai 2017, le monde a été réveillé parl'attaque généralisée WannaCry ou WannaCrypt ransomware qui a infecté des ordinateurs et des réseaux dans des institutions, des entreprises et des foyers à travers le monde. Heureusement, les dommages causés par le programme malveillant WannaCrypt ont été interrompus par son développement amateur, car ils ont été atténués par inadvertance par un commutateur de neutralisation intégré découvert par MalwareTech.

Le conseil de l'expert à l'époque était clair:

- Corrigez vos systèmes avec MS17-010 (et par souci de Pete, effectuez une mise à niveau au-delà de Windows XP)

- Utilisez votre logiciel antivirus et maintenez vos définitions de virus à jour

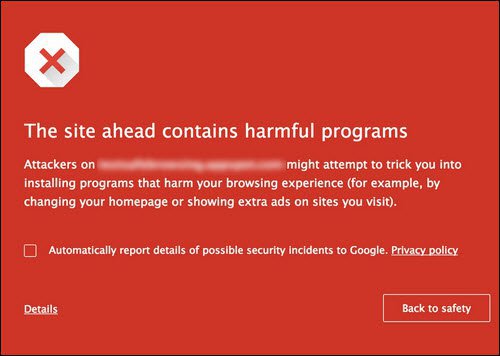

- Méfiez-vous des pièces jointes suspectes

- Attention, ils seront de retour

Ce dernier conseil est devenu réalité aujourd'hui. Mardi matin tôt, des informations faisant état d'attaques par ransomware en Ukraine ont commencé à circuler. Elles se sont ensuite propagées dans le reste de l'Europe et la Russie. Il s’est même rendu dans un hôpital de Pittsburgh, aux États-Unis.

Nous sommes encore en train d'apprendre sur ce nouveau logiciel de ransomwareattaque. En fait, la communauté n’a pas encore vraiment choisi de nom. Les gens ont reconnu l'un de ses aspects comme étant un ransomware appelé Petya. Mais ce malware semble donner un coup de poing, sinon plus. Alors, certains l'appellent NotPetya. Pour le moment, c’est ce que je vais appeler aussi.

Tout cela mis à part, voici les points saillants de ce que l'on sait (extrait de Forbes et de MalwareTech):

- NotPetya utilise un exploit similaire à WannaCrypt: la vulnérabilité EternalBlue qui infecte les ordinateurs via SMBv1. Mais il peut également infecter les ordinateurs via WMIC et PSExec. Donc, si vous avez corrigé pendant l'attaque de WannaCrypt, vous n'êtes qu'à moitié protégé à l'heure actuelle.

- NotPetya va d'abord tenter de chiffrer votre MFTsur votre disque dur. Cela empêchera votre ordinateur de démarrer complètement. Si cela échoue, il vous suffira de démarrer, puis de chiffrer tous vos fichiers et d’exiger un paiement en BitCoin pour le déverrouiller. (Le cryptage avant amorçage est Petya et celui après amorçage est Misha.)

- Le message que vous verrez est le suivant: «Si vous voyez ce texte, vos fichiers ne sont plus accessibles car ils sont cryptés. Vous êtes peut-être en train de chercher un moyen de récupérer vos fichiers, mais ne perdez pas votre temps. Personne ne peut récupérer vos fichiers sans notre service de décryptage. "

- NotPetya sera aussi recherchez sur votre ordinateur les identifiants (noms d’utilisateur et mots de passe) et envoyez-les au serveur du pirate.

- Important. Posteo, le fournisseur de messagerie de l’adresse e-mail que vous êtes censé contacter pour obtenir votre clé de déchiffrement, a déjà désactivé le compte. Cela signifie qu'il n'y a aucun moyen de récupérer vos données en payant la rançon. Ne le payez pas.

De prime abord, NotPetya est une version plus professionnelle de WannaCrypt, sans les bogues et le kill switch. Les experts en sécurité enquêtent toujours et répondent aux attaques.

Action que vous devriez prendre à présent

Le ransomware est dangereux car il crypte toutles fichiers sur votre disque dur et les lecteurs mappés. Voulez-vous récupérer vos données? Payer la rançon au pirate informatique. Une stratégie meilleure que l’espoir et l’attente est la stratégie de sauvegarde aujourd’hui. Ici à groovyPost, nous vous suggérons de le définir et d’oublier la sauvegarde sur le cloud. Notre service préféré est Crashplan, mais Backblaze est également correct. Vous voyez, Crashplan vous protège contre Ransomware car il sauvegardera tous vos fichiers chaque fois qu'ils changent. Donc, si vous êtes infecté et que tous vos fichiers sontcrypté, pas de soucis, un peu. Vous devrez nettoyer votre disque dur, réinstaller votre système d'exploitation, réinstaller Crashplan, puis restaurer vos fichiers de la journée / semaine précédente, etc.… avant que les fichiers ne soient infectés.

Je sais, pas idéal mais, mieux que de perdre tous vos fichiers.

Au cours des prochains jours, l’histoire de NotPetya ne sera plusle doute continue à se développer. Le meilleur conseil à ce stade est de vous assurer que vous avez une copie de sauvegarde de tous vos fichiers et de toujours vous exercer en ligne de manière sécurisée.

Avez-vous des informations sur NotPetya, WannaCry v2, ou ce qu'ils appellent? Parle-nous-en dans les commentaires.

laissez un commentaire