Microsoft, Wanacrypt Ransomware에 대한 긴급 보안 업데이트 발표

어제 전 세계 컴퓨터 실행Windows XP (2001 년부터) 및 Windows Server 2003과 같은 이전 버전의 Windows는 'Wanacrypt'라는 악의적 인 취약점의 영향을 받았습니다. 전문가들은 악성 코드가 컴퓨터를 제어하고 하드 드라이브의 모든 데이터를 암호화한다고 판단했습니다. 그런 다음 컴퓨터에 다시 액세스하려면 Bitcoin을 사용하여 지불해야합니다. 원래 NSA에서 개발했으며 시스템의 백도어로 사용되었습니다.

불행히도 코드가 유출되어 결국잘못된 상황에 처해 오늘 상황에 처하게됩니다 영국의 병원 및 법 집행 기관과 같은 긴급 응급 서비스는 'Wanacrypt'의 영향을 크게 받았습니다. 결과적으로 모든 파일의 모든 버전을 유지하는 Crashplan과 같은 앱으로 시스템을 백업하지 않으면 운이 없습니다. 그렇지 않으면 Windows 10과 같은 최신 운영 체제를 실행하고 있습니다.

Windows XP, Windows Server 2003 및 Windows 8 'Wanacrypt'공격에 대한 보안 수정

Wanacrypt의 심각성은 매우 황폐했습니다Microsoft는 구 버전의 Windows 운영 체제에 대한 수정 프로그램을 개발했습니다. 이 수정으로 감염된 시스템의 영향을 되돌릴 수는 없지만,이 특정 맬웨어로 인해 취약한 Windows 버전이 감염되는 것을 방지 할 수 있습니다.

블로그 게시물에 자세히 설명 된 소프트웨어 회사는 고객이 시스템에서 악성 소프트웨어를 보호하고 제거하기 위해 취할 수있는 조치를 취합니다.

오늘날 전세계 많은 고객들이그들이 의존하는 중요한 시스템은 악의적 인 "WannaCrypt"소프트웨어의 희생자였습니다. 오늘날보고 된 것과 같이 사이버 공격의 영향을받는 비즈니스와 개인을 보는 것은 고통 스러웠습니다. Microsoft는 하루 종일 공격을 이해하고 고객을 보호하기 위해 가능한 모든 조치를 취했습니다. 이 블로그는 모든 개인과 기업이 보호를 유지하기 위해 취해야 할 단계를 설명합니다. 또한 Windows XP, Windows 8 및 Windows Server 2003을 포함하여 사용자 지정 지원 만 제공되는 Windows 플랫폼을 보호하기 위해 모든 고객에게 보안 업데이트를 제공하는 매우 이례적인 단계를 밟고 있습니다. Windows 10을 실행하는 고객은 공격 대상이 아닙니다. 오늘.

자세한 내용은 다음과 같습니다.

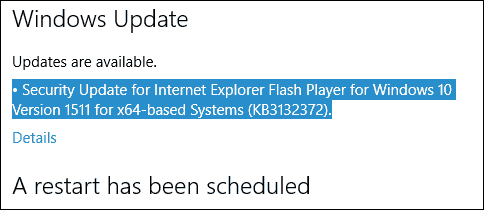

- 3 월에 보안 업데이트가 릴리스되었습니다.이러한 공격이 악용하는 취약점을 해결합니다. Windows Update를 사용하도록 설정 한 사용자는이 취약점에 대한 공격으로부터 보호됩니다. 아직 보안 업데이트를 적용하지 않은 조직의 경우 Microsoft Security Bulletin MS17-010을 즉시 배포하는 것이 좋습니다.

- Windows Defender를 사용하는 고객을 위해이 위협을 Ransom : Win32 / WannaCrypt로 탐지하는 오늘 이전 업데이트. 추가적인 "심층 방어"수단으로 컴퓨터에 최신 맬웨어 방지 소프트웨어를 설치하십시오. 여러 보안 회사에서 맬웨어 방지 소프트웨어를 실행하는 고객은 공급자에게 보호되어 있는지 확인할 수 있습니다.

- 이 공격 유형은 시간이 지남에 따라 진화 할 수 있으므로추가 심층 방어 전략은 추가 보호 기능을 제공합니다. 예를 들어 SMBv1 공격으로부터 추가로 보호하려면 고객은 네트워크에서 레거시 프로토콜 차단을 고려해야합니다.

Windows 7, Windows Server에 대한 언급은 없었습니다.Wanacrypt 랜섬웨어에 취약한 2007 또는 Windows 10. 분명히 이것은 컴퓨터를 최신 운영 체제로 유지해야하는 또 하나의 이유 일뿐입니다. 그렇습니다. 그러나 항상 업데이트를하는 것은 아니지만 나쁜 사람보다 앞서 기 위해 Microsoft는 10 억을 소비합니다. 이를 염두에두고 이전 버전의 Windows를 계속 실행중인 경우 지금 Windows 10으로 업그레이드하십시오.

Microsoft에서 여전히 지원하는 이전 릴리스의 사용자는 이와 같은 공격을 최소화하기 위해 자신의 역할을 수행 할 수 있습니다.

- 시스템 패치를 적용 할 때 적용하십시오사용할 수있게됩니다. 나는 그것을 싫어하지만 Microsoft는이 문제에 대한 수정 프로그램을 출시했습니다. 대부분의 사람들은 공격을 받았으며 단순히 Microsoft Security Bulletin MS17-010 패치를 설치하지 않았습니다.

- 백업, 우리는 Groovypost에서 항상 그것에 대해 이야기합니다.하지 않으면 지금 시작하는 것이 좋습니다.

- 이메일 메시지와 그 출처를 알고 있어야합니다. Wanacrypt는 일부 사용자가 의심없이 열었던 전자 메일 첨부 파일을 통해 시스템에 침투 할 수있었습니다.

사용자는 다음 링크에서 해당 Windows 버전에 대한 패치를 다운로드 할 수 있습니다. Windows Server 2003 SP2 x64, Windows Server 2003 SP2 x86, Windows XP SP2 x64, Windows XP SP3 x86, Windows XP Embedded SP3 x86, Windows 8 x86, 윈도우 8 x64

코멘트를 남겨주세요