¿Qué es el phishing y cómo me protejo de él?

Las estafas de phishing, desafortunadamente, no desaparecerán, pero hay cosas que puede hacer para protegerse. Aquí le mostramos cómo detectar intentos de phishing para mantener su identidad y sus datos seguros.

Uno de cada 99 correos electrónicos recibidos es un llamado phishingataque. Estas molestias peligrosas les cuestan a las empresas y a los usuarios finales miles de daños cada año. Aunque ninguna solución es 100 por ciento a prueba completa, hay cosas que puede hacer para reconocer y evitar estafas de phishing. Hagámoslo.

¿Qué es un ataque de phishing?

El phishing es un ataque de ingeniería social diseñadopara robar datos del usuario, como credenciales de inicio de sesión, números de tarjeta de crédito y otra información personal. La estafa, que puede aparecer como un correo electrónico, mensaje de texto o mensaje instantáneo, se hace pasar por una entidad de confianza. Espera que muerdas y entregues voluntariamente tu información haciendo clic en un enlace malicioso. La mayoría de estas estafas (51 por ciento) conducen a un ataque de malware, según Small Business Trends.

Con un ataque de malware, se obtiene un archivo ocultoinstalado en su computadora. El archivo realiza tareas como realizar compras no autorizadas, robar fondos o iniciar el robo de identidad. Algunos ataques de malware también mantienen a su dispositivo como rehén. En estos casos, deberá pagar una recompensa antes de recuperar el acceso a su computadora.

¿Cómo detectar estafas?

Cuando se trata de estafas de phishing, lo primero que debes aceptar y recordar es el idioma, si algo parece demasiado bueno para ser verdad, probablemente lo sea. En términos más explícitos, si recibe un mensaje de textoo correo electrónico que promete dinero rápido o algún premio, es casi seguro que es una estafa. Desafortunadamente, estas estafas tienden a ser más inteligentes con cada año que pasa.

Las estafas de phishing pueden incluir, pero no se limitan a estos ejemplos:

- Mensajes que prometen reembolsos del gobierno

- Regalos disponibles con un clic

- Avisos que lo alertan de una actividad sospechosa o intentos de inicio de sesión

- Facturas falsas que exigen pago

- Tenga en cuenta que su pago reciente no fue aceptado

Ejemplos

Phishing.org ha publicado capturas de pantalla de ejemplos reales de estafas. Estos incluyen un aviso de seguridad falso de Paypal, un aviso falso de Microsoft, un ataque a LinkedIn, entre muchos otros.

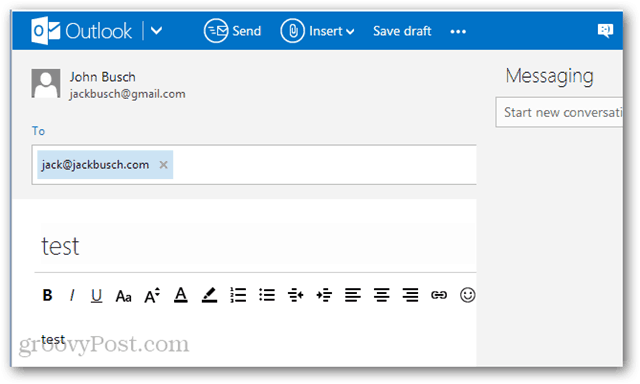

Aquí hay un ejemplo de un mensaje de phishing de Microsoft:

Cómo protegerse del phishing

Para evitar ser víctima de un esquema de phishing, siga estos pasos esenciales:

Actualizaciones de software

Lo primero que puedes hacer para protegertede las estafas de phishing es instalar software de seguridad en su dispositivo. Y sí, esto incluye Mac, no solo Windows. También debes asegurarte de que el sistema operativo de tu computadora esté siempre actualizado. Asegúrese de que las actualizaciones automáticas estén activadas para que esto suceda.

Cada vez más, los dispositivos móviles ya no son inmunesa los ataques de phishing. Por lo tanto, también active las actualizaciones automáticas en sus dispositivos iOS y Android. Empresas como Apple y Google hacen un gran trabajo al identificar y frustrar los ataques. Sin embargo, depende de usted asegurarse de que las actualizaciones estén instaladas en sus dispositivos de inmediato.

También deberías considerar instalar la herramienta de phishing gratuita de Google, que te alerta si ingresas la contraseña de tu cuenta de Google en otro lugar que no sea accounts.google.com.

Usar autenticación multifactor

Cada vez más, las empresas ofrecen o requierenautenticación multifactor para proteger la información de su cuenta. Con este tipo de autenticación habilitada, debe ingresar dos o más credenciales para iniciar sesión en su cuenta.

Por ejemplo, con autenticación de múltiples factores:también llamado Autenticación de dos factores o Verificación en dos pasos, es posible que deba agregar un código de acceso que reciba a través de un correo electrónico, mensaje de texto o aplicación de autenticación. También podría requerirse un escaneo de su huella digital, retina o cara, dependiendo de la organización.

Utilice siempre la autenticación multifactor cuando se le ofrezca; Si no tiene otra opción, pregunte si debería hacer negocios con esa organización.

Sí, use una contraseña segura

También necesita crear contraseñas seguras y mantenerlas a salvo. Para proteger mejor sus contraseñas, considere:

- Usando 10-12 caracteres para su contraseña

- No use nombres, fechas o palabras comunes en sus contraseñas. En su lugar, use una combinación de números, caracteres y símbolos. Además, use una combinación de letras mayúsculas y minúsculas

- No use la misma contraseña con varias cuentas

- Considere comprar una aplicación / servicio generador de contraseñas como 1Password o Dashlane.

- No comparta contraseñas por teléfono o por correo electrónico o mensaje de texto.

- Si debe escribir una contraseña, asegúrese de que esté bloqueada y fuera de la vista.

Solo realice compras en sitios seguros

En 2019, nadie debería comprar artículos en unsitio web no seguro Lamentablemente, todavía sucede. Para asegurarse de que el sitio que está visitando sea seguro, busque el https al comienzo de la dirección web.

Copia de seguridad de sus datos

Finalmente, asegúrese de hacer una copia de seguridad de sus datos regularmente utilizando un disco duro externo o almacenamiento en la nube. De esa manera, si hay problemas, puede volver a conectarse en línea lo más rápido posible.

Probablemente sea una estafa, ¿y ahora qué?

Si sospecha que un correo electrónico o mensaje recibido es unestafa, primero debe preguntarse si reconoce la cuenta o la compañía que se ha puesto en contacto. Si la respuesta es no, informe el mensaje, luego bórrelo de su dispositivo. Si la respuesta es sí, debe comunicarse con la empresa directamente utilizando un número de teléfono o sitio web que conozca como legítimo.

¿Te preocupa que ya hayas respondido a un esquema de phishing? En este caso, visite IdentifyTheft.gov y siga los pasos a seguir según la información que teme haber perdido.

También debe llevar las cosas un paso más allá e informar el phishing a las autoridades. Un buen punto de partida para esto es contactar a la FTC.

En el sitio web de la FTC, se le pedirá que elija uncategoría de reclamación y subcategoría. Si no puede encontrar una coincidencia, seleccione la opción "Algo más". A partir de ahí, deberá responder algunas preguntas relacionadas con su queja y contarles lo que sucedió en sus palabras.

Las estafas de phishing, desafortunadamente, no van a desaparecer,pero hay cosas que puedes hacer para protegerte. Seguir estos pasos contribuirá en gran medida a agregar más niveles de seguridad a su dispositivo. La paz mental seguirá!

Deja un comentario