Dell Ships Лаптопи с опасен коренен сертификат, Ето как да тествате вашия компютър (Актуализирано)

Актуализация 11/24/1015: Dell отговаря на опасенията за сигурност:

Dell официално отговори на eDellRootиздайте в своя блог за поддръжка. Той пусна ръководство: инструкции за премахване на сертификат eDellRoot, както и малка помощна програма (директна връзка), която ще го премахне автоматично за вас.

Можете да тествате дали имате eDellRootСертификат, като кликнете върху тази връзка (която обясняваме по-долу). Ако го имате, препоръчваме ви да прочетете публикацията в блога на Dell, да изтеглите PDF файла и да следвате инструкциите за освобождаването му.

Също така си струва да се отбележи, че днес открихмене е проблем само с лаптопите (за които първоначално съобщихме. Всъщност това е проблем с всички форми фактори на компютрите Dell. Ако имате компютър Dell, трябва да проверите дали eDellRoot е в системата ви. За пълната история прочетете нашата доклад по-долу.

eDellRoot Риск за сигурност на сертификата

В онова, което се оказва поредното дежа ву,Dell Inc, открито през уикенда, (от август) издава сертификат за rootkit, наречен eDellRoot, за да помогне с това, което компанията твърди, че е по-лесен достъп до поддръжката на своите клиенти. Съобщение от плакат на Reddit, който идва с името rotorcowboy, публикува подробности в популярния сайт за социални медии за откритието.

Получих лъскав нов лаптоп XPS 15 от Dell идокато се опитвах да отстраня проблем, открих, че той е предварително зареден със самостоятелно подписан root CA (Certificate Authority) от името на eDellRoot. С него дойде и неговият частен ключ, обозначен като неекспортируем. Все пак е възможно да се получи необработено копие на частния ключ, като се използват няколко налични инструмента (използвах инструмента за джайлбрейк на NCC Group). След като обсъдихме накратко това с някой друг, който също беше открил това, решихме, че те доставят всеки лаптоп, който разпространяват, с абсолютно същия корен сертификат и частен ключ, много подобен на това, което Superfish направи на компютрите Lenovo. За тези, които не са запознати, това е голяма уязвимост на сигурността, която застрашава всички скорошни клиенти на Dell. източник

Просто освежител, Lenovo получи страхотнокогато е открит, компанията зарежда подобен сертификат на rootkit, наречен superfish на избрани Lenovo устройства. Компанията получи толкова лоша преса за акта, че някои твърдят, че инцидентът вероятно омаловажава дългогодишната репутация на компанията като популярна марка сред потребителите и бизнеса. Тъй като Lenovo е китайска компания и последните ледени политически отношения с Китай и САЩ, компанията се опитва да възстанови доверието на потребителите оттогава. Инцидентът беше толкова лош, че Microsoft трябваше да помогне за почистването, като пусна актуализация на дефиницията за Windows Defender, която помогна за премахването на сертификата.

Досега потребителите са намерили уязвимия сертификат на Dell Inspiron 5000, XPS 15 и XPS 13. Тъй като това е ново развитие, той може да бъде и на други компютри Dell на пазара.

Смята се, че инцидентът е подходящпредупреждение за други доставчици, но очевидно Dell, един от първите трима производители на компютри, изглежда е пропаднал през пукнатините. Компанията вече се опитва да обърне нещата, като публикува следното изявление до медиите:

Сигурността и поверителността на клиентите са основна грижаи приоритет за Dell. Неотдавнашната повдигната ситуация е свързана със сертификат за поддръжка на кутията, предназначен да осигури по-добро, по-бързо и лесно преживяване на поддръжката на клиентите.

За съжаление, сертификатът въведе anнепреднамерена уязвимост на сигурността. За да се справим с това, предоставяме на нашите клиенти инструкции за окончателно премахване на сертификата от техните системи чрез директен имейл, на нашия сайт за поддръжка и техническа поддръжка.

Ние също премахваме сертификата от всичкиСистемите на Dell се движат напред. Имайте предвид, че търговските клиенти, които представят собствените си системи, няма да бъдат засегнати от този проблем. Dell не инсталира предварително никакъв рекламен или зловреден софтуер. Сертификатът няма да се преинсталира, след като бъде правилно премахнат с помощта на препоръчания процес на Dell.

Представител на Dell също направи изявление пред The Verge, казвайки: „Имаме екип, който проучва текущата ситуация и ще ви актуализира веднага щом имаме повече информация.“

Тъй като няма подробности за това кои системи могат да бъдат засегнати, клиентите ще трябва да зависят от Dell за съдействие.

Рискува ли вашият Dell компютър? Ето как да го тествате

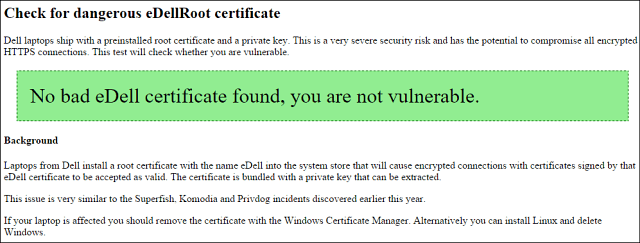

Ако искате да знаете дали вашата система може да бъде засегната, можете да проверите този уебсайт, създаден от журналиста по сигурността Хано Бьок, за да тествате системата си за нейното присъствие.

Досега проведените изследвания предоставят доказателства за концептуални сценарии, при които eDellRoot може да се манипулира и използва за валидни сертификати, които могат да предизвикат атаки.

Оставете коментар