جوجل الاحتيال الخداع يضرب الزيارات جوجل - كيفية حماية حسابك

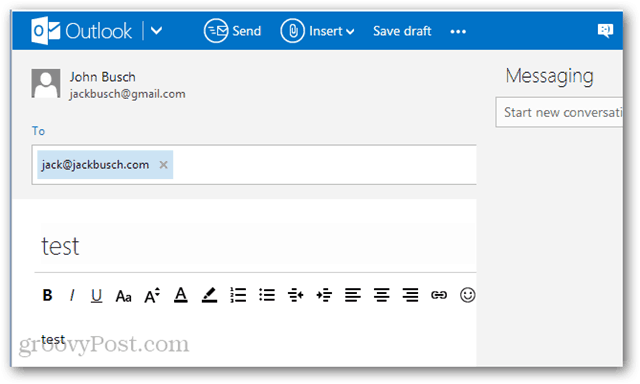

احتيال خداع ذكي يتظاهر بأنه موثوق بهتم عرض مستند من محرّر مستندات Google في بريد Gmail الوارد اليوم. يجب على المستخدمين اتخاذ كل التدابير للتأكد من أن المرفقات من مرسل موثوق. أكدت جوجل وجود ثغرة أمنية ؛ تقديم المشورة للمستخدمين للإبلاغ على الفور وحذف أي من هذه الرسائل. أغلقت Google أيضًا الحسابات المرسلة لهذه الوثائق المسمومة ، لذلك ، يمكن للمستخدمين العودة إلى إدارة صندوق الوارد الخاص بهم بتخوف أقل.

متوتر؟ احتياطات أمنية إضافية يمكنك اتخاذها

تنصح Google المستخدمين الذين يعتقدون أنهم ربما تم اختراقهم لإجراء فحص أمني فورًا على الموقع http://g.co/SecurityCheckup.

تأكد من تشغيل التحقق الأمني عبر كل ما تبذلونهالأجهزة بما في ذلك الهواتف الذكية وجهاز الكمبيوتر الخاص بك. على سبيل المثال ، اكتشف أحد المستخدمين أن هواتفهم الذكية مصابة باحتيال الخداع. على الرغم من أننا لا نستطيع التحقق من ذلك ، إلا أنه من الأفضل ألا تغتنم أي فرص.

إذا كنت مسؤول تكنولوجيا المعلومات مسؤولاً عن تطبيقات Googleفي المؤسسة ، ستحتاج إلى إعلام المستخدمين بإجراء فحص الأمان يدويًا. لا يوجد حاليًا حل تلقائي لـ G Suite Admins لإجراء فحص جماعي - آسف. هذا أيضًا وقت مناسب للمستخدمين للتأكد من أن حساباتهم آمنة من خلال تغيير و

هذا تذكير جيد بأن الأشرار موجودون هناك. الآن سيكون وقتًا رائعًا للمستخدمين لتغيير كلمات المرور الخاصة بهم عبر الإنترنت ، وإنشاء عبارة مرور / كلمة مرور قوية. كما هو الحال دائمًا ، هنا في gPost ، نوصي المستخدمين أيضًا بتمكين المصادقة الثنائية لجميع حساباتك على الإنترنت. إنها لعبة 2017 ، وكلمات المرور لم تعد تقطعها بعد الآن - وهذا هو السبب وراء ابتعاد Microsoft عن كلمات المرور ببطء ...

اكتسبت Google سمعة قويةالأمن على مر السنين. تعتمد بنيتها التحتية على تقنيات مفتوحة المصدر مع العديد من طبقات التكرار. ولكن حتى بالنسبة لعملاق الإنترنت ، فهناك دائمًا هجمات مستمرة تأتي من كل زاوية. ليست عملية احتيال التصيد الحالية أول محاولة لخداع المستخدمين ، وتشمل الأشكال الأخرى للهندسة الاجتماعية صفحات وهمية تتظاهر بخدمات Google. يجب أن يكون المستخدمون على دراية بهذه الأساليب الشائعة للهجوم والبحث عن العلامات الواضحة. تأكد من مراجعة نصائحنا لحماية حسابك من اختراقات الهندسة الاجتماعية.

اترك تعليقا