ما هو الخداع وكيف أحمي نفسي منه؟

الخداع الخداعي ، للأسف ، لن يذهب بعيدًا ، ولكن هناك أشياء يمكنك القيام بها لحماية نفسك. إليك كيفية اكتشاف محاولات التصيد الاحتيالي للحفاظ على هويتك وبياناتك آمنة.

واحدة من 99 رسائل البريد الإلكتروني المستلمة هي ما يسمى الخداعهجوم. هذه الإزعاجات الخطيرة تكلف الشركات والمستخدمين النهائيين الآلاف من الأضرار كل عام. رغم أنه لا يوجد حل كامل بنسبة 100 في المائة ، إلا أن هناك أشياء يمكنك القيام بها للتعرف على حيل الخداع وتجنبها. هيا بنا نقوم بذلك.

ما هو هجوم التصيد؟

التصيد هو هجوم الهندسة الاجتماعية المصممةلسرقة بيانات المستخدم مثل بيانات اعتماد تسجيل الدخول وأرقام بطاقات الائتمان والمعلومات الشخصية الأخرى. إن عمليات الاحتيال ، التي يمكن أن تظهر كرسالة بريد إلكتروني أو رسالة نصية أو رسالة فورية ، تتنكر ككيان موثوق به. تأمل في أن تعض وتسليم معلوماتك عن طيب خاطر عن طريق النقر على رابط ضار. غالبية عمليات الاحتيال هذه (51٪) تؤدي إلى هجوم برمجيات خبيثة ، وفقًا لـ Small Business Trends.

مع هجوم البرامج الضارة ، يحصل على ملف مخفيمثبتة على جهاز الكمبيوتر الخاص بك. يقوم الملف بمهام مثل إجراء عمليات شراء غير مصرح بها أو سرقة أموال أو بدء سرقة التعرف. بعض هجمات البرامج الضارة أيضًا تحتجز جهازك كرهينة. في هذه الحالات ، ستحتاج إلى دفع مكافأة قبل استعادة الوصول إلى جهاز الكمبيوتر الخاص بك.

كيفية اكتشاف عمليات الاحتيال؟

عندما يتعلق الأمر بخداع الخداع ، فإن أول ما تحتاج إلى تبنيه وتذكره هو المصطلح ، إذا كان هناك شيء جيد للغاية ليكون صحيحًا ، فمن المحتمل أن يكون كذلك. بعبارات أكثر وضوحًا ، إذا تلقيت نصًاأو بريد إلكتروني يعدك بنقد سريع أو بعض الجوائز ، فمن المؤكد أنه عملية احتيال. لسوء الحظ ، تميل هذه الحيل إلى الحصول على مزيد من الساطور مع كل عام يمر.

يمكن أن تشمل خدع الخداع ، على سبيل المثال لا الحصر ، هذه الأمثلة:

- رسائل واعدة المبالغ المستردة الحكومة

- المجانية المتاحة بنقرة واحدة

- إشعارات تنبهك إلى نشاط مشبوه أو محاولات تسجيل الدخول

- فواتير وهمية تتطلب الدفع

- لاحظ أن دفعتك الأخيرة لم يتم قبولها

أمثلة

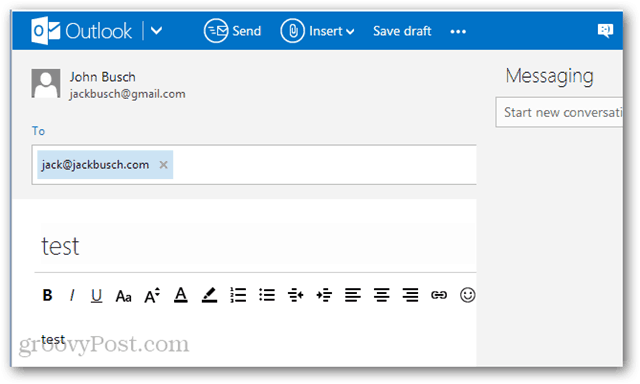

نشر Phishing.org لقطات من أمثلة واقعية عن الحيل. يتضمن ذلك إشعار أمان Paypal مزيفًا ، وإشعارًا مزيفًا من Microsoft ، وهجومًا على LinkedIn ، من بين أشياء أخرى كثيرة.

فيما يلي مثال على رسالة تصيّد Microsoft:

كيف تحمي نفسك من الخداع

لتجنب الوقوع ضحية لنظام التصيد الاحتيالي ، اتبع هذه الخطوات الأساسية:

تحديثات البرنامج

أول شيء يمكنك القيام به لحماية نفسكمن حيل الخداع هو تثبيت برنامج الأمان على جهازك. ونعم ، يتضمن ذلك أجهزة Mac ، وليس Windows فقط. يجب عليك أيضًا التأكد من تحديث نظام التشغيل بجهاز الكمبيوتر الخاص بك دائمًا. تأكد من تشغيل التحديثات التلقائية لتحقيق ذلك.

على نحو متزايد ، لم تعد الأجهزة المحمولة محصنةلهجمات التصيد. لذلك ، قم أيضًا بتشغيل التحديثات التلقائية على iOS والأجهزة المستندة إلى Android. تقوم شركات مثل Apple و Google بعمل رائع في تحديد الهجمات وإحباطها. ومع ذلك ، الأمر متروك لك للتأكد من تثبيت التحديثات على أجهزتك على الفور.

يجب أن تفكر أيضًا في تثبيت أداة التصيّد المجانية من Google ، والتي تنبهك إذا أدخلت كلمة مرور حسابك في Google في مكان آخر غير accounts.google.com.

استخدم مصادقة متعددة العوامل

على نحو متزايد ، الشركات تقدم أو تتطلبمصادقة متعددة العوامل لحماية معلومات حسابك. مع تمكين هذا النوع من المصادقة ، تحتاج إلى إدخال اثنين أو أكثر من بيانات الاعتماد لتسجيل الدخول إلى حسابك.

على سبيل المثال ، مع مصادقة متعددة العوامل -وتسمى أيضًا مصادقة عاملين أو التحقق من خطوتين ، قد تتم مطالبتك بإضافة رمز مرور تتلقاه عبر البريد الإلكتروني أو الرسائل النصية أو تطبيق المصادقة. قد يلزم أيضًا إجراء مسح لبصمة إصبعك أو شبكيتك أو وجهك اعتمادًا على المنظمة.

دائما استخدام المصادقة متعددة العوامل عندما عرضت ؛ إذا لم يتم منحك خيارًا ، فتساءل عما إذا كان يجب أن تتعامل مع تلك المنظمة.

نعم ، استخدم كلمة مرور قوية

تحتاج أيضًا إلى إنشاء كلمات مرور قوية والحفاظ عليها آمنة. لحماية كلمات المرور الخاصة بك بشكل أفضل ، ضع في اعتبارك:

- باستخدام 10-12 حرفا لكلمة المرور الخاصة بك

- لا تستخدم أسماء أو تواريخ أو كلمات شائعة في كلمات مرورك. بدلاً من ذلك ، استخدم مزيجًا من الأرقام والحروف والرموز. أيضا ، استخدم مجموعة من الأحرف الكبيرة والصغيرة

- لا تستخدم نفس كلمة المرور مع الحسابات المختلفة

- فكر في شراء تطبيق / خدمة مولد كلمة المرور مثل 1Password أو Dashlane.

- لا تشارك كلمات المرور عبر الهاتف أو عبر البريد الإلكتروني / النص.

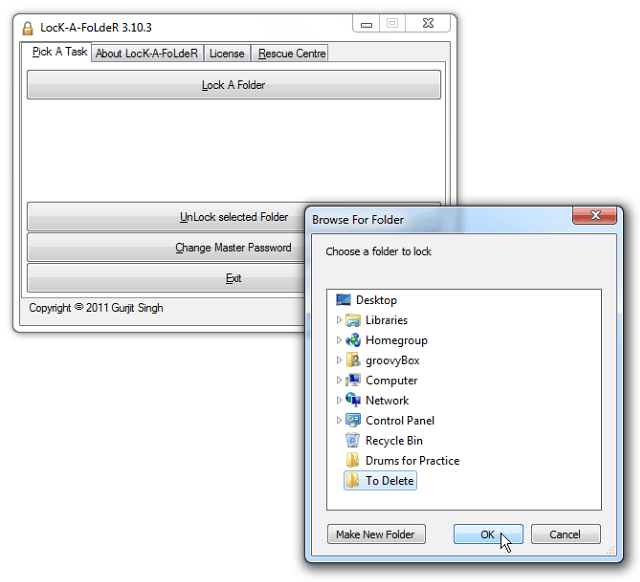

- إذا كان يجب عليك كتابة كلمة مرور ، فتأكد من أنها مغلقة وبعيدة عن الأنظار.

فقط قم بإجراء عمليات الشراء على مواقع آمنة

في عام 2019 ، لا ينبغي لأحد شراء سلع علىموقع غير مضمون. لسوء الحظ ، ما زال يحدث. للتأكد من أن الموقع الذي تزوره آمن ، ابحث عن https في بداية عنوان الويب.

النسخ الاحتياطي للبيانات الخاصة بك

أخيرًا ، تأكد من عمل نسخة احتياطية من بياناتك بانتظام باستخدام محرك أقراص ثابت خارجي أو وحدة تخزين سحابية. وبهذه الطريقة ، إذا كانت هناك مشاكل ، فيمكنك الاتصال بالإنترنت في أسرع وقت ممكن.

من المحتمل أن تكون عملية احتيال ، ماذا بعد؟

إذا كنت تشك في تلقي رسالة بريد إلكتروني أو رسالةاحتيال ، يجب عليك أولاً أن تسأل نفسك ما إذا كنت تتعرف على الحساب أو الشركة التي أجرت اتصالًا. إذا كانت الإجابة لا ، فأبلغ عن الرسالة ، ثم احذفها من جهازك. إذا كانت الإجابة نعم ، فيجب عليك الاتصال بالشركة مباشرة باستخدام رقم هاتف أو موقع إلكتروني تعرفه كمشروع.

هل أنت قلق من أنك استجابت بالفعل لنظام تصيّد؟ في هذه الحالة ، تفضل بزيارة IdentifyTheft.gov واتبع الخطوات التي يجب اتخاذها بناءً على المعلومات التي تخشى أن تفقدها.

يجب أيضًا أن تأخذ الأمور خطوة إلى الأمام وأن تبلغ السلطات بالاحتيال. نقطة انطلاق جيدة لذلك هي الاتصال بـ FTC.

في موقع FTC ، سيُطلب منك اختيارفئة الشكاوى والفئات الفرعية. إذا لم تتمكن من العثور على تطابق ، فحدد خيار "شيء آخر". من هناك ، ستحتاج إلى إجابة بعض الأسئلة المتعلقة بشكواك وإخبارهم بما حدث في كلماتك.

حيل الخداع ، للأسف ، لن تختفي ،ولكن هناك أشياء يمكنك القيام بها لحماية نفسك. باتباع هذه الخطوات سوف تقطع شوطًا طويلًا لإضافة المزيد من مستويات الأمان إلى جهازك. سوف راحة البال متابعة!

اترك تعليقا