نعم ، يمكن اختراق جهاز مراقبة الطفل الفيديو الخاص بك. لا ، ليس عليك التوقف عن استخدامه

تحظى قصص اختراق الفيديو التي يتم رصدها من طفل رضيع بالكثير من البث على الأخبار المحلية وتُرسل على الفور إلى أقاربي الأكبر سنًا. الأمر المختلف في هذه القصص هو أن المخاطر التي تحددها حقيقية.

هذه الحالات المؤكدة تقشعر لها الأبدان تقشعر لها الأبدان ما يكفي لتجعلك ترغب في تشغيل الطابق العلوي وفصل جهاز مراقبة الطفل في غرفة أطفالك الآن. أنا فعلت تقريبا.

ولكن بعد تقييم التدابير الأمنية التي اتخذتها بالفعل ، قررت أنه من الجيد الاستمرار في استخدام أجهزة مراقبة الأطفال. المخاطر حقيقية ، لكنها قابلة للإدارة.

لا تفهموني خطأ. لست محصنا ضد جنون العظمة. على سبيل المثال ، لديّ Post-it يغطي كاميرا الويب على الكمبيوتر المحمول. (على محمل الجد ، متى يضعون مصاريع بلاستيكية صغيرة عليها افتراضيًا؟). لكن موقفي على شاشات الأطفال هو:

بمجرد فهم كيفية وصول المتسللين إلى الطفلالشاشات وكاميرات الويب ، يمكنك اتخاذ قرار أكثر استنارة بشأن ما إذا كانت مخاطر الأمان تستحق الراحة أم لا. لذا ، قبل البدء في تحذير جميع أصدقائك وأطفالك للتوقف عن استخدام أجهزة مراقبة الأطفال ، اقرأ هذا المنشور. أو الأفضل من ذلك ، إعادة توجيهها إلى هذه القصة بدلاً من القصة المثيرة من قناتك الإخبارية المحلية.

لدي مشكلة مع الكثير من وسائل الإعلاميغطي هذه القصص. إنها نقرات أكثر من كونها حكايات تحذيرية ، والمشورة التي تقدمها سريعة للغاية. الهدف من هذا المنشور ليس الصدمة وتخويفك - إنه لإعلامك وإعدادك.

كيفية وصول المتسللين إلى أجهزة مراقبة الأطفال: أجهزة مراقبة أخرس مقابل شاشات ذكية

متجه الهجوم لكبار السن walkieأجهزة مراقبة الطفل من نوع talkie / intercom (التي ما زلت أستخدمها) بسيطة للغاية. الشاشات الغبية هي المكافئات الراديوية لعلبتي قصدير على الخيط. كل ما على الشخص فعله هو إيجاد الخيط ثم وضع العلبة في المنتصف. وهذا هو ، اختطاف التردد والبدء في لعب المعادن الموت فوقها أو شيء من هذا. هناك نوعان من العوامل التي تحد كبيرة لاختراق جهاز العرض الغبي. الأول هو الأجهزة. في الوقت الحالي ، كل طفل فوق سن الخامسة لديه جهاز يمكنه استخدام بروتوكول الإنترنت (ما يستخدمه المراقبون الأذكياء). ولكن للاستيلاء على تردد مراقبة الطفل البكم ، ستحتاج إلى أن تكون في متناول اليد إلى حد ما مع بعض الأدوات التي اشتريتها في RadioShack. العامل الثاني هو المدى. يجب أن تكون قريبًا جسديًا من شاشة مراقبة الطفل حتى تعمل. على سبيل المثال ، إذا كنت واقفًا في طريقي مع جهاز الاستقبال لجهاز مراقبة الطفل ، فأنا بعيد جدًا عن أن تعمل الإشارة.

لذا ، إذا بدأ شخص ما في اختطاف طفلك "الغبي"مراقبة ، والهرب نفد في الفناء والعثور على الشرير الصغير مع جهاز اتصال لاسلكي الذي يفعل ذلك وأخبره أنك تعرف أين يعيش ، وأنت تتصل والديه.

هذا كل الأخبار القديمة.

إنها شاشات الفيديو المتصلة بالإنترنت وكاميرات الأطفال التي تصنع جميع العناوين في الآونة الأخيرة. يطلق عليها اسم كاميرات بروتوكول الإنترنت (IP) لأنها تستخدم الإنترنت وشبكة المنطقة المحلية الخاصة بك للتواصل مع هاتفك الذكي. إن موجه الهجوم ضد أجهزة مراقبة الأطفال "الذكية" هذه أوسع بكثير. الآن ، لا يقتصر الأمر على الأخوة الأكبر سناً وأطفال الحي الذين يزعجونك. إذا كان جهاز مراقبة الطفل البكم عبارة عن عبوتين من الصفيح وسلسلة ، فإن كاميرا الطفل الذكية عبارة عن علبة من الصفيح ، وتكون السلسلة هي شبكة الويب العالمية. من المحتمل أن تكون أجهزة مراقبة الأطفال المتصلة بالإنترنت عرضةً لمجموعة كاملة من المتصيدون والزحف والمجرمين في جميع أنحاء العالم. ونعلم جميعًا أن هؤلاء الأشخاص يمكن أن يكونوا بغيضين تمامًا.

قضايا بروتوكول مراقبة الطفل الأمن الإنترنت

في كل مرة أبدأ في الحديث عن الأمان مع ستيف ، يبدأ في انتحال شخصية شريكه.

"الغيلان تشبه الإجراءات الأمنية البصل ".

الأمر كله يتعلق بالطبقات.

عندما يتعلق الأمر بجهاز مراقبة الطفل الذي يدعم بروتوكول الإنترنت ،وجود طبقة واحدة نتنة من انعدام الأمن يمكن أن يدعو جميع المتسللين. بعد ذلك ، يمكن أن تنتهي كاميرا الويب الخاصة بك في بعض المنتديات المشبوهة التي تحتوي على روابط لمئات من كاميرات الويب غير الآمنة في جميع أنحاء العالم. انهم موجودين. لا تبحث عنها ، إذا كنت تقدر روحك.

على مستوى عال جدا ، وهنا الطبقات التيتنطبق على مراقبة الطفل الفيديو الخاص بك. يأتي هذا من حقيقة أن شاشة فيديو الطفل الخاصة بك تعمل عن طريق الاتصال بجهاز التوجيه اللاسلكي بالمنزل ، الذي أفترض أنه متصل بالإنترنت.

- وصول عادي للإنترنت إلى جهاز التوجيه الخاص بك

- وصول جهاز مراقبة فيديو الطفل (محمي بكلمة مرور ، أو معطل بشكل أفضل ، معطل)

- وصول جهاز مراقبة الطفل عن بُعد (محمي بكلمة مرور ، أو معطل بشكل أفضل ، معطل)

- وصول المسؤول عن بعد إلى جهاز التوجيه الخاص بك (كلمة مرور محمية ، أو الأفضل من ذلك ، معطل)

- وصول شاشة فيديو الطفل (محمية بكلمة مرور)

- وصول المستخدم المحلي / المسؤول إلى جهاز التوجيه (محمية بكلمة مرور)

- سلكي (محمي بكلمة مرور)

- لاسلكي (محمي بكلمة مرور)

- وصول شاشة فيديو الطفل (محمية بكلمة مرور)

كما ترون ، في جميع الحالات ، يحصل المهاجمالوصول إلى شاشة طفلك عن طريق الحصول على الوصول إلى جهاز التوجيه الخاص بك أولا. لذلك ، فإن الطبقة الأولى والواضحة من الحماية هي تأمين جهاز التوجيه اللاسلكي الخاص بك. بعد ذلك ، هناك المزيد يمكنك القيام به. ولكن قبل أن نصل إلى ذلك ، اسمحوا لي أن أشرح لك كيف يمكن للمتسللين الدخول.

إذا كنت لا تهتم بكل ذلك ، فلا تتردد في الانتقال إلى قائمة التحقق من أمان مراقبة الطفل.

تهديد أمن جهاز التوجيه الخاص بك

عندما يحصل المهاجم على حق الوصول الإداري إلىجهاز التوجيه الخاص بك ، لقد انتهت اللعبة لكل جهاز متصل به. قد يكون مراقبة طفلك أقل ما يقلقك. ولكن للبقاء في هذا الموضوع ، يتم تكوين معظم أجهزة مراقبة الأطفال عن طريق الوصول إلى "الكواليس" الإداري الخاص بهم عبر جهاز التوجيه الخاص بك. إذا تمكن أحد المتطفلين من الوصول إلى جهاز التوجيه الخاص بك ، فيمكنه بعد ذلك البدء في التنصت باستخدام إعدادات الأمان الخاصة بجهاز مراقبة الطفل.

إليك كيف يمكنهم الدخول:

هجوم عبر غير مصرح به الوصول إلى الإنترنت إلى جهاز التوجيه الخاص بك هو الأقل احتمالا أن يحدث. تستخدم جميع أجهزة التوجيه ترجمة عنوان الشبكة (NAT) لتصفية حركة المرور الواردة غير المصرح بها. الاستثناء الوحيد هنا هو إذا كنت قد دخلت عن عمد وقمت بتمكين إعادة توجيه المنفذ أو أنشأت منطقة منزوعة السلاح. عادة ما تفعل هذا فقط لبرامج مثل عملاء BitTorrent أو ألعاب الفيديو ذات النطاق الترددي العالي. إذا كنت لا تعرف ما هي هذه الأشياء ، فاسأل ابنك المراهق عما إذا كان هو أو هي قام بأي من هذه الأشياء بجهاز التوجيه الخاص بك. إذا لم يكن كذلك ، فأنت على الأرجح موافق. يمكنك التحقق من صفحات إعدادات جهاز التوجيه الخاص بك للتأكد.

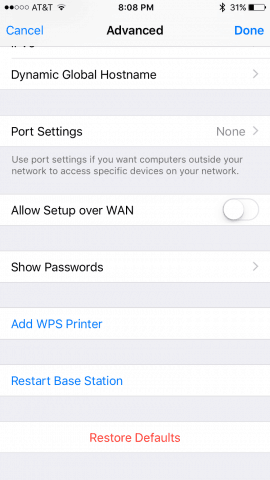

هجوم عبر الوصول عن بعد إلى جهاز التوجيه الخاص بك إنه متشابه. بنفس الطريقة التي يمكنك بها إعداد جهاز مراقبة طفلك للوصول إليه بطريقة شرعية عبر الإنترنت ، يمكنك الوصول إلى صفحة إدارة جهاز التوجيه الخاص بك عبر شبكة واسعة أو الإنترنت. هذا بدلاً من الوصول إلى صفحة تكوين جهاز التوجيه الخاص بك عن طريق الاتصال به مباشرة عبر اتصال سلكي أو لاسلكي. ما لم تكن مسؤول تكنولوجيا المعلومات في شركة ما ، ليس هناك أي سبب يدعو إلى عمل ذلك - إنه يجعلك أكثر عرضة للخطر. المضي قدما وتعطيل هذه الميزة في صفحة إعدادات جهاز التوجيه الخاص بك. إذا لم تتذكر يومًا تمكينه ، فمن المحتمل أنه قد تم تعطيله بالفعل. عادة ما يطلق عليه شيء مثل "الإعداد عن بعد" أو "السماح بالإعداد عبر WAN."

هجوم عبر الوصول المحلي إلى جهاز التوجيه الخاص بك هو نفس الوصول عن بعد إلى جهاز التوجيه الخاص بك ،باستثناء يجب أن يكون المتسلل في نطاق WiFi أو قادراً على التوصيل مباشرة بجهاز التوجيه الخاص بك. هذا أمر نادر الحدوث ، ولكن لا تستبعده - فكر في المنازل المفتوحة ، والأحزاب ، ومربيات المنازل ، وما إلى ذلك. إذا كان لديك شبكة لاسلكية مفتوحة ، مما يعني أنه يمكن لأي شخص الاتصال بدون كلمة مرور (لماذا؟ لماذا؟ لماذا؟) ، ثم يمكن الجار الدخول كما يحلو لهم. حتى إذا كان لديك كلمات مرور لاسلكية ممكّنة ، فيمكن لشخص ما توصيلها بجهاز التوجيه عبر اتصال Ethernet ، أو كسر كلمة مرور مسؤول جهاز التوجيه (أو استخدام المصنع الافتراضي ، إذا لم تكن قد قمت بتغييره) ، ثم انتقل إلى المدينة.

حل وسط طفلك مراقبة الأمن

لنفترض الآن أن المتسلل لديه حق الوصول إليهجهاز التوجيه الخاص بك وبالتالي تكوين طفلك مراقبة. تمامًا مثلما يحتوي جهاز التوجيه على إعدادات افتراضية تحميه من حركة المرور غير المصرح بها ، فعادة ما يكون لجهاز مراقبة الطفل هذه الحماية في مكانها. لكن العديد من شاشات مراقبة الأطفال بها أيضًا إعدادات UPnP وإعادة توجيه المنافذ التي يمكن تمكينها لجعل الكاميرا أقل أمانًا.

أيضًا ، إذا لم تقم بتعيين كلمة مرور لطفلكمراقبة أو تغيير كلمة المرور الافتراضية للمصنع ، يمكن لأي شخص الوصول بسهولة إلى الكاميرا الآن بعد أن أصبح لديه حق الوصول إلى جهاز التوجيه. يمكنهم متابعة استخدام كلمة مرور المصنع الافتراضية المعروفة أو وضعها في حساب مستتر الخاصة بهم.

الآن ، وحتى الآن ، كنا نتعامل مع الوصول غير المصرح به إلى جهاز التوجيه الخاص بك عبر الإنترنت. تمكنك الكثير من أجهزة مراقبة الأطفال الذكية من القيام بذلك بطريقة مشروعة الوصول إلى مراقبة طفلك عبر الإنترنت. هذا هو ، قل أنك في العمل أو في موعد أوشيء ما ، وتريد أن تنظر إلى ملاكك الصغير النائم من هاتفك. هذه ميزة يمكنك تمكينها من داخل إعدادات برنامج كاميرا فيديو الطفل. لكنني لا أعتقد أنك يجب أن. عرض النطاق الترددي والآثار الأمنية لليعد تمكين هذه الميزة رائعًا جدًا إذا كنت لا تعرف ما تفعله. لذا ، فقط وفر لنفسك المخاطر ولا تستخدم جهاز مراقبة الفيديو الخاص بك ككاميرا مربية. ما عليك سوى إرسال النص إلى جليسة أطفالك واسأل كيف تسير الأمور ، حسناً؟

المشكلة مع تمكين الوصول إلى الإنترنت الخاص بكمراقبة الطفل هو أنه يبسط إلى حد كبير العمل الذي يقوم به المتسلل. بدلاً من اختراق جهاز التوجيه الخاص بك ، ثم الحصول على وصول إداري إلى جهاز التوجيه الخاص بك ثم الوصول الإداري إلى جهاز مراقبة طفلك ، يتعين عليهم فقط كسر كلمة المرور التي قمت بتعيينها للوصول عن بعد إلى جهاز مراقبة طفلك. إنه يشبه إلى حد ما ترك مفتاح أسفل البواب أمام باب منزلك. إذا كان الوصول إليها سهلاً ومريحًا ، فمن السهل والمريح وصول المتسللين.

فيديو مراقبة الطفل الأمن غير القضايا

لذلك ، كل هذا يجب أن يعطيك فكرة جيدة عن كيفيمكن للمتسللين الدخول إلى شاشة طفلك. إنها عناصر أمان شبكة لاسلكية منزلية بسيطة إلى حد كبير. لا يوجد أي شيء خطير بطبيعته حول أجهزة مراقبة الأطفال ، وهذا لا ينطبق أيضًا على جميع الأجهزة على شبكتك المنزلية. الفرق هو أن إغراء المزحة الخبيثة أعلى بكثير ، وعامل الزحف مرتفع للغاية. إذا كنت ببساطة تعامل جهاز مراقبة طفلك بنفس اليقظة مثل هاتفك وجهاز الكمبيوتر المحمول والكمبيوتر اللوحي الخاص بك ، يجب أن تكون على ما يرام.

ببساطة وجود شاشة فيديو للأطفال في المنزللا يفتح على الفور نافذة للعالم. بالإضافة إلى ذلك ، لا داعي للقلق بشأن اعتراض شخص ما لإشارة الفيديو الرقمية عبر الهواء. شاشات الفيديو الرقمية للأطفال تستخدم إشارات مشفرة. سيكون من الصعب جدًا على أي شخص كسر هذه الأمور ، ويجب أن يكون في نطاق إشارة.

فيديو مراقبة الطفل الأمن المرجعية

أم لا تقرأ كل شيء قليلاًmumbo jumbo الفني كتبت للتو ، هناك بعض الخطوات البسيطة التي يمكنك اتخاذها لجعل جهاز مراقبة الفيديو الخاص بك آمنًا. قم بتنفيذها مرة واحدة في كل مرة ، وإذا كنت بحاجة إلى مساعدة في نموذج جهاز مراقبة الطفل أو طراز جهاز التوجيه الخاص بك ، فتحقق من وثائق الشركة المصنعة أو اترك تعليقًا. إذا كنت تترك تعليقًا ، فتأكد من إجابتك على سؤالك قبل توصيل جهازك.

- تأمين جهاز التوجيه اللاسلكي الخاص بك. يمكن أن أكتب وظيفة كاملة في هذا الشأن. لكن لحسن الحظ ، فعل Andre ذلك بالفعل ، لست مضطرًا إلى: تأمين موجه Wi-Fi الآن باستخدام نصائح الأمان هذه. على هذا النحو:

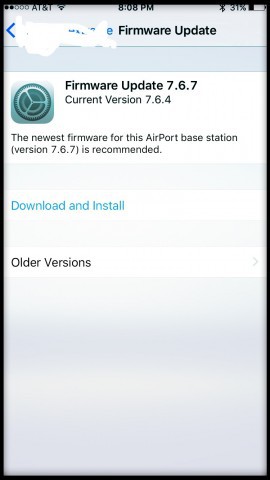

- تحديث البرامج الثابتة لجهاز التوجيه الخاص بك.

- تعطيل الوصول عن بعد إلى جهاز التوجيه الخاص بك. لا تسمح بتكوينه من أي مكان ولكن داخل منزلك مباشرة ، متصلاً بالشبكة اللاسلكية أو السلكية.

- قم بتعيين كلمة مرور لجهاز مراقبة طفلك ، إذا لم تكن لديك بالفعل (لماذا؟ لماذا؟ لماذا؟). يجب عليك أيضًا التأكد من أن لديك كلمة مرور قوية

- تغيير أو إزالة تسجيل الدخول الافتراضي. بعض الكاميرات وأجهزة التوجيه لديها معلومات تسجيل الدخول الافتراضية ، شيء غبي مثل "الجذر" كمستخدم و "كلمة المرور" لكلمة المرور. حتى إذا قمت بإعداد معلومات تسجيل الدخول الخاصة بك ، يجب عليك التأكد من إزالة بيانات اعتماد تسجيل الدخول الافتراضية القديمة أو تغييرها.

- تحديث البرامج الثابتة للكاميرا. تختلف خطوات القيام بذلك لكل مصنع. تبادل لاطلاق النار لي رسالة إذا كنت بحاجة إلى مساعدة.

- قم بتعطيل DDNS على الكاميرا ، إذا كانت موجودة.

- تعطيل إعادة توجيه المنفذ أو UPnP على الكاميرا ، إذا كان يحتوي عليه.

- تعطيل الوصول عن بعد إلى كاميرا طفلك. إنه مريح ولكنه غير ضروري. وإذا لم يكن لديك خطة بيانات غير محدودة ، فستكون باهظة الثمن أيضًا. إن إرسال مقاطع الفيديو عبر الإنترنت إلى الهاتف يستهلك الكثير من البيانات. إذا كنت مصمماً على استخدام الوصول عن بُعد إلى الكاميرا ، فتأكد من القيام بما يلي أيضًا:

- قم بتغيير المنفذ المستخدم للوصول إلى الكاميرا. الافتراضي هو 80 ، وهذا هو الذي سيتحقق منه المتسللون أولاً. تغييره إلى شيء فوق 8100 ، إذا كنت تستطيع.

- تحقق بشكل دوري من سجلات لغير المصرح بهالتمكن من. عندما تنظر إلى السجل الخاص بك ، ابحث عن أشياء غير عادية ، مثل عناوين IP التي لا تتعرف عليها أو لا تصل إلى أوقات الوصول الغريبة (الساعة الواحدة بعد الظهر عندما لا تكون في المنزل ، على سبيل المثال).

إذا قمت بمعالجة جميع العناصر المذكورة أعلاه ، فيجب أن تحمي جميع متجهات الهجوم النموذجية بأفضل ما لديك.

هل فوت اي شيء؟ واسمحوا لي - وزملائك القراء groovyPost - معرفة في قسم التعليقات.

اترك تعليقا