Le password sono rotte: esiste un modo migliore per autenticare gli utenti

Sembra che ogni settimana leggiamo storie dile società e i siti Web vengono compromessi e i dati dei consumatori vengono rubati. Per molti di noi, le peggiori irruzioni si verificano quando vengono rubate le password. LastPass Hack è uno degli attacchi più recenti. In un certo senso, è una forma di terrorismo digitale che sta solo crescendo. L'autenticazione a due fattori e la biometria sono belle patch per il problema, ma ignorano le questioni fondamentali relative alla gestione degli accessi. Abbiamo gli strumenti per risolvere il problema, ma non sono stati applicati correttamente.

Foto di polomex - http://flic.kr/p/cCzxju

Perché ci togliamo le scarpe negli Stati Uniti ma non in Israele

Chiunque sia volato negli Stati Uniti lo sasulla sicurezza TSA. Ci togliamo i cappotti, evitiamo i liquidi e ci togliamo le scarpe prima di passare la sicurezza. Abbiamo un elenco di non voli basato sui nomi. Queste sono reazioni a minacce specifiche. Non è così che un paese come Israele fa sicurezza. Non ho volato su El-Al (le compagnie aeree nazionali di Israele), ma gli amici mi raccontano delle interviste che hanno svolto in sicurezza. I responsabili della sicurezza codificano le minacce in base a caratteristiche e comportamenti personali.

Foto di Ben Popken

Stiamo adottando l'approccio TSA agli account onlineed è per questo che abbiamo tutti i problemi di sicurezza. L'autenticazione a due fattori è un inizio. Tuttavia, quando aggiungiamo un secondo fattore ai nostri account, siamo cullati da un falso senso di sicurezza. Questo secondo fattore protegge da qualcuno che ha rubato la mia password, una minaccia specifica. Il mio secondo fattore potrebbe essere compromesso? Sicuro. Il mio telefono potrebbe essere rubato o malware potrebbe compromettere il mio secondo fattore.

Il fattore umano: ingegneria sociale

Foto di Kevin Baird

Anche con approcci a due fattori, gli umani continuanoavere la possibilità di ignorare le impostazioni di sicurezza. Qualche anno fa, un hacker industrioso ha convinto Apple a ripristinare l'ID Apple di uno scrittore. GoDaddy è stato indotto a trasformare un nome di dominio che ha consentito l'acquisizione di un account Twitter. La mia identità è stata accidentalmente fusa con un altro Dave Greenbaum a causa di un errore umano alla MetLife. Questo errore mi ha quasi portato all'annullamento della casa e dell'assicurazione auto dell'altro Dave Greenbaum.

Anche se un essere umano non ha la precedenza su un fattore dueimpostazione, quel secondo token è solo un altro ostacolo per l'attaccante. È un gioco per un hacker. Se so quando accedi al tuo Dropbox per cui ho bisogno di un codice di autorizzazione, tutto quello che devo fare è ottenere quel codice da te. Se non ricevo i tuoi messaggi di testo indirizzati a me (SIM hackerare nessuno?), Devo solo convincerti a rilasciarmi quel codice. Questa non è scienza missilistica. Potrei convincerti a restituire quel codice? Possibilmente. Confidiamo nei nostri telefoni più che nei nostri computer. Ecco perché le persone si innamorano di cose come un falso messaggio di accesso iCloud.

Un'altra storia vera che mi è successa due volte. La mia compagnia di carte di credito ha notato attività sospette e mi ha chiamato. Grande! Questo è un approccio basato sul comportamento di cui parlerò più avanti. Tuttavia, mi hanno chiesto di fornire il numero completo della mia carta di credito al telefono con una chiamata che non ho effettuato. Erano scioccati e mi sono rifiutato di dare loro il numero. Un manager mi ha detto che raramente ricevono lamentele dai clienti. La maggior parte dei chiamanti consegna il numero della carta di credito. Ahia. Potrebbe essere stata una persona nefasta dall'altra parte che cercava di ottenere i miei dati personali.

Le password non ci proteggono

Foto di ditatompel

Abbiamo troppe password anche nella nostra vitamolti posti. Medium ha già eliminato le password. Molti di noi sanno che dovremmo avere una password unica per ogni sito. Questo approccio è troppo da chiedere ai nostri cervelli terrestri esigenti che vivono un live digitale pieno e ricco. I gestori di password (analogici o digitali) aiutano a prevenire gli hacker casuali, ma non un attacco sofisticato. Diamine, gli hacker non hanno nemmeno bisogno di password per accedere ai nostri account individuali. Si limitano a penetrare nei database che memorizzano le informazioni (Sony, Target, Governo federale).

Prendi una lezione dalle società delle carte di credito

Anche se gli algoritmi potrebbero essere un po 'fuori,le società di credito hanno l'idea giusta. Guardano i nostri modelli di acquisto e la posizione per sapere se stai usando la tua carta. Se acquisti gas in Kansas e poi compri un abito a Londra, questo è un problema.

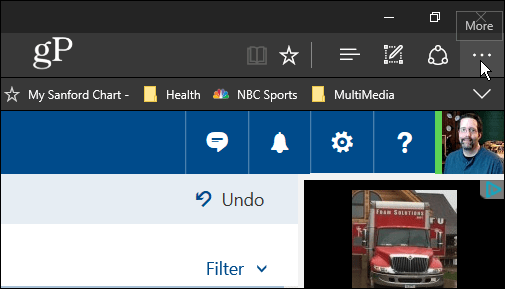

Foto di Kozumel

Perché non possiamo applicarlo ai nostri account online? Alcune aziende offrono avvisi da IP stranieri (complimenti a LastPass per consentire agli utenti di impostare i paesi preferiti per l'accesso). Se il mio telefono, computer, tablet e dispositivo da polso sono tutti in Kansas, allora dovrei essere avvisato se il mio account è accessibile da qualche altra parte. Per lo meno, queste aziende dovrebbero farmi alcune domande aggiuntive prima di presumere che io sia quello che dico di essere. Questo gatekeeping è particolarmente necessario per gli account Google, Apple e Facebook che eseguono l'autenticazione su altri account di OAuth. Google e Facebook forniscono avvisi per attività insolite, ma di solito sono solo un avviso e gli avvisi non sono una protezione. La mia compagnia di carte di credito dice di no alla transazione fino a quando non verificano chi sono. Semplicemente non dicono "Ehi ... ho pensato che dovresti sapere". I miei account online non dovrebbero avvisare, dovrebbero bloccare per attività insolite. La più recente svolta nella sicurezza delle carte di credito è il riconoscimento facciale. Certo, qualcuno può prendersi il tempo per provare a duplicare il tuo viso, ma le società di carte di credito sembrano lavorare di più per proteggerci.

I nostri assistenti intelligenti (e dispositivi) sono una difesa migliore

Foto di Foomandoonian

Siri, Alexa, Cortana e Google ne sanno moltissimocose su di noi. Predicono in modo intelligente dove stiamo andando, dove siamo stati e cosa ci piace. Questi assistenti combinano le nostre foto per organizzare le nostre vacanze, ricordare chi sono i nostri amici e persino la musica che ci piace. È inquietante su un livello, ma molto utile nella nostra vita quotidiana. Se i tuoi dati Fitbit possono essere utilizzati in un tribunale, possono anche essere utilizzati per identificarti.

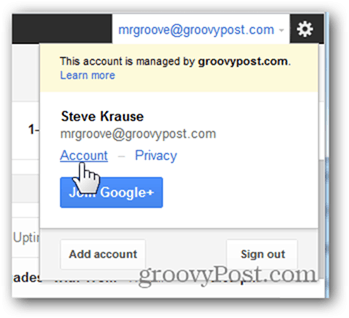

Quando stai configurando un account online,le aziende ti fanno domande stupide come il nome del tuo fidanzato delle superiori o il tuo insegnante di terza elementare. I nostri ricordi non sono così solidi come un computer. Non è possibile fare affidamento su queste domande per verificare la nostra identità. Sono stato chiuso fuori account prima perché il mio ristorante preferito nel 2011 non è il mio ristorante preferito oggi, ad esempio.

Google ha fatto il primo passo in questoapproccio comportamentale con Smart Lock per tablet e Chromebook. Se sei quello che dici di essere, probabilmente hai il telefono vicino a te. Apple ha davvero lasciato cadere la palla con l'hacking iCloud, consentendo migliaia di tentativi dallo stesso indirizzo IP.

Invece di capire quale canzone vogliamo ascoltare dopo, voglio che questi dispositivi proteggano la mia identità in alcuni modi.

- Sai dove sono: Con il GPS del mio cellulare, conosce la mia posizione. Dovrebbe essere in grado di dire ai miei altri dispositivi "Ehi, è bello, lascialo entrare." Se sono in Timbuktu in roaming, non dovresti davvero fidarti della mia password e forse anche del mio secondo fattore.

- Sai cosa faccio: Sai quando eseguo l'accesso e con cosa, quindi è tempo di farmi qualche altra domanda. "Mi dispiace Dave, non posso farlo" dovrebbe essere la risposta quando normalmente non ti chiedo di aprire le porte dell'alloggiamento del pod.

- Sai come verificarmi: “La mia voce è il mio passaporto, verificami."No, chiunque può copiarlo. Invece, ponimi domande a cui è facile rispondere e ricordare, ma difficili da trovare su Internet. Il cognome da nubile di mia madre potrebbe essere facile da trovare, ma dove non ho pranzato la settimana scorsa con la mamma non lo è (guarda il mio calendario). Dove ho incontrato il mio fidanzato del liceo è facile da indovinare, ma quale film che ho visto la scorsa settimana non è facile da trovare (basta controllare le mie ricevute via email).

- Sai che aspetto ho: Facebook può riconoscermi dalla parte posteriore della mia testa e Mastercard può rilevare il mio viso. Questi sono modi migliori per verificare chi sono.

So che pochissime aziende stanno implementandosoluzioni come questa, ma ciò non significa che non posso desiderarle. Prima di lamentarti, sì, questi possono essere violati. Il problema per gli hacker sarà sapere quale serie di misure secondarie sta utilizzando un servizio online. Potrebbe fare una domanda un giorno, ma fare un selfie il prossimo.

Apple sta facendo una grande spinta per proteggere la mia privacye lo apprezzo. Tuttavia, una volta effettuato l'accesso al mio ID Apple, è tempo che Siri mi protegga in modo proattivo. Anche Google Now e Cortana possono farlo. Forse qualcuno lo sta già sviluppando e Google sta facendo qualche passo avanti in questo settore, ma ora ne abbiamo bisogno! Fino a quel momento, dobbiamo essere un po 'più vigili nel proteggere le nostre cose. Cerca alcune idee su quella prossima settimana.

lascia un commento