Sí, su monitor de video para bebés puede ser pirateado. No, no tienes que dejar de usarlo

Las historias de pirateo de los monitores de video para bebés obtienen mucha difusión en las noticias locales y mis parientes mayores me las envían instantáneamente. Lo diferente de estas historias es que los riesgos que identifican son reales.

Estas instancias confirmadas son lo suficientemente escalofriantes como para querer correr escaleras arriba y desconectar el monitor de bebé en la habitación de su hijo en este momento. Casi lo hice.

Pero después de hacer un balance de las medidas de seguridad que ya había implementado, decidí que estaba bien seguir usando mis monitores para bebés. Los riesgos son reales, pero son manejables.

No me malinterpretes. No soy inmune a un poco de paranoia. Por ejemplo, tengo un Post-it que cubre la cámara web en mi computadora portátil. (En serio, ¿cuándo van a poner pequeñas persianas de plástico en estos por defecto?). Pero mi posición sobre los monitores de bebés es esta:

Una vez que entiendes cómo los piratas informáticos entran en el bebémonitores y cámaras web, puede tomar una decisión más informada sobre si los riesgos de seguridad valen o no la conveniencia. Entonces, antes de comenzar a advertir a todos sus amigos e hijos que dejen de usar monitores para bebés, lea esta publicación. O mejor aún, reenvíeles este en lugar de la historia sensacional de su canal de noticias local.

Tengo un problema con la forma en que los medioscubre estas historias. Son más clickbait que cuentos de advertencia, y el consejo que ofrecen es superficial en el mejor de los casos. El objetivo de esta publicación no es asustarte y asustarte, sino informarte y prepararte.

Cómo los hackers acceden a los monitores para bebés: monitores tontos frente a inteligentes

El vector de ataque para walkie mayorlos monitores para bebés tipo talkie / intercomunicador (que todavía uso) son bastante simples. Los monitores tontos son los equivalentes de radio de dos latas en una cuerda. Todo lo que alguien tiene que hacer es encontrar la cuerda y luego poner su lata en el medio. Es decir, secuestra la frecuencia y comienza a tocar death metal sobre ella o algo así. Sin embargo, hay dos grandes factores limitantes para el truco del monitor tonto. Primero es el hardware. En este momento, todos los niños mayores de 5 años tienen un dispositivo que puede usar el protocolo de Internet (lo que usan los monitores inteligentes para bebés). Pero para secuestrar una frecuencia de monitor de bebé tonta, necesitarás ser algo útil con algunos gadgets que compraste en RadioShack. El segundo factor es el rango. Tienes que estar físicamente cerca del vigilabebés para que funcione. Por ejemplo, si estoy parado en mi camino de entrada con el receptor para mi monitor de bebé, estoy demasiado lejos para que funcione la señal.

Entonces, si alguien comienza a secuestrar a tu bebé "tonto"monitor, ve corriendo al patio y encuentra al pequeño punk con el walkie talkie que lo está haciendo y dile que sabes dónde vive y que estás llamando a sus padres.

Esas son todas noticias viejas.

Son los monitores de video conectados a Internet ycámaras para bebés que están ocupando todos los titulares últimamente. Estas se llaman cámaras de protocolo de Internet (IP) porque usan Internet y su red de área local para comunicarse con su teléfono inteligente. El vector de ataque contra estos monitores de bebés "inteligentes" es mucho más amplio. Ahora, no son solo los hermanos mayores y los niños del vecindario los que hacen bromas. Si un monitor de bebé tonto son dos latas y una cuerda, una cámara inteligente para bebés es una lata, y la cuerda es la World Wide Web. Los monitores para bebés conectados a Internet son potencialmente vulnerables a la gama completa de trolls, pelos de punta y delincuentes en todo el mundo. Y todos sabemos que esas personas pueden ser absolutamente reprensibles.

Problemas de seguridad de Internet Protocol Baby Monitor

Cada vez que comienzo a hablar sobre seguridad con Steve, él comienza a hacer su suplantación de Shrek.

"Ogros Las medidas de seguridad son como las cebollas.

Se trata de las capas.

Cuando se trata de su monitor de bebé con IP habilitado,Tener una sola capa de inseguridad apestosa puede invitar a todos los hackers. Entonces, su cámara web podría terminar en un foro sombrío con enlaces a cientos de cámaras web inseguras en todo el mundo. Ellos existen. No los busques, si valoras tu alma.

A un nivel muy alto, aquí están las capas queaplicar a su monitor de bebé de video. Esto se debe al hecho de que su monitor de video para bebés funciona al conectarse al enrutador inalámbrico de su hogar, lo que supongo que está conectado a Internet.

- Acceso normal a Internet a su enrutador (protegido por firewall)

- Acceso al monitor de video para bebés (protegido con contraseña, o mejor aún, deshabilitado)

- Acceso remoto al monitor del bebé (protegido con contraseña, o mejor aún, deshabilitado)

- Acceso de administrador remoto a su enrutador (protegido con contraseña, o mejor aún, deshabilitado)

- Acceso a video vigilabebés (protegido por contraseña)

- Acceso local de usuario / administrador a su enrutador (protegido con contraseña)

- Cableado (protegido por contraseña)

- Inalámbrico (protegido por contraseña)

- Acceso a video vigilabebés (protegido por contraseña)

Como puede ver, en todos los casos, el atacante obtieneacceso a su monitor de bebé al obtener primero acceso a su enrutador. Entonces, la primera y obvia capa de protección es asegurar su enrutador inalámbrico. Después de eso, hay más que puedes hacer. Pero antes de entrar en eso, déjame explicarte cómo pueden entrar los hackers.

Si no le importa todo eso, no dude en pasar a la Lista de verificación de seguridad de Video Baby Monitor.

Comprometer la seguridad de su enrutador

Cuando un atacante obtiene acceso administrativo asu enrutador, se acabó el juego para cada dispositivo conectado a él. Su monitor de bebé podría ser la menor de sus preocupaciones. Pero para mantenerse en el tema, la mayoría de los monitores para bebés se configuran accediendo a su "backstage" administrativo a través de su enrutador. Si un hacker tiene acceso a su enrutador, puede comenzar a usar la configuración de seguridad de su monitor de bebé.

Así es como pueden entrar:

Un ataque a través de personas no autorizadas. acceso a internet a su enrutador es el menos probable que ocurra. Todos los enrutadores utilizan la traducción de direcciones de red (NAT) para filtrar el tráfico entrante no autorizado. La única excepción aquí es si ingresó a propósito y habilitó el reenvío de puertos o creó una zona desmilitarizada. Por lo general, solo haría esto para programas como clientes BitTorrent o videojuegos en línea de gran ancho de banda. Si no sabe cuáles son, pregúntele a su hijo si le hizo alguna de estas cosas a su enrutador. Si no, probablemente estés bien. Sin embargo, puede consultar las páginas de configuración de su enrutador para asegurarse.

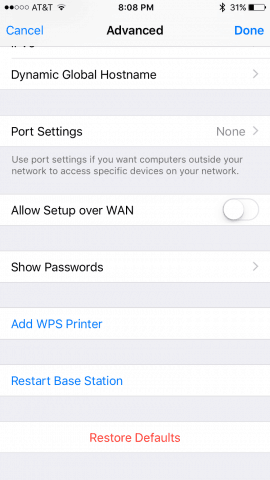

Un ataque a través de acceso remoto a su enrutador es similar. De la misma manera que puede configurar su monitor de bebé para que se acceda legítimamente a través de Internet, puede tener acceso a la página de administración de su enrutador a través de una red de área amplia o Internet. Esto es en lugar de acceder a la página de configuración de su enrutador conectándose directamente a través de una conexión por cable o inalámbrica. A menos que sea un administrador de TI para una empresa, prácticamente no hay ninguna razón por la que necesite hacer esto, solo lo hace más vulnerable. Continúe y desactive esta función en la página de configuración de su enrutador. Si nunca recuerda haberlo habilitado, entonces probablemente ya esté desactivado. Por lo general, se llamará algo así como "configuración remota" o "Permitir configuración a través de WAN".

Un ataque a través de acceso local a su enrutador es lo mismo que el acceso remoto a su enrutador,excepto que un hacker deberá estar dentro del alcance de WiFi o ser capaz de conectarse directamente a su enrutador. Esto es raro, pero no lo descarte: piense en casas abiertas, fiestas, cuidadores de casas, etc. Si tiene una red inalámbrica abierta, lo que significa que cualquiera puede conectarse sin contraseña (¿por qué? ¿Por qué? ¿Por qué?), Entonces su el vecino puede entrar como le plazca. Incluso si tiene habilitadas las contraseñas inalámbricas, alguien podría conectarse al enrutador a través de una conexión Ethernet, descifrar la contraseña del administrador del enrutador (o usar la configuración predeterminada de fábrica, si no la ha cambiado) y luego ir a la ciudad.

Comprometer la seguridad de su monitor de bebé

Supongamos ahora que el hacker tiene acceso asu enrutador y, por lo tanto, la configuración de su monitor de bebé. Al igual que su enrutador tiene configuraciones predeterminadas que lo protegen del tráfico no autorizado, su monitor de bebé generalmente tendrá estas protecciones listas para usar. Pero muchos monitores de video para bebés también tienen configuraciones de UPnP y reenvío de puertos que pueden habilitarse para que la cámara sea menos segura.

Además, si no ha establecido una contraseña para su bebémonitorear o cambiar la contraseña predeterminada de fábrica, alguien puede acceder fácilmente a la cámara ahora que tiene acceso al enrutador. Pueden continuar usando la contraseña predeterminada de fábrica conocida o poner en su cuenta de puerta trasera.

Ahora, hasta ahora, hemos estado lidiando con el acceso no autorizado a su enrutador a través de Internet. Muchos de estos monitores inteligentes para bebés le permiten legítimamente acceder a su monitor de bebé a través de internet. Es decir, digamos que estás en el trabajo o en una cita oalgo, y quieres mirar a tu angelito dormido desde tu teléfono. Esta es una función que puede habilitar desde la configuración del software de la cámara de video para bebés. Pero no creo que debas. El ancho de banda y las implicaciones de seguridad dehabilitar esta función es demasiado bueno si no sabe lo que está haciendo. Así que ahórrese el riesgo y no use su monitor de video para bebés como una cámara para niñeras. Solo envía un mensaje de texto a tu niñera y pregúntale cómo van las cosas, ¿de acuerdo?

El problema con habilitar el acceso a Internet a suBaby Monitor es que simplifica enormemente el trabajo que un hacker tiene que hacer. En lugar de penetrar en su enrutador, luego obtener acceso administrativo a su enrutador y luego acceso administrativo a su monitor de bebé, solo tienen que descifrar la contraseña que estableció para el acceso remoto a su monitor de bebé. Es un poco como dejar una llave debajo del tapete junto a la puerta principal. Si es fácil y conveniente para usted acceder, es fácil y conveniente para los hackers acceder.

Video Baby Monitor Seguridad Sin problemas

Entonces, todo eso debería darte una buena idea de cómolos hackers pueden entrar a su monitor de bebé. Es algo muy simple de seguridad de red inalámbrica doméstica. No hay nada inherentemente peligroso en los monitores para bebés que tampoco sea cierto para todos los dispositivos en su red doméstica. La diferencia es que la tentación de bromear maliciosamente es mucho mayor, y el factor de desplazamiento es muy alto. Si simplemente trata a su monitor de bebé con la misma vigilancia que su teléfono, su computadora portátil y su tableta, debería estar bien.

Simplemente tener un video monitor de bebé en la casano abre de inmediato una ventana al mundo. Además, no tiene que preocuparse de que alguien intercepte la señal de video digital por aire. Los monitores digitales de video para bebés usan señales encriptadas. Sería demasiado difícil para alguien descifrarlos, y tendrían que estar dentro del alcance de la señal.

Lista de verificación de seguridad de Video Baby Monitor

Ya sea que leas o no todo un pocoMumbo Jumbo técnico que acabo de escribir, hay algunos pasos bastante simples que puede seguir para hacer que su monitor de video sea seguro. Hágalos uno a la vez, y si necesita ayuda con su modelo particular de monitor de bebé o modelo de enrutador, consulte la documentación del fabricante o deje un comentario. Si está dejando un comentario, asegúrese de responder su pregunta antes de conectar su dispositivo.

- Asegure su enrutador inalámbrico. Podría escribir una publicación completa sobre esto. Pero afortunadamente, Andre ya lo hizo, así que no tengo que: Asegure su enrutador Wi-Fi ahora con estos consejos de seguridad. Entre esas líneas:

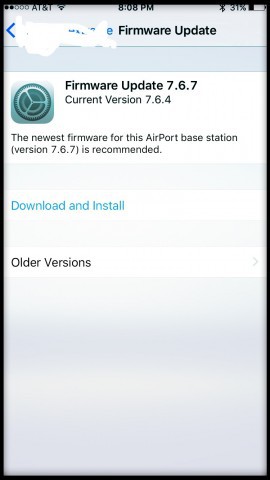

- Actualice el firmware para su enrutador.

- Deshabilite el acceso remoto a su enrutador. No permita que se configure desde cualquier lugar que no sea dentro de su casa, conectado a la red inalámbrica o por cable.

- Establezca una contraseña para su monitor de bebé, si aún no lo ha hecho (¿por qué? ¿Por qué? ¿Por qué?). También debe asegurarse de tener una contraseña segura

- Cambiar o eliminar el inicio de sesión predeterminado. Algunas cámaras y enrutadores tienen información de inicio de sesión predeterminada, algo estúpido como "root" como usuario y "contraseña" para la contraseña. Incluso si configuró su información de inicio de sesión, debe asegurarse de que las antiguas credenciales de inicio de sesión predeterminadas se hayan eliminado o cambiado.

- Actualice el firmware de su cámara. Los pasos para hacerlo son diferentes para cada fabricante. Envíame un mensaje si necesitas ayuda.

- Desactive DDNS en su cámara, si la tiene.

- Desactive el reenvío de puertos o UPnP en su cámara, si lo tiene.

- Desactiva el acceso remoto a la cámara de tu bebé. Es conveniente pero innecesario. Y si no tiene un plan de datos ilimitado, también será costoso. El envío de feeds de video a través de Internet a un teléfono consume muchos datos. Si eres inflexible sobre el uso del acceso remoto a tu cámara, asegúrate de hacer lo siguiente también:

- Cambia el puerto que se usa para acceder a tu cámara. El valor predeterminado es 80, y ese es el que los hackers verificarán primero. Cámbielo a algo superior a 8100, si puede.

- Revise periódicamente los registros para ver si no están autorizadosacceso. Cuando esté mirando su registro, busque cosas inusuales, como direcciones IP que no reconoce o tiempos de acceso extraños (1 PM cuando ni siquiera estaba en casa, por ejemplo).

Si aborda todos los elementos anteriores, debería haber protegido todos los vectores de ataque típicos lo mejor que pueda.

¿Yo me perdí algo? Déjame saber a mí y a tus compañeros lectores de groovyPost en la sección de comentarios.

Deja un comentario