كلمات المرور معطلة: هناك طريقة أفضل لمصادقة المستخدمين

يبدو أننا نقرأ قصصًا كل أسبوعالشركات ومواقع الويب التي يتم اختراقها وبيانات العملاء المسروقة. بالنسبة للكثيرين منا ، فإن أسوأ حالات الاختراق هي عند سرقة كلمات المرور. LastPass هاك كونها واحدة من أكثر الهجمات الأخيرة. بطرق ما ، إنه شكل من أشكال الإرهاب الرقمي الذي ينمو فقط. المصادقة ثنائية العوامل والقياسات الحيوية عبارة عن تصحيحات لطيفة للمشكلة ، لكنها تتجاهل المشكلات الأساسية المتعلقة بإدارة تسجيل الدخول. لدينا الأدوات اللازمة لحل المشكلة ، لكن لم يتم تطبيقها بشكل صحيح.

الصورة من polomex - http://flic.kr/p/cCzxju

لماذا نخلع أحذيتنا في الولايات المتحدة ولكن ليس في إسرائيل

كل من سافر في الولايات المتحدة يعرف ذلكحول الأمن TSA. نخلع معاطفنا ونتجنب السوائل وننزع أحذيتنا قبل المرور بالأمان. لدينا قائمة حظر الطيران على أساس الأسماء. هذه هي ردود الفعل على تهديدات محددة. هذه ليست الطريقة التي تعمل بها دولة مثل إسرائيل. لم أقم بنقل شركة الطيران El-al (الخطوط الجوية الوطنية الإسرائيلية) ، لكن الأصدقاء أخبروني عن المقابلات التي يقومون بها بأمان. رمز ضباط الأمن تهديدات تستند إلى الخصائص الشخصية والسلوكيات.

تصوير بن بوبكين

نحن نتبع نهج TSA للحسابات عبر الإنترنتولهذا السبب لدينا جميع المشاكل الأمنية. المصادقة الثنائية هي البداية. ومع ذلك ، عندما نضيف عاملًا ثانيًا إلى حساباتنا ، فإننا نشعر بالغموض من الشعور بالأمان. هذا العامل الثاني يحمي ضد شخص ما سرقة كلمة المرور الخاصة بي - تهديدا محددا. يمكن أن يكون عامل بلدي الثاني للخطر؟ بالتأكيد. يمكن سرق هاتفي أو أن البرامج الضارة قد تعرض عاملي الثاني للخطر.

العامل البشري: الهندسة الاجتماعية

تصوير كيفن بيرد

حتى مع اتباع نهج عاملين ، لا يزال البشرلديهم القدرة على تجاوز إعدادات الأمان. قبل بضع سنوات ، أقنع متسلل مجتهد شركة آبل بإعادة تعيين معرف Apple للكاتب. تم خداع GoDaddy لتحويل اسم مجال مكّن من الحصول على حساب Twitter. تم دمج هويتي بطريق الخطأ مع ديف جرينباوم آخر بسبب خطأ بشري في ميتلايف. تسبب هذا الخطأ تقريبًا في إلغاء التأمين على المنزل والتأمين على السيارات لديف جرينباوم.

حتى لو لم يتجاهل الإنسان عاملينالإعداد ، هذا الرمز الثاني هو مجرد عقبة أخرى للمهاجمين. إنها لعبة للمتسلل. إذا كنت أعرف أنه عند تسجيل الدخول إلى Dropbox الخاص بك ، أحتاج إلى رمز تفويض ، فكل ما أحتاج إليه هو الحصول على هذا الرمز منك. إذا لم أحصل على رسائلك النصية الموجهة إليّ (اخترق أي شخص؟) ، فأنا بحاجة فقط لإقناعك بإصدار هذه الشفرة لي. هذا ليس علم الصواريخ. هل يمكنني إقناعك بإعادة هذا الرمز؟ ربما. نحن نثق في هواتفنا أكثر من أجهزة الكمبيوتر لدينا. لهذا السبب يسقط الناس لأشياء مثل رسالة تسجيل دخول iCloud وهمية.

قصة حقيقية أخرى حدثت لي مرتين. لاحظت شركة بطاقة الائتمان الخاصة بي نشاطًا مشبوهًا واتصلت بي. عظيم! هذا نهج قائم على السلوك سأتحدث عنه لاحقًا. ومع ذلك ، طلبوا مني تقديم رقم بطاقة الائتمان بالكامل عبر الهاتف من خلال مكالمة لم أجريها. لقد صدمت ورفضت منحهم الرقم. أخبرني أحد المديرين أنهم نادراً ما يتلقون شكاوى من العملاء. يقوم معظم المتصلين بتسليم رقم بطاقة الائتمان فقط. أوتش. يمكن أن يكون أي شخص شرير على الطرف الآخر يحاول الحصول على بياناتي الشخصية.

كلمات المرور لا تحمينا

الصورة بواسطة ditatompel

لدينا الكثير من كلمات المرور في حياتنا أيضًاأماكن عديدة. لقد تخلصت المتوسطة بالفعل من كلمات المرور. يعلم معظمنا أنه يجب أن يكون لدينا كلمة مرور فريدة لكل موقع. هذا النهج هو أكثر بكثير من أن نسأل عن عقولنا الترابية البشعة التي تعيش حياة رقمية كاملة وغنية. يساعد مديرو كلمة المرور (تمثيلي أو رقمي) في منع المتسللين غير العاديين ، ولكن ليس الهجوم المتطور. هيك ، لا يحتاج المتسللون حتى إلى كلمات مرور للوصول إلى حساباتنا الفردية. إنها تقتحم فقط قواعد البيانات التي تخزن المعلومات (سوني ، الهدف ، الحكومة الفيدرالية).

خذ درسا من شركات بطاقات الائتمان

على الرغم من أن الخوارزميات قد تكون قليلة ،شركات الائتمان لديها الفكرة الصحيحة. ينظرون إلى أنماط الشراء والموقع الخاص بنا لمعرفة ما إذا كنت تستخدم بطاقتك. إذا كنت تشتري الغاز في كانساس ثم تشتري بدلة في لندن ، فهذه مشكلة.

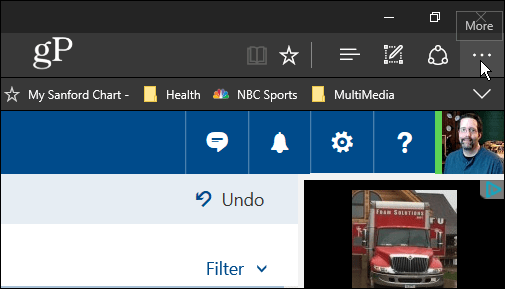

الصورة من kozumel

لماذا لا يمكننا تطبيق هذا على حساباتنا على الإنترنت؟ تقدم بعض الشركات تنبيهات من عناوين IP أجنبية (مجد إلى LastPass للسماح للمستخدمين بتعيين البلدان المفضلة للوصول). إذا كان كل من هاتفي وجهاز الكمبيوتر والكمبيوتر اللوحي وجهاز المعصم كلها في كانساس ، فعندئذ يجب أن يتم إعلامي إذا تم الوصول إلى حسابي في مكان آخر. على الأقل ، ينبغي على هذه الشركات أن تطرح علي بعض الأسئلة الإضافية قبل أن تفترض أنني من أكون أنا. هناك حاجة إلى حفظ البوابة هذا بشكل خاص لحسابات Google و Apple و Facebook التي تصادق على حسابات أخرى بواسطة OAuth. تقدم Google و Facebook تحذيرات للنشاط غير العادي ، ولكنها عادة ما تكون مجرد تحذير ، والتحذيرات ليست حماية. تقول شركة بطاقة الائتمان الخاصة بي لا للمعاملة حتى يتحققوا من أنا. إنهم لا يقولون "يا ... ظننت أنه يجب أن تعرف". لا ينبغي تحذير حساباتي على الإنترنت ، بل يجب حظرها بسبب نشاط غير عادي. أحدث تطور لأمن بطاقة الائتمان ، هو التعرف على الوجه. بالتأكيد ، يمكن لأي شخص قضاء بعض الوقت في محاولة لتكرار وجهك ، ولكن يبدو أن شركات بطاقات الائتمان تعمل بجد لحمايتنا.

لدينا مساعدين الذكية (والأجهزة) هي أفضل دفاع

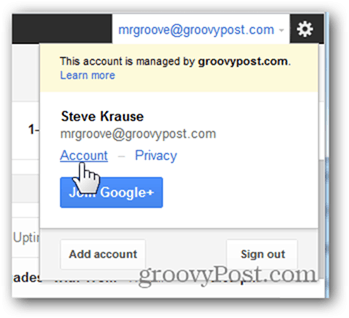

الصورة من قبل Foomandoonian

سيري ، اليكسا ، كورتانا وجوجل يعرفون الكثير منالاشياء عنا. إنهم يتنبئون بذكاء إلى أين نحن ذاهبون وأين كنا وماذا نحب. يقوم هؤلاء المساعدون بتمشيط صورنا لتنظيم الإجازات لدينا ، وتذكر من هم أصدقاؤنا ، وحتى الموسيقى التي نحبها. إنه زاحف على مستوى واحد ، لكنه مفيد للغاية في حياتنا اليومية. إذا كان يمكن استخدام بيانات Fitbit الخاصة بك في محكمة قانونية ، فيمكن أيضًا استخدامها لتحديد هويتك.

عندما تقوم بإعداد حساب عبر الإنترنت ،تطرح عليك الشركات أسئلة التحدي الغبية مثل اسم حبيبتك في المدرسة الثانوية أو معلم الصف الثالث. ذكرياتنا ليست صلبة مثل الكمبيوتر. لا يمكن الاعتماد على هذه الأسئلة للتحقق من هويتنا. لقد تم إغلاق حساباتي من قبل لأن مطعمي المفضل في عام 2011 ليس مطعمي المفضل اليوم على سبيل المثال.

لقد اتخذت Google الخطوة الأولى في هذاالنهج السلوكي مع Smart Lock للأجهزة اللوحية وأجهزة Chromebook. إذا كنت من تقوله ، فمن المحتمل أن يكون هاتفك بالقرب منك. لقد أسقطت Apple الكرة بالفعل مع اختراق iCloud ، مما سمح لآلاف المحاولات من نفس عنوان IP.

بدلاً من معرفة الأغنية التي نريد الاستماع إليها بعد ذلك ، أريد أن تحمي هذه الأجهزة هويتي بعدة طرق.

- أنت تعرف أين أنا: باستخدام GPS الخاص بهاتفي المحمول ، يعرف موقعي. يجب أن تكون قادرًا على إخبار أجهزتي الأخرى "مهلا ، إنه رائع ، ودعه يدخله."

- أنت تعرف ماذا أفعل: تعرف عندما أسجل الدخول وماذا ، لذلك حان الوقت لطرح بعض الأسئلة الإضافية. يجب أن يكون الجواب "أنا آسف ديف ، لا يمكنني القيام بذلك" ، عندما لا أطلب منك عادةً فتح أبواب جراب الباب.

- أنت تعرف كيفية التحقق من لي: "صوتي هو جواز سفري ، تحقق مني."لا ، يمكن لأي شخص نسخ ذلك. بدلاً من ذلك ، اسألني الأسئلة التي يسهل علي الإجابة والتذكر ، ولكن يصعب العثور عليها على الإنترنت. قد يكون من السهل العثور على اسم والدتي قبل الزواج ، لكن المكان الذي تناولت فيه الغداء في الأسبوع الماضي مع أمي ليس (انظر إلى التقويم الخاص بي). من السهل تخمين المكان الذي قابلت فيه حبيبتي في المدرسة الثانوية ، لكن الفيلم الذي شاهدته الأسبوع الماضي ليس من السهل العثور عليه (فقط تحقق من إيصالات البريد الإلكتروني الخاصة بي).

- أنت تعرف كيف أبدو: يمكن أن يتعرف Facebook على ظهر رأسي ويمكن لماستركارد اكتشاف وجهي. هذه طرق أفضل للتحقق من أنا.

أنا أعرف عددًا قليلاً من الشركات التي تنفذحلول مثل هذه ، لكن هذا لا يعني أنني لا أستطيع أن أتحلى بها. قبل أن تشكو ، نعم يمكن اختراق هذه. ستكون مشكلة المتسللين معرفة مجموعة التدابير الثانوية التي تستخدمها الخدمة عبر الإنترنت. قد يطرح عليك سؤالًا ذات يوم ، لكن عليك أخذ صورة شخصية في اليوم التالي.

تبذل Apple دفعة كبيرة لحماية خصوصيتيوأنا أقدر ذلك. ومع ذلك ، بمجرد تسجيل الدخول إلى Apple ID الخاص بي ، فقد حان الوقت لأن يحميني Siri بشكل استباقي. يمكن لـ Google Now و Cortana القيام بذلك أيضًا. ربما يقوم شخص ما بتطوير هذا بالفعل ، وتقوم Google بخطوات كبيرة في هذا المجال ، لكننا نحتاج إلى ذلك الآن! حتى هذا الوقت ، نحن بحاجة إلى أن نكون أكثر يقظة بعض الشيء في حماية أغراضنا. ابحث عن بعض الأفكار في ذلك الأسبوع المقبل.

اترك تعليقا