فري - برنامج مجاني ومفتوح المصدر لمكافحة سرقة الكمبيوتر المحمول

هل تأخذ الكمبيوتر المحمول الخاص بك في الأماكن العامة؟ ربما إلى المقهى ، في سيارتك ، وهل تعتقد أن هناك أي خطر في تعرضه للسرقة؟ إذا كنت ترغب في مستوى أساسي من الحماية ضد السرقة ، فيمكن أن يوفر حل البرنامج ذلك. اليوم سننظر إلى Prey ، وهو تطبيق مفتوح المصدر يتيح لك المزيد من راحة البال فيما يتعلق بأجهزتك. يساعدك بسهولة تحديد موقع الكمبيوتر المحمول (وكذلك الأجهزة الأخرى) إذا فقدت أو في حالة سرقته. اتبع جنبا إلى جنب ونحن نفعل لمحة موجزة عن كيفية عملها.

بصرف النظر عن إصدار Windows ، هناك أيضًا إصدارات iOS و Ubuntu و Linux و Mac OS و Android (يحتوي Android على حل مضمن أيضًا ، يسمى Device Manager).

روابط التحميل:

- شبابيك

- دائرة الرقابة الداخلية

- ذكري المظهر

- أوبونتو (لينكس)

- ماك

في هذه النظرة العامة ، سنستخدم إصدار Windows. التثبيت هو مجرد بضع نقرات من الأزرار التالية ، ولكن لا تنس أن يكون ضبط إعدادات الفريسة محددًا قبل الضغط على إنهاء.

قد يسألك برنامج مكافحة الفيروسات عما إذا كنت تثق فيالملف قبل المتابعة ، ولكن يمكنك المضي قدمًا وتشغيله (تذكر الأسئلة الشائعة الخاصة بالمشروع الإيجابيات الخاطئة كحدث غير مألوف). أولاً ، ستنشئ حساب مستخدم ، بشرط ألا يكون لديك حساب بالفعل.

ليس هناك حاجة إلى الكثير من البيانات من أجل القيام بهلذلك ، وبصرف النظر عن عنوان البريد الإلكتروني ، اسمك وكلمة المرور. ستحتاج أيضًا إلى إعطاء اسم لجهازك وتحديد نوع الجهاز الذي ينتمي إليه. يمكن أيضًا إضافة سطح مكتب (لأن أحدهم يمكن أن يسرق ، أيضًا ، ألا يمكن ذلك؟).

هذا هو الأمر بالنسبة للمكون. ستتلقى رسالة تأكيد والبريد الإلكتروني الذي يخبرك بأن الأشياء في حالة جيدة. يوجد أيضًا في هذا البريد الإلكتروني هذا الرابط ، الذي سيقودك إلى لوحة التحكم. بمجرد تسجيل الدخول باستخدام عنوان البريد الإلكتروني وكلمة المرور ، ستلاحظ أن جهازك قد تم تتبعه بالفعل وعرضه.

الآن ، إذا نقرت على اسمها ، فسترى الكلالكثير من الخيارات التي يمكنك استخدامها بعد الإبلاغ عن فقدان الجهاز. في الوقت الحالي ، سترى "متعقب ، في انتظار التقرير" بجوار اسمه ، مع أن التقرير يستغرق أكثر من 10 دقائق للظهور ، اعتمادًا على كمية المعلومات التي طلبتها.

كل ما هو مطلوب هو توصيل الكمبيوتر المحمول بالإنترنت.

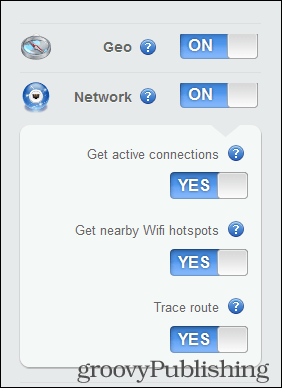

كل واحدة من الفئات لديها الكثير من الخياراتيمكنك تمكين واستخدام. بادئ ذي بدء ، ستتيح لك منطقة Geo تحديد موقع الجهاز استنادًا إلى نظام تحديد المواقع العالمي (GPS) الخاص بالجهاز أو أقرب شبكة Wi-Fi ، بينما يوفر لك خيار الشبكة تفاصيل مثل الاتصالات النشطة ونقطة اتصال Wi-Fi القريبة ، لتسهيل الأمر لتحديد موقع.

من الممكن أيضًا التقاط لقطة شاشة وحتىحاول التقاط صورة للسارق باستخدام كاميرا الويب ، وكذلك لمعرفة تفاصيل مثل تشغيل البرامج والملفات المعدلة. إذا كان كمبيوتر محمول يحتوي على معلومات حساسة ، فقد يكون ذلك مفيدًا للغاية.

لوحة ثانية هي الإجراءات ، حيث يمكنك ذلكفي الواقع تفعل أشياء على جهازك المفقود. يمكنك إصدار تنبيه أو إرسال رسالة إليه ، والتي ستظهر على شاشته - على سبيل المثال ، رقم هاتف ومكافأة في حالة عودته. ستعمل الإجراءات سواء كان الكمبيوتر المحمول مفقودًا أم لا ، كما هو موضح أدناه.

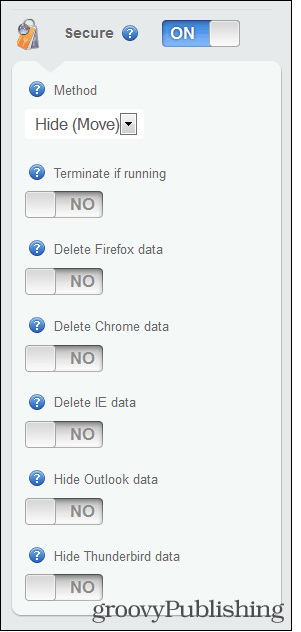

هناك أيضا تدابير أكثر جذرية يمكنكخذ ، مثل إضافة كلمة مرور أو حذف معلومات مختلفة ، مثل بيانات المتصفح أو البيانات من عميل البريد الإلكتروني الخاص بك. الشيء الجيد هو أنه يمكن إخفاء البيانات بدلاً من حذفها نهائيًا ، بحيث يمكنك استعادتها في حالة استرداد الجهاز.

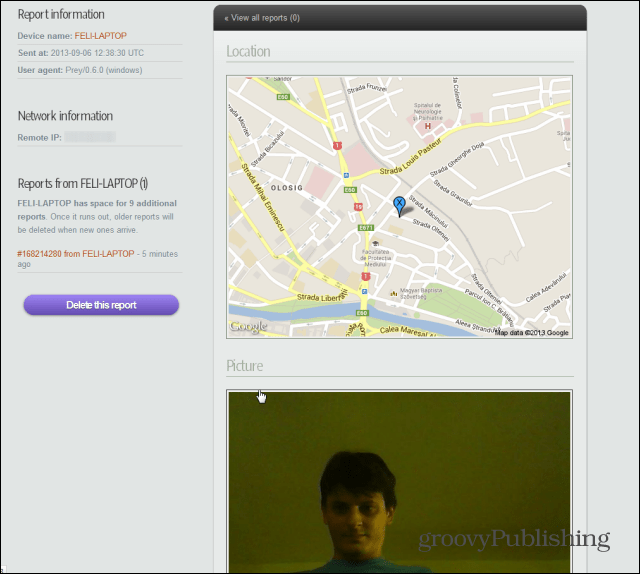

بمجرد أن يتوفر تقرير ، سوف تحصل علىإخطار في حسابك فريسة. سيتضمن التقرير جميع المعلومات التي طلبتها ، والأهم من ذلك ، ستتمكن من رؤية جهازك على خرائط Google وصورة اللص أيضًا. في حالتي ، كما ترون ، كان اللص أ مجموع فاتنة روك ذكي واحد.

بدءًا من تلك المعلومات ، يمكنك الانتقال لاستعادة جهازك.

شيء آخر أنت الآن أن الحساب المجاني فقطيسمح لك بتخزين 10 تقارير في حسابك ، لما يصل إلى ثلاثة أجهزة. إذا كنت بحاجة إلى المزيد ، فهناك عدد من خيارات الحساب الاحترافي المتاحة ، والتي تتراوح من 5 دولارات إلى 399 دولارًا شهريًا ، مع زيادة عدد الأجهزة المحمية.

تتضمن حسابات Pro ميزات إضافية مثلأجهزة المراقبة حتى في حالة عدم الإبلاغ عنها في عداد المفقودين ، يتم تخزين عدد أكبر من التقارير وفترات أصغر بين التقارير المذكورة وأمن طبقة المقابس الآمنة وعدد قليل من الأشياء الأخرى.

الكل في الكل ، حل عملي للغاية ، يمكن أن يثبت أنه لا يقدر بثمن في حالة سرقة الكمبيوتر المحمول.

![تم إصدار Microsoft Security Essentials - برنامج مكافحة الفيروسات المجاني [groovyDownload]](/images/microsoft/microsoft-security-essentials-released-8211-free-anti-virus-groovydownload.png)

![مايكروسوفت تطلق برنامج مكافحة فيروسات مجاني [groovyNews]](/images/freeware/microsoft-to-release-free-anti-virus-software-groovynews.png)

اترك تعليقا